विज्ञापन

आप सुपरमार्केट में चलते हैं, और छत पर मौजूद कैमरा आपके चेहरे को कॉर्पोरेट मेनफ्रेम के लिए भेजता है चेहरे की पहचान 5 आकर्षक खोज इंजन कि खोज चेहरे के लिएऐसे सर्च इंजन हैं जो किसी को अपनी फोटो से ढूंढ सकते हैं। यहाँ कई फेस रिकग्निशन सर्च इंजन आज़माने हैं। अधिक पढ़ें विश्लेषण। आप फेसबुक में लॉग इन करते हैं, और आपके कंप्यूटर पर एक महत्वपूर्ण लकड़हारा आपके पासवर्ड को बीजिंग के अंदर एक गुप्त सुरक्षा भवन में ईमेल करता है। क्या ये आवाज किसी फिल्म के दृश्यों की तरह है? मानो या न मानो, वे हर दिन आपके साथ हो रहे हैं।

बहुत से लोग अपने जीवन के किसी न किसी पहलू में लगभग हर दिन उन तरीकों से बेखबर होते हैं, जिन पर उनकी निगरानी होती है। यह एक दुकान पर व्यवसाय का संचालन करने, एटीएम से पैसा निकालने या शहर की सड़क पर चलते समय सिर्फ अपने सेलफोन पर बात करने के दौरान हो सकता है।

खुद को बचाने के लिए पहला कदम सबसे बड़े निगरानी खतरों को समझ रहा है जो वास्तव में मौजूद हैं। अगला कदम उनके खिलाफ खुद को बचाने के लिए सावधानी बरतने का है। इस लेख में, आप उन निगरानी खतरों और उनके बचाव के कुछ तरीकों के बारे में जानेंगे।

चेहरे की पहचान

पहली बार जब उपभोक्ता निगरानी की दुनिया में कुछ स्पष्ट हुआ था, 2013 के नवंबर में आया था अभिभावक ने सूचना दी कि यूके के रिटेलर टेस्को मार्केटिंग उद्देश्यों के लिए एडेप्टेस नामक उन्नत फेस-स्कैनिंग तकनीक स्थापित कर रहे थे।

प्रणाली का आशय ठेठ से बहुत आगे निकल गया सुरक्षा कैमरे AtHome Camera Free: अपने iPhone के साथ किसी भी कंप्यूटर में किसी भी कंप्यूटर को चालू करें अधिक पढ़ें आप दुकानों में पा सकते हैं। इसके बजाय, पेट्रोल स्टेशनों में स्थापित स्क्रीन पर लक्षित विज्ञापनों को पहुंचाने के उद्देश्य से उम्र और लिंग का निर्धारण करने के लिए पेट्रोल ग्राहकों की आँखों को स्कैन करना था।

इस तरह की तकनीक के उपयोग का केवल विस्तार हुआ है। कंपनियों को पसंद है फेस फर्स्ट खुदरा विक्रेताओं को निगरानी तकनीक प्रदान करते हैं जो अपनी उपस्थिति के लिए जाने-माने दुकानदारों और सतर्क स्टोर प्रबंधकों को पहचानने के लिए उन्नत चेहरे की पहचान तकनीक का उपयोग करते हैं। इस तकनीक का इस्तेमाल जाने-माने रिपीट "अच्छे" ग्राहकों के लिए भी किया जाता है, ताकि वे वीआईपी ट्रीटमेंट प्राप्त कर सकें - यह सुनिश्चित करते हुए कि वे भविष्य में स्टोर पर लौट सकें।

खुदरा विक्रेताओं के लिए यह तकनीक आशाजनक है, लेकिन यह उपभोक्ता और गोपनीयता अधिकारों की वकालत करने वाली एक चिंताजनक गोपनीयता है। 2012 की बात है, जब शुरुआत में परिपक्वता आ रही थी, कंज्यूमर यूनियन ने फेडरल ट्रेड कमीशन (FTC) को एक खुला पत्र जारी किया, एजेंसी को सलाह देना कि तकनीक - खुदरा और विज्ञापन उद्योगों के लिए बेहद उपयोगी है - के लिए बहुत गंभीर गोपनीयता के मुद्दों को खड़ा कर सकता है उपभोक्ताओं।

“मॉल, सुपरमार्केट, स्कूलों, डॉक्टरों में चेहरे की पहचान उपकरणों की सर्वव्यापी स्थापना कार्यालय और शहर के फुटपाथ व्यक्तिगत रूप से व्यक्ति की इच्छा और अपेक्षा को कम कर सकते हैं गुमनामी। "

कंज्यूमर्स यूनियन ने बताया कि बच्चों को लक्षित करने वाली ऐसी तकनीक वर्तमान युवाओं को मोटापे का शिकार बना सकती है महामारी बदतर, और वजन घटाने वाले उत्पादों के साथ किशोरों को लक्षित करना किशोरों के आत्म-सम्मान के मुद्दों को बदतर बना सकता है। सबसे गंभीर मुद्दा यह है कि कंपनियों को आपके और आपके खरीद व्यवहार के बारे में ऐसी निगरानी जानकारी एकत्र करने और संग्रहीत करने से रोकने के लिए कोई दिशानिर्देश नहीं हैं।

“चेहरे का पता लगाने और मान्यता सॉफ्टवेयर उपभोक्ताओं को कई मूर्त लाभ प्रदान कर सकते हैं। उसी समय, हम इस तथ्य को नजरअंदाज नहीं कर सकते हैं कि ये प्रौद्योगिकियां महत्वपूर्ण गोपनीयता जोखिमों का सामना करती हैं और उपभोक्ताओं को गुमनामी के अधिकार के लिए गंभीर रूप से धमकी देती हैं। ”

अगली बार जब आप खरीदारी करने जा रहे हों, तो उन ओवरहेड कैमरों पर नज़र रखें, जो आपकी हर गतिविधि पर नज़र रखते हैं!

वेब कैमरा हैकिंग

2014 के मई में, अमेरिकी अधिकारियों ने 90 लोगों को गिरफ्तार किया, जो "ब्लैकशैड्स" नामक संगठन का हिस्सा थे। ब्लैकशैड्स ने सॉफ्टवेयर तैयार किया और बेचा जो हैकर्स को माइक्रोसॉफ्ट विंडोज चलाने वाले किसी भी कंप्यूटर से जुड़ने और वेबकैम का नियंत्रण लेने देता है। एक कॉलेज के छात्र को भी सॉफ्टवेयर का उपयोग करने के लिए गिरफ्तार किया गया था नग्न तस्वीरें कैद मिस टीन यूएसए की।

यदि आप सोच रहे हैं कि क्या आपको चिंतित होना चाहिए, तो उस तथ्य पर विचार करें जो संगठन ने बेचा है 100 देशों में कुल 700,000 पीड़ितों के साथ हजारों प्रतियां कुल बिक्री $ 350,000 हैं 2010 से। हाँ, यह वास्तव में किसी के लिए संभव है अपने वेबकैम को हैक करें, जैसा कि जेम्स ने हाल ही में समझाया था अपने वेबकैम को हैक करना किसी के लिए कितना आसान है? अधिक पढ़ें .

सॉफ्टवेयर का डरावना हिस्सा यह है कि यह केवल वेब कैमरा नहीं है जो अतिसंवेदनशील है। हैकर्स को कीस्ट्रोक्स और पासवर्ड तक पहुंच मिलती है, वे स्क्रीनशॉट ले सकते हैं, और वे आपकी कंप्यूटर फ़ाइलों तक पहुंच सकते हैं। एकमात्र सुरक्षा जो आपके दिमाग को आराम से स्थापित कर सकती है, वह यह है कि पीड़ितों को वास्तव में एक दुर्भावनापूर्ण लिंक पर क्लिक करने की आवश्यकता होती है जो आपत्तिजनक सॉफ़्टवेयर को स्थापित करता है। यदि आप फ़िशिंग ईमेल की पहचान करने में काफी चतुर हैं, और आप संदिग्ध वेब लिंक पर क्लिक करने से बचते हैं, तो आप इस विशेष खतरे से खुद को सुरक्षित रखने में सक्षम हो सकते हैं।

अपने आप को सुरक्षित रखने के लिए सरल लगता है? अच्छा, फिर से सोचें।

2014 के दिसंबर में, टेलीग्राफ लेखक सोफी कर्टिस उसके "नैतिक हैकर" दोस्त जॉन येओ, के एक कर्मचारी से पूछा Trustwave, कोशिश करते हैं और उसके कंप्यूटर में हैक करने के लिए। हैकर्स ने सोफी ऑनलाइन के बारे में जितना संभव हो उतना जानने के लिए अथक परिश्रम किया, और आखिरकार फोन के ईमेल को तैयार किया सोफी को क्लिक करने में मूर्ख बनाया - तुरंत उसके लैपटॉप को संक्रमित कर दिया और हैकर्स को उसके सहित हर चीज तक पहुंच प्रदान की वेबकैम। यहां तक कि जो लोग मानते हैं कि वे ऐसी रणनीति के लिए प्रतिरक्षा हैं, उन्हें मूर्ख बनाया जा सकता है।

नकली सेल टावर्स

2014 के सितंबर में, देश भर में सेलफोन संचार को बाधित करने के संदेह में तथाकथित "नकली सेल टावरों" के बारे में अफवाहें शुरू हुईं। इन टावरों की पुष्टि जांचकर्ता आरोन टर्नर ने की, जो कि मोबाइल सिक्योरिटी फर्म इंटीग्रिकेल के मालिक भी थे।

आरोन टर्नर ने द ब्लेज़ को बताया कि अजीब टावरों को शाब्दिक रूप से ट्रिक सेलफोन में स्थापित किया गया था, यह सोचकर कि नकली टॉवर स्थानीय क्षेत्र में एकमात्र उपलब्ध टॉवर था।

"ये टावर्स आपके फोन को यह कहकर टरका रहे हैं कि 'मुझे आपसे 9-1-1 जानकारी पर बात करने की जरूरत है,' लेकिन तब यह नहीं होगा।"

टर्नर के अनुसार, टावर्स - पेन्सिलवेनिया में भारी रूप से केंद्रित है और वाशिंगटन डी। सी। शहर - का शाब्दिक अर्थ है "अपने संचार को तोड़ना" और देखें कि फोन के साथ क्या हो रहा है।

कई अन्य जांचकर्ताओं ने नकली सेल टावरों के साथ "मुठभेड़ों" की पुष्टि की - फिर भी किसी भी विशिष्ट स्थान पर किसी भी वास्तविक सेल टावरों के वास्तविक फोटो सामने नहीं आए। इस बात पर भी सवाल थे कि क्या विषम "इंटरसेप्टर" टॉवर अभी तक एक व्यापक पहुंच वाले संघीय निगरानी कार्यक्रम का एक और हाथ थे जो पहले से ही स्थिर आलोचनाओं के तहत थे। दूसरों को संदेह था कि टावर्स एक अंतरराष्ट्रीय जासूसी कार्यक्रम का हिस्सा हो सकते हैं।

यह दो महीने बाद तक नहीं था, नवंबर में वॉल स्ट्रीट जर्नल खबर दी न्याय विभाग - देश भर में अनिवार्य रूप से पुलिस अधिकारियों - वास्तव में रख रहे थे नकली मोबाइल फोन "DRTBOX" नामक डिवाइस के उपयोग के माध्यम से हवाई जहाज पर "टावर्स", एक "डर्टबॉक्स" उपनाम दिया गया है। डिजिटल रिसीवर प्रौद्योगिकी (बोइंग की एक सहायक), डिवाइस द्वारा बनाया गया है एक सेल टॉवर की तरह दिखता है मोबाइल फोन के लिए, और उन फोन से पंजीकरण जानकारी निकालने के लिए एक "मध्यम आदमी पर हमला" करता है।

अधिकारियों ने महानगरीय क्षेत्रों के चारों ओर उन विमानों को उड़ाने के लिए उड़ान भर रहे थे, ताकि सेल फोन की अधिक से अधिक जानकारी मिल सके।

बोइंग कंपनी इकाई के आरंभ के कारण "योजनाएँ उपकरणों से सुसज्जित हैं - जिन्हें कानून-प्रवर्तन अधिकारियों के लिए 'डर्टबॉक्स' के रूप में जाना जाता है। उन्हें उत्पादन करता है - जो बड़ी दूरसंचार कंपनियों के सेल टावरों की नकल करते हैं और उनके अद्वितीय पंजीकरण की रिपोर्ट करने में सेलफोन को धोखा देते हैं जानकारी।"

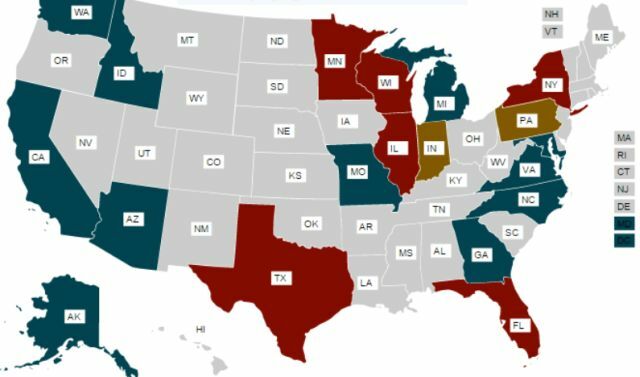

किसी व्यक्ति के सेलफोन की पहचान "पहचान" और स्थान की जानकारी कानून-प्रवर्तन को किसी भी नागरिक को सेलफोन के साथ खोजने और ट्रैक करने की अनुमति देगा। अमेरिकन सिविल लिबर्टीज यूनियन (ACLU) ने सार्वजनिक रूप से उपलब्ध दस्तावेजों के माध्यम से इनका उपयोग किया राज्य और स्थानीय पुलिस द्वारा "स्टिंग्रे" डिवाइस, और यह दिखाते हुए एक नक्शा प्रकाशित किया कि डिवाइस वर्तमान में कहां हैं उपयोग।

जैसे-जैसे प्रौद्योगिकी के विकास में तेजी आ सकती है, कानूनों को बनाए रखा जा सकता है, अधिकारी अधिक से अधिक डेटा एकत्र करने के लिए कमियों का पूरा फायदा उठा रहे हैं। आप इन प्रयासों और उन्हें छिपाने के प्रयासों के बारे में अधिक जान सकते हैं ACLU जांच पृष्ठ. यदि आप नक्शे पर किसी भी रंगीन क्षेत्र में रहते हैं, तो संभावना है कि आपका सेलफोन डेटा हो और स्थान स्थानीय या राज्य कानून प्रवर्तन द्वारा एकत्र किया गया हो।

चीन साइबरवार हैकिंग

अगर आपको लगता है कि केवल आपकी ही सरकार आप पर जासूसी कर रही है, तो फिर से सोचें। 2014 के उत्तरार्ध में, वाशिंगटन पोस्ट घोषणा की कि एक सुरक्षा अनुसंधान दल ने एक परिष्कृत चीनी साइबरस्पेस समूह की पहचान की थी जिसे "Axiom" कहा जाता था चीनी घरेलू और अंतरराष्ट्रीय के आसपास किसी भी खुफिया जानकारी को इकट्ठा करने के लिए बोली में पश्चिमी सरकारी एजेंसियों को लक्षित करना नीतियों।

के प्रकाशन से पहले अक्टूबर के मध्य में वाशिंगटन पोस्टएफबीआई ने वास्तव में अमेरिकी उद्योग को चेतावनी जारी की थी, ताकि एक उन्नत चीनी हैकर समूह को सचेत किया जा सके अमेरिकी कंपनियों और सरकार से संवेदनशील और मालिकाना जानकारी इकट्ठा करने के लिए एक अभियान चलाना एजेंसियों।

एफबीआई के अनुसार, नया समूह पहले की तुलना में एक दूसरी राज्य प्रायोजित इकाई है पीपुल्स लिबरेशन आर्मी नामक एक अन्य सरकारी हैकिंग यूनिट के सुरक्षा विशेषज्ञों द्वारा खुलासा इकाई 61398। Axiom समूह कम से कम चार वर्षों से काम कर रहा है, विशेष रूप से पश्चिमी देशों में औद्योगिक और आर्थिक हितों को लक्षित कर रहा है।

यहां समझने वाली महत्वपूर्ण बात यह है कि यदि आप एक प्रमुख निगम के लिए काम करते हैं जिसके पास स्वामित्व वाले गुप्त रहस्य हैं, तो आप Axiom समूह द्वारा बहुत अच्छी तरह से लक्षित हो सकते हैं। यह बताता है कि Microsoft के विंडोज ऑपरेटिंग सिस्टम के "शून्य-दिन के कारनामों" के रूप में क्या जाना जाता है - एक और अधिक कठिन और उन्नत हैकिंग तकनीक। किसी एक कर्मचारी के कंप्यूटर के माध्यम से कंपनी या सरकारी एजेंसी में घुसपैठ करके, समूह प्रयास कर सकता है नेटवर्क या सिस्टम एक्सेस तक पहुंच प्राप्त करने के लिए, और संभावित रूप से संवेदनशील और मूल्यवान औद्योगिक तक पहुंच प्राप्त करें रहस्य।

क्या आपको नहीं लगता कि आपका कंप्यूटर इन हैकर्स के लिए एक मूल्यवान लक्ष्य है? यह है। इसलिए अपने कॉर्पोरेट सुरक्षा समूह के साथ काम करें और सुरक्षा नियमों और नीतियों को गंभीरता से लेना सुनिश्चित करें।

व्यापार सम्मेलनों में औद्योगिक जासूसी

आपकी कंपनी आपको इस साल के उद्योग सम्मेलन में भेजने का फैसला करती है। शायद यह सीईएस या कुछ अन्य वास्तव में अच्छा तकनीकी सम्मेलन है। यात्रा के लिए अपनी चीजों को पैक करना, आप अपने काम के लैपटॉप, कंपनी द्वारा आपूर्ति किए गए सेलफोन, और निश्चित रूप से एक मेमोरी स्टिक जिसमें काम से कुछ सबसे महत्वपूर्ण फाइलें हैं, को लाना याद रखें। ज्यादातर लोग, एक व्यापार यात्रा लेने और इतने सारे शांत प्रौद्योगिकियों को देखने के बारे में अपने उत्साह में, कभी नहीं एक पल पर विचार करें कि वे अपनी कंपनी के प्रतिस्पर्धी लाभ को बाज़ार में डाल सकते हैं जोखिम।

ऐसा कैसे? यात्रा करते समय ठीक से सुरक्षा कंपनी के लैपटॉप, मोबाइल फोन और डेटा नहीं। अंतर्राष्ट्रीय जासूसी समूह जानते हैं कि यात्रा तब होती है जब कंपनी के कर्मचारी सबसे कमजोर होते हैं, और इसलिए सम्मेलन औद्योगिक खुफिया संग्रह के लिए एक प्रमुख लक्ष्य होते हैं।

जब आप यात्रा कर रहे हों और किसी सम्मेलन में भाग ले रहे हों तो सुरक्षा के कई कमजोर बिंदु हैं, इसलिए इसे रखना महत्वपूर्ण है इन सब को ध्यान में रखते हुए, और औद्योगिक रूप से पीड़ित होने से पहले खुद को बचाने के लिए उचित कार्रवाई करें जासूसी।

- असुरक्षित होटल नेटवर्क पर वीडियोकांफ्रेंसिंग बैठकें आयोजित करने से चतुर हैकर्स के लिए गोपनीय जानकारी का प्रसारण खुल जाता है।

- होटल के कमरों से लैपटॉप या सेलफोन की चोरी उन उपकरणों पर संग्रहीत कंपनी की जानकारी के साथ एजेंटों को प्रदान कर सकती है।

- हमारे सुझावों की सूची का उपयोग करें सरकारी निगरानी के खिलाफ सुरक्षा सरकारी सेलफोन निगरानी से अपनी सुरक्षा कैसे करेंआइए इसका सामना करते हैं, इन दिनों किसी के द्वारा आपकी निगरानी की जा रही संभावना हर समय बढ़ रही है। मैं यह नहीं कह रहा हूँ कि हर कोई, हर जगह सेलफोन निगरानी के खतरे का सामना कर रहा है, लेकिन बहुत सारे हैं ... अधिक पढ़ें अपने सेलफोन के

- एक खुले सार्वजनिक क्षेत्र में अपनी कंपनी के लैपटॉप का उपयोग करके जासूसों को पीछे से आपकी गतिविधियों का निरीक्षण करने की अनुमति देता है।

- एक सार्वजनिक क्षेत्र में संवेदनशील कंपनी के मामलों के बारे में फोन पर बातचीत होने से किसी को भी पास में खड़े होकर बातचीत को पूरा करने की अनुमति मिलती है।

- यदि आप पहले से उन प्रस्तुतियों को ठीक से "साफ़" नहीं करते हैं, तो एक उद्योग सम्मेलन में एक प्रस्तुति देना संभवतः गोपनीय कंपनी की जानकारी को लीक कर सकता है।

2014 में, कार्ल रोपर एक किताब लिखी "ट्रेड सीक्रेट चोरी, औद्योगिक जासूसी, और चीन खतरा" शीर्षक, जहां उन्होंने समझाया कि कुछ चीनी औद्योगिक जासूसी प्रयास वास्तव में खुले तौर पर उपलब्ध प्रस्तुतियों से तकनीकी जानकारी इकट्ठा करने पर ध्यान केंद्रित करते हैं सम्मेलनों।

"समग्र सामग्री, मिसाइल, इंजीनियर, लेजर, कंप्यूटर, समुद्री प्रौद्योगिकी, अंतरिक्ष, माइक्रोइलेक्ट्रॉनिक, जैसे विषय क्षेत्रों के साथ सम्मेलन रासायनिक इंजीनियरिंग, राडार, आयुध, और ऑप्टिकल संचार केवल कुछ और दिलचस्प हैं जो चीनी करने की कोशिश करेंगे भाग लेते हैं। इस प्रकार के सम्मेलनों का डेटा उनकी परियोजनाओं में सबसे महत्वपूर्ण योगदान होगा। "

यह एक सार्वजनिक सम्मेलन प्रस्तुति में प्रदान की गई जानकारी, हालांकि व्यापार रहस्यों के साथ जासूसी एजेंट प्रदान कर सकती है, यह बहस का मुद्दा है खराब स्क्रब की हुई (या पूरी तरह से बिना सेंसर की) प्रस्तुतियों से निगम के व्यापार के बारे में अकस्मात बहुत बड़े सुराग सामने आते हैं। रहस्य।

शुक्र है, अपने आप को बचाने के तरीके हैं। यदि आप अपनी कंपनी के लिए एक प्रस्तुति दे रहे हैं, तो हमेशा अपनी कंपनी के संचार विभाग या कानूनी विभाग के सामने प्रस्तुति दें। कुछ कंपनियों को यह भी आवश्यकता हो सकती है कि सभी बाहरी संचार या तो या दोनों विभागों द्वारा अनुमोदित हों। ऐसा करना न भूलें, या यह आपके काम को बहुत अच्छी तरह से खर्च कर सकता है।

- उपयोग करना लैपटॉप चोरी अलार्म लॉरर्म लैपटॉप चोरी होने पर आपका लैपटॉप चिल्लाता है अधिक पढ़ें ऐसे उपकरण या सॉफ़्टवेयर जो आपके लैपटॉप को कभी भी उस स्थान से दूर कर देंगे जहाँ से आपका लैपटॉप निकल गया है।

- सुनिश्चित करें कि आप अपने लैपटॉप को लॉक करते हैं, और उस पर आपकी जानकारी है ठीक से एन्क्रिप्ट किया गया अगर आपका लैपटॉप चोरी हो जाता है तो आपकी जानकारी को सुरक्षित और एन्क्रिप्ट कैसे करें [Mac] अधिक पढ़ें . ऐसा करने से लैपटॉप चोरी से होने वाले जासूसी खतरों में नाटकीय रूप से कमी आएगी।

- यदि आपको अपने साथ मेमोरी स्टिक लाना है, तो सुनिश्चित करें पासवर्ड इसे सुरक्षित रखें फ्लैश ड्राइव को कैसे एन्क्रिप्ट करें: 5 पासवर्ड सुरक्षा उपकरणफ्लैश ड्राइव को एन्क्रिप्ट करना सीखना चाहते हैं? यहां एक अंगूठे ड्राइव की रक्षा और सुरक्षित करने के लिए सबसे अच्छा मुफ्त उपकरण हैं। अधिक पढ़ें , या इसे एन्क्रिप्ट करें Truecrypt 6.0 के साथ अपने USB स्टिक को एन्क्रिप्ट करें अधिक पढ़ें जैसे सॉफ्टवेयर के साथ TrueCrypt.

- अपने मोबाइल लॉक स्क्रीन की सुरक्षा बढ़ाएँ। ईसाई कुछ महान की पेशकश की स्क्रीन लॉक टिप्स इन 5 युक्तियों के साथ अपने एंड्रॉइड लॉक स्क्रीन की सुरक्षा में सुधार करेंआप शायद इस सोच को पढ़ रहे हैं "हाह, नो थैंक्यू मेकसेफ, मेरा एंड्रॉइड लॉक स्क्रीन पैटर्न के साथ सुरक्षित है - मेरा फोन अभेद्य है!" अधिक पढ़ें इसे पूरा करने के लिए।

- अपने लैपटॉप का उपयोग ऐसे क्षेत्र में करें जहाँ कोई भी आपके पीछे खड़ा न हो सके और आपकी स्क्रीन न देख सके। यह सामान्य ज्ञान की तरह लगता है, लेकिन अभी तक बहुत से लोग ध्यान नहीं देते हैं।

किहारा ने हाल ही में आपके द्वारा उपयोग किए जाने वाले अतिरिक्त सुझावों और सुरक्षा उपायों की एक विस्तृत सूची प्रदान की है खुद को अवैध जासूसी से बचाएं अनैतिक या अवैध जासूसी से खुद को कैसे बचाएंसोचें कि कोई आप पर जासूसी कर रहा है? यहां बताया गया है कि स्पाइवेयर आपके पीसी या मोबाइल डिवाइस पर है या नहीं और इसे कैसे निकालें। अधिक पढ़ें . अच्छी तरह से पढ़ने लायक।

जागरूक रहो, लेकिन यह मत करो

हर दिन आपके द्वारा जासूसी किए जाने के सभी तरीकों से अवगत होने का मतलब यह नहीं है कि आपको लगातार इस बात की चिंता करनी है कि कौन आपकी बात सुन रहा है, आपके ईमेल पढ़ रहा है या आपके स्थान को ट्रैक कर रहा है। इसका क्या मतलब है कि आपको हमेशा अपने परिवेश के बारे में पता होना चाहिए, और आप कैसे उपयोग कर रहे हैं प्रौद्योगिकी जब सूचना है कि आप वास्तव में संवेदनशील या बहुत संवेदनशील होने का संचार करते हैं निजी।

निगरानी के प्रयासों को खत्म करने के बहुत सारे तरीके हैं - यहाँ तक कि आपकी अपनी सरकार द्वारा भी प्रयास - एन्क्रिप्टेड संसाधनों का उपयोग करके जब आप संवेदनशील जानकारी के साथ काम कर रहे हैं, या बस गोमांस कर रहे हैं आपके कंप्यूटर का सुरक्षा वातावरण 5 सर्वश्रेष्ठ युक्तियाँ जब आप Torrents डाउनलोड करने से किसी को रोकने के लिए अधिक पढ़ें एक बड़े पैमाने पर।

लेकिन एक बार जब आप अपने सभी सुरक्षा उपाय कर लेते हैं, तो चिंता करना बंद कर दें। अपने जीवन को, उस ज्ञान में सहज रहें, जो आपने खुद की सुरक्षा के लिए उचित कदम उठाए हैं।

डक डाओ शटरस्टॉक के माध्यम से, मतेज कस्तलीक शटरस्टॉक के माध्यम से

रयान के पास इलेक्ट्रिकल इंजीनियरिंग में बीएससी की डिग्री है। उन्होंने ऑटोमेशन इंजीनियरिंग में 13 साल, आईटी में 5 साल काम किया है, और अब एक एप्स इंजीनियर हैं। MakeUseOf के पूर्व प्रबंध संपादक, उन्होंने डेटा विज़ुअलाइज़ेशन पर राष्ट्रीय सम्मेलनों में बात की और राष्ट्रीय टीवी और रेडियो पर चित्रित किया गया है।