साइबर अपराधियों के लिए उपकरणों तक पहुंच प्राप्त करने और उपयोगकर्ता डेटा को चूसने के लिए मोबाइल एप्लिकेशन सबसे आम तरीकों में से एक बन गए हैं।

जैसे-जैसे मोबाइल एप्लिकेशन की लोकप्रियता बढ़ती है, हैकर्स ने उनका फायदा उठाने और खतरे का कारण बनने के लिए कई तरीके निकाले हैं। इन खतरों के परिणामस्वरूप आपकी पहचान चोरी हो सकती है, आपके डेटा से समझौता किया जा सकता है, या दोनों हो सकते हैं।

यदि आप एक मोबाइल ऐप विकसित कर रहे हैं या बस उनका अक्सर उपयोग करते हैं, तो इन खतरों से अवगत होना और खुद को उनसे बचाने के लिए कदम उठाना महत्वपूर्ण है।

1. मालवेयर अटैक

मैलवेयर दुर्भावनापूर्ण कोड है जो आपके डिवाइस या मोबाइल ऐप को संक्रमित कर सकता है और आपकी व्यक्तिगत जानकारी चुरा सकता है। इसे लिंक, डाउनलोड या अन्य ऐप्स से भी फैलाया जा सकता है। साइबर अपराधी हमेशा मैलवेयर को लोगों के एक बड़े समूह तक फैलाने के सबसे आसान तरीकों की तलाश करते हैं। इसलिए मोबाइल ऐप उनके प्रमुख लक्ष्य हैं क्योंकि लाखों लोग उन्हें रोज़ाना डाउनलोड और उपयोग करते हैं।

लेकिन साइबर अपराधी मोबाइल ऐप के जरिए मैलवेयर कैसे फैलाते हैं? आम तौर पर, वे किसी ऐप को दुर्भावनापूर्ण कोड के साथ अपलोड करते हैं या किसी मौजूदा में दुर्भावनापूर्ण कोड इंजेक्ट करते हैं। इसके अलावा, वे लोकप्रिय ऐप नाम का लाभ उठाते हैं और दुर्भावनापूर्ण कोड के साथ इसकी सटीक प्रतिकृति बनाते हैं।

2. डेटा रिसाव

डेटा लीकेज डेटा का अनधिकृत ट्रांसफर है, जो तब होता है जब ऐप में पर्याप्त सुरक्षा उपाय नहीं होते हैं। उदाहरण के लिए, मान लीजिए कि कोई उपयोगकर्ता अपर्याप्त सुरक्षा वाले ऐप में अपने क्रेडिट कार्ड नंबर या सामाजिक सुरक्षा नंबर जैसी संवेदनशील जानकारी दर्ज करता है। उस स्थिति में, इसे चुराया जा सकता है और दुर्भावनापूर्ण उद्देश्यों के लिए उपयोग किया जा सकता है।

इस प्रकार का सुरक्षा खतरा अक्सर खराब कोडिंग प्रथाओं, पुराने सॉफ़्टवेयर घटकों या अनएन्क्रिप्टेड डेटा स्टोरेज के कारण होता है।

आपका मोबाइल ऐप आपके डेटा को सुरक्षित रखने वाला है, लेकिन अगर यह ठीक से सुरक्षित नहीं है, तो आपका डेटा लीक हो सकता है। साइबर अपराधी आसानी से आपके ऐप के डेटाबेस तक पहुंच प्राप्त कर सकते हैं और आपके द्वारा संग्रहीत किसी भी संवेदनशील जानकारी को चुरा सकते हैं। डेटा लीक तब भी हो सकता है जब कोई ऐप अब उपयोग में नहीं है या हटा दिया गया है, लेकिन डेटा अभी भी पहुंच योग्य है।

3. असुरक्षित तृतीय-पक्ष API

एप्लिकेशन प्रोग्रामिंग इंटरफेस (एपीआई) ऐप्स को एक दूसरे के साथ संवाद करने और डेटा साझा करने की अनुमति देते हैं। तृतीय-पक्ष एपीआई ऐसी सेवाएं हैं जिन्हें अतिरिक्त कार्यक्षमता प्रदान करने के लिए आपके मोबाइल एप्लिकेशन में एकीकृत किया जा सकता है।

वे सुरक्षा कमजोरियों का एक प्रमुख स्रोत भी हैं क्योंकि वे संवेदनशील डेटा तक पहुंच प्रदान करते हैं जिसका हैकर्स आसानी से फायदा उठा सकते हैं।

सुनिश्चित करें कि आपके ऐप द्वारा उपयोग किए जाने वाले तृतीय-पक्ष API सुरक्षित और सुरक्षित हैं। आपको एपीआई के सुरक्षा उपायों को भी सत्यापित करना चाहिए और यह सुनिश्चित करना चाहिए कि उनके पास एक सुरक्षित प्रमाणीकरण प्रणाली है।

4. असुरक्षित प्रमाणीकरण

असुरक्षित प्रमाणीकरण तब होता है जब आपके ऐप को उपयोगकर्ताओं को सुरक्षित पासवर्ड दर्ज करने की आवश्यकता नहीं होती है। इससे हैकर्स के लिए आपके ऐप तक पहुंच प्राप्त करना आसान हो जाता है, क्योंकि उन्हें जटिल पासवर्ड को क्रैक करने की आवश्यकता नहीं होती है। हालांकि हर ऐप के लिए ऑथेंटिकेशन लागू करना महत्वपूर्ण नहीं है, लेकिन यह उन लोगों के लिए जरूरी है जो संवेदनशील डेटा को हैंडल करते हैं, जैसे कि बैंकिंग ऐप, सोशल मीडिया ऐप और इसी तरह के अन्य।

यदि आपके ऐप को प्रमाणीकरण की आवश्यकता है, तो आपको यह सुनिश्चित करना चाहिए कि इसकी एक मजबूत पासवर्ड नीति है और दो-कारक प्रमाणीकरण का भी उपयोग करें. यह आपके ऐप को अनधिकृत पहुंच से बचाने में मदद करेगा।

5. खराब एन्क्रिप्शन

एन्क्रिप्शन डेटा को स्कैम्बल करने की प्रक्रिया है ताकि यह अपठनीय हो और बिना कुंजी के इसे डिक्रिप्ट न किया जा सके। उचित एन्क्रिप्शन के बिना, आपका डेटा असुरक्षित है और हैकर्स द्वारा इसे आसानी से एक्सेस किया जा सकता है। कई ऐप डेवलपर अपने डेटा को ठीक से एन्क्रिप्ट नहीं करने की गलती करते हैं, जिससे गंभीर सुरक्षा जोखिम हो सकते हैं।

यह सुनिश्चित करना महत्वपूर्ण है कि आपका ऐप एन्क्रिप्शन का सही और सुरक्षित रूप से उपयोग करता है। इसमें एन्क्रिप्शन के लिए मजबूत एल्गोरिदम का उपयोग करना, संचार के लिए सुरक्षित प्रोटोकॉल का उपयोग करना और एन्क्रिप्शन कुंजियों को ठीक से संग्रहीत करना शामिल है।

6. असंबद्ध भेद्यताएँ

भेद्यता कोड में कमजोरियां हैं जो हैकर्स को संवेदनशील डेटा तक पहुंचने या ऐप को नियंत्रित करने की अनुमति देती हैं। पैच न की गई भेद्यताएं वे होती हैं जिनकी सुरक्षा शोधकर्ताओं द्वारा पहचान की गई है, लेकिन डेवलपर्स ने उन्हें अभी तक पैच नहीं किया है। मोबाइल ऐप, विशेष रूप से जटिल कोड वाले, में कई भेद्यताएं हो सकती हैं जिनका साइबर अपराधियों द्वारा आसानी से फायदा उठाया जा सकता है। ये कमजोरियां डेटा लीक और मैलवेयर संक्रमण जैसे अन्य खतरों को जन्म दे सकती हैं।

पहचान की गई कमजोरियों के लिए अपने ऐप को नवीनतम पैच के साथ नियमित रूप से अपडेट रखें। इससे यह सुनिश्चित करने में मदद मिलेगी कि आपका ऐप सुरक्षित है और हैकर्स से सुरक्षित है।

7. रूटिंग या जेलब्रेकिंग

रूटिंग या जेलब्रेकिंग, जो है डिवाइस के ऑपरेटिंग सिस्टम पर रूट एक्सेस प्राप्त करने की प्रक्रिया, गंभीर सुरक्षा जोखिम पैदा कर सकता है। ऐसा इसलिए है क्योंकि रूट एक्सेस का उपयोग ऐप के सुरक्षा उपायों को बायपास करने और डिवाइस पर दुर्भावनापूर्ण कोड चलाने की अनुमति देने के लिए किया जा सकता है। यह हैकर्स को डिवाइस की मेमोरी में संग्रहीत संवेदनशील डेटा तक अप्रतिबंधित पहुंच भी प्रदान कर सकता है।

आमतौर पर, स्मार्टफोन उपयोगकर्ता अतिरिक्त सुविधाओं और कार्यक्षमता तक पहुंच प्राप्त करने के लिए अपने उपकरणों को रूट या जेलब्रेक करते हैं, लेकिन इससे बचा जाना चाहिए क्योंकि यह सुरक्षा खतरों की पूरी मेजबानी कर सकता है।

8. असुरक्षित नेटवर्क कनेक्शन

जब आपका ऐप किसी सर्वर से संचार करता है, तो यह सुनिश्चित करना महत्वपूर्ण है कि उनके बीच का कनेक्शन सुरक्षित है। इसका मतलब है कि भेजे और प्राप्त किए जा रहे सभी डेटा को एन्क्रिप्ट किया जाना चाहिए ताकि हैकर्स इसे एक्सेस या संशोधित न कर सकें। कई ऐप अपने नेटवर्क कनेक्शन को ठीक से सुरक्षित नहीं करने की गलती करते हैं, जिससे डेटा लीक और अन्य सुरक्षा खतरे हो सकते हैं।

यह देखने के लिए जांचें कि आपका ऐप उस डेटा की सुरक्षा के लिए संचार और एन्क्रिप्शन के लिए सुरक्षित प्रोटोकॉल का उपयोग करता है जिसे वह भेज रहा है और प्राप्त कर रहा है।

9. अतिप्रचलित ऐप्स

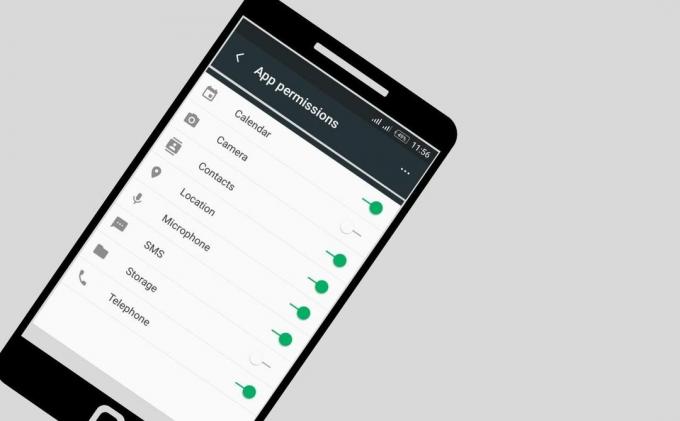

अत्यधिक विशेषाधिकार प्राप्त ऐप्स वे हैं जो आवश्यकता से अधिक अनुमतियाँ माँगते हैं। कुछ डेवलपर ऐसे ऐप्स विकसित करते हैं जो बहुत अधिक अनुमतियां मांगते हैं, जिनका हैकर्स द्वारा फायदा उठाया जा सकता है। ऐसा इसलिए है क्योंकि अनावश्यक अनुमतियाँ विभिन्न संवेदनशील डेटा और कार्यों तक पहुँच प्रदान कर सकती हैं, जिन्हें बाद में दुर्भावनापूर्ण अभिनेताओं द्वारा हेरफेर या दुरुपयोग किया जा सकता है। उदाहरण के लिए, एक फोटो एडिटिंग ऐप यूजर की कॉन्टैक्ट लिस्ट का एक्सेस मांग सकता है, जिसकी उसे जरूरत नहीं है।

ऐप इंस्टॉल करते समय ध्यान दें केवल वही अनुमतियाँ प्रदान करें जो आवश्यक हैं इसकी कार्यक्षमता के लिए और कुछ नहीं। यह किसी भी दुर्भावनापूर्ण अभिनेताओं को अतिरिक्त अनुमतियों का फायदा उठाने से रोकने में मदद करेगा।

10. असुरक्षित तृतीय-पक्ष घटक

तृतीय-पक्ष घटक बाहरी स्रोतों से कोड के टुकड़े होते हैं जिनका उपयोग ऐप के विकास में किया जाता है। यदि ठीक से सुरक्षित न किया जाए तो ये घटक विभिन्न सुरक्षा जोखिम पेश कर सकते हैं। उदाहरण के लिए, किसी तीसरे पक्ष के घटक के पास संवेदनशील डेटा तक पहुंच हो सकती है या डिवाइस पर दुर्भावनापूर्ण कोड चलाने की अनुमति हो सकती है।

इस बात पर नज़र रखें कि क्या सभी तृतीय-पक्ष घटकों की नियमित रूप से निगरानी और अद्यतन किया जाता है। यह पुराने घटकों के कारण होने वाले किसी भी सुरक्षा उल्लंघनों को रोकने में मदद करेगा। इसके अतिरिक्त, आपको यह सुनिश्चित करने के लिए तृतीय-पक्ष घटकों के लिए केवल विश्वसनीय स्रोतों का उपयोग करना चाहिए कि वे सुरक्षित और अद्यतित हैं।

अपने मोबाइल डेटा को सुरक्षित रखें

मोबाइल ऐप सुरक्षा किसी भी मोबाइल ऐप के विकास की प्रक्रिया का एक महत्वपूर्ण पहलू है। अपने मोबाइल को संभावित खतरों से सुरक्षित रखने के लिए, शीर्ष मोबाइल ऐप सुरक्षा खतरों और उनसे कैसे बचा जा सकता है, यह समझना महत्वपूर्ण है। सतर्कता प्रमुख मोबाइल ऐप खतरों की पहचान करने और उन्हें कम करने में आपकी सहायता कर सकती है ताकि आप अपने डेटा और एप्लिकेशन की सुरक्षा सुनिश्चित कर सकें। अपने मोबाइल ऐप को ठीक से सुरक्षित करने के लिए समय निकालकर, आप इसे साइबर अपराधियों और अन्य दुर्भावनापूर्ण अभिनेताओं से बचाने में मदद कर सकते हैं।