सबसे व्यापक रूप से उपयोग किए जाने वाले तरीकों में से एक साइबर अपराधी फ़िशिंग के माध्यम से आपका डेटा और व्यक्तिगत जानकारी चुराने का प्रयास करते हैं।

लेकिन हम फ़िशिंग के अभ्यस्त हो गए हैं, और आम तौर पर जानते हैं कि क्या देखना है। यहीं पर ब्राउजर-इन-द-ब्राउजर अटैक आता है। तो ब्राउज़र-इन-द-ब्राउज़र हमला क्या है? और आप इससे अपना बचाव कैसे कर सकते हैं?

ब्राउज़र-इन-द-ब्राउज़र हमला क्या है?

एक ब्राउज़र-इन-द-ब्राउज़र (बीआईटीबी) हमला क्रेडेंशियल चोरी करने के लिए पैरेंट ब्राउज़र विंडो के भीतर एक नकली डोमेन के साथ एक लॉगिन विंडो का अनुकरण करता है। यह फ़िशिंग तकनीक मुख्य रूप से एकल साइन-ऑन प्रमाणीकरण मॉडल का उपयोग करती है ताकि उपयोगकर्ता को संवेदनशील जानकारी, मुख्य रूप से उनके लॉगिन प्रमाण-पत्रों को खांसने के लिए प्रेरित किया जा सके।

सिंगल साइन-ऑन ऑथेंटिकेशन क्या है?

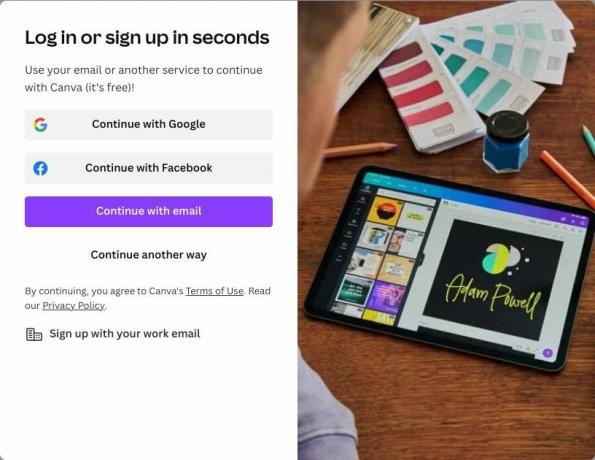

जब आप किसी नई सेवा या नई वेबसाइट के लिए साइन अप करते हैं, तो कभी-कभी, अपने को कनेक्ट करके साइन अप करने का विकल्प होता है ईमेल पते के साथ मैन्युअल रूप से साइन अप करने के बजाय Google, Apple और अन्य तृतीय पक्ष सेवाओं के साथ खाता और पासवर्ड।

यह सिंगल-साइन-ऑन प्रमाणीकरण प्रणाली के माध्यम से किया जाता है। सिंगल साइन-ऑन, या एसएसओ का एकीकरण, वेब ऐप्स में कार्यक्षमता लगभग सर्वव्यापी है, और अच्छे कारण के साथ।

SSO सभी सेवाओं और साइटों के लिए क्रेडेंशियल के एक सेट का उपयोग करके त्वरित खाता प्रमाणीकरण और निर्माण की सुविधा प्रदान करता है। आपको प्रत्येक वेबसाइट के लिए ईमेल और पासवर्ड के अलग-अलग सेट बनाए रखने की आवश्यकता नहीं है, जिसमें आपको साइन इन करना है।

लॉगिन प्रक्रिया सीधी है। आपको बस उस थर्ड पार्टी सर्विस को चुनना है जिसके साथ आप लॉग इन करना चाहते हैं और पर क्लिक करें साइन अप करें बटन। एक नई ब्राउज़र विंडो पॉप अप होगी जहां आप उस तृतीय-पक्ष सेवा के लिए अपने क्रेडेंशियल्स के साथ लॉग इन करेंगे; उदाहरण के लिए, गूगल। लॉगिन सफल होने और क्रेडेंशियल सत्यापित होने के बाद, साइट पर आपका नया खाता बन जाता है।

नकली सिंगल साइन-ऑन प्रमाणीकरण विंडो

जब उपयोगकर्ता किसी छेड़छाड़ की गई साइट पर साइन अप करते हैं, तो उन्हें एक नकली पॉप-अप दिया जाता है जो वास्तविक SSO प्रमाणीकरण विंडो के रूप और स्वरूप का अनुकरण करता है। SSO प्रमाणीकरण प्रणाली काफी लंबे समय से है कि एक औसत उपयोगकर्ता संदेह को दूर करते हुए इसका आदी हो गया है।

इसके अलावा, डोमेन नाम, इंटरफ़ेस, और एसएसएल प्रमाणपत्र संकेतक वास्तविक लॉगिन प्रॉम्प्ट विंडो की नकल करने के लिए HTML और CSS की कुछ पंक्तियों के साथ धोखा दिया जा सकता है।

पीड़ित बिना किसी से आँख मिलाए अपनी साख में टाइप करता है, और जैसे ही वे हिट करते हैं प्रवेश करना अपने कीबोर्ड पर, वे अपना आभासी जीवन और उससे जुड़ी हर चीज दे देते हैं।

ब्राउज़र-इन-द-ब्राउज़र हमला कैसे सेट किया जाता है

चूंकि यह फ़िशिंग तकनीक SSO प्रमाणीकरण के इर्द-गिर्द घूमती है, इसलिए साइबर अपराधी को सबसे पहले इसकी आवश्यकता होती है करने के लिए साइट में एक धोखाधड़ी एसएसओ प्रमाणीकरण स्थापित करना है, फिर दुर्भावनापूर्ण पर उतरने का लक्ष्य प्राप्त करें साइट। लक्ष्य नकली एसएसओ के साथ साइन अप करता है और उनकी साख हमलावर के डेटाबेस में संग्रहीत की जाती है।

हालांकि, सिद्धांत रूप में, प्रक्रिया जटिल लग सकती है, वास्तव में, इन सभी चरणों को फ़िशिंग ढांचे और वेब पेज टेम्प्लेट के माध्यम से आसानी से स्वचालित किया जा सकता है। सुरक्षा शोधकर्ता पहले ही कर चुके हैं प्रकाशित टेम्पलेट जो Google, Facebook और Apple लॉगिन पेजों को दोहराता है, जो कि BiTB हमले की कुंजी है।

ब्राउज़र-इन-द-ब्राउज़र हमलों से स्वयं को कैसे सुरक्षित रखें

एक नकली या दुर्भावनापूर्ण वेबसाइट या पॉप-अप विंडो का एक टेल-टेल संकेत उसका URL है। किसी वेबसाइट में कुछ भी संवेदनशील डालने से पहले उसके URL का सावधानीपूर्वक निरीक्षण करें। अधिक बार नहीं, एक समय सीमा समाप्त या लापता एसएसएल प्रमाणपत्र (एक कटा हुआ पैडलॉक चिन्ह द्वारा दर्शाया गया) या एक छायादार URL किसी भी उपयोगकर्ता को साइट से दूर करने के लिए पर्याप्त सबूत होना चाहिए। फिर भी, साइबर अपराधी संदेह पैदा करने वाली किसी भी चीज़ को छुपाने में होशियार और बेहतर होते जा रहे हैं।

यूआरएल और एसएसएल प्रमाणपत्र की जांच करते समय साइट की प्रामाणिकता को सत्यापित करने में मदद मिलती है, बीआईटीबी हमलों को केवल उनके यूआरएल से पता लगाना मुश्किल होता है क्योंकि वे अच्छी तरह से नकाबपोश होते हैं। तो, आपको हमेशा अतिरिक्त मील जाना चाहिए जांचें कि क्या कोई साइट सुरक्षित है क्योंकि आपकी सुरक्षा हमेशा सर्वोपरि है।

यहां कुछ चीजें दी गई हैं जिन्हें आपको ब्राउज़र-इन-द-ब्राउज़र हमलों से बचाने के लिए जांचना आवश्यक है:

- जांचें कि लॉगिन पॉप-अप ब्राउज़र में सैंडबॉक्स किया गया है या नहीं। एक कपटपूर्ण लॉगिन विंडो वास्तव में एक वास्तविक ब्राउज़र विंडो नहीं है; बल्कि यह HTML और CSS के साथ निर्मित एक सिमुलेशन है, इसलिए जैसे ही आप इसे ब्राउज़र के स्क्रीन स्पेस से बाहर निकालते हैं, डेटा गायब हो जाना चाहिए। यदि आप लॉगिन विंडो को मुख्य ब्राउज़र विंडो से बिल्कुल भी बाहर नहीं खींच सकते हैं, तो यह भी एक उपहार है कि आप एक दुर्भावनापूर्ण साइट पर हैं।

- पासवर्ड प्रबंधकों का प्रयोग करें। चूंकि फ़िशिंग विंडो एक वास्तविक ब्राउज़र विंडो नहीं है, इसलिए किसी भी पासवर्ड मैनेजर द्वारा इसका पता नहीं लगाया जाएगा, जिसमें स्वतः पूर्ण चालू है। यह अंतर्निहित दुर्भावनापूर्ण इरादे की उपस्थिति का संकेत देता है और आपको नकली पॉप-अप और वास्तविक पॉप-अप के बीच अंतर करने में मदद करता है। आपको निश्चित रूप से देखना चाहिए आपके उपकरणों के लिए सर्वश्रेष्ठ पासवर्ड प्रबंधक.

- निर्धारित नियम के रूप में, आपको अग्रेषित किसी भी लिंक पर क्लिक न करें. और छायादार वेबसाइटों पर क्रेडेंशियल टाइप करने से बचें। यह न केवल एक विशिष्ट फ़िशिंग हमले से बल्कि सभी प्रकार के हमलों और तकनीकों से अपना बचाव करने का मूल नियम है। सावधान रहें कि आप किस पर भरोसा करते हैं।

- प्रयोग करना सुरक्षा-केंद्रित ब्राउज़र एक्सटेंशन. आसन्न खतरा होने पर ये आपको सचेत कर देंगे। उदाहरण के लिए, दुर्भावनापूर्ण iframe एम्बेड का पता लगाने के लिए, आप कर सकते हैं एक एक्सटेंशन स्थापित करें जो आपको संभावित बीआईटीबी हमलों का पता लगाता है और उनसे बचाता है।

सुरक्षित रूप से इंटरनेट ब्राउज़ करें

इंटरनेट एक डरावनी जगह हो सकती है। जबकि साइबर अपराध एक कभी न खत्म होने वाली दुविधा है, यदि आप सही सुरक्षा उपाय करते हैं, अपने बारे में अपनी समझ रखते हैं, और सभी सामान्य सर्वोत्तम प्रथाओं का पालन करते हैं, तो आपको इससे डरने की ज़रूरत नहीं है। यह महत्वपूर्ण है कि आप हमेशा सतर्क रहें; नवीनतम घोटालों और हैकिंग तकनीकों को जानने का कम से कम मतलब है कि आप खेल में आगे रह रहे हैं।