विज्ञापन

दो साल पहले, मैंने कभी नहीं सोचा था कि जब मैं इंटरनेट का उपयोग कर रहा था तो मुझे अपनी पहचान को अवरुद्ध करने की आवश्यकता होगी। गंभीरता से, हालांकि मैं इंटरनेट का गुमनाम उपयोग केवल हैकर्स, अपराधियों और सामान्य लोगों के लिए था जो अच्छे नहीं थे।

दो साल पहले, मैंने कभी नहीं सोचा था कि जब मैं इंटरनेट का उपयोग कर रहा था तो मुझे अपनी पहचान को अवरुद्ध करने की आवश्यकता होगी। गंभीरता से, हालांकि मैं इंटरनेट का गुमनाम उपयोग केवल हैकर्स, अपराधियों और सामान्य लोगों के लिए था जो अच्छे नहीं थे।

वास्तव में, वास्तव में ऐसे कई वैध कारण हैं जिनकी वजह से आप उन संदेशों से जुड़ी जानकारी की पहचान नहीं करना चाहेंगे जो आप किसी को भेज रहे हैं, या आप उन लोगों को क्यों रोकना चाहते हैं जो आपके ट्रैफ़िक को आईपी पता, या कंप्यूटर स्थान निर्धारित करने से रोक रहे हैं, जिसे आप इंटरनेट ब्राउज़ कर रहे हैं से।

दो साल पहले, मैंने एक आदमी को काम पर रखा था जो चीन में रहता है और मेरे लिए जमीनी स्तर पर खोजी पत्रकारिता करता है। चीन में पत्रकारों के लिए यह आसान नहीं है, एक ऐसी सरकार के साथ जो कम्युनिस्ट पार्टी या देश के बाहर इसकी गतिविधियों के बारे में जानकारी भेजने वाले किसी भी व्यक्ति पर कड़ी कार्रवाई करती है। यह पत्रकार जोखिमों को स्वीकार करने के लिए तैयार था, लेकिन हम दोनों जानते थे कि हमें कुछ सुरक्षा उपाय करने होंगे।

2011 में वापस, मैंने एक गुमनाम और एन्क्रिप्टेड ईमेल सेवाओं के बारे में लिखा था जिसका हमने उपयोग किया था

वॉल्टलेटमेल VaultletSuite के साथ सुरक्षित और एन्क्रिप्टेड ईमेल का आदान-प्रदान करेंजब मैं अपनी साइट के लिए आवेदन लिखने के माध्यम से काम कर रहा था, मुझे एक रिपोर्टर मिला जो एक बहुत ही कठोर तानाशाही वाले देश में था। मैं एक मुफ्त समाधान की तलाश में निकला था कि... अधिक पढ़ें . बहुत संवेदनशील ईमेल के लिए, वह इसे एक फ़ाइल में पैक कर देता और फिर उस फ़ाइल को एन्क्रिप्ट करें फ़ाइलों को ईमेल करने से पहले उन्हें आसानी से और त्वरित रूप से एन्क्रिप्ट करने के 5 सर्वोत्तम तरीके [विंडोज़]इस साल की शुरुआत में, मुझे एक ऐसी स्थिति का सामना करना पड़ा जहां मेरे लिए एक लेखक विदेशों में चीन में काम कर रहा था, जहां हम दोनों निश्चित थे कि हमारे सभी ईमेल संचार की निगरानी की जा रही थी। मैं... अधिक पढ़ें विभिन्न उपकरणों में से एक का उपयोग करना।लेकिन इस बात का डर हमेशा बना रहता था कि सरकार इसे रोक देगी और मेरी पहचान का पता लगा लेगी, या इससे भी बदतर - उसकी। एक बार जब मैंने मलेशिया में एक दूसरे संवाददाता को चुना, तो मुझे एहसास हुआ कि संचार की सुरक्षा की आवश्यकता महत्वपूर्ण थी। इसलिए मैं सुरक्षा की एक अतिरिक्त परत की तलाश में निकला, और खोजा टोरबॉक्स.

अपनी पहचान की रक्षा

कुछ साल पहले, मेरा एक दोस्त था जिसने इनमें से एक वीएम सिस्टम खुद बनाया था। वह इंग्लैंड की तुलना में पूरी तरह से अलग आईपी से ईमेल भेज सकता था, और मुझे बहुत जलन हो रही थी। मुझे वास्तव में ऐसा कुछ करने की आवश्यकता नहीं थी, लेकिन फिर भी, यह अच्छा था।

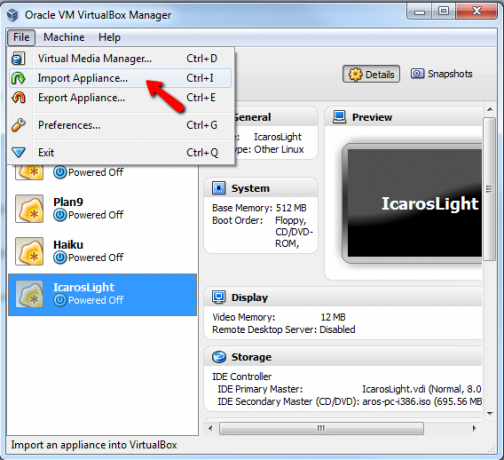

अब, मैंने अपने आप को एक वैध आवश्यकता के साथ पाया है कि मेरा ट्रैफ़िक यू.एस. के अलावा किसी अन्य देश से आता है, या कम से कम पूर्वोत्तर के अलावा किसी अन्य स्थान से आता है। TorBOX के साथ, आपको उन वॉक-ऑन-वाटर प्रोग्रामिंग कौशल की आवश्यकता नहीं है। आपको बस गेटवे और वर्कस्टेशन दोनों को स्थापित करना है। बस दोनों को डाउनलोड करें, और फिर इसका उपयोग करें "आयात उपकरण" दो VMs को लोड करने के लिए VirtualBox में टूल।

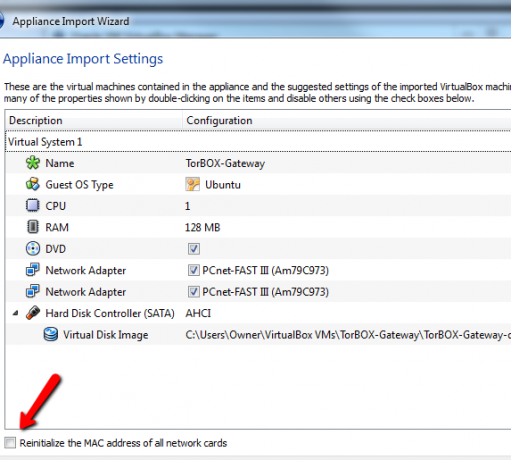

जब आप आयात करते हैं, तो आप पूर्व-कॉन्फ़िगर सिस्टम के सभी विवरण देखेंगे। डेवलपर्स सलाह देते हैं कि मैक पते को फिर से शुरू न करें। मुझे नहीं पता क्यों, बस ऐसा मत करो।

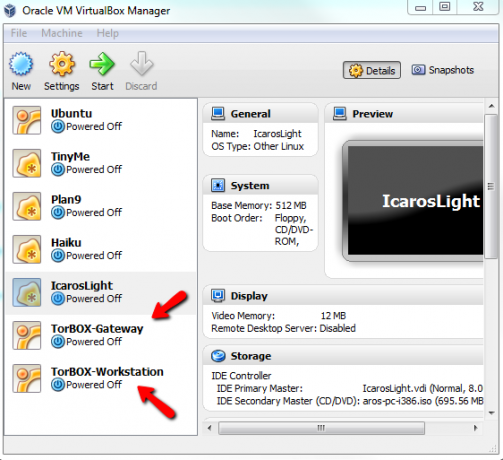

एक बार जब आप उन दोनों को आयात कर लेते हैं, तो आप उन्हें अपनी वर्चुअल मशीन की सूची में दिखाई देंगे। पहले TorBOX गेटवे लॉन्च करें, और फिर वर्कस्टेशन लॉन्च करें।

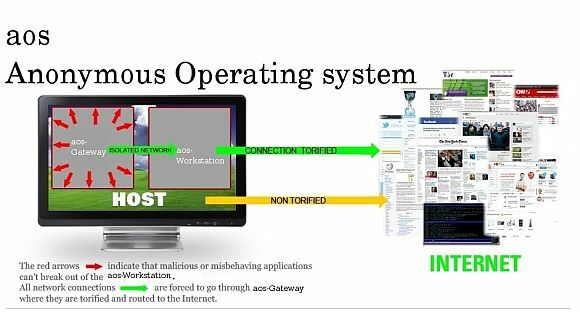

इस सेटअप की खूबी यह है कि यह न केवल आपको इंटरनेट ब्राउज़ करते समय और ईमेल भेजते समय गुमनामी प्रदान करता है, बल्कि यह आपको किसी भी स्पाइवेयर की जासूसी आँखों से भी बचाता है जो आपके ऑनलाइन ट्रैक करने के उद्देश्य से आपके पीसी पर स्थापित हो सकता है प्रसारण

आप देखते हैं, सेटअप का गेटवे घटक अपने स्वयं के पृथक नेटवर्क के भीतर संचालित होता है, जो केवल VM वर्कस्टेशन से जुड़ा होता है। जब आप इस सेटअप के माध्यम से इंटरनेट का उपयोग करते हैं, तो यह "के माध्यम से इंटरनेट पर चला जाता है"टोरिफाइड"कनेक्शन, आपके "गैर-टोरीफाइड" कनेक्शन के माध्यम से नहीं।

यदि यह आपको भ्रमित करने वाला लगता है या आप नहीं जानते कि टोर कैसे काम करता है, तो देखें जॉर्ज की व्याख्या टोरो के साथ बेनामी इंटरनेट सर्फिंगटोर एक स्वतंत्र रूप से सुलभ नेटवर्क है जो इंटरनेट ट्रैफ़िक को सुरक्षित और गुमनाम रूप से इसके माध्यम से प्रवाहित करने की अनुमति देता है। अधिक पढ़ें , या डैनी के Tor. का विवरण टोर प्रोजेक्ट आपकी खुद की ऑनलाइन गोपनीयता को सुरक्षित रखने में आपकी मदद कैसे कर सकता हैआज आपके द्वारा देखी जाने वाली लगभग सभी प्रमुख साइटों के साथ गोपनीयता एक निरंतर समस्या रही है, विशेष रूप से वे जो नियमित रूप से व्यक्तिगत जानकारी को संभालती हैं। हालाँकि, अधिकांश सुरक्षा प्रयासों को वर्तमान में निर्देशित किया जाता है ... अधिक पढ़ें . दोनों लेख बेहतरीन हैं।

लब्बोलुआब यह है कि, इस वीएम को चलाने से न केवल आपको टोर की अनाम सुरक्षा मिलती है, बल्कि आपको यह भी मिलता है एक स्व-निहित वीएम मशीन के भीतर अपने ब्राउज़िंग को चलाने की अतिरिक्त सुरक्षा, जिसके भीतर आपका होस्ट कंप्यूटर खेल नहीं सकता। इसका मतलब है कि आपके पीसी पर इंस्टॉल किया गया कोई भी मैलवेयर वहां भी नहीं चल सकता है।

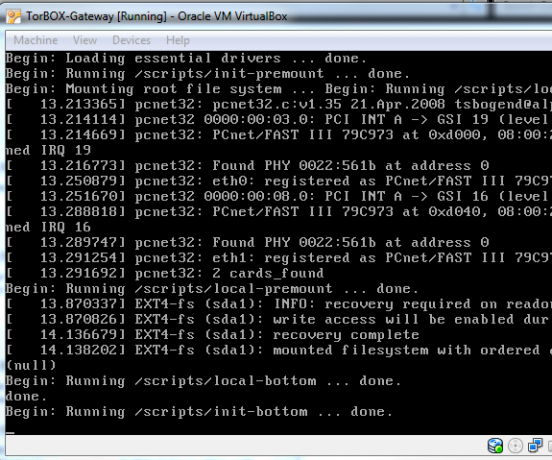

जब आप गेटवे लॉन्च करते हैं, तो आप स्क्रीन पर टेक्स्ट स्क्रॉलिंग का एक गुच्छा देखेंगे।

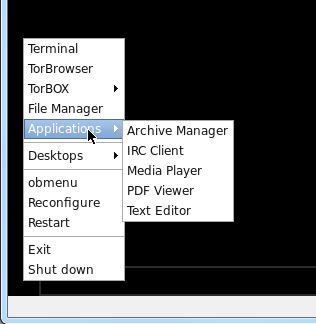

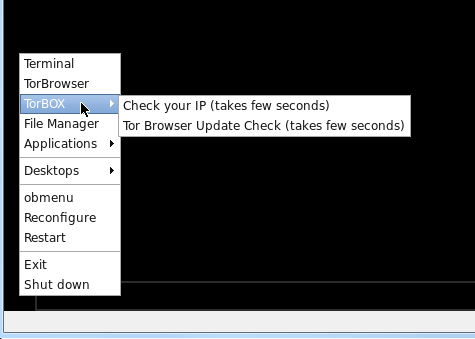

जब यह रुक जाता है, तब आप वर्कस्टेशन लॉन्च कर सकते हैं। यह एक उबंटू आधारित प्रणाली है जो बहुत नंगी हड्डियाँ हैं। आप अपनी रंग योजना के आधार पर एप्लिकेशन बार पर कुछ भी नहीं देख सकते हैं। निचले बाएँ कोने में बस राइट क्लिक करें, और आपको मेनू सिस्टम दिखाई देगा। जैसा कि आप देख सकते हैं, कुछ मौजूदा एप्लिकेशन पहले से इंस्टॉल हैं - उदाहरण के लिए एक साधारण मीडिया प्लेयर, पीडीएफ रीडर और टेक्स्ट एडिटर।

यदि आप इसे केवल सुरक्षित, अनाम वेब ब्राउज़िंग के लिए चाहते हैं, तो आपके पास वह सब कुछ है जो आपको चाहिए। बस "पर क्लिक करेंटोरब्राउज़र", और ब्राउज़र VM के भीतर लॉन्च होगा।

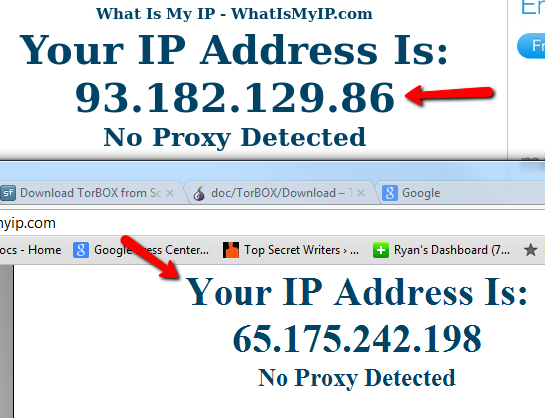

सबसे पहले मैंने अपने होस्ट कंप्यूटर के साथ WhatIsMyIP.com पर ब्राउज़ किया, और TorBrowser के साथ भी ऐसा किया। नीचे की छवि में, शीर्ष IP TorBrowser का उपयोग करने वाला था, जबकि निचला IP नियमित होस्ट IP था।

इससे भी बेहतर, रिमोट सर्वर ने यह नहीं सोचा था कि मेरा टोरबॉक्स ट्रैफिक प्रॉक्सी से आ रहा है। सभी उद्देश्यों और उद्देश्यों के लिए, मैं एक नियमित उपयोगकर्ता हूं, जिसका अर्थ है कि मैं नियमित ऑनलाइन ईमेल सेवाओं और यहां तक कि ऑनलाइन फ़ोरम का उपयोग कर सकता हूं जो प्रॉक्सी का उपयोग करने वाले लोगों को ब्लॉक कर सकते हैं।

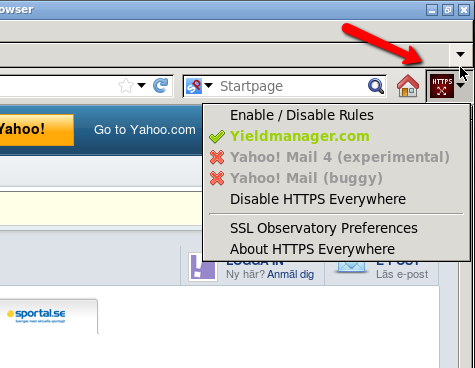

TorBrowser में कुछ अच्छी अतिरिक्त सुरक्षा सुविधाएँ भी हैं। उदाहरण के लिए, ऊपर दाईं ओर एचटीटीपीएस आइकन पर क्लिक करके, आप जहां संभव हो वहां सभी साइटों पर एचटीटीपीएस सक्षम कर सकते हैं। यह डिफ़ॉल्ट रूप से चालू पर सेट है।

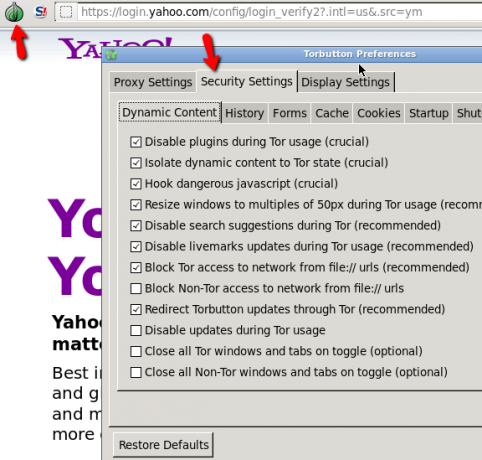

जब आप टोर आइकन पर क्लिक करते हैं, तो आपको वे सभी सुरक्षा सेटिंग्स दिखाई देंगी जिनका उपयोग आप अपने इंटरनेट ब्राउज़िंग की सुरक्षा को अपनी पसंद के अनुसार कसने या ढीला करने के लिए कर सकते हैं। कुछ चीजें जिन्हें आप सक्षम कर सकते हैं उनमें प्लगइन के उपयोग को रोकना और गतिशील सामग्री को अलग करना शामिल है।

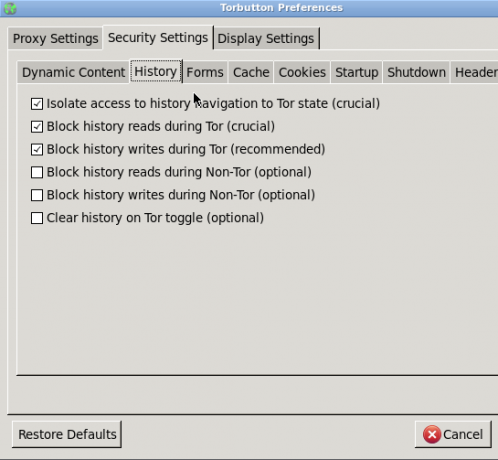

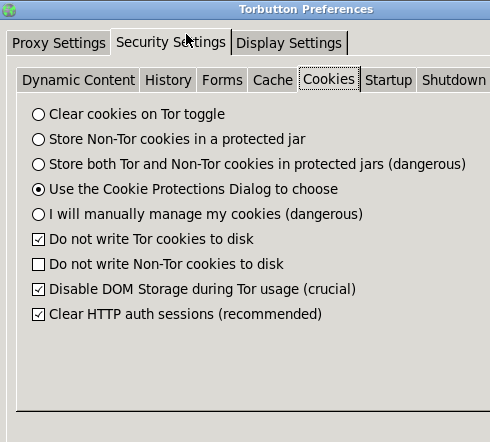

नीचे इतिहास टैब पर, आप नियंत्रित कर सकते हैं कि आपके ब्राउज़िंग इतिहास को कैसे संभाला और संरक्षित किया जाता है। फ़ॉर्म, कैशे, कुकी और अन्य टैब के माध्यम से एक्सप्लोर करें और देखें कि आप उन क्षेत्रों में भी सुरक्षा को कैसे कड़ा कर सकते हैं।

इस ब्राउज़र के बारे में सबसे अच्छी बात यह है कि यह एक के अंदर इतनी कड़ी सुरक्षा प्रदान करता है पहले से ही सुरक्षित वीएम सेटअप, और पहले से ही "टोरिफाइड" नेटवर्क पर जो आपके पास इंटरनेट पर है आईपी माना। आप इस तरह के सेटअप से बेहतर गुमनामी और सुरक्षा के लिए नहीं कह सकते।

अपने VM सेटअप को सक्षम और सुरक्षित करने के बाद, मैं फिर एक कदम आगे बढ़ता हूं और दुनिया भर में अपने संवाददाताओं से संपर्क करने के लिए हशमेल का उपयोग करता हूं। हसमेल पहले से ही भंडारित नाकाबंदी में एक और स्तर की सुरक्षा जोड़ता है जो यह मौजूदा सेटअप अब प्रदान करता है।

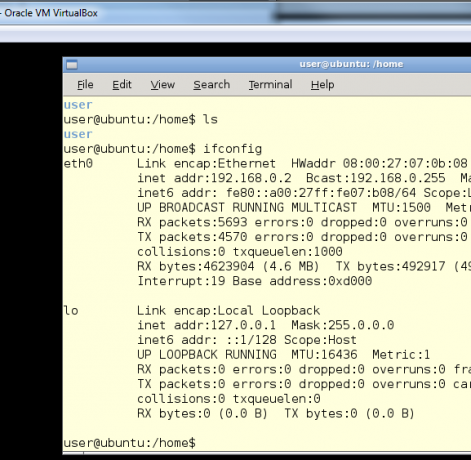

वेब ब्राउजिंग के अलावा, आप वर्कस्टेशन नोड पर टर्मिनल कंसोल तक भी पहुंच सकते हैं।

मत भूलो, यदि आप अपने सुरक्षित ईमेल सेटअप के लिए वेबमेल के बजाय ईमेल क्लाइंट के साथ काम करना पसंद करते हैं, तो आप हमेशा एक डाउनलोड और इंस्टॉल कर सकते हैं लिनक्स ईमेल क्लाइंट गीरी: थ्रेडेड वार्तालापों के साथ एक त्वरित और सरल लिनक्स ईमेल क्लाइंटजब लिनक्स ईमेल क्लाइंट की बात आती है, तो थंडरबर्ड और इवोल्यूशन जल्दी दिमाग में आ जाते हैं। यदि आपको उन्नत सुविधाओं की आवश्यकता है तो ये दोनों कार्यक्रम बहुत अच्छे हैं। हालाँकि, दोनों ग्राहक कभी-कभी भारी महसूस कर सकते हैं। उनकी खोज... अधिक पढ़ें आपके नए Torified VM को।

यह सेटअप सही नहीं है - वास्तव में कोई सुरक्षा सेटअप नहीं है। कोई, कहीं न कहीं यह पता लगाने में सक्षम हो सकता है कि आप कौन हैं और आप कहां हैं। लेकिन, यदि आप TorBOX चलाकर एक अति-सुरक्षित सेटअप का उपयोग कर रहे हैं, तो आप कम से कम निश्चिंत हो सकते हैं कि आपने अपने संवेदनशील संचार और इंटरनेट ट्रैफ़िक को चुभने से अलग करने की पूरी कोशिश की है नयन ई।

क्या आपने कभी किसी टोर टूल्स का इस्तेमाल किया है? क्या आप TorBOX को आजमाने की सोच रहे हैं? नीचे टिप्पणी अनुभाग में अपना स्वयं का सुरक्षा सेटअप साझा करें, हमें यह जानकर अच्छा लगेगा कि आप इंटरनेट पर अपने स्वयं के अति-संवेदनशील संचार की सुरक्षा कैसे करते हैं।

छवि क्रेडिट: शटरस्टॉक के माध्यम से डिजिटल बाइनरी डेटा

रयान के पास इलेक्ट्रिकल इंजीनियरिंग में बीएससी की डिग्री है। उसने ऑटोमेशन इंजीनियरिंग में 13 साल, आईटी में 5 साल काम किया है और अब वह एक ऐप इंजीनियर है। MakeUseOf के एक पूर्व प्रबंध संपादक, उन्होंने डेटा विज़ुअलाइज़ेशन पर राष्ट्रीय सम्मेलनों में बात की है और उन्हें राष्ट्रीय टीवी और रेडियो पर चित्रित किया गया है।