विज्ञापन

एडवर्ड स्नोडेन लीक के मद्देनजर, राष्ट्रीय सुरक्षा एजेंसी (एनएसए) अपने डेटा के लिए क्लाउड स्टोरेज की ओर रुख कर रही है। क्यों? क्या वह प्रति-उत्पादक नहीं है? और आपके द्वारा उपयोग किए जाने वाले बादल कितने सुरक्षित हैं?

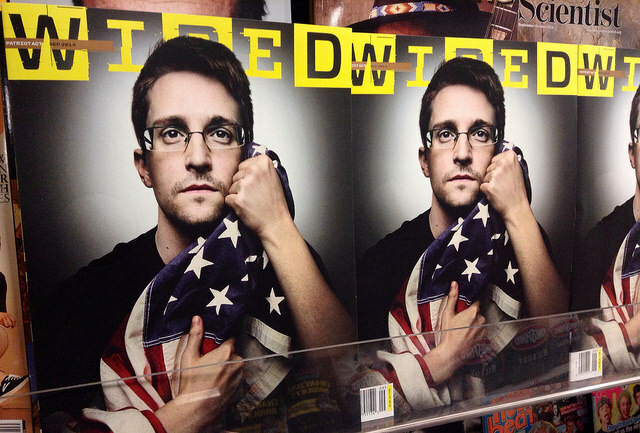

एडवर्ड स्नोडेन, एनएसए के एक पूर्व ठेकेदार, दुनिया भर में कई गंभीर निगरानी करने के लिए, दुनिया भर में निगरानी कार्यों की पूरी हद तक खुलासा करने वाली फाइलें लीक हुईं हमारी गोपनीयता और सुरक्षा इंटरनेट सर्विलांस से बचना: पूरी गाइडइंटरनेट निगरानी एक गर्म विषय है, इसलिए हमने इस व्यापक संसाधन का उत्पादन किया है कि यह इतना बड़ा सौदा क्यों है, इसके पीछे कौन है, क्या आप इसे पूरी तरह से बचा सकते हैं, और बहुत कुछ। अधिक पढ़ें .

एनएसए के लिए, इसके प्रमुख प्रभाव थे: न केवल हैं लोग पूछ रहे हैं कि वे कैसे और क्यों जासूसी कर रहे हैं कौन एनएसए और गोपनीयता के खिलाफ आपकी ओर से लड़ रहा है?कई इंटरनेट सक्रियता समूह हैं जो आपकी ओर से गोपनीयता के लिए लड़ रहे हैं। वे नेटिज़न्स को भी शिक्षित करने की पूरी कोशिश कर रहे हैं। यहाँ उनमें से कुछ ही हैं जो अविश्वसनीय रूप से सक्रिय हैं। अधिक पढ़ें , लेकिन एनएसए निदेशक, माइकल रोजर्स, मानते हैं लीक ने काफी हद तक खुफिया जानकारी में बाधा उत्पन्न की।

एजेंसी एक और रिसाव को रोकने के लिए अप्रत्याशित कदम उठा रही है: वे अपना सारा डेटा एक ही स्थान पर रख रहे हैं।

वे वास्तव में क्या कर रहे हैं?

उनके अधिकारियों में विस्तार के बाद, खुफिया सेवाओं द्वारा एकत्र किए गए डेटा की मात्रा का विस्तार किया गया, अर्थात् कवर किया गया स्मार्टफोन मेटाडेटा इंटरनेट सर्विलांस से बचना: पूरी गाइडइंटरनेट निगरानी एक गर्म विषय है, इसलिए हमने इस व्यापक संसाधन का उत्पादन किया है कि यह इतना बड़ा सौदा क्यों है, इसके पीछे कौन है, क्या आप इसे पूरी तरह से बचा सकते हैं, और बहुत कुछ। अधिक पढ़ें . सर्वर पर बड़े पैमाने पर संग्रहीत, यह बहुत स्नोडेन द्वारा डेटा का खुलासा किया गया था हीरो या विलेन? एनएसए स्नोडेन पर अपने रुख को मॉडरेट करता हैव्हिसलब्लोअर एडवर्ड स्नोडेन और एनएसए के जॉन देलांग एक संगोष्ठी के कार्यक्रम में दिखाई दिए। जबकि कोई बहस नहीं थी, ऐसा लगता है कि एनएसए अब स्नोडेन को एक गद्दार के रूप में चित्रित नहीं करता है। क्या बदला है? अधिक पढ़ें 2013 और 2014 के दौरान, सबसे अधिक विशेष रूप से PRISM PRISM क्या है? सब कुछ जो आपके लिए जानना ज़रूरी हैअमेरिका में नेशनल सिक्योरिटी एजेंसी के पास Google Microsoft, Yahoo, और Facebook जैसे अमेरिकी सेवा प्रदाताओं के साथ जो भी डेटा आप स्टोर कर रहे हैं, उसकी एक्सेस है। वे भी संभवतः यातायात के अधिकांश भाग की निगरानी कर रहे हैं ... अधिक पढ़ें .

लेकिन व्हिसलब्लोअर एकमात्र कारण नहीं है जो एनएसए क्लाउड में बदल रहा है।

एजेंसी ने यूनाइटेड स्टेट्स इंटेलिजेंस कम्युनिटी (आईसी) में जानकारी साझा करने के लिए 2010 में केंद्रीकृत भंडारण को अपनाना शुरू किया। उनकी पसंद का क्लाउडिंग सिस्टम? अमेज़ॅन वेब सर्विसेज, जो केंद्रीय खुफिया एजेंसी (सीआईए), संघीय जांच ब्यूरो (एफबीआई), और नौसेना खुफिया (ओएनआई) सहित आईसी के 17 तत्वों को जोड़ती है। अपनी बढ़ी हुई क्षमता के साथ, सेवा गति और लागत प्रभावशीलता का दावा करती है। जॉन कोओमी, एक ऊर्जा भविष्यवादी, ने बताया नेशनल ज्योग्राफिक:

"जब आप बादल में कदम रखते हैं और परमाणुओं को बाइट्स से बदलते हैं, तो आपको अब चिप्स का निर्माण नहीं करना होगा - और इसका मतलब है कि बड़ी बचत।"

डेटा तक पहुँच और जवाबदेही के लिए मेटाटैग किया जाता है: ये विवरण कर्मी उक्त जानकारी तक पहुँच के साथ हैं, इसलिए उनके कार्य सभी लॉग इन हैं। इसे अनुपालन नियमों के साथ जोड़ा गया है, इसलिए केवल कानूनी तौर पर सामग्री देखने के लिए अधिकृत लोग ही ऐसा कर सकते हैं।

NSA के वर्तमान क्लाउड में दो सिस्टम शामिल हैं: एजेंसी कर्मचारियों द्वारा उपयोग किया जाने वाला एक आंतरिक; और GovCloud, संयुक्त दुनिया भर में इंटेलिजेंस कम्युनिकेशन सिस्टम के माध्यम से आईसी में उपलब्ध है। अनिवार्य रूप से, उत्तरार्द्ध में, एनएसए अन्य आईसी क्षेत्रों के लिए एक सेवा प्रदाता के रूप में कार्य करता है।

दोनों बादल इस साल के अंत तक विलय करने के लिए तैयार हैं, लेकिन पूर्ण संक्रमण को पूरा होने में वर्षों लगेंगे।

यह कितना सुरक्षित है?

डेटा का अधिकांश धन वर्तमान में संग्रहीत किया जा रहा है, और इसके माध्यम से सुलभ है यूटा डेटा सेंटर, ग्रेट सॉल्ट लेक और यूटा झील के बीच $ 1.5 बिलियन का हब। पिछले महीने पावर सर्ज क्षतिग्रस्त उपकरणों और चार 25,000-वर्ग-फुट हॉल में घरों के सर्वरों के क्षतिग्रस्त होने के बाद यह सुविधा पिछले महीने पूरी हुई थी।

एनएसए इंटरनेट खोज, फोन कॉल, वित्तीय डेटा और स्वास्थ्य रिकॉर्ड एकत्र करना स्वीकार करता है, और विश्लेषकों ने परिचालन अनुप्रयोगों के लिए इन्हें हल किया है।

इमारत अपने आप में दृढ़ है: जाहिर तौर पर केवल अधिकृत कर्मी ही नियंत्रण केंद्र के माध्यम से प्रवेश करते हैं, और सुरक्षा गार्ड हब पर गश्त करते हैं। सीसीटीवी, घुसपैठिए डिटेक्टरों, और $ 10 मिलियन से अधिक की लागत से उन्हें सुरक्षा प्रदान की जाती है। रोरी कैरोल लिखती हैं:

"एक छोटा सा निकास - साधारण मानचित्र पर चिह्नित नहीं है - आपको एक घुमावदार सड़क तक ले जाता है। एक पीला संकेत कहता है कि यह सैन्य संपत्ति अनधिकृत कर्मियों के लिए बंद है।

आगे पहाड़ी से, राजमार्ग से अदृश्य, आप कंक्रीट की दीवारों, एक सुरक्षा उछाल और गार्ड, स्निफर कुत्तों और कैमरों के साथ चेकपॉइंट का सामना कर सकते हैं। आधिकारिक मुहरों वाली दो पट्टियाँ राष्ट्रीय खुफिया निदेशक और राष्ट्रीय सुरक्षा एजेंसी के कार्यालय की उपस्थिति की घोषणा करती हैं। "

जटिल ध्वनि हो सकती है, लेकिन वास्तविक क्लाउड कितना सुरक्षित है?

एनएसए के पूर्व निदेशक, जनरल कीथ अलेक्जेंडर का कहना है कि अनुपालन सुनिश्चित करने के लिए सख्त कानूनी संरचनाएं भी सुरक्षा प्रदान करती हैं नागरिक स्वतंत्रता, इसलिए एक निश्चित समय सीमा में हटाए जाने वाले डेटा को उस अवधि के दौरान कर्मचारियों को स्वचालित रूप से सूचित किया जाता है यूपी।

यह जवाबदेही कुल है। सामग्री और कर्मियों को एक सेलुलर स्तर पर टैग किया गया है, जिसका अर्थ है उन सभी का पूर्ण रिकॉर्ड जो एक्सेस किया गया, कॉपी किया गया, मुद्रित किया गया या बदल दिया गया - या यहां तक कि एकल शब्द और नाम भी। इसका उपयोग करके आंशिक रूप से सक्षम किया गया है सार्वजनिक-कुंजी अवसंरचना (PKI), जिससे डेटा एन्क्रिप्ट किया गया है और इसके साथ डिक्रिप्ट किया गया है सार्वजनिक और निजी प्रमुख जोड़े एन्क्रिप्शन, डिक्रिप्शन और साइनिंग आसानी से कैसे करें Seahorse के साथ [लिनक्स]लिनक्स में Seahorse का उपयोग करके सुरक्षा और एन्क्रिप्शन के बारे में अधिक जानें। अधिक पढ़ें , और पहचान प्रमाण पत्र प्राधिकरण (सीए) द्वारा सत्यापित हैं। ये रिकॉर्ड एक सर्टिफिकेट डेटाबेस, स्टोर, और कुंजी अभिलेखीय सर्वर पर रखे जाते हैं, और संक्रमण के दौरान भ्रष्टाचार के खिलाफ आगे के सुरक्षा उपाय।

अतिरिक्त सुरक्षा विधियों को गुप्त रूप से रखा जाना चाहिए, लेकिन अलेक्जेंडर बताते हैं:

"[डब्ल्यू] ई वास्तुकला की प्रत्येक परत पर विभिन्न सुरक्षा प्रोटोकॉल का उपयोग करता है, साथ ही साथ एक मजबूत एन्क्रिप्शन रणनीति भी है। NSA क्लाउड कई डेटा सेट को एक साथ लाता है और अधिकारियों के सुरक्षा और प्रवर्तन के माध्यम से डेटा के प्रत्येक टुकड़े की सुरक्षा करता है इसका उपयोग निर्दिष्ट करें... डेटा चिह्नों के अलावा, डेटा, सिस्टम और, की सुरक्षा के लिए सुरक्षा को कई परतों में वास्तुकला में लागू किया जाता है उपयोग। "

आपके द्वारा उपयोग किए जाने वाले बादल कितने सुरक्षित हैं?

धन्यवाद iCloud ??

- कर्स्टन डंस्ट (@kirstendunst) 1 सितंबर 2014

हम भंडारण और साझा करने के लिए क्लाउड कंप्यूटिंग सिस्टम का उपयोग करते हैं (सोचें ड्रॉपबॉक्स, Apple का iCloud ICloud ड्राइव क्या है और यह कैसे काम करता है?ICloud ड्राइव को Apple की अन्य क्लाउड सेवाओं से अलग बनाने के बारे में उलझन में है? आइए हम आपको दिखाते हैं कि यह क्या कर सकता है, और आप इसका अधिकतम लाभ कैसे उठा सकते हैं। अधिक पढ़ें , या गूगल ड्राइव Google डिस्क में आपके दस्तावेज़ कितने सुरक्षित हैं? अधिक पढ़ें ), ईमेलिंग और ईकामर्स के लिए। लेकिन यह याद रखना महत्वपूर्ण है: ये बादल NSA द्वारा उपयोग किए गए एक से भिन्न होते हैं। वे हो गए राष्ट्रीय सुरक्षा रहस्यों को आमतौर पर हश-हश रखने की तुलना में अधिक महत्वपूर्ण माना जाता है सेल्फी का एक विशाल सरणी सेल्फी लेने से बचने के लिए 5 बातेंसेल्फी को हल्के में नहीं लिया जाना चाहिए, और ऐसी कई चीजें हैं जिनसे आपको बचना चाहिए। अधिक पढ़ें iCloud पर अपलोड किया गया।

फिर भी, आपकी जानकारी सभी को देखने के लिए उजागर नहीं होती है। मुख्य सुरक्षा उपाय हैं: निवारक (रक्षा की पहली पंक्ति - दो-चरण आईडी सत्यापन दो-कारक प्रमाणीकरण क्या है, और आपको इसका उपयोग क्यों करना चाहिएटू-फैक्टर ऑथेंटिकेशन (2FA) एक सुरक्षा विधि है जिसमें आपकी पहचान साबित करने के दो अलग-अलग तरीकों की आवश्यकता होती है। आमतौर पर इसका इस्तेमाल रोजमर्रा की जिंदगी में किया जाता है। उदाहरण के लिए क्रेडिट कार्ड से भुगतान करने पर न केवल कार्ड की आवश्यकता होती है, ... अधिक पढ़ें , उदाहरण के लिए); और निवारक (संभावित हैकर्स के लिए परिणामों पर जोर); जबकि जासूस (वास्तु निगरानी) सुधारात्मक नियंत्रण (या क्षति सीमा) के साथ हाथ से काम करता है।

आपका डेटा किसी भिन्न कंपनी के सर्वर पर संग्रहीत किया जा सकता है, लेकिन यह सभी स्थान के बारे में नहीं है; इसके बजाय, यह कैसे पहुँचा है। ठोस डेटा एन्क्रिप्शन आवश्यक है, अभी तक एकमात्र तरीका फर्मों को आपकी जानकारी को सुरक्षित करने की आवश्यकता है। अनुपालन डेटा, एनएसए के समान, लेकिन निश्चित रूप से पूरी तरह से नहीं, भी नियोजित किया जा सकता है, इसलिए केवल विवरण तक ही पहुँचा जा सकता है कुछ संदर्भों के तहत, या असामान्य गतिविधि के लिए अनुप्रयोगों का ऑडिट करके एक उल्लंघन की पहचान करें।

बेशक, यह पूर्ण नहीं है। Apple ने पिछले साल जब संभावित रूप से बड़े पैमाने पर समस्या का सामना किया कई हस्तियों के खाते हैक कर लिए गए थे Apple ने ली सेलिब्रिटीज की जाँच, YouTube ने पेश किया टिप जार, और अधिक... [टेक न्यूज डाइजेस्ट]इसके अलावा, इंटरनेट स्लोवडाउन के लिए तत्पर, विंडोज एक्सपी 1% मौत के करीब पहुंचता है, स्टार सिटीजन को मुफ्त में खेलते हैं, नए रास्पबेरी पाई वेब ब्राउज़र, और वेब्रैबल्स से बचते हैं। अधिक पढ़ें तथा समझौता तस्वीरें लीक हो गईं कैसे एक "मामूली" डेटा ब्रीच हेडलाइन समाचार और बर्बाद प्रतिष्ठा बनाया अधिक पढ़ें . Apple, हालांकि, यह उनकी गलती के रूप में नहीं दिखता है Apple iCloud हैक में दोष, येल्प एक्स्टॉर्शन का दोष, और अधिक... [टेक न्यूज डाइजेस्ट]इसके अलावा, Xbox एक विस्तार आने वाली, Netflix फेसबुक, ब्लैकबेरी कुछ या अन्य, डेस्टिनी प्लेनेट व्यू और राम जो ड्रोन से नफरत करता है, को पसंद करता है। अधिक पढ़ें , लेकिन परवाह किए बिना उनकी सुरक्षा बढ़ा दी Apple ने सुधार किया iCloud Security, Twitter ने Twitpic को ट्रेडमार्क से अधिक मार डाला, और अधिक... [टेक न्यूज डाइजेस्ट]इसके अलावा, Rdio फ्रीमियम, फेसबुक प्राइवेसी चेकअप, मुफ्त Xbox One गेम ऑफ़र, iPhone 6 के लिए iDiots कतार और Google ग्लास क्यों बेकार है। अधिक पढ़ें .

दिलचस्प बात यह है लुकास मोरियन का तर्क है वह बादल सुरक्षित नहीं हैं - कम से कम सेवा प्रदाताओं और एनएसए जैसे सरकारी विभागों से नहीं। एनएसए के दावे के साथ इसे मिलाएं वे आपके डेटा के लिए "फ्रंट-डोर" चाहते हैं कल की निगरानी: चार प्रौद्योगिकी एनएसए आप पर जासूसी करने के लिए उपयोग करेंगे - जल्द हीनिगरानी हमेशा प्रौद्योगिकी के अत्याधुनिक पर है। यहां चार प्रौद्योगिकियां हैं जिनका उपयोग अगले कुछ वर्षों में आपकी गोपनीयता का उल्लंघन करने के लिए किया जाएगा। अधिक पढ़ें स्प्लिट-कुंजी एन्क्रिप्शन के माध्यम से और आपका डेटा हैकर्स से सुरक्षित हो सकता है, लेकिन खुफिया एजेंसियों से नहीं।

क्या आपको बादल पर भरोसा है?

क्लाउड कंप्यूटिंग सही नहीं है, लेकिन इसके फायदे निश्चित रूप से हैं।

एनएसए ने इसे लागत में कटौती के उपाय के रूप में अपनाया है, निश्चित रूप से, लेकिन बड़े पैमाने पर जवाबदेही उनकी है एक और स्नोडेन-एस्क लीक का मुकाबला करने का प्रयास, निवारक, निवारक और पहचान के रूप में कार्य करना नियंत्रित करता है।

और यदि आप अभी भी आपके द्वारा उपयोग किए जाने वाले बादलों की सुरक्षा के बारे में चिंतित हैं, तो आप शक्तिहीन नहीं हैं। आप ऐसा कर सकते हैं अपने ड्रॉपबॉक्स खाते को सुरक्षित करें सुरक्षित ड्रॉपबॉक्स: सुरक्षित क्लाउड स्टोरेज के लिए 6 कदमड्रॉपबॉक्स वहां से सबसे सुरक्षित क्लाउड स्टोरेज सेवा नहीं है। लेकिन आप में से जो लोग ड्रॉपबॉक्स के साथ बने रहना चाहते हैं, उनके लिए यहां युक्तियाँ आपके खाते की सुरक्षा को बढ़ाने में आपकी मदद करेंगी। अधिक पढ़ें , अपने खुद के बादल का उपयोग कर बनाएँ ओपन-सोर्स सीफाइल सीफाइल के साथ अपना खुद का सुरक्षित क्लाउड स्टोरेज बनाएंसीफाइल के साथ, आप सहयोगियों या दोस्तों के समूहों के साथ दस्तावेज़ साझा करने के लिए अपना निजी सर्वर चला सकते हैं। अधिक पढ़ें - या और भी अधिक एन्क्रिप्शन विधियों का पता लगाएं क्लाउड में आपकी फ़ाइलों को सुरक्षित रूप से एन्क्रिप्ट करने के 5 तरीकेआपकी फ़ाइलों को ट्रांज़िट में और क्लाउड प्रदाता के सर्वर पर एन्क्रिप्ट किया जा सकता है, लेकिन क्लाउड स्टोरेज कंपनी उन्हें डिक्रिप्ट कर सकती है - और जो भी आपके खाते में पहुंचता है वह फ़ाइलों को देख सकता है। ग्राहक की ओर... अधिक पढ़ें .

एनएसए को लगता है कि बादल भविष्य है। क्या आप?

छवि क्रेडिट: FutUndBeidl द्वारा सुरक्षित क्लाउड कम्प्यूटिंग; माइक मोजार्ट द्वारा वायर्ड कवर पर स्नोडेन; तथा यूरी समोइलोव द्वारा सिस्टम लॉक.

जब वह टेलीविजन नहीं देख रहा है, तो किताबों को पढ़ना, मार्वल कॉमिक्स पढ़ना, हत्यारों को सुनना और स्क्रिप्ट विचारों पर ध्यान देना, फिलिप बेट्स एक स्वतंत्र लेखक होने का दिखावा करता है। उसे हर चीज इकट्ठा करने में मजा आता है।