विज्ञापन

जब आप उन सभी चीजों के बारे में सोचना शुरू करते हैं जो इंटरनेट पर ब्राउज़ करते समय गलत हो सकती हैं, तो वेब एक बहुत डरावनी जगह की तरह दिखाई देने लगती है। सौभाग्य से, एक पूरे के रूप में इंटरनेट उपयोगकर्ताओं को अधिक समझदार हो रहा है, और जोखिम भरा ऑनलाइन व्यवहार को पहचानने में बेहतर है।

जबकि एक दर्जन डाउनलोड बटन वाले पृष्ठ - या ऑटो-चेक बॉक्स जो हमें उन चीजों को डाउनलोड करने में धोखा देते हैं जो हम नहीं चाहते हैं - हैं अब वे जितने प्रभावी थे, उतने प्रभावी नहीं हैं, इसका मतलब यह है कि वहाँ हैकर नहीं हैं, अभी ऊपर आने की कोशिश कर रहे हैं साथ में धोखे के नए तरीके नवीनतम इंटरनेट सुरक्षा धमकी है कि आप से सावधान रहना चाहिएसुरक्षा खतरे नई दिशाओं से बढ़ रहे हैं और यह 2013 में बदलने के लिए तैयार नहीं है। नए जोखिम हैं जिनसे आपको अवगत होना चाहिए, लोकप्रिय अनुप्रयोगों के कारनामे, तेजी से परिष्कृत फ़िशिंग हमले, मैलवेयर, ... अधिक पढ़ें . इन खतरों से खुद को बचाने के लिए यह समझना महत्वपूर्ण है कि वे क्या हैं, और वे कैसे भिन्न हैं।

में गोता लगाने दो

ऑनलाइन सुरक्षा खतरों को समझना और वे कैसे भिन्न होते हैं

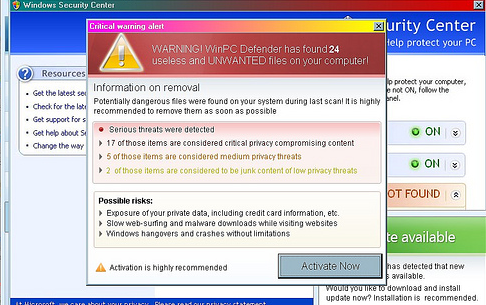

मैलवेयर

दुर्भावनापूर्ण सॉफ़्टवेयर के लिए मैलवेयर कम है। इसका मतलब यह है कि जबकि हम में से अधिकांश वायरस के रूप में इन खतरों का उल्लेख करते हैं, सही कैच-ऑल टर्म वास्तव में मैलवेयर होना चाहिए। दुर्भावनापूर्ण सॉफ़्टवेयर कई रूपों में आता है, लेकिन मैलवेयर स्वयं एक सामान्य शब्द है जिसका उपयोग किसी भी संख्या में चीजों का वर्णन करने के लिए किया जा सकता है, जैसे कि वायरस, कीड़े, ट्रोजन, स्पायवेयर और अन्य। संक्षेप में, यह एक ऐसा प्रोग्राम या फ़ाइल है जिसमें बुरे इरादे हैं, जिसकी प्रकृति कुछ भी हो सकती है।

सौभाग्य से, मैलवेयर वही है जो सभी सबसे लोकप्रिय एंटीवायरस प्रोग्राम खोज रहे हैं। मालवेयर से प्रभावित होना होता है, और इसे भयावह नहीं होना चाहिए। सही जानें मैलवेयर से निपटने के लिए प्रोटोकॉल 10 कदम उठाने के लिए जब आप अपने कंप्यूटर पर मैलवेयर की खोज करते हैंहम यह सोचना चाहेंगे कि इंटरनेट हमारे समय (खाँसी) को बिताने के लिए एक सुरक्षित जगह है, लेकिन हम सभी जानते हैं कि हर कोने के आसपास जोखिम हैं। ईमेल, सोशल मीडिया, दुर्भावनापूर्ण वेबसाइटों ने काम किया है ... अधिक पढ़ें , तथा पहली जगह में इससे कैसे बचें मालवेयर पकड़ने से बचने के लिए 7 कॉमन सेंस टिप्सइंटरनेट ने बहुत कुछ संभव कर दिया है। सूचनाओं तक पहुँच और दूर-दूर के लोगों से संवाद करना एक हवा बन गया है। एक ही समय में, हालांकि, हमारी जिज्ञासा जल्दी से हमें अंधेरे आभासी गलियों का नेतृत्व कर सकती है ... अधिक पढ़ें सबसे सुरक्षित ब्राउज़िंग अनुभव के लिए।

वायरस

वायरस में एक दुर्भावनापूर्ण कोड होता है जो किसी सॉफ़्टवेयर को स्थापित करने के बाद डिवाइस को संक्रमित करता है। आमतौर पर यह संक्रमण USB ड्राइव, इंटरनेट डाउनलोड या ईमेल अटैचमेंट के माध्यम से होता है, लेकिन यह कई अन्य तरीकों से भी हो सकता है। यह ध्यान रखना महत्वपूर्ण है कि संक्रमण वास्तव में आपके कंप्यूटर पर संक्रमित फ़ाइलों के होने से ही नहीं होता है। संक्रमण तब होता है जब प्रोग्राम पहली बार चलता है, चाहे ऑटोरुन के माध्यम से, एक मैनुअल इंस्टॉल, या एक निष्पादन योग्य फ़ाइल जो उपयोगकर्ता खोलता है।

एक बार खोला - या रन - संक्रमण होता है। उस बिंदु से, जिस प्रकृति में यह काम करता है, उसके कारण अपने आप को वायरस को ढूंढना और उससे छुटकारा पाना बहुत मुश्किल हो सकता है। जबकि वास्तविक विवरण वायरस-विशिष्ट हैं, वे स्वयं को दोहराने के लिए और उस डिवाइस की फ़ाइल प्रणाली को संक्रमित करते हैं जो वे करते हैं अपरिहार्य रूप से - और आमतौर पर अनजाने में - दूसरे पर पारित होने से पहले फ़ाइल से फाइल में फैलकर निवास करें मशीन।

अन्य खतरों के विपरीत, वायरस के पास आपके कंप्यूटर को निष्क्रिय करने का प्रयास करने के अलावा कोई अन्य उद्देश्य नहीं है। उनमें से कुछ के पास है 5 सभी समय का सबसे खराब कंप्यूटर वायरस का एक संक्षिप्त इतिहासशब्द "वायरस" और कंप्यूटर के साथ इसका जुड़ाव अमेरिकी कंप्यूटर वैज्ञानिक फ्रेडरिक द्वारा पुष्टि किया गया था कोहेन ने इसका उपयोग "एक कार्यक्रम का वर्णन करने के लिए किया था, जो अन्य कार्यक्रमों को शामिल करने के लिए उन्हें संशोधित करके अन्य कार्यक्रमों को 'संक्रमित' कर सकता है संभवतः ... अधिक पढ़ें यह विशेष रूप से अच्छा है। अधिकांश अन्य काफी कमजोर हैं और पता लगाने में आसान हैं।

ओह, और इसे इंगित किया जाना चाहिए - लोकप्रिय राय के कारण - कि Mac वायरस के प्रति प्रतिरक्षित नहीं हैं 3 आपका मैक वायरस से संक्रमित है (और जांच कैसे करें)यदि आपका मैक अजीब कार्य कर रहा है, तो यह वायरस से संक्रमित हो सकता है। आप अपने मैक पर वायरस की जांच कैसे कर सकते हैं? हम आपको दिखाएंगे। अधिक पढ़ें .

adware

जबकि ज्यादातर मामलों में अपेक्षाकृत सौम्य, एडवेयर उन खतरों से सबसे अधिक परेशान हो सकता है, जिनके बारे में हम आज बात करेंगे।

Adware अन्यथा वैध ऐप्स या सॉफ़्टवेयर के साथ बंडल किया गया है, जो प्रारंभिक पहचान को कुछ हद तक मुश्किल बनाता है। एक सामान्य उदाहरण एक डाउनलोड लिंक (अक्सर पूर्व-चेक किया गया) के नीचे स्थित चेकबॉक्स है जो पूछता है कि क्या हम "मुफ्त में एक्स को शामिल करें" - अच्छी तरह से, "एक्स" अक्सर एडवेयर युक्त प्रोग्राम है। यह एक कठिन और तेज़ नियम नहीं है, लेकिन यह असामान्य नहीं है। यदि आप सुनिश्चित नहीं हैं कि ये अतिरिक्त कार्यक्रम क्या हैं, या वे कैसे कार्य करते हैं, तो उन्हें डाउनलोड न करें।

हमारी खुद की कोई गलती के माध्यम से एडवेयर संक्रमण भी संभव है। हाल की कहानियों में कम से कम एक प्रमुख निर्माता का विस्तार होता है, जिसमें एडवेयर - या एडवेयर जैसा ब्राउज़र हाईजैक - डिफ़ॉल्ट रूप से उनके कंप्यूटर में होता है। जबकि लेनोवो, और सुपरफिश लेनोवो लैपटॉप के मालिक सावधान: आपका डिवाइस पहले से इंस्टॉल मालवेयर हो सकता हैचीनी कंप्यूटर निर्माता लेनोवो ने स्वीकार किया है कि 2014 के अंत में स्टोर और उपभोक्ताओं को भेजे गए लैपटॉप में मैलवेयर प्रीइंस्टॉल्ड थे। अधिक पढ़ें नियम के बजाय अपवाद हैं, यह ध्यान रखना महत्वपूर्ण है कि ये खतरे होते हैं और अक्सर ऐसा नहीं होता है जब तक हम इसके बारे में बहुत कुछ नहीं कर सकते।

ट्रोजन और बैकडोर

ट्रोजन घोड़े के नाम पर ट्रोजन का नाम रखा गया था, जो एक विशाल लकड़ी का घोड़ा था जो ट्रोजन युद्ध के दौरान ट्रॉय में प्रवेश करते ही ग्रीक सैनिकों को छुपाने के लिए इस्तेमाल किया जाता था। इतिहास सबक एक तरफ, यह एक ही तरीका है कि एक ट्रोजन आपके कंप्यूटर को नुकसान पहुंचाता है। यह आपके मशीन तक पहुँच प्राप्त करने के लिए एक सहज रूप से सहज प्रोग्राम या फ़ाइल के अंदर दुर्भावनापूर्ण कोड छुपाता है। एक बार अंदर, कार्यक्रम आपके डिवाइस पर खुद को स्थापित करता है, और आपकी जानकारी के बिना पृष्ठभूमि में एक सर्वर के साथ संचार करता है। यह आपके कंप्यूटर के लिए एक बाहरी पार्टी का उपयोग करता है, जिसे आमतौर पर पिछले दरवाजे के रूप में संदर्भित किया जाता है।

अपने कंप्यूटर पर बाहरी पार्टी का उपयोग करना अपने आप में डरावना है, इसके निहितार्थ हैं वे क्या कर सकते थे क्यों ईमेल सरकारी निगरानी से संरक्षित नहीं किया जा सकता है"यदि आप जानते हैं कि मुझे ईमेल के बारे में क्या पता है, तो आप इसका उपयोग नहीं कर सकते हैं," सुरक्षित ईमेल सेवा के मालिक लवबीत ने कहा, क्योंकि उन्होंने हाल ही में इसे बंद कर दिया था। "एन्क्रिप्टेड करने का कोई तरीका नहीं है ... अधिक पढ़ें इस पहुँच के साथ भी डरावना है। क्या उलझा हुआ है कि ये छोटे-छोटे पदचिह्न हैं जो इन बैकडोर अवकाशों को छोड़ते हैं, जो उपयोगकर्ता को पूरी तरह से अंधेरे में रखता है कि कोई गोपनीयता भंग भी हो रही है।

पिछले दरवाजे का एक लाभ वह प्रकृति है जिसमें वे काम करते हैं। चूंकि हैकर को आपकी मशीन से दूरस्थ रूप से कनेक्ट होना चाहिए, यदि आप दुर्भावनापूर्ण कोड का पता लगाने और निकालने का प्रयास करते हुए इंटरनेट कनेक्शन को अक्षम करते हैं, तो वे ऐसा करने में सक्षम नहीं होंगे।

स्पाइवेयर

स्पायवेयर इंटरनेट पर सबसे सामान्य बैजवेयर का टुकड़ा है। हालांकि यह प्रकृति में काफी भ्रामक है और एक बड़ी झुंझलाहट है, अधिकांश स्पाइवेयर अपेक्षाकृत हानिरहित हैं। आमतौर पर, स्पाइवेयर का उपयोग ब्राउज़िंग व्यवहार की निगरानी के लिए किया जाता है ताकि प्रासंगिक विज्ञापनों की बेहतर सेवा हो सके। यह क्या बुरा है कि इन कंपनियों के बारे में कैसे जाना है अपना डेटा एकत्र करना अनैतिक या अवैध जासूसी से खुद को कैसे बचाएंसोचें कि कोई आप पर जासूसी कर रहा है? यहां बताया गया है कि स्पाइवेयर आपके पीसी या मोबाइल डिवाइस पर है या नहीं और इसे कैसे निकालें। अधिक पढ़ें . ट्रैकिंग पिक्सल पर निर्भर होने के बजाय - या कुकीज़ - अधिकांश प्रमुख कंपनियों की तरह, स्पाइवेयर ट्रोजन की तरह काम करती है जिसमें आप इसे स्थापित करते हैं और यह आपके कंप्यूटर से डेटा को एक सर्वर पर वापस संचारित करता है, जबकि हम में से अधिकांश पहले में इसकी उपस्थिति के लिए पूरी तरह से अनजान हैं जगह।

स्पाइवेयर के अन्य दुर्भावनापूर्ण रूप, कहीं अधिक खतरनाक हैं। जबकि आमतौर पर विशिष्ट स्पाइवेयर का उपयोग विज्ञापन-सेवा के उद्देश्यों के लिए किया जाता है, दुर्भावनापूर्ण स्पाइवेयर संवेदनशील डेटा को किसी अन्य उपयोगकर्ता या सर्वर पर वापस संचारित करता है। इस डेटा में ईमेल, फोटो, लॉग फाइल, क्रेडिट कार्ड नंबर, बैंकिंग जानकारी और / या ऑनलाइन पासवर्ड शामिल हो सकते हैं।

स्पायवेयर को उपयोगकर्ता द्वारा अक्सर ऐड-ऑन के एक वैध डाउनलोड (जैसे कि टूलबार) के रूप में डाउनलोड किया जाता है या फ्रीवेयर या शेयरवेयर प्रोग्राम के हिस्से के रूप में शामिल किया जाता है।

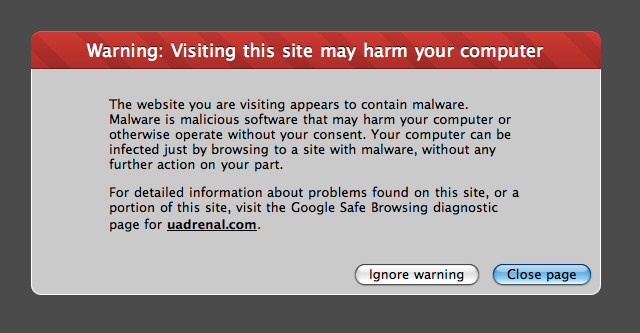

स्केवेयर और रैनसमवेयर

स्केयरवेयर और रैनसमवेयर उनके दृष्टिकोण में भिन्न होते हैं, लेकिन दोनों के लिए अंतिम लक्ष्य उपयोगकर्ता को किसी ऐसी चीज़ पर विश्वास करने के लिए जोड़-तोड़ करके पैसा इकट्ठा करना है जो अक्सर असत्य होता है।

स्केवेयरवेयर अक्सर उन कार्यक्रमों का रूप लेता है जो पॉप अप करते हैं और आपको बताते हैं कि आपका कंप्यूटर किसी प्रकार के मैलवेयर से संक्रमित है। जब आप मैलवेयर के कई (अक्सर) उदाहरणों को हटाने के लिए क्लिक करते हैं, तो आपको प्रोग्राम को आपके सिस्टम को साफ करने और संक्रमण या खतरों से छुटकारा पाने से पहले पूर्ण संस्करण खरीदने के लिए भुगतान करने के लिए मजबूर किया जाता है।

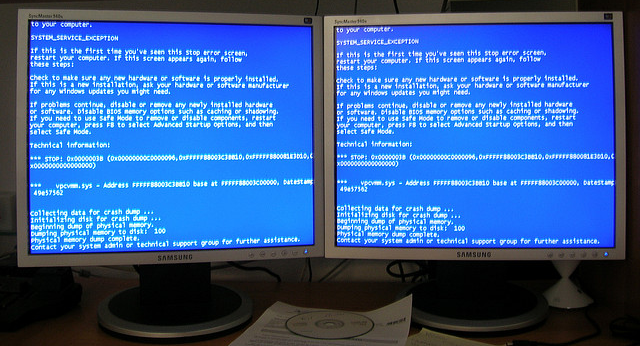

रैंसमवेयर इस अर्थ में थोड़ा अलग है कि दुर्भावनापूर्ण सॉफ़्टवेयर स्थापित होने के बाद, यह सब होगा अक्सर एक खिड़की के बाहर अपने सिस्टम को बंद कर देते हैं जो आपको फिर से उपयोग करने के लिए फिरौती का भुगतान करने की अनुमति देता है यह। जबकि रैंसमवेयर आम तौर पर है हटाने के लिए सबसे आसान खतरा भुगतान मत करो - कैसे Ransomware को हरा करने के लिए!ज़रा सोचिए कि अगर कोई आपके दरवाजे पर दिखाई दे और कहा, "अरे, आपके घर में ऐसे चूहे हैं जिनके बारे में आपको पता नहीं था। हमें $ 100 दो और हम उनसे छुटकारा पा लेंगे। "यह रैंसमवेयर है ... अधिक पढ़ें , यह एक गैर-समझदार कंप्यूटर उपयोगकर्ता के लिए काफी डरावना हो सकता है। जैसे, बहुतों का मानना है कि उन्हें ऐसा करना चाहिए फिरौती देना और देना इन तीन रैनसमवेयर स्कैम के शिकार होने से बचेंकई प्रमुख रैंसमवेयर घोटाले इस समय चलन में हैं; चलो तीन सबसे विनाशकारी पर चलते हैं, ताकि आप उन्हें पहचान सकें। अधिक पढ़ें मशीन के नियंत्रण को पुनः प्राप्त करने के लिए।

कीड़े

कीड़े अब तक मैलवेयर के सबसे हानिकारक रूप हैं। जबकि एक वायरस एक कंप्यूटर पर हमला करता है और एक उपयोगकर्ता पर निर्भर करता है ताकि संक्रमित फ़ाइलों को फैलाने के लिए इसे साझा किया जा सके एक नेटवर्क में सुरक्षा खामियों का फायदा उठाता है और संभावित रूप से पूरी बात को अपने घुटनों तक पहुंचा सकता है मिनट।

सुरक्षा कमजोरियों वाले नेटवर्क को नेटवर्क में कृमि को पेश करके लक्षित किया जाता है और इसे कंप्यूटर से कंप्यूटर तक (अक्सर किसी का ध्यान नहीं) जाने दिया जाता है। चूंकि यह एक डिवाइस से दूसरे डिवाइस में गुजरता है, तब तक संक्रमण फैलता है जब तक कि प्रत्येक मशीन संक्रमित न हो जाए - या - कीड़ा नेटवर्क से संक्रमित मशीनों को हटाकर अलग कर दिया जाता है।

अनाम: सुरक्षा, सुरक्षा पंजे और कमजोरियाँ

कोई फर्क नहीं पड़ता कि डेवलपर कितना सक्षम है, हर कार्यक्रम में सुरक्षा दोष और कमजोरियां हैं। ये सुरक्षा खामियां हैकर्स को प्रोग्राम तक पहुंच प्राप्त करने, किसी तरह से इसे बदलने या इसके भीतर अपने स्वयं के कोड (अक्सर मैलवेयर) को इंजेक्ट करने के लिए उनका शोषण करने की अनुमति देती हैं।

यदि आप कभी सोच रहे थे कि कार्यक्रमों में इतने सारे सुरक्षा अपडेट क्यों थे, तो यह इसलिए है क्योंकि डेवलपर्स और हैकर्स के बीच लगातार बिल्ली और माउस खेला जाता है। डेवलपर ने इन छेदों को खोजने, और पैच लगाने का प्रयास किया है, जबकि वे डेवलपर द्वारा खोजे जाने और पैच किए जाने से पहले हैकर सुरक्षा खामियों का फायदा उठाने का प्रयास करते हैं।

इन कारनामों से दूर से सुरक्षित रहने का एकमात्र तरीका यह है कि आप उपलब्ध होते ही अपने ऑपरेटिंग सिस्टम और अपने प्रत्येक प्रोग्राम को अपडेट स्थापित करके अपडेट रखें।

सुरक्षित ऑनलाइन रहना

यदि आप वेब का उपयोग कर रहे हैं, तो सभी ऑनलाइन खतरों से बचने के लिए कोई बेवकूफ विधि नहीं है, लेकिन निश्चित रूप से ऐसी चीजें हैं जो आप खुद को सुरक्षित बनाने के लिए कर सकते हैं।

इनमें से कुछ हैं:

- जैसे ही वे उपलब्ध होते हैं, अपने ऑपरेटिंग सिस्टम और प्रत्येक प्रोग्राम को अपडेट डाउनलोड करके अपडेट रखें।

- एक स्थापित करें अच्छा एंटीवायरस प्रोग्राम सबसे अच्छा मुफ्त एंटीवायरस सॉफ्टवेयर क्या है? [MakeUseOf पोल]क्योंकि इंटरनेट का उपयोग करते समय आप चाहे कितने भी सावधान क्यों न हों, आपके कंप्यूटर पर एंटीवायरस सॉफ़्टवेयर स्थापित करना हमेशा उचित होता है। हां, मैक भी। अधिक पढ़ें और वायरस की परिभाषा को अद्यतन रखें।

- एक फ़ायरवॉल का उपयोग करें जो इनबाउंड और आउटबाउंड ट्रैफ़िक दोनों पर नज़र रखता है। बाहरी ट्रैफ़िक के साथ संचार करने वाले खतरों की उपस्थिति का पता लगाने में मदद के लिए इस ट्रैफ़िक के प्रवाह पर नज़र रखें।

- अज्ञात और अविश्वसनीय स्रोतों से असुरक्षित डाउनलोड से बचें।

- उन्हें खोलने से पहले संदिग्ध लिंक को स्कैन करने के लिए अपने एंटीवायरस प्रोग्राम, या मैलवेयर डिटेक्शन प्रोग्राम का उपयोग करें।

- पायरेटेड सॉफ्टवेयर से बचें।

फिर से, यदि आप अपने समय के किसी भी हिस्से को वेब पर खर्च करते हैं, तो यह संभावना नहीं है कि आप वहां मौजूद सभी बैडवेयर से पूरी तरह से अपनी रक्षा कर सकते हैं। हालांकि संक्रमण और शोषण किसी के साथ भी हो सकता है और होता है, मुझे नहीं लगता कि हम में से कोई भी यह तर्क देगा कि हम अपने ब्राउज़िंग या कंप्यूटर उपयोग की आदतों में सूक्ष्म बदलाव के साथ थोड़ा सुरक्षित रह सकते हैं।

आप खुद को खतरों और ऑनलाइन शोषण से सुरक्षित रखने के लिए क्या कर रहे हैं? क्या कोई विशिष्ट कार्यक्रम या एप्लिकेशन हैं जो आप ऑनलाइन सुरक्षा के लिए उपयोग करते हैं? कृपया नीचे दिए गए टिप्पणियों में आपके द्वारा दिए गए किसी भी सुझाव को साझा करके हमें बाकी लोगों को ऑनलाइन सुरक्षित रखने में मदद करें!

चित्र का श्रेय देना: शटरस्टॉक के माध्यम से कंप्यूटर वायरस, चेतावनी! पॉल डाउनी द्वारा फ़्लिकर के माध्यम से, यूरी समोइलोव द्वारा वायरस फ़्लिकर के माध्यम से, शटरिंगस्टॉक के माध्यम से कष्टप्रद पॉपिंग, हैकर्स - TecnoDroidVe द्वारा सेगुरीदाद फ़्लिकर के माध्यम से, Mdornseif द्वारा टूलबार फ़्लिकर के माध्यम से, Mdaniels7 द्वारा मैलवेयर फ़्लिकर के माध्यम से, डॉ। जियानलुइगी "ज़ेन" ज़ेन द्वारा दोहरी दुर्घटनाफ़्लिकर के माध्यम से, DeclanTM द्वारा कैप्स लॉक फ़्लिकर के माध्यम से

ब्रायन अमेरिका में जन्मे एक प्रवासी हैं जो वर्तमान में मैक्सिको में सनी बाजा प्रायद्वीप पर रहते हैं। वह विज्ञान, तकनीक, गैजेट्स का आनंद लेता है, और विल फेरेल फिल्मों का हवाला देता है।