विज्ञापन

सभी क्रोमियम उपयोगकर्ताओं में से लगभग 33% में किसी न किसी तरह का ब्राउज़र प्लगइन स्थापित होता है। पावर उपयोगकर्ताओं द्वारा विशेष रूप से उपयोग किए जाने वाले एक आला, एज-टेक्नोलॉजी होने के बजाय, क्रोम वेब स्टोर और फ़ायरफ़ॉक्स एड-ऑन मार्केटप्लेस से आने वाले बहुमत के साथ एड-ऑन सकारात्मक रूप से मुख्यधारा हैं।

लेकिन वे कितने सुरक्षित हैं?

शोध के अनुसार प्रस्तुत किए जाने के कारण सुरक्षा और गोपनीयता पर IEEE संगोष्ठी में, जवाब है बहुत नहीं. Google द्वारा वित्त पोषित अध्ययन में पाया गया कि करोड़ों क्रोम उपयोगकर्ताओं के पास कुछ किस्म के ऐड-ऑन आधारित मैलवेयर इंस्टॉल हैं, जो कुल Google ट्रैफ़िक का 5% प्रतिनिधित्व करते हैं।

अनुसंधान में लगभग 200 प्लगइन्स क्रोम ऐप स्टोर से रगड़े गए, और बाजार की जगह की समग्र सुरक्षा पर सवाल उठाए गए।

तो, Google हमें सुरक्षित रखने के लिए क्या कर रहा है, और आप एक बदमाश को कैसे जोड़ सकते हैं? मुझे मिल गया।

जहां ऐड-ऑन से आते हैं

उन्हें कॉल करें जो आप करेंगे - ब्राउज़र एक्सटेंशन, प्लगइन्स या ऐड-ऑन - वे सभी एक ही स्थान से आते हैं। स्वतंत्र, तीसरे पक्ष के डेवलपर्स जो उत्पादों का उत्पादन करते हैं, जो उन्हें एक सेवा की आवश्यकता महसूस होती है, या एक समस्या का समाधान करते हैं।

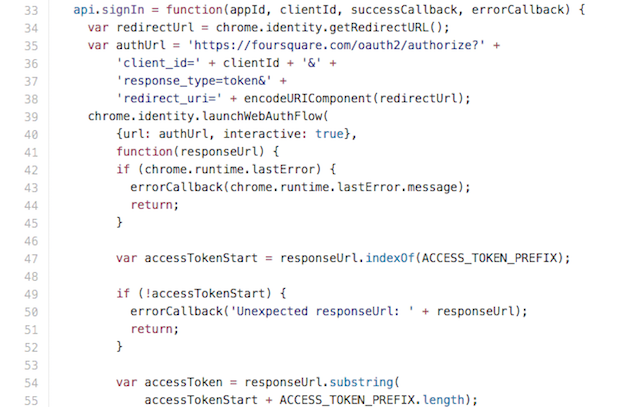

ब्राउज़र ऐड-ऑन आमतौर पर HTML, CSS जैसे वेब तकनीकों का उपयोग करके लिखे जाते हैं, और जावास्क्रिप्ट जावास्क्रिप्ट क्या है, और क्या इंटरनेट इसके बिना चल सकता है?जावास्क्रिप्ट उन चीजों में से एक है, जिन्हें बहुत से लोग अपनाते हैं। हर कोई इसका उपयोग करता है। अधिक पढ़ें , और आमतौर पर एक विशिष्ट ब्राउज़र के लिए बनाया जाता है, हालांकि कुछ तृतीय-पक्ष सेवाएँ हैं जो क्रॉस-प्लेटफ़ॉर्म ब्राउज़र प्लगइन्स के निर्माण की सुविधा प्रदान करती हैं।

एक बार एक प्लगइन पूरा होने के स्तर पर पहुंच गया और उसका परीक्षण किया गया, फिर इसे जारी किया गया। स्वतंत्र रूप से एक प्लगइन वितरित करना संभव है, हालांकि अधिकांश डेवलपर्स डेवलपर्स के बजाय उन्हें मोज़िला, Google और Microsoft के एक्सटेंशन स्टोर के माध्यम से वितरित करने के लिए चुनते हैं।

हालांकि, इससे पहले कि यह किसी उपयोगकर्ता के कंप्यूटर को छूता है, यह सुनिश्चित करने के लिए परीक्षण किया जाना चाहिए कि यह उपयोग करने के लिए सुरक्षित है। यहां बताया गया है कि यह Google Chrome ऐप स्टोर पर कैसे काम करता है।

क्रोम को सुरक्षित रखना

किसी एक्सटेंशन को सबमिट करने से लेकर उसके अंतिम प्रकाशन तक 60 मिनट का इंतजार करना पड़ता है। यहाँ क्या हुआ? ठीक है, पर्दे के पीछे, Google यह सुनिश्चित कर रहा है कि प्लगइन में कोई दुर्भावनापूर्ण तर्क नहीं है, या कुछ भी जो उपयोगकर्ताओं की गोपनीयता या सुरक्षा से समझौता कर सकता है।

इस प्रक्रिया को ced एन्हांस्ड आइटम वैलिडेशन ’(IEV) के रूप में जाना जाता है, और एक कठोर जांच की एक श्रृंखला है जो मैलवेयर की पहचान करने के लिए एक प्लगइन के कोड और उसके व्यवहार की जांच करती है।

गूगल के पास भी है एक 'शैली गाइड' प्रकाशित डेवलपर्स जो बताता है कि किस प्रकार के व्यवहार की अनुमति है, और स्पष्ट रूप से दूसरों को हतोत्साहित करता है। उदाहरण के लिए, इनलाइन जावास्क्रिप्ट का उपयोग करने के लिए मना किया गया है - जावास्क्रिप्ट जो कि एक अलग फ़ाइल में संग्रहीत नहीं है - ताकि जोखिम को कम किया जा सके क्रॉस-साइट स्क्रिप्टिंग हमले क्रॉस-साइट स्क्रिप्टिंग (XSS) क्या है, और यह एक सुरक्षा खतरा क्यों हैक्रॉस-साइट स्क्रिप्टिंग भेद्यता आज सबसे बड़ी वेबसाइट सुरक्षा समस्या है। व्हाइट हैट सिक्योरिटी की ताजा रिपोर्ट के मुताबिक, जून में जारी किए गए अध्ययनों में पाया गया है कि 2011 में XSS भेद्यता वाली 55% वेबसाइटें चौंकाने वाली थीं। अधिक पढ़ें .

Google strongly eval ’के उपयोग को दृढ़ता से हतोत्साहित करता है, जो एक प्रोग्रामिंग निर्माण है जो कोड को कोड निष्पादित करने की अनुमति देता है, और सभी प्रकार के सुरक्षा जोखिमों का परिचय दे सकता है। वे दूरस्थ, गैर-Google सेवाओं से कनेक्ट होने वाले प्लगइन्स के लिए बहुत उत्सुक नहीं हैं, क्योंकि इससे ए का खतरा होता है मैन-इन-द-मिडिल (MITM) हमला एक मध्य-मध्य हमला क्या है? सुरक्षा शब्दजाल समझायायदि आपने "मैन-इन-द-मिडिल" हमलों के बारे में सुना है, लेकिन यह निश्चित नहीं है कि इसका क्या मतलब है, तो यह आपके लिए लेख है। अधिक पढ़ें .

ये सरल कदम हैं, लेकिन उपयोगकर्ताओं को सुरक्षित रखने के लिए सबसे अधिक प्रभावी हैं। जावद मलिक, एलियनवेयर में सिक्योरिटी एडवोकेट, इसे सही दिशा में एक कदम मानते हैं, लेकिन ध्यान दें कि उपयोगकर्ताओं को सुरक्षित रखने में सबसे बड़ी चुनौती शिक्षा का मुद्दा है।

“अच्छे और बुरे सॉफ्टवेयर के बीच अंतर करना कठिन होता जा रहा है। विरोधाभास करने के लिए, एक व्यक्ति वैध सॉफ्टवेयर एक और आदमी पहचान-चोरी, गोपनीयता-समझौता करने वाला दुर्भावनापूर्ण वायरस है जो नर्क के आंतों में कोडित है।

"मुझे गलत मत समझो, मैं इन दुर्भावनापूर्ण एक्सटेंशन को हटाने के लिए Google द्वारा इस कदम का स्वागत करता हूं - इनमें से कुछ को कभी भी शुरू करने के लिए सार्वजनिक नहीं किया जाना चाहिए था। लेकिन Google जैसी कंपनियों के लिए आगे बढ़ने की चुनौती विस्तार को दर्शा रही है और स्वीकार्य व्यवहार की सीमाओं को परिभाषित करती है। एक बातचीत जो एक सुरक्षा या प्रौद्योगिकी से परे है और इंटरनेट का उपयोग करने वाले समाज के लिए एक सवाल है। ”

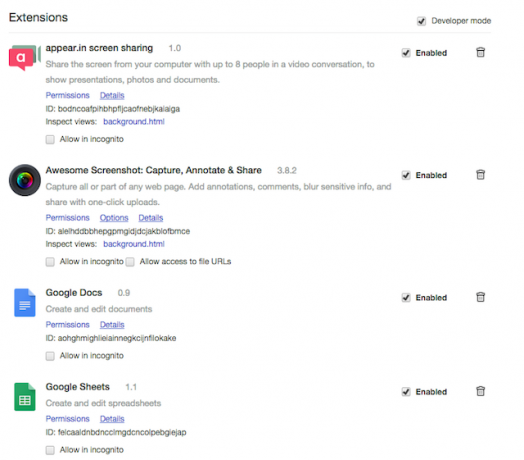

Google का उद्देश्य यह सुनिश्चित करना है कि उपयोगकर्ताओं को ब्राउज़र प्लग इन स्थापित करने से जुड़े जोखिमों के बारे में सूचित किया जाए। Google Chrome ऐप स्टोर पर प्रत्येक एक्सटेंशन आवश्यक अनुमतियों के बारे में स्पष्ट है, और आपके द्वारा दी गई अनुमतियों से अधिक नहीं हो सकता है। यदि कोई एक्सटेंशन असामान्य लगने वाली चीजों को करने के लिए कह रहा है, तो आपके पास संदेह का कारण है।

लेकिन कभी-कभी, जैसा कि हम सभी जानते हैं, मैलवेयर के माध्यम से फिसल जाता है।

जब Google गलत हो जाता है

गूगल, आश्चर्यजनक रूप से, काफी तंग जहाज रखता है। Google Chrome वेब स्टोर पर कम से कम जब यह देखने में आता है, तो यह बहुत कम नहीं होता है। जब कुछ करता है, तो यह बुरा है।

- AddToFeedly एक क्रोम प्लगइन था जो उपयोगकर्ताओं को उनके लिए एक वेबसाइट जोड़ने की अनुमति देता था फीडली RSS रीडर फीडली, समीक्षित: यह एक लोकप्रिय गूगल रीडर रिप्लेसमेंट क्या है?अब जबकि Google रीडर एक दूर की याददाश्त है, आरएसएस के भविष्य के लिए लड़ाई सही मायने में है। सबसे अच्छी लड़ाई लड़ने वाले सबसे उल्लेखनीय उत्पादों में से एक फीडली है। Google रीडर एक नहीं था ... अधिक पढ़ें सदस्यता। इसने जीवन को एक वैध उत्पाद के रूप में शुरू किया एक शौक़ीन डेवलपर द्वारा जारी किया गया, लेकिन 2014 में एक चार आंकड़ा राशि के लिए खरीदा गया था। नए मालिकों ने तब सुपरफ़िश एडवेयर के साथ प्लगइन को चलाया, जिसने विज्ञापनों को पृष्ठों में इंजेक्ट किया और पॉप-अप को जन्म दिया। सुपरफिश ने इस साल की शुरुआत में बदनामी हासिल की जब उसने ट्रांसपेरेंट किया लेनोवो ने अपने सभी कम-एंड विंडोज लैपटॉप के साथ इसे शिपिंग किया था लेनोवो लैपटॉप के मालिक सावधान: आपका डिवाइस पहले से इंस्टॉल मालवेयर हो सकता हैचीनी कंप्यूटर निर्माता लेनोवो ने स्वीकार किया है कि 2014 के अंत में स्टोर और उपभोक्ताओं को भेजे गए लैपटॉप में मैलवेयर प्रीइंस्टॉल्ड थे। अधिक पढ़ें .

- वेबपेज स्क्रीनशॉट उपयोगकर्ताओं को अपने द्वारा देखे जाने वाले वेबपृष्ठ की संपूर्णता की एक छवि को कैप्चर करने की अनुमति देता है, और इसे 1 मिलियन से अधिक कंप्यूटरों पर स्थापित किया गया है। हालाँकि, यह संयुक्त राज्य अमेरिका में एक ही आईपी पते पर उपयोगकर्ता जानकारी प्रेषित कर रहा है। वेबपेज स्क्रीनशॉट के मालिकों ने किसी भी गलत काम से इनकार किया है, और जोर देकर कहा कि यह उनकी गुणवत्ता आश्वासन प्रथाओं का हिस्सा था। Google ने तब से इसे क्रोम वेब स्टोर से हटा दिया है।

- Adicionar Ao Google Chrome एक दुष्ट विस्तार था फेसबुक अकाउंट हाइजैक कर लिया 4 जब आपका फेसबुक अकाउंट हैक हो गया था तो तुरंत करेंयदि आपको संदेह है कि आपका फेसबुक अकाउंट हैक हो गया है, तो नियंत्रण पाने और नियंत्रण पाने के लिए यहां क्या करना है। अधिक पढ़ें , और अनधिकृत स्थिति, पोस्ट और तस्वीरें साझा की हैं। मैलवेयर YouTube पर नकल करने वाली साइट के माध्यम से फैला था, और उपयोगकर्ताओं को वीडियो देखने के लिए प्लगइन स्थापित करने के लिए कहा था। Google ने तब से प्लगइन को हटा दिया है।

यह देखते हुए कि अधिकांश लोग अपने कंप्यूटिंग के विशाल बहुमत को करने के लिए क्रोम का उपयोग करते हैं, यह परेशान करता है कि ये प्लगइन्स दरार के माध्यम से फिसलने में कामयाब रहे। लेकिन कम से कम एक था प्रक्रिया असफल होना। जब आप कहीं और से एक्सटेंशन इंस्टॉल करते हैं, तो आप संरक्षित नहीं होते हैं।

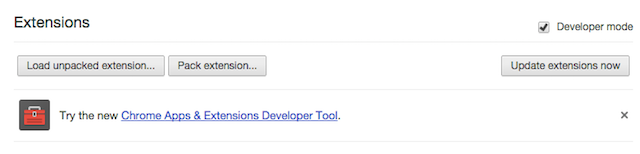

बहुत सारे एंड्रॉइड उपयोगकर्ता अपनी इच्छानुसार किसी भी ऐप को इंस्टॉल कर सकते हैं, Google आपको देता है कोई भी क्रोम एक्सटेंशन स्थापित करें जिसे आप चाहते हैं मैन्युअल रूप से क्रोम एक्सटेंशन कैसे स्थापित करेंGoogle ने हाल ही में तृतीय-पक्ष वेबसाइटों से Chrome एक्सटेंशन की स्थापना को अक्षम करने का निर्णय लिया है, लेकिन कुछ उपयोगकर्ता अभी भी इन एक्सटेंशन को इंस्टॉल करना चाहते हैं। यहाँ यह कैसे करना है। अधिक पढ़ें सहित, वे जो Chrome वेब स्टोर से नहीं आते हैं। यह केवल उपभोक्ताओं को कुछ अतिरिक्त विकल्प देने के लिए नहीं है, बल्कि डेवलपर्स को उस कोड का परीक्षण करने की अनुमति देने के लिए है जिसे वे अनुमोदन के लिए भेजने से पहले काम कर रहे हैं।

हालाँकि, यह याद रखना महत्वपूर्ण है कि मैन्युअल रूप से स्थापित किया गया कोई भी एक्सटेंशन Google की कठोर परीक्षण प्रक्रियाओं से नहीं गुजरा है, और इसमें सभी प्रकार के अवांछनीय व्यवहार हो सकते हैं।

आप कैसे जोखिम में हैं?

2014 में, Google ने माइक्रोसॉफ्ट के इंटरनेट एक्सप्लोरर को प्रमुख वेब ब्राउज़र के रूप में पछाड़ दिया, और अब लगभग 35% इंटरनेट उपयोगकर्ताओं का प्रतिनिधित्व करता है। नतीजतन, किसी के लिए एक त्वरित हिरन बनाने या मैलवेयर वितरित करने के लिए, यह एक आकर्षक लक्ष्य बना हुआ है।

Google, अधिकांश भाग के लिए, सामना करने में सक्षम है। घटनाएं हुई हैं, लेकिन वे अलग-थलग पड़ गए हैं। जब मैलवेयर के माध्यम से खिसकने में कामयाब रहा है, तो वे इसके साथ तेजी से निपटते हैं, और व्यावसायिकता के साथ आप Google से उम्मीद करते हैं।

हालांकि, यह स्पष्ट है कि एक्सटेंशन और प्लगइन्स एक संभावित हमला वेक्टर हैं। यदि आप कुछ भी संवेदनशील करने की योजना बना रहे हैं जैसे कि आपके ऑनलाइन बैंकिंग में लॉग इन करें, तो आप एक अलग, प्लग-इन ब्राउज़र या एक गुप्त विंडो में ऐसा करना चाहते हैं। और अगर आपके पास ऊपर सूचीबद्ध कोई एक्सटेंशन है, तो टाइप करें chrome: // extensions / अपने Chrome पते बार में, फिर उन्हें ढूंढकर हटाएं, बस सुरक्षित रहने के लिए।

क्या आपने कभी गलती से कुछ क्रोम मैलवेयर इंस्टॉल किए हैं? कहानी सुनाने के लिए जीते हैं? मैं इसके बारे में सुनना चाहता हूं। मुझे नीचे एक टिप्पणी दें, और हम चैट करेंगे।

छवि क्रेडिट: बिखर गए गिलास पर हथौड़ा वाया शटरस्टॉक

मैथ्यू ह्यूजेस लिवरपूल, इंग्लैंड के एक सॉफ्टवेयर डेवलपर और लेखक हैं। वह शायद ही कभी अपने हाथ में मजबूत काली कॉफी के कप के बिना पाया जाता है और अपने मैकबुक प्रो और अपने कैमरे को पूरी तरह से निहारता है। आप उनके ब्लॉग को पढ़ सकते हैं http://www.matthewhughes.co.uk और @matthewhughes पर ट्विटर पर उसका अनुसरण करें