विज्ञापन

आपको डराने के बिना, संक्षिप्त जवाब है: किसी के लिए भी अपने वेबकैम को देखना बहुत आसान है। इसका लंबा उत्तर है: कुछ नेटवर्क वाले वेबकैम को एक गुप्त URL से अधिक कुछ नहीं चाहिए, जबकि अधिकांश USB या बिल्ट-इन लैपटॉप वेबकैम को कंप्यूटर से पहले समझौता करना होगा।

आपकी जानकारी के बिना वेबकैम देखने के तीन तरीके यहां दिए गए हैं।

स्पष्ट: जासूस सॉफ्टवेयर

दूरस्थ प्रशासन उपकरण (या आरएटी) अक्सर कॉर्पोरेट वातावरण में उन्नयन, कॉन्फ़िगर और ट्रैक मशीनों को दूरस्थ रूप से स्थापित करने में मदद करने के लिए स्थापित किए जाते हैं। 2010 में, लोअर मेरियन स्कूल जिले के दो उच्च विद्यालयों में उनके खिलाफ मुकदमे दर्ज किए गए थे दूरस्थ निगरानी सुविधाओं का उपयोग करना छात्रों के ज्ञान के बिना LANrev नामक एक आवेदन। मैक लैपटॉप जारी किए गए थे और स्कूल के स्वामित्व में थे, छात्रों द्वारा घर के अध्ययन के लिए उपयोग किया जाता था। हालाँकि, इन मशीनों पर स्थापित किए गए सुरक्षा सॉफ़्टवेयर में थेफ़्ट ट्रैक नामक एक विशेषता थी, जो प्रशासकों को वेबकैम को दूरस्थ रूप से देखने में सक्षम बनाती थी।

यह दावा करने के बावजूद कि इस सुविधा का उपयोग केवल कथित लैपटॉप चोरी के मामलों में किया गया था, कई छात्र संक्षेप में वेबकैम संकेतक लाइट झिलमिलाहट को देखते हुए सूचना दी, और कुछ ने टेप पर उपाय किया कैमरा। जिले ने बाद में स्वीकार किया कि छात्रों की 56,000 छवियां ली गई थीं।

सॉफ्टवेयर का एक नया संस्करण तब से जारी किया गया है, जिसमें इस सुविधा को हटा दिया गया है।

समस्या का समाधान कीजिए: यदि आप उधार मशीन का उपयोग कर रहे हैं, तो वेबकैम पर टेप करें - आप कभी नहीं जानते कि कौन देख रहा है।

सबसे आसान: बिगड़े हुए नेटवर्क वाले कैमरे

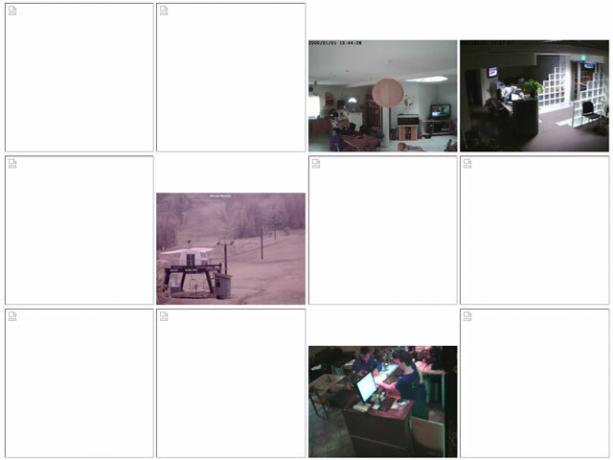

TRENDnet कैमरों के विशेष मॉडल जो अब तक पैच किए गए हैं और अब बेचे नहीं गए हैं (हालांकि हजारों उपयोग में हैं) इस हद तक संवेदनशील थे कि किसी भी समझदार व्यक्ति को डर लगता होगा: आपको केवल सार्वजनिक आईपी पते का पता होना चाहिए कैमरा। इन कैमरों का उपयोग आमतौर पर छोटे व्यवसायों, गृह सुरक्षा और बच्चों और शिशुओं की निगरानी के लिए किया जाता है।

यद्यपि TRENDnet ने प्रभावित IP पतों की लीक हुई सूची से संपर्क करने की पूरी कोशिश की, लेकिन एक वर्ष में उनमें से लगभग 5% सुलभ रहे। आप नीचे दिए गए स्क्रीनशॉट से देख सकते हैं कि अधिकांश अब अप्राप्य हैं। हालांकि, इन कैमरों के लिए स्कैन करना अभी भी संभव है, और छिपे हुए टीओआर नोड्स पर अधिक अद्यतित सूचियां मिल सकती हैं (TOR नेटवर्क क्या है? कैसे टोर प्रोजेक्ट आपकी ऑनलाइन गोपनीयता की रक्षा करने में आपकी मदद कर सकता हैगोपनीयता लगभग सभी प्रमुख साइटों के साथ एक निरंतर मुद्दा है जो आप आज यात्रा करते हैं, विशेष रूप से वे जो नियमित रूप से व्यक्तिगत जानकारी संभालते हैं। हालांकि, जबकि अधिकांश सुरक्षा प्रयासों को वर्तमान में निर्देशित किया जाता है ... अधिक पढ़ें ).

मैं इसे नहीं बना रहा हूँ: यहाँ उस रेस्तरां से लाइव स्ट्रीम है जो अभी तक निश्चित नहीं है। यदि आप जानते हैं कि यह कहाँ स्थित है, तो उन्हें बताएं।

Foscam के कई ब्रांडेड कैमरे सभी के अधीन थे समान बगआवश्यकता है हमलावर को बस हिट करने के लिए दर्ज लाइव स्ट्रीम देखने के लिए उपयोगकर्ता नाम और पासवर्ड के लिए पूछे जाने पर। दुर्भाग्य से, फोसकैम बच्चे पर नज़र रखने में भी माहिर है। इस मामले में अंतर यह था कि इन बेबी मॉनिटर में एक अंतर्निहित स्पीकर था, जिसके माध्यम से माता-पिता अपने बच्चे को दूरस्थ रूप से शांत कर सकते थे। जैसा कि यह पता चला है, इसलिए कोई भी व्यक्ति जो हैक का उपयोग करके कैम का उपयोग कर सकता है, दो परिवारों के रूप में (अगस्त 2013, अप्रैल 2014) कठिन रास्ता पता चला - अपने शिशुओं पर चिल्लाए जाने वाली अश्लीलता के लिए जाग गया।

... कैमरा तो सीधे उसकी छोटी बेटी से सीधे बात करने के लिए बदल गया। "फिर यह मुझ पर चिल्लाया," एडम ने कहा। “कुछ बुरी चीजें, कुछ अश्लीलता। इसलिए मैंने कैमरे को अनप्लग कर दिया। " (FOX19 साक्षात्कार से उद्धरण)

समस्या को ठीक करें: iच आप एक FOSCAM के मालिक हैं (मॉडल संख्या: FI8904W, FI8905E, FI8905W, FI8906W, FI8907W, FI8909W, FI8910E, FI8910W, FI8916W, FI1818W और FI8919W), फर्मवेयर को तुरंत अपडेट करें। TRENDnet ग्राहक, पर जाएँ समर्थनकारी पृष्ठ प्रभावित मॉडल की पूरी सूची देखने और अपडेट डाउनलोड करने के लिए।

बेहतर अभी भी - इंटरनेट में एक कैमरा प्लग न करें, और यदि आपको पूरी तरह से होना चाहिए, तो सुनिश्चित करें कि आप डिवाइस को पंजीकृत करें निर्माता की वेबसाइट ताकि सुरक्षा भंग हो, आप इसके बारे में जानने और लेने में सक्षम होने वाले पहले व्यक्ति होंगे कार्रवाई। परेशानी जरूर है, इस तरह के कीड़े साल के लिए जंगल में हो सकता है इससे पहले कि किसी के पास मामूली सुराग है - जैसा कि हाल ही में हुआ था हार्टलेड ओपनएसएसएल बग ओपनएसएसएल में बड़े पैमाने पर बग बहुत जोखिम में इंटरनेट डालता हैयदि आप उन लोगों में से एक हैं, जिन्होंने हमेशा माना है कि ऑनलाइन संचार करने के लिए खुला स्रोत क्रिप्टोग्राफी सबसे सुरक्षित तरीका है, तो आप थोड़ा आश्चर्य में हैं। अधिक पढ़ें .

बेहतर अभी भी - इंटरनेट में एक कैमरा प्लग न करें, और यदि आपको पूरी तरह से होना चाहिए, तो सुनिश्चित करें कि आप डिवाइस को पंजीकृत करें निर्माता की वेबसाइट ताकि सुरक्षा भंग हो, आप इसके बारे में जानने और लेने में सक्षम होने वाले पहले व्यक्ति होंगे कार्रवाई। परेशानी जरूर है, इस तरह के कीड़े साल के लिए जंगल में हो सकता है इससे पहले कि किसी के पास मामूली सुराग है - जैसा कि हाल ही में हुआ था हार्टलेड ओपनएसएसएल बग ओपनएसएसएल में बड़े पैमाने पर बग बहुत जोखिम में इंटरनेट डालता हैयदि आप उन लोगों में से एक हैं, जिन्होंने हमेशा माना है कि ऑनलाइन संचार करने के लिए खुला स्रोत क्रिप्टोग्राफी सबसे सुरक्षित तरीका है, तो आप थोड़ा आश्चर्य में हैं। अधिक पढ़ें .

अधिक कठिन: कोई भी वेब कैमरा

हैक किए गए नेटवर्क वाले कैमरे एक चीज हैं - वे वैसे भी अपनी छवियों को प्रसारित करने के लिए डिज़ाइन किए गए हैं, न केवल सामान्य रूप से पूरी दुनिया के लिए - लेकिन क्या किसी पुराने नियमित लैपटॉप वेब कैमरा तक पहुंचना संभव है? और क्या आपको यह भी पता होगा कि क्या इसे एक्सेस किया जा रहा है?

अच्छी खबर यह है कि आम तौर पर बोलते हुए, नहीं, एक हैकर यहां बस नहीं बैठ सकता है और अपने वेबकैम को देखने के लिए URL में टाइप कर सकता है। हालांकि वे क्या कर सकते हैं, व्यवस्थित रूप से कमजोर ऑपरेटिंग सिस्टम के लिए एक नेटवर्क को स्कैन करते हैं और कुछ उपयोगी पाए जाने पर स्वचालित रूप से ट्रोजन को इंजेक्ट करते हैं। यह फायरवॉल के पीछे रहकर, आसानी से बंद होने वाले पोर्ट को बंद करने और सुरक्षा सुधार के साथ अद्यतित रहने तक - अन्य शब्दों में, बुनियादी स्तर पर सावधानी बरतने से आसानी से विफल हो जाता है। इसलिए Windows XP का उपयोग करना अब पूरी तरह से खतरनाक है आपके लिए Windows XPocalypse का क्या मतलब हैMicrosoft अप्रैल 2014 में विंडोज एक्सपी के लिए समर्थन को मारने जा रहा है। यह दोनों व्यवसायों और उपभोक्ताओं के लिए गंभीर परिणाम हैं। यहाँ आपको पता होना चाहिए कि क्या आप अभी भी विंडोज एक्सपी चला रहे हैं। अधिक पढ़ें : इस बिंदु से आगे की ओर छोड़े गए बगों की अनकही संख्या होगी।

इसके बजाय, यह अधिक संभावना है कि एक हैकर आपसे केवल एक ट्रोजन स्थापित करने के लिए कहेगा, और आप इसे काफी स्वेच्छा से करेंगे। यह एक दुर्भावनापूर्ण ईमेल अटैचमेंट के माध्यम से हो सकता है जो एक के रूप में प्रच्छन्न है।scr या।प्रोग्राम फ़ाइल फ़ाइल; एक दुष्ट वेबपेज जो आप एक असुरक्षित ब्राउज़र में देखते हैं (इंटरनेट एक्सप्लोरर 9, 10 और 11 हाल ही में प्रभावित हुए थे यह बुरा बग), या एक के रूप में सरल रूप में कुछ एक कथित Microsoft कर्मचारी से फोन कॉल एक नकली आईटी समर्थन घोटाले के लिए गिरने के बाद आपको क्या करना चाहिए?"नकली तकनीकी सहायता घोटाले" के लिए खोजें और आप समझेंगे कि यह दुनिया भर में कितना आम है। घटना के बाद कुछ सरल सावधानियां आपको पीड़ित का कम महसूस करने में मदद कर सकती हैं। अधिक पढ़ें आपके वायरस संक्रमित विंडोज मशीन को ठीक करने की पेशकश (जो संक्रमित नहीं थी, लेकिन अब है)।

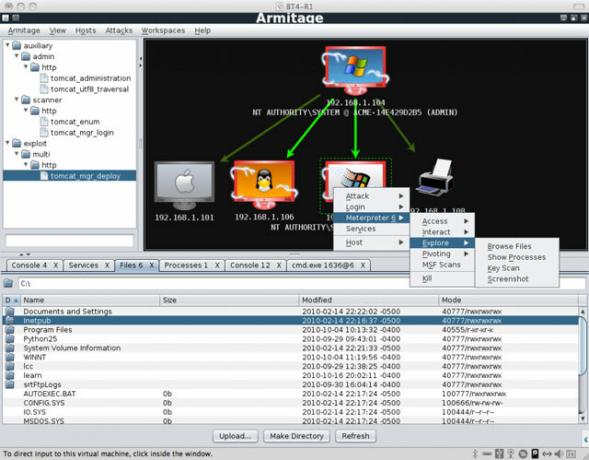

मुद्दा यह है कि एक बार जब हमलावर ने आपकी मशीन पर अपनी ट्रोजन रूट किट लगा दी है, तो कुछ भी संभव है - जिसमें आपका वेबकैम स्ट्रीम भी शामिल है। आज उपयोग में लाए जाने वाले टूल को Metasploit कहा जाता है, जो एक बार स्थापित होने पर रिमोट कंट्रोल फंक्शंस के स्मोर्गास्वर्ड को खोलता है, जिसमें वेबकैम की कुंजी लॉगिंग और रिमोट देखना भी शामिल है। आपका सिस्टम हैकर के लिए व्यापक रूप से खुला हुआ है।

अधिकांश वेबकैम में किसी प्रकार की एलईडी होती है जो यह बताती है कि यह कब है, लेकिन हार्डवेयर के आधार पर इसे बाईपास किया जा सकता है - इसलिए आपको पता भी नहीं चलेगा।

तो इसका जवाब "मेरे वेबकैम को हैक करना किसी के लिए कितना आसान है?" वास्तव में है... यह निर्भर करता है। परन्तु आप कर सकते हैं नवीनतम सुरक्षा अद्यतनों को स्थापित करने और एक सम्मानित वायरस सुरक्षा प्रणाली चलाने के साथ-साथ बस अपने बारे में शिक्षित करना जितना संभव हो उतना मुश्किल बनायें विभिन्न हमलावर वैक्टर जो हैकर्स उपयोग करेंगे कैसे एक कंप्यूटर वायरस ऑनलाइन फैलता है, और आप इसे रोकने के लिए क्या कर सकते हैंवायरस मुश्किल हैं। वे आपके कंप्यूटर की हर संभव भेद्यता का फायदा उठाते हैं; और अगर कोई नहीं हैं, तो वे तब तक प्रतीक्षा करेंगे जब तक आप एक गलती नहीं करते हैं - एक अनुलग्नक खोलकर जिसे आप माना नहीं कर रहे हैं या एक पर क्लिक कर रहे हैं ... अधिक पढ़ें .

जेम्स के पास आर्टिफिशियल इंटेलिजेंस में बीएससी है, और कॉम्पिटिया ए + और नेटवर्क + प्रमाणित है। वह MakeUseOf के प्रमुख डेवलपर हैं, और अपना खाली समय वीआर पेंटबॉल और बोर्डगेम खेलने में बिताते हैं। वह पीसी का निर्माण कर रहा है क्योंकि वह एक बच्चा था।