विज्ञापन

यदि आपका Wifi कुछ गंदे सड़े चोरों द्वारा अपहरण किया जा रहा है - मैंने आपको दिखाया कि यह पहले कैसे जांचना है कैसे चेक करें कि कोई आपका वाईफाई चोरी कर रहा है और आप इसके बारे में क्या कर सकते हैं अधिक पढ़ें - आप अपनी खुद की पीठ पाने के लिए क्या कर सकते हैं, या थोड़ा और पता लगाएं कि कौन जिम्मेदार है? या यों कहें कि अगर किसी हैकर ने आपके वाईफाई नेटवर्क तक पहुंच हासिल कर ली है, तो वे किस तरह की भद्दी बातें कर सकते हैं?

यदि आपका Wifi कुछ गंदे सड़े चोरों द्वारा अपहरण किया जा रहा है - मैंने आपको दिखाया कि यह पहले कैसे जांचना है कैसे चेक करें कि कोई आपका वाईफाई चोरी कर रहा है और आप इसके बारे में क्या कर सकते हैं अधिक पढ़ें - आप अपनी खुद की पीठ पाने के लिए क्या कर सकते हैं, या थोड़ा और पता लगाएं कि कौन जिम्मेदार है? या यों कहें कि अगर किसी हैकर ने आपके वाईफाई नेटवर्क तक पहुंच हासिल कर ली है, तो वे किस तरह की भद्दी बातें कर सकते हैं?

आज इस ट्यूटोरियल में, मैं कुछ निम्न-स्तरीय लेकिन भयानक उपयोगिताओं का प्रदर्शन कर रहा हूँ जिन्हें आप अपने समझौता किए गए नेटवर्क पर चला सकते हैं। अगर तुम पर्याप्त पागल नहीं थे अपने नेटवर्क के आने और वॉलवैचर और डीडी-WRT के साथ निगरानी के द्वारा वास्तव में पागल हो जाते हैंयदि आपके पास अपने राउटर तक पहुंच है, और यह गतिविधि को लॉग करने में सक्षम है, तो यह सब कुछ देखने के लिए अपेक्षाकृत आसान है जो किसी भी अप्रिय गतिविधि को खोजने की कोशिश कर रहा है। आज मैं आपको दिखाना चाहता हूं ... अधिक पढ़ें जब मैंने तुम्हें दिखाया 5 मिनट में WEP नेटवर्क को कैसे क्रैक करें कैसे अपना खुद का WEP नेटवर्क क्रैक करने के लिए पता लगाने के लिए कि यह वास्तव में कितना असुरक्षित है हम आपको लगातार बता रहे हैं कि WEP का उपयोग करके आपका वायरलेस नेटवर्क वास्तव में एक मूर्ख खेल है, फिर भी लोग इसे करते हैं। आज मैं आपको यह दिखाना चाहता हूं कि वास्तव में WEP कितना असुरक्षित है ... अधिक पढ़ें पिछले हफ्ते, आप आज के बाद होंगे।

आवश्यक शर्तें

- ये ऐप केवल एक वाईफाई नेटवर्क पर काम करेगा जो या तो खुला है या WEP सुरक्षा से समझौता किया है जिसके लिए आपके पास पासफ़्रेज़ है।

- Backtrack5 सुरक्षा लिनक्स लाइव-सीडी: यदि आप बूट प्रक्रिया से अपरिचित हैं और GUI में कैसे आते हैं, पढ़ें पिछले हफ्ते का ट्यूटोरियल कैसे अपना खुद का WEP नेटवर्क क्रैक करने के लिए पता लगाने के लिए कि यह वास्तव में कितना असुरक्षित हैहम आपको लगातार बता रहे हैं कि WEP का उपयोग करके आपका वायरलेस नेटवर्क वास्तव में एक मूर्ख खेल है, फिर भी लोग इसे करते हैं। आज मैं आपको यह दिखाना चाहता हूं कि वास्तव में WEP कितना असुरक्षित है ... अधिक पढ़ें कैसे अपने WEP नेटवर्क को हैक करने के लिए।

- एक वायरलेस कार्ड जो मॉनिटर मोड का समर्थन करता है (जहां यह नेटवर्क पर सभी पैकेटों को कैप्चर करता है)।

ध्यान दें: यह वाईफ़ाई पर पैकेट को सूँघने का एकमात्र तरीका नहीं है, लेकिन जहाँ तक मैं इसे शुरुआती लोगों के लिए सबसे आसान मानता हूँ और इसमें परिणाम देखने के लिए केवल कुछ शेल कमांड होते हैं। यह निश्चित रूप से चीजों को करने का सबसे व्यापक या प्रभावी तरीका नहीं है, और कुछ उपयोगिताएं और सीमाएं हैं जिनकी मैं प्रत्येक उपयोगिता के साथ चर्चा करता हूं।

आज हम पता लगा रहे हैं कि क्या हो रहा है: urlsnarf, webspy और driftnet के लिए 3 अलग-अलग बुनियादी स्तर की उपयोगिताओं को कवर किया जाएगा।

की स्थापना

पिछले सप्ताह वर्णित के रूप में बूटट्रैक 5 में बूट करें। जारी रखने से पहले, सुनिश्चित करें कि आपके पास निम्नलिखित जानकारी कहीं नीचे दी गई है:

- BSSID (मैक पता) आपके लक्ष्य नेटवर्क का।

- नाम आपके लक्ष्य नेटवर्क की

- चैनल नेटवर्क (1-12) पर संचालित होने वाली संख्या।

- WEP कुंजी (यदि आवश्यक हो)।

अपने वाईफाई कार्ड को मॉनिटर चैनल में मॉनिटर मोड में रखकर शुरू करें, उपयोग करके:

एयरमन-एनजी शुरू wlan0 [चैनल]

बदलने के wlan0 अपने वायरलेस डिवाइस के नाम के साथ - iwconfig यदि आप इसे पहले से ही नहीं जानते - और प्रासंगिक के साथ यह आपको बताएंगे [चैनल] इसमें भी (कोष्ठक शामिल नहीं हैं)। अब आपके पास नेटवर्क ट्रैफ़िक की निगरानी के लिए एक मोनू इंटरफ़ेस होना चाहिए।

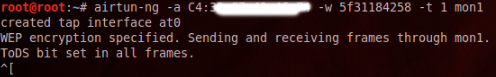

चूँकि पैकेट को उड़ने पर डिक्रिप्ट करने की आवश्यकता होती है, हमें उन्हें एयरटुन-एनजी यूटिलिटी के माध्यम से चलाने की आवश्यकता होती है, जो हमें लाइव स्ट्रीम देगा डिक्रिप्ट किए गए पैकेट जैसा कि यह उन्हें नेटवर्क पर देखता है, कुछ अन्य ऐप के लिए उपयुक्त प्रारूप में जो हम आज उपयोग करेंगे। अपने विवरण की जगह निम्न कमांड टाइप करें:

airtun-ng -a [bssid] -w [पासवर्ड] -t 1 mon0

यदि आप एक खुले वाईफाई नेटवर्क पर ऐसा कर रहे हैं, तो बाहर निकलें। सफल होने पर आपको इसके समान कुछ देखना चाहिए।

उपयोगिता ने एक नया नेटवर्क डिवाइस स्ट्रीम बनाया, जिसे बुलाया गया है at0, जिसे हमें एक अन्य कमांड का उपयोग करके सक्रिय करना होगा (इसके लिए एक नया टर्मिनल खोलें, और एक चल रहे एयरटुन-एनजी को बंद न करें):

ifconfig at0 ऊपर

ठीक है, सेटअप 2 चरण पर पूरा हो गया है।

URLSnarf

यह नेटवर्क पर उपयोगकर्ताओं द्वारा देखी गई सभी वेबसाइटों को सूचीबद्ध करने जा रहा है, जिससे आप वास्तविक समय में देख सकते हैं कि वे किन साइटों को ब्राउज़ कर रहे हैं।

urlsnarf -i at0

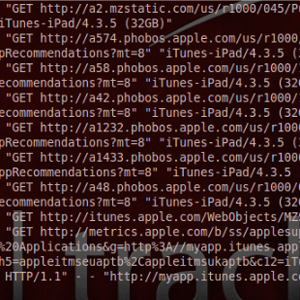

यह भी बहुत शोर देने वाला है, क्योंकि प्रत्येक वेबसाइट ने विभिन्न स्थानों पर किए जा रहे अनुरोधों के परिणाम देखे हैं। यहाँ पर आईट्यून्स स्टोर को ब्राउज़ करने का एक स्नैपशॉट है। सूची पर एक त्वरित नज़र मुझे बताएगा:

- उपयोगकर्ता एक IP पते पर है 192.168.0.5 (बाद में पता लगाने के लिए उपयोगी)

- अनुरोध 32GB मॉडल iPad से आ रहा है।

- वास्तव में कौन से URL लोड किए जा रहे हैं।

- उपयोगकर्ता कई मोबाइल एप्लिकेशन, जैसे मोबाइल सफारी, रीडर (एक Google रीडर ऐप) और आईट्यून्स स्टोर से गुजरा है।

कई उपयोगकर्ताओं के साथ यह बता पाना मुश्किल हो सकता है कि कौन से अनुरोध किसके द्वारा किए गए हैं, लेकिन अतिरिक्त फ़िल्टर हैं जिन्हें मैंने नहीं किया है। अभी के लिए, यह काफी डरावना है।

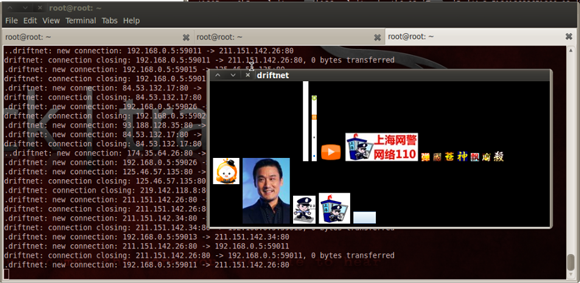

DriftNET

इस एक का उपयोग उन छवियों को कैप्चर करने के लिए किया जाता है, जिन्हें वेबसाइटों और इस तरह से डाउनलोड किया जा रहा है, और यह बहुत अधिक दृश्यरतिक के रूप में है जैसा कि आप प्राप्त कर सकते हैं।

driftnet -v -i at0

ध्यान दें:-v यह आवश्यक नहीं है, लेकिन यह कंसोल विंडो में एक टेक्स्ट आउटपुट दिखाता है जिसे मैं इसे जानना चाहता हूं कि यह काम कर रहा है या कुछ पाया गया है। यह अब तक बिल्कुल सही नहीं है - परीक्षणों के दौरान मैंने पाया कि केवल छोटी छवियों को लेने के लिए यह संभव है क्योंकि यह बड़े JPGs और इस तरह के लिए पूरी तरह से पैकेट हथियाने में सक्षम नहीं था, लेकिन यह प्रभावी नहीं है कम से। यहाँ मैं एक प्रसिद्ध चीनी फिल्म स्ट्रीमिंग वेबसाइट पर पहुंचा हूँ।

यह निश्चित रूप से सब कुछ नहीं लेता है, लेकिन मैं आपको आश्वासन दे सकता हूं कि यदि वे एक निश्चित ब्राउज़िंग कर रहे हैं pr0n साइट thats रेड से शुरू होती है और ट्यूब से समाप्त होती है, आप इसके बारे में जानने वाले हैं।

WebSpy

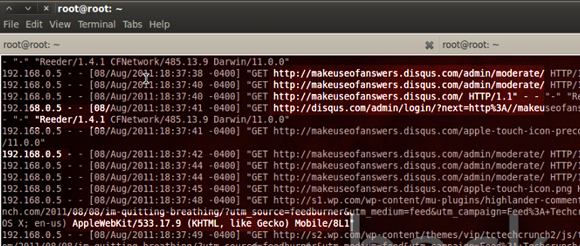

जब मैं URLSnarf के लॉग फ़ाइल प्रारूप को पसंद करता हूं, तो यह उपयोगिता वास्तव में यह दर्शाने का प्रयास करेगी कि उपयोगकर्ता आपके कंप्यूटर पर क्या ब्राउज़ कर रहा है। व्यवहार में यह काम नहीं करता है और साथ ही साथ मुझे उम्मीद भी है, लेकिन यह किसी भी तरह से कम नहीं है। आपको नेटवर्क पर एक विशिष्ट उपयोगकर्ता IP को लक्षित करने की आवश्यकता है - जो कि आपके पास URLSnarf के माध्यम से होना चाहिए, फिर निम्न में टाइप करें:

webspy -i at0 [लक्ष्य आईपी पता]

दूसरे टर्मिनल में, फ़ायरफ़ॉक्स का उपयोग करके लॉन्च करें:

फ़ायरफ़ॉक्स और

अब, सिद्धांत रूप में, वे जो भी यात्रा करते हैं वह आपके स्थानीय फ़ायरफ़ॉक्स ब्राउज़र पर प्रतिबिंबित होगा। हकीकत में, मुझे लगा कि यह वेबसाइट द्वारा किए गए हर अनुरोध के लिए एक नई ब्राउज़र विंडो खोलेगी - इसलिए MakeUseOf जैसी साइट विभिन्न विज्ञापनदाताओं के लिए नए टैब खोल सकते हैं, और Disqus टिप्पणी - जो कुछ साइटों केवल आईपी द्वारा खुला होगा जोड़ा पता। निश्चित रूप से अच्छा मज़ा और कुछ साइटें उम्मीद के मुताबिक काम करती हैं, लेकिन सीमित वास्तविक दुनिया का उपयोग करती हैं।

निष्कर्ष:

अपने स्वयं के नेटवर्क पर इन उपयोगिताओं को चलाना यह देखने के लिए कि कौन आपकी वाईफाई चोरी कर रहा है और वे क्या कर रहे हैं के साथ यह शायद स्वीकार्य है, लेकिन एक बार जब आप सार्वजनिक स्थानों पर इन्हें चलाना शुरू करते हैं (जैसा कि किसी ने किया था साथ में यह वाईफाई पिक्चर फ्रेम जो खुले वाईफाई स्पॉट से ट्रैफिक पकड़ता है), आप अवैधताओं के एक पूरे नए दायरे में प्रवेश करते हैं। या तुम करते हो? यह एक वीपीएन या के माध्यम से सब कुछ सुरंग द्वारा एक खुली वाईफाई पर भी अपने यातायात को सुरक्षित करने के लिए वास्तव में काफी आसान है इसलिए, मुझे आशा है कि यह आपको वास्तव में कितना खतरनाक WEP नेटवर्क और खुली वाईफाई दिखाने के लिए जाता है हो। उस स्थानीय "मुफ्त इंटरनेट" पर कूदने से पहले दो बार सोचें कि कोई व्यक्ति मनोरंजन के लिए प्रसारित हो रहा है। मैं आने वाले हफ्तों में कुछ और वाईफाई चालबाज़ियों का पता लगाने की योजना बना रहा हूं, इसलिए संभलकर रहें और सुरक्षित लोगों को खेलें।

कभी भी, बेझिझक टिप्पणी करें और सवाल पूछें, या भीड़-भाड़ वाली सलाह और असंबंधित प्रश्नों के लिए हमारे समर्थन समुदाय पर जाएं।

जेम्स के पास आर्टिफिशियल इंटेलिजेंस में बीएससी है, और कॉम्पिटिया ए + और नेटवर्क + प्रमाणित है। वह MakeUseOf के प्रमुख डेवलपर हैं, और अपना खाली समय वीआर पेंटबॉल और बोर्डगेम खेलने में बिताते हैं। वह पीसी का निर्माण कर रहा है क्योंकि वह एक बच्चा था।