विज्ञापन

क्या आपने कभी सोचा है कि वहाँ सबसे बड़ी फ़ाइल साझाकरण नेटवर्क क्या हैं? BitTorrent, Gnutella, eDonkey, Usenet आदि में क्या अंतर हैं?

जानना चाहते हैं कि कौन सा फ़ाइल साझाकरण नेटवर्क आपको सबसे अच्छी डाउनलोड गति या उच्चतम स्तर की गोपनीयता प्रदान करता है?

गाइड प्रत्येक के लिए पेशेवरों और विपक्षों की व्याख्या करता है। हम गोपनीयता के मुद्दों को भी देखते हैं और इन नेटवर्क पर फ़ाइलों को डाउनलोड करते समय आपकी गोपनीयता की रक्षा करने में आपकी मदद करने वाले कुछ उत्कृष्ट उपकरण साझा करते हैं।

विषय - सूची

§1। परिचय

–2-फाइल शेयरिंग और कॉपीराइट

§3-व्हाट्स पी 2 पी

§4-बिट टोरेंट

§5-टोरेंट ट्रैकर्स

§6-eDonkey

§7-ग्नुटेला

§8-यूज़नेट

§9-अन्य फ़ाइल शेयरिंग नेटवर्क

§10-गोपनीयता

§11-निष्कर्ष

1. परिचय

हम एक और ई-पुस्तक शुरू करते हैं, एक और शानदार यात्रा मुझे आशा है कि आप आनंद लेंगे। इस बार हम फाइल शेयरिंग, अलग-अलग सॉफ्टवेयर, प्रोटोकॉल, समस्याओं पर विचार करने जा रहे हैं और बहुत कुछ जो आप सोच सकते हैं। फाइल शेयरिंग के बारे में ईबुक क्यों लिखें? खैर, हालांकि नैपस्टर और 'स्नीकरनेट' के दिनों से चीजें बहुत सरल हो गईं, और बहुत तेज, विशेष रूप से गैर-तकनीकी कंप्यूटर उपयोगकर्ताओं के लिए काफी कुछ बाधाएं हैं।

इस ई-पुस्तक में, हम उपलब्ध प्रमुख फ़ाइल साझा करने वाली तकनीकों पर एक नज़र डालने जा रहे हैं और हर एक की सुविधाओं और कैविटीज़ पर बहस करते हैं, साथ ही उनके उपयोग के सर्वोत्तम तरीके भी। लेकिन इससे पहले कि हम विषय की चौड़ाई में आते हैं, आइए एक बहुत ही महत्वपूर्ण मुद्दे पर चर्चा करते हैं जो अनिवार्य रूप से इस गाइड की प्रकृति के कारण उत्पन्न होने वाला है।

2. फ़ाइल शेयरिंग और कॉपीराइट

कॉपीराइट, विशेष रूप से बौद्धिक कॉपीराइट, कला के किसी भी प्रकार के पाठ, फोटो, वीडियो, सॉफ्टवेयर या कार्य को कवर करने वाला प्रकार सम्मान के साथ व्यवहार किया जाना है। हालाँकि कुछ पार्टियाँ, जैसे कुख्यात धार ट्रैकर, जिन्हें Bay द समुद्री डाकू बे ’कहा जाता है, वे (आप) कॉपीराइट को पूरी तरह से नज़रअंदाज़ करना चाहेंगी, ऐसा करना न तो कानूनी है और न ही नैतिक। कुछ जमीनी स्तर के अभियान हैं जिन्होंने ization तथ्य ’को बढ़ावा दिया है कि प्राधिकरण के बिना कॉपीराइट कार्य डाउनलोड करना है वास्तव में सब ठीक है, और इसकी तुलना चोरी से नहीं की जा सकती, क्योंकि यह जिस माध्यम में संग्रहीत है, उसकी प्रकृति के कारण - इलेक्ट्रॉनिक रूप से। उनका तर्क समझने में काफी आसान था और इस वजह से कुछ कर्षण हो गया। ऑनलाइन संगीत या किताबें डाउनलोड करते समय, प्रकाशक को पुस्तक को प्रिंट करने, सीडी का निर्माण करने, परिवहन या क्लर्क और सेल्सपर्स के लिए भुगतान करने की कोई कीमत नहीं है। एकमात्र लागत बिजली और इंटरनेट बिल है जो आप स्वयं भुगतान करते हैं। इसलिए हमें सामग्री के लिए भुगतान क्यों करना चाहिए?

सामान्य आरोप बनाएं। के द्वारा तस्वीर Daveybot फ़्लिकर के माध्यम से। खरीदे गए संगीत को एक एल्बम आर्ट वॉल में व्यवस्थित किया गया।

मुझे आशा है कि आपने भी इसे मना नहीं किया है, क्योंकि यह पूरी तरह से गलत है। वे उस हिस्से को नजरअंदाज कर रहे हैं जब संगीतकार, लेखक या प्रोग्रामर ने उस सामग्री को बनाने के लिए घंटों और घंटों का समय, प्रशिक्षण और काम किया। यदि आप मुझसे पूछें तो यह बहुत बड़ी गलती है। अपने आप को उस आदमी के जूते में रखो। क्या आप अपने काम के लिए मुआवजा प्राप्त करने के लिए खुद को प्रदान करने में सक्षम होना चाहते हैं? जबकि मैं निश्चित रूप से आरआईएए, आईएफपीआई और इसी तरह की एंटी पाइरेसी संगठनों के कार्यों की निंदा नहीं कर सकता उनके दृष्टिकोण में लगभग स्पष्ट रूप से बचकानी हड़ताल, मैं अन्य लोगों की चोरी को बढ़ावा नहीं दे सकता काम। इस बारे में सोचें कि स्पाइडर-मैन में चाचा बेन ने पीटर से क्या कहा: "महान शक्ति के साथ बड़ी जिम्मेदारी आती है"।

द्वारा क्रिएटिव कॉमन्स एट्रिब्यूशन everyskyline फ़्लिकर के माध्यम से।

कहा जा रहा है कि, फाइल शेयरिंग के कई कानूनी उपयोग हैं, जैसे कि ओपन सोर्स सॉफ्टवेयर का वितरण, सार्वजनिक डोमेन, रचनात्मक कॉमन्स और कॉपीलेफ्ट कार्य। आपको यह भी महसूस करना चाहिए कि कई पी 2 पी अनुप्रयोगों और सेवाओं के पीछे की तकनीक स्वाभाविक रूप से खराब नहीं है। यदि CDNs (सामग्री वितरण नेटवर्क) इसे लागू करेगा तो बिट टोरेंट संभावित रूप से आपके वैध iTunes और अमेज़ॅन खरीद सहित कई वैध डाउनलोड को गति दे सकता है।

अस्वीकरण

MakeUseOf या इसके लेखकों को यहां प्रस्तुत निर्देशों के पालन के परिणामस्वरूप होने वाली किसी भी कार्रवाई के लिए उत्तरदायी नहीं ठहराया जा सकता है। कॉपीराइट का उल्लंघन संयुक्त राज्य अमेरिका के साथ-साथ कई अन्य देशों में एक गुंडागर्दी है। इस ईबुक में वर्णित किसी भी कार्रवाई का प्रयास करने से पहले कॉपीराइट पर अपने स्थानीय कानून को पढ़ें। यहाँ प्रस्तुत यह जानकारी पूरी तरह से शैक्षिक उद्देश्यों के लिए है।

3. क्या है पी 2 पी?

पी 2 पी (पीयर-टू-पीयर) एक परिचित है जो प्रौद्योगिकियों के एक समूह के लिए खड़ा है, जो कार्य करने के लिए एक ही सिद्धांत का उपयोग करते हैं। पी 2 पी वास्तुकला में एक केंद्रीय सर्वर प्रणाली का उपयोग करने के बजाय जो डेटा को अन्य क्लाइंट कंप्यूटरों को खिलाती है, प्रत्येक कंप्यूटर क्लाइंट और सर्वर दोनों है। प्रत्येक कंप्यूटर किसी भी ऐसे कंप्यूटर से डाउनलोड करने का प्रयास करेगा जिसके पास फ़ाइल है या बदले में वह स्वयं को उस डेटा को साझा करेगा जो अन्य कंप्यूटरों में 'झुंड' में है। एक झुंड को कंप्यूटर की समग्रता के रूप में परिभाषित किया गया है जो एक ही सामग्री को डाउनलोड या अपलोड कर रहे हैं।

द्वारा क्रिएटिव कॉमन्स एट्रिब्यूशन RocketRaccoon फ़्लिकर के माध्यम से।

सामग्री वितरित करने के लिए यह दृष्टिकोण बड़ी संख्या में कंप्यूटरों के लिए बड़ी मात्रा में डेटा के वितरण के लिए कुशल है, लगभग एक साथ। जबकि एक केंद्रीकृत डाउनलोड सर्वर से जुड़े उपयोगकर्ताओं की संख्या में वृद्धि से स्वाभाविक रूप से समग्र गति कम हो जाएगी और अंततः इसे एक पीटीपी में रोक दिया जाएगा। आर्किटेक्चर, समग्र गति बढ़ जाती है क्योंकि अधिक कंप्यूटर डाउनलोड को पूरा करते हैं और बदले में इसे दूसरों के साथ साझा करते हैं, उपलब्ध स्रोतों की संख्या को गुणा करते हैं तेजी से।

माना जाता है कि बिट टोरेंट, इस क्षेत्र के आधार पर कुल इंटरनेट ट्रैफ़िक का 27 से 55% हिस्सा है।

RIAA और MPAA नाम के संगीत और फिल्म उद्योग की ओर से अभिनय करने वाले संगठनों ने काम किया है वर्षों के दौरान कई पी 2 पी सेवाओं को बंद कर दिया और यहां तक कि मुकदमेबाजी के खिलाफ आगे बढ़े व्यक्तियों।

4. बिट टोरेंट

बिट टोरेंट, 2001 में ब्रैम कोहेन द्वारा विकसित एक तकनीक है, जो अब तक सबसे व्यापक रूप से इस्तेमाल की जाने वाली पी 2 पी तकनीक है। यह कई मायनों में श्रेष्ठ साबित हुआ है; अर्ध-विकेन्द्रीकृत वातावरण, अतिरेक और गति की तुलना में महत्वपूर्ण लाभ के लिए अनुमति देता है

4.1 यह कैसे काम करता है?

फ़ाइलों को डाउनलोड करने और अपलोड करने के लिए बिट टोरेंट प्रोटोकॉल का उपयोग करने के लिए, उपयोगकर्ता को एक एप्लिकेशन डाउनलोड और इंस्टॉल करना होगा जो प्रौद्योगिकी को लागू करता है। कई विकल्प उपलब्ध हैं, और हम चर्चा करेंगे कि प्रत्येक मंच के लिए कौन सा सबसे अच्छा है, शीघ्र ही। अभी के लिए, इस पर ध्यान दें कि यह कैसे काम करता है।

द्वारा क्रिएटिव कॉमन्स एट्रिब्यूशन nrkbeta फ़्लिकर के माध्यम से।

अन्य साथियों के साथ फाइल साझा करने के लिए, एक बिट टोरेंट एप्लिकेशन को पहले संबंधित फाइलों के बारे में जानकारी एकत्र करनी चाहिए और इसे एक फाइल में संग्रहित करना चाहिए। अक्सर referred मेटाडेटा ’के रूप में संदर्भित, बनाई गई rent .torrent’ फ़ाइल में आकार, नाम, फ़ाइल के प्रकार (साझा) जैसी जानकारी होगी। कितनी फाइलें हैं, इसके आधार पर, मेटाडाटा फ़ाइल मल्टी गीगाबाइट कंटेनरों के लिए 1KB से 200KB तक होती है।

डाउनलोड आरंभ करने के लिए, आपको सबसे पहले एक वेब साइट का उपयोग करना होगा जो इन मेटाडेटा फ़ाइलों को एकत्रित करती है, जैसे समुद्री डाकू बे या isohunt. (वे below टोरेंट ट्रैकर्स ’के तहत नीचे और अधिक विस्तार से समीक्षा की गई हैं)। सरल शब्दों में, वे खोज इंजन हैं जहाँ आप उस चीज़ को खोज सकते हैं जिसे आप डाउनलोड करना चाहते हैं और प्रासंगिक टोरेंट फ़ाइल ढूंढ सकते हैं। फिर आप इस धार फ़ाइल को अपने कंप्यूटर पर डाउनलोड कर सकते हैं और डाउनलोड प्रक्रिया शुरू करने के लिए इसे धार ग्राहक में खोल सकते हैं।

एक प्रारंभिक सहकर्मी, जिसे pe अपलोडर ’कहा जाता है, शुरू में टोरटा ट्रैकर को मेटाडेटा फ़ाइल के साथ जोड़ देगा और अन्य साथियों के इससे जुड़ने और फ़ाइल डाउनलोड करने की प्रतीक्षा करेगा।

स्थानांतरण 100% तक पहुंचने के बाद, आपकी भूमिका 'लीकर', या डाउनलोडर से बदलकर 'सीडर' या अपलोडर हो जाती है। Through अनुपात ’संख्या दर्शाती है कि आपने कुल डाउनलोड किए गए आकार को कुल अपलोड किए गए आकार में विभाजित करके समुदाय को कितना डाउनलोड थ्रूपुट दिया है। बिट टोरेंट समुदाय में हर समय 0.7 से अधिक के अनुपात को बनाए रखना अच्छा व्यवहार माना जाता है। समुदाय ati लीचर्स ’के रूप में कम अनुपात वाले साथियों की अवहेलना करता है और कई निजी टोरेंट ट्रैकर उनके खातों में सीमाएं लगाते हैं।

4.2 तकनीकी नोट

बिट टोरेंट डाउनलोड पारंपरिक ftp या http आधारित अनुरोधों से कई मायनों में भिन्न होता है। एक के लिए, डाउनलोड अनुक्रमिक नहीं हैं, ग्राहक आमतौर पर सबसे पहले सबसे दुर्लभ बिट्स का अनुरोध करते हैं उपलब्धता सुनिश्चित करें या अन्यथा प्रत्येक की उपलब्धता और गति के आधार पर यादृच्छिक रूप से डाउनलोड करें सहकर्मी।

कई आधुनिक बिट टोरेंट ग्राहकों में कार्यक्षमता शामिल है जो एक केंद्रीकृत ट्रैकर पर निर्भरता को कम करती है। हालांकि कई, अपेक्षाकृत बेमानी ट्रैकर्स नेट पर उपलब्ध हैं और यह बहुत संभावना नहीं है कि वे सभी एक ही समय में कार्य करना बंद कर देंगे समय, PEX (सहकर्मी एक्सचेंज) और DHT (डिस्ट्रीब्यूटेड हैश टेबल्स) बैकअप के रूप में काम कर सकते हैं यदि ट्रैकर धीरे-धीरे करता है या अस्थायी रूप से बाहर है सेवा। जबकि एक ट्रैकर-कम वातावरण एक छोटे समूह या स्थानीय नेटवर्क में अच्छा (या तेज) प्रदर्शन करेगा, PEX पर वैश्विक निर्भरता धीमी प्रसार दर से ग्रस्त है।

4.3 टोरेंट क्लाइंट एप्लीकेशन

ये ऐसे एप्लिकेशन हैं जो मेटाडेटा पढ़ सकते हैं और आपके द्वारा अनुरोध की गई वास्तविक फ़ाइलों को डाउनलोड करने के साथ आगे बढ़ सकते हैं।

कई बिट टोरेंट एप्लिकेशन उपलब्ध हैं और सर्वश्रेष्ठ को चुनना तकनीकी दर्शकों के लिए भी स्पष्ट नहीं हो सकता है। हम कई विशेषताओं जैसे आकार, सुविधाओं, गति, विश्वसनीयता, सुरक्षा और उपयोगकर्ता इंटरफ़ेस द्वारा एक आवेदन का न्याय करते हैं।

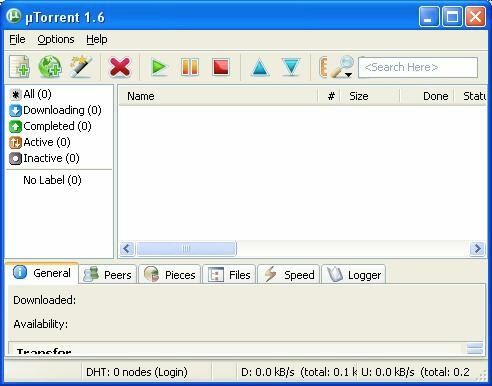

खिड़कियाँ उपयोगकर्ताओं का उपयोग करने की संभावना सबसे अधिक होगी uTorrent, बिट टॉरेंट, इंक द्वारा निर्मित एक फ्रीवेयर बंद स्रोत टोरेंट क्लाइंट यह अपने बड़े फीचर सेट, सरल लेकिन समृद्ध उपयोगकर्ता इंटरफ़ेस, स्थिरता और कम से कम, सबसे छोटे संसाधन पदचिह्न (<300KB निष्पादन योग्य) के लिए जाना जाता है। यह सबसे लोकप्रिय बिट टोरेंट क्लाइंट माना जाता है और लगातार तकनीकी मीडिया से अच्छा प्रेस प्राप्त किया है।

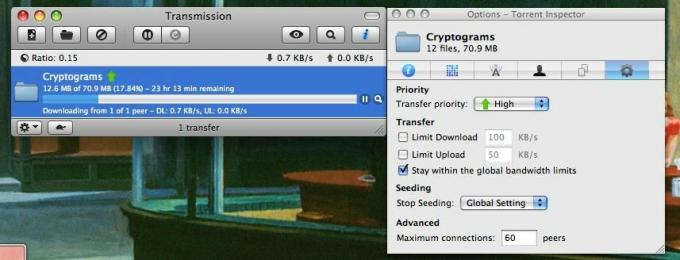

लिनक्स तथा मैक उपयोगकर्ता निश्चित रूप से उपयोग करने का आनंद लेंगे हस्तांतरण, एक खुले स्रोत ग्राहक को इसकी प्रयोज्यता और छोटे संसाधन पदचिह्न के लिए भी मान्यता दी गई। जैक्सन ने एक लेख लिखा था कि पारेषण और uTorrent की तुलना करता है संचरण बनाम uTorrent [केवल मैक] अधिक पढ़ें . वेज पाइके, मेकयूसेफ लेखकों में से एक है इसके बारे में गहराई से लेख ट्रांसमिशन, लाइटवेट बिटटोरेंट क्लाइंट अधिक पढ़ें .

5. टोरेंट ट्रैकर्स

लोकप्रिय, अच्छी तरह से माना जाने वाला धार ट्रैकर्स का उपयोग करना हमेशा एक अच्छी बात है। कई लोग डाउनलोड करने और अपलोड करने जा रहे हैं, एक स्वस्थ झुंड बना रहे हैं - जो एक तेज डाउनलोड गति और उपलब्ध फ़ाइलों की एक विस्तृत श्रृंखला के बराबर है।

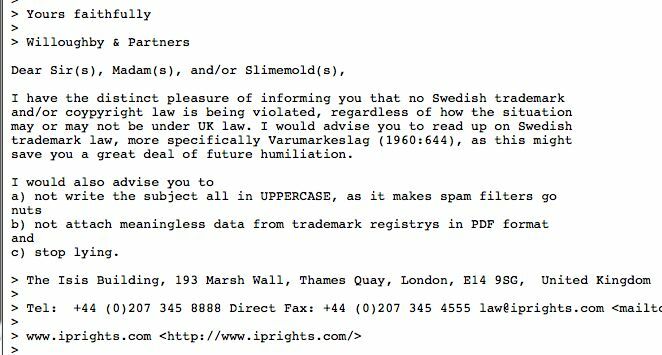

एक मानक standard कॉपीराइट वकीलों के लिए समुद्री डाकू बे ’शैली की प्रतिक्रिया। Copyleft।

मेरे सर्वकालिक पसंदीदा हैं:

• समुद्री डाकू बेसाथियों और फाइलों के एक बहुत बड़े पूल के साथ, उनके अकाट्य हास्य कॉपीराइट धारकों से खतरे को संबोधित करते हैं और एक अच्छी तरह से रखी गई इंटरफ़ेस, उन्हें प्यार नहीं करना वास्तव में कठिन है। यह सुनिश्चित नहीं है कि रचनाकारों के जेल में होने और संपत्ति को कुछ मीडिया कंपनी को बेचने पर विचार करते हुए यह उपलब्ध होने में कितना समय लगेगा।

• isohunt लगभग काफी समय से है, लेकिन इसने अभी तक अपने उपयोगकर्ताओं को निराश नहीं किया है। ट्रैकर मेरे बुकमार्क में एक ठोस दूसरे स्थान के हकदार हैं।

• Coda.fm, अपने भयानक UI और एकीकृत समीक्षाओं के साथ, अपने संगीत को टॉरेंट से प्राप्त करने का सबसे अच्छा तरीका है।

• यदि आप प्रत्येक बार अपनी सीट के किनारे पर नहीं होते हैं, तो हर बार कोई आपके दरवाजे पर दस्तक देता है - बाहर की जाँच करें LegalTorrents, के लिए - आपने यह अनुमान लगाया है - वह सामग्री जो कॉपीराइट द्वारा संरक्षित नहीं है। वहाँ भी LegitTorrents, और वुजे।

• TorrentScan सामग्री के लिए सभी प्रमुख सार्वजनिक ट्रैकर्स को खोजने में एक महान काम करता है। यदि आपके पास ट्रैकर के लिए कोई निश्चित प्राथमिकता नहीं है या वास्तविक साइट पर अतिरिक्त कूदने का मन नहीं है - यह एक बुकमार्क के लायक है। आप सार्वजनिक ट्रैकर्स के लिए कुछ अन्य अच्छी सिफारिशें प्राप्त करने के लिए सही साइडबार पर सूची देख सकते हैं।

MakeUseOf लेखक Saikat बसु ने एक व्यापक लिखा है बिट टोरेंट के लिए शुरुआती गाइड हर किसी के लिए टोरेंट गाइडयह शुरुआती मार्गदर्शिका बिटटोरेंट के साथ सहकर्मी से सहकर्मी फ़ाइल साझा करने के लिए एक शानदार परिचय है। हमारे सुझावों के साथ एक सुरक्षित और जिम्मेदार तरीके से धार डाउनलोड करने के साथ आरंभ करें। अधिक पढ़ें . यदि आप इस गाइड के माध्यम से पढ़ते हैं, तो मैं दृढ़ता से सलाह देता हूं कि यदि आप इस स्थान पर नए हैं उन्नत उपयोगकर्ताओं के लिए उत्कृष्ट युक्तियों के साथ एक खंड भी है।

हमारे पास संबंधित लेखों के लिए एक निरंतर अद्यतन पृष्ठ भी है टोरेंट जहाँ आप युक्तियाँ, क्लाइंट और ट्रैकर्स की समीक्षाएं पा सकते हैं।

5.1 बिट टोरेंट के लिए स्कोरकार्ड:

• गति: 5/5

• फ़ाइल उपलब्धता: उत्कृष्ट • गोपनीयता: 1/5

• मालवेयर डेंजर: फेयर

• उपयोग में आसानी: 4/5।

5.2 बिट टोरेंट क्यों?

आज, बिट टोरेंट मेरे सहित कई लोगों को इंटरनेट से सामग्री प्राप्त करने के तरीके का प्रतिनिधित्व करता है। मैंने कई फ़ाइल-साझाकरण सेवाओं की कोशिश की और किसी के पास गति नहीं थी, फाइलों की संख्या और बिट टोरेंट जितनी विश्वसनीय थी। मुझे याद है कि 700 एमबी डिस्क चित्र (.iso) को केवल यह पता लगाने के लिए कि उनके पास पासवर्ड थे या नकली थे, साथियों ने 99% और साथ ही अन्य समस्याओं को डिस्कनेक्ट कर दिया था। इनमें से कई समस्याओं को बिट टोरेंट के आगमन के साथ हल किया गया था, और मैं व्यक्तिगत रूप से अन्य सेवाओं में से किसी पर वापस नहीं लौटूंगा।

लेकिन बिट टोरेंट रामबाण नहीं है। आइए उपलब्ध कुछ अन्य प्रोटोकॉल की जांच करें।

6. eDonkey

नाम से मूर्ख मत बनो, eDonkey नेटवर्क में काफी समय तक उपयोगकर्ताओं को फ़ाइल साझा करने का शेर था। हालांकि यह एक विकेन्द्रीकृत नेटवर्क है, यह अभी भी खोज क्वेरी को संभालने के लिए सर्वरों पर निर्भर करता है, जिसमें साझा फ़ाइलों के सूचकांक होते हैं। मूल निर्माता को लगभग 30 मिलियन डॉलर में RIAA के साथ समझौता करना पड़ा, लेकिन समुदाय, लाखों मजबूत, क्लाइंट और सर्वर सॉफ़्टवेयर के निरंतर विकास और नेटवर्क को चालू रखा।

eDonkey कई मायनों में बिट टोरेंट से अलग है। बस सतह को छूने के लिए, उसे ट्रैकर वेबसाइटों की आवश्यकता नहीं होती है और फ़ाइलों को खोजने और डाउनलोड करने के लिए एक अन्य प्रोटोकॉल का उपयोग करता है, जो कि ज्यादातर मामलों में बिट टोरेंट की तुलना में धीमा है।

विंडोज के लिए सबसे अच्छा eDonkey क्लाइंट ओपन-सोर्स प्रतीत होता है Shareaza. यह सफलतापूर्वक गूटेला, गूटेला 2, ईडोंकी, बिटटोरेंट, चुंबक, एड 2k और पॉयलेट लिंक को संभालता है। इंटरफ़ेस अच्छी तरह से बाहर रखा गया है, परीक्षण के दौरान एप्लिकेशन स्थिर था और मैंने फ़ाइलों को डाउनलोड करने के लिए समर्थित प्रत्येक प्रोटोकॉल का सफलतापूर्वक उपयोग किया था।

मैक तथा लिनक्स उपयोगकर्ता सबसे अधिक उपयोग करेंगे खच्चर, eDonkey और Kad नेटवर्क के लिए एक ठोस ग्राहक।

EDonkey नेटवर्क फाइलों और साथियों की एक महत्वपूर्ण द्रव्यमान सम्मिलित करने के लिए काफी बड़ा है और विशेष रूप से एक महानगरीय नेटवर्क पर तेजी से हो सकता है। दुर्भाग्य से, यह नकली फ़ाइलों, वायरस और ट्रैकिंग के लिए प्रवण है।

प्रत्येक डाउनलोड क्लाइंट (यानी शारेज़ा) में थोड़ा अलग इंटरफ़ेस होता है, लेकिन सामान्य विचार यह है कि ’नेटवर्क’ या refresh हब ’बटन को ढूंढें और उपलब्ध सर्वरों की सूची को ताज़ा करें जिन्हें आप कनेक्ट कर सकते हैं। विवरण, स्थान पढ़ें और चुनें कि आपको क्या लगता है कि बेहतर गति और फ़ाइलों की सीमा प्रदान करने की अधिक संभावना है। एक समय में एक से अधिक कनेक्शन सक्रिय होना संभव है, लेकिन आपके पास 5 से अधिक खुले नहीं होने चाहिए क्योंकि यह खोज को धीमा कर देगा।

फ़ाइलों और गति की उपलब्धता दिन के समय, स्थान और अन्य कारकों पर निर्भर करती है। EDonkey नेटवर्क लगभग हमेशा धीमा होता है और इसमें बिट टोरेंट की तुलना में कम फाइलें होती हैं और इस बात की संभावना अधिक होती है कि आपको कोई वायरस नहीं मिलेगा, क्योंकि कोई रेटिंग या टिप्पणी प्रणाली नहीं है।

6.1 eDonkey के लिए स्कोरकार्ड:

• स्पीड: 3/5

• फ़ाइल उपलब्धता: निष्पक्ष

• गोपनीयता: 2/5

• मालवेयर डेंजर: गंभीर

• उपयोग में आसानी: 3/5

7. ग्नुटेला

2007 का सबसे लोकप्रिय फ़ाइल साझाकरण नेटवर्क अभी भी लाइव और किकिंग है। 2001 में लोकप्रियता में वृद्धि के बाद, ज्यादातर नेप्स्टर के निधन के कारण, प्रोटोकॉल और क्लाइंट बेहतर और बेहतर होने लगे, और अभी भी बिट टोरेंट को एक सम्मानजनक दूसरा स्थान मिला। जबकि डेवलपर्स ने पूरी तरह से विकेन्द्रीकृत प्रणाली, गुनटेला की कल्पना की, बहुत कुछ eDonkey की तरह, इसे स्थिर रहने के लिए कैश, अल्ट्रा-पीयर और 'पत्ते' की आवश्यकता है।

Gnutella नेटवर्क के लिए सबसे लोकप्रिय डाउनलोड क्लाइंट कुख्यात है LimeWire, जो जावा में लिखा गया है और इसलिए क्रॉस-प्लेटफॉर्म है। मैं इसे विंडोज और लिनक्स उपयोगकर्ताओं के लिए सुझाऊंगा। मैक लोगों को कम से कम एक नज़र रखना चाहिए अर्जन, जो मूल कोड में लिखा गया है और मैक अनुप्रयोगों की यूआई शैली को बरकरार रखता है।

Gnutella और eDonkey दोनों का उपयोग करने के बाद, मैं पहले झुक जाता था। डाउनलोड क्लाइंट थोड़ा अधिक पॉलिश हैं, नेटवर्क अधिक संवेदनशील दिखाई दिया और अंतिम रूप से, आपको मैन्युअल रूप से ईडोनकी जैसे सर्वर को चुनना और चुनना नहीं है।

लाइमवायर के लिए एक और लाभ आपकी खोजों के लिए फ़िल्टरिंग क्षमता है; निष्पादनों, दस्तावेज़ों, फ़ोटो या कॉपीराइट सामग्री को समाप्त करना - आपकी पसंद।

लाइमवायर का उपयोग करना इतना आसान है कि आप अपने कुत्ते को आपके लिए फाइलें डाउनलोड करने के लिए कह सकते हैं। एप्लिकेशन खोलें और अपने खोज शब्द दर्ज करें, फिर डाउनलोड बटन पर क्लिक करें। पहली बार उपयोगकर्ता विज़ार्ड भी है जो आपको खो जाने पर मदद करेगा।

7.1 गोटेला के लिए स्कोरकार्ड:

• गति: 4/5

• फ़ाइल उपलब्धता: अच्छा

• गोपनीयता: 3/5

• मालवेयर डेंजर: गंभीर

• उपयोग में आसानी: 5/5

8. यूज़नेट

कई मायनों में पुराने बुलेटिन बोर्ड सिस्टम का बच्चा, USENET (उपयोगआर जालकाम) उपयोगकर्ता एक अर्ध-केंद्रीकृत जाल सर्वर के माध्यम से लेख, फोटो, संगीत और बायनेरिज़ साझा करते हैं। समाचार समूह भी कहा जाता है, USENET लेख ईमेल के समान काम करते हैं। एक बार किसी समाचार समूह से कनेक्ट होने के बाद, मान लें sci.mathअपने न्यूज़रीडर में, आप उन संदेशों को पोस्ट और उत्तर दे सकते हैं जो अन्य उपयोगकर्ताओं ने पोस्ट किए हैं। संदेश आपके Gmail इनबॉक्स की तरह ही थ्रेडेड होते हैं। अधिकांश USENET सर्वरों को किसी भी व्यक्तिगत जानकारी या पंजीकरण की आवश्यकता नहीं होती है या लॉग रखने की आवश्यकता नहीं होती है।

USENET का महत्त्व पिछले कुछ वर्षों में सूचना के प्रसार, सूचना के प्रसार और अन्य लोगों के साथ बातचीत में संलग्न होने के कारण कम हुआ है, क्योंकि ज्यादातर फोरम और ब्लॉग हैं। हालांकि यह निर्विरोध है कि उपयोगकर्ता आधार हर साल छोटा और छोटा होता जा रहा है, वहाँ अनुप्रयोग, वीडियो और संगीत पोस्ट करने के लिए समर्पित समाचार समूह हैं, या बाइनरी.

अन्य P2P नेटवर्क के विपरीत, USENET अपने उपयोगकर्ताओं को डिफ़ॉल्ट रूप से अच्छी गोपनीयता प्रदान करता है। प्रोटोकॉल की प्रकृति, एसएमटीपी (सिंपल मेल ट्रांसफर प्रोटोकॉल) के समान है, एक ट्रस्ट चेन लगाता है। मैसेज हेडर को केवल बदलकर भेजने वाले की (या अपलोडर की) पहचान को आसानी से बाधित किया जा सकता है। सर्वर एकमात्र मशीन है जो उपयोगकर्ता के पते को जानता है और कई समाचार समूह लॉग नहीं रखते हैं; जो लोग जानकारी को विभाजित करने की संभावना नहीं रखते हैं।

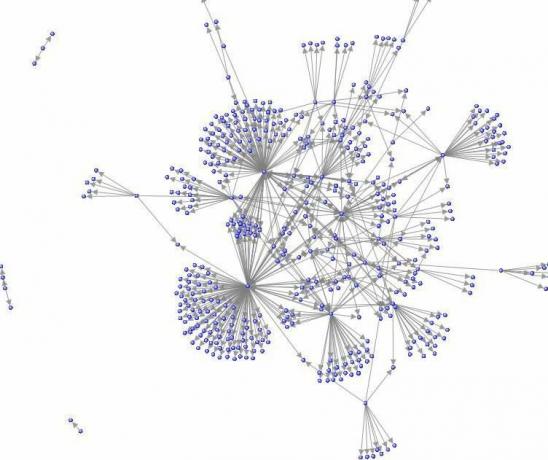

USENET के पक्ष में एक और तर्क यह है कि सर्वर एक दूरसंचार प्रदाता के रूप में DMCA सेफ हार्बर विनियमन के तहत काम करते हैं; यदि वे मालिकों को कॉपीराइट की जानकारी निकालने का एक तरीका प्रदान करते हैं, तो वे अदालत में उत्तरदायी नहीं हैं। मेष नेटवर्क की वास्तुकला और कई सर्वर प्रशासकों की नीतियां पूरी तरह से हटाने का काम करती हैं लगभग असंभव सामग्री, क्योंकि सामग्री जाल में कई सर्वरों को प्रचारित करती है और वे आम तौर पर रद्द को अनदेखा करते हैं संदेश।

एक जाल नेटवर्क का एक उदाहरण। द्वारा क्रिएटिव कॉमन्स Marc_Smith फ़्लिकर के माध्यम से।

हालांकि कुछ सीमाएँ हैं। ज्यादातर मुफ्त समाचार समूह सर्वर की सीमित भंडारण क्षमता के कारण लंबे समय तक डेटा नहीं रखते हैं। वेतन के लिए समाचार समूहों के पास अधिक से अधिक एक वर्ष का डेटा प्रतिधारण होगा। गति एक और मुद्दा है; सर्वर पर निर्भरता के कारण पीक ऑवर्स (दोपहर, शाम) के दौरान न्यूज़ग्रुप अन्य पी 2 पी तकनीकों की तुलना में काफी धीमा हो सकता है। अन्य तकनीकों की तुलना में USENET से अपलोड और डाउनलोड करना बोझिल है। फ़ाइलों को छोटे टुकड़ों (<50MB), संपीड़ित (.RAR अभिलेखागार), एन्कोडेड (के साथ) को तोड़ना होगा।बराबर पुनर्प्राप्ति फ़ाइलें), फ़ाइल जानकारी के साथ संलग्न ()।NFO) और अपलोड किया गया। डाउनलोड होने के बाद डेटा को फिर से संगठित करना होगा।

दुर्भाग्य से बायनेरिज़ साझा करने के लिए डिज़ाइन किए गए कोई भी मुफ्त USENET एप्लिकेशन नहीं हैं। सभी मैं कर सकता हूँ के लिए सबसे अच्छा भुगतान करने वालों की सिफारिश। Mac पर, सामंजस्य लिनक्स के लिए और विंडोज पर, लिनक्स के लिए नीचे हाथ जीतता है, NewsLeecher सबसे अच्छा विकल्प है।

8.1 यूज़नेट के लिए स्कोरकार्ड:

• गति: 2/5

• फ़ाइल उपलब्धता: असंगत

• गोपनीयता: 4/5

• मैलवेयर का खतरा: नगण्य

• उपयोग में आसानी: 1/5

9. अन्य फ़ाइल साझाकरण नेटवर्क

अन्य सेवाएँ हैं जो कॉपीराइट फ़ाइलों को अपलोड करने वाले लोगों द्वारा दुरुपयोग की जाती हैं। ऐसी सेवाओं में से एक रैपिडशेयर है। वे या तो बंद हो गए हैं, और जिन लोगों ने उनका उपयोग किया है, वे नीचे ट्रैक करते हैं: "अप्रैल 2009 में रैपिडशेयर ने उन्हें सौंप दिया कई प्रमुख रिकॉर्ड लेबलों में कथित कॉपीराइट उल्लंघनकर्ताओं के व्यक्तिगत विवरण। " अपने आप को एक एहसान करो और उपयोग न करें उन्हें।

Rapidshare के लिए आपको किसी भी डाउनलोड क्लाइंट की आवश्यकता नहीं है, आपको इसे डाउनलोड करने से पहले मूल रूप से फ़ाइल का स्थान जानना होगा। कई खोज इंजन हैं जो आपको उन फ़ाइलों के स्थान को खोजने में मदद करते हैं जिनकी आप तलाश कर रहे हैं।

छोटे नेटवर्क, बड़े नेटवर्क के स्पिनऑफ़ और सामान की वेबसाइटों पर big सबसे तेज़ ’होने के लिए विज्ञापित सामान एक और बड़ी गलती है।

10. एकांत

आपका आईएसपी, आपके द्वारा डाउनलोड किए जा रहे साथियों, ट्रैकर और यहां तक कि एक पड़ोसी जो नेटवर्क स्निफर का उपयोग कर रहे हैं, वे जानते हैं कि आप क्या कर रहे हैं। बस इसलिए हम स्पष्ट हैं, ऊपर पी 2 पी सेवाओं का उपयोग करते समय कोई गोपनीयता नहीं है, आप एक प्रायिकता खेल खेल रहे हैं: लाखों फ़ाइल-शार्पर्स में से, क्या मैं मुकदमा चलाने के लिए हजारों में से एक होऊंगा?

10.1 आप अपनी निजता की रक्षा कैसे कर सकते हैं?

• हाइटहेड बीटा, एक मुफ्त वीपीएन सेवा जो इस सटीक उद्देश्य की पूर्ति के लिए बनाई गई थी, लॉग्स न रखने का वादा करती है, एक सभ्य गति प्रदान करती है और वर्तमान में मुफ्त है।

• IPREDATORइसी तरह की सेवा, इटहिडेड, एक पहल है जो समुद्री डाकू खाड़ी के लोगों द्वारा शुरू की गई है। बीटा वर्तमान में बंद है, लेकिन यदि आप साइन अप करते हैं, तो भी आपको निमंत्रण मिल सकता है।

• अन्य भुगतान की गई वीपीएन सेवाएं Witopia.net, मुख्य रूप से दुरुपयोग (हैकिंग, स्पैमिंग, आदि) को रोकने के लिए न्यूनतम लॉग रखें। बेशक, टीओएस के वकील द्वारा अनुमोदित संस्करण स्पष्ट रूप से बताता है कि कॉपीराइट का उल्लंघन ठीक नहीं है।

• OneSwarm, जबकि अभी भी एक पिछड़े-संगत बिट टोरेंट क्लाइंट, यह दोस्तों की अवधारणा को लागू करता है और सहकर्मी के पते की पुष्टि करता है। चेक आउट साइमन की समीक्षा OneSwarm P2P फ़ाइल को निजी और व्यक्तिगत साझा करता है अधिक पढ़ें इसका।

• BitBlinder, अब तक देखी गई ऑनलाइन गोपनीयता के लिए सबसे आशाजनक सेवा है। दुर्भाग्य से, अभी यह निजी बीटा में है, लेकिन आपको निश्चित रूप से विनिर्देशों पर पढ़ना चाहिए और उनके ब्लॉग की सदस्यता लेनी चाहिए।

• निजी ट्रैकर्स, जबकि उनके पास कड़ाई से संचालित सामग्री और आम तौर पर कम लीचिंग समस्याएं हैं, गोपनीयता के प्रति जागरूक लोगों के लिए समाधान नहीं है। यदि आपको सेवा के लिए निमंत्रण मिल सकता है, तो विश्वास करें कि RIAA भी कर सकता है। उन्हें ट्रैकर को भी अपने अधीन नहीं करना है, बस आपको उसी धार से जोड़ना है।

• आईपी फ़िल्टरिंग सॉफ्टवेयर, अर्थात् प्रोटोवैल और PeerGuardian (बंद), मीडिया संतरी, एमपीएए और पसंद के ज्ञात आईपी पते से कनेक्शन ब्लॉक करने का प्रयास करेगा। वे 100% अचूक नहीं हैं, लेकिन उन्हें मदद करनी चाहिए। लिनक्स उपयोगकर्ताओं को देखना चाहिए MoBlock

11. निष्कर्ष

हमने सबसे लोकप्रिय फ़ाइल साझाकरण नेटवर्क को देखा है। हमने प्रत्येक के लिए सर्वश्रेष्ठ अनुप्रयोगों को देखा है। आपको किसका उपयोग करना चाहिए? यह एक कठिन प्रश्न है, लेकिन बिट टोरेंट उन सभी में सबसे अधिक बहुमुखी प्रतीत होता है।

यदि आप अपने मित्रों या परिवार को कभी-कभी फाइलें भेजने में रुचि रखते हैं, और विशेष रूप से यदि वे बड़े हैं, तो आपको टिम वाटसन के लेख को जरूर पढ़ना चाहिए 4 मृत सरल वेब साइटें जो उस समस्या को हल करती हैं इंटरनेट पर बड़ी फ़ाइलों को साझा करने के लिए 4 आसान उपकरण अधिक पढ़ें . या हो सकता है कि तकनीकी पक्ष में कदम रखें और अपने एन्क्रिप्टेड वीपीएन को सेट करें और अपने ओएस में एकीकृत टूल का उपयोग करें; डेव ड्रैगर का लेख आपको दिखाता है हमाची का उपयोग कैसे करें Hamachi के साथ अपनी खुद की निजी आभासी निजी नेटवर्क बनाना अधिक पढ़ें .

"बिना किसी चीज के मालिक होने में कोई खुशी नहीं है।" -सेनेका, रोमन दार्शनिक

आगे की पढाई:

- कैसे P2P (पीयर टू पीयर) फाइल शेयरिंग वर्क्स कैसे P2P (पीयर टू पीयर) फाइल शेयरिंग वर्क्सआश्चर्य है कि सहकर्मी से सहकर्मी (पी 2 पी) फ़ाइल-साझाकरण क्या है और यह कैसे शुरू हुआ? हम बताते हैं कि आपको क्या जानना चाहिए। अधिक पढ़ें

- 5 मुक्त ब्राउज़र-आधारित पी 2 पी फ़ाइल साझाकरण साइटें जिनका कोई आकार सीमा नहीं है 5 मुक्त ब्राउज़र-आधारित पी 2 पी फ़ाइल साझाकरण साइटें जिनका कोई आकार सीमा नहीं है अधिक पढ़ें

- कैसे P2P सॉफ्टवेयर का उपयोग करने के बिना ऑनलाइन फ़ाइलें खोजने के लिए कैसे P2P सॉफ्टवेयर का उपयोग करने के बिना ऑनलाइन फ़ाइलें खोजने के लिएसहकर्मी से सहकर्मी (पी 2 पी) सॉफ्टवेयर के उपयोग के बिना संगीत, फिल्में और अधिक खोजें। तुम बस पता करने की जरूरत है कि कहाँ देखना है। अधिकांश लोगों के लिए, बिटटोरेंट कम-से-कानूनी फ़ाइलों को खोजने का निश्चित तरीका है ... अधिक पढ़ें

- 5 सर्वश्रेष्ठ युक्तियाँ किसी को देखने से रोकें जब आप टोरेंट डाउनलोड कर रहे हैं 5 सर्वश्रेष्ठ युक्तियाँ जब आप Torrents डाउनलोड करने से किसी को रोकने के लिए अधिक पढ़ें

गाइड प्रकाशित: मई २०१०