विज्ञापन

यह एक जंगल है। ट्रोजन से कृमि से लेकर फिशर तक, वेब दिखने में खतरों से भरा है। अपने आप को सुरक्षित रखने के लिए न केवल सही सॉफ्टवेयर की आवश्यकता होती है, बल्कि इस बात की समझ भी होती है कि किस तरह के खतरों को देखना है।

यह "हैकरप्रोफ: पीसी सुरक्षा के लिए आपका मार्गदर्शक" है। MakeUseOf के खुद के मैट स्मिथ द्वारा आपके लिए लाया गया यह उत्कृष्ट मार्गदर्शक, पीसी सुरक्षा का एक उद्देश्यपूर्ण, विस्तृत, लेकिन आसानी से समझा जाने वाला प्रदान करता है।

इस गाइड के अंत तक, आपको पता चल जाएगा कि पीसी सुरक्षा का क्या मतलब है और इससे भी महत्वपूर्ण बात यह है कि आपको अपने पीसी को सुरक्षित रखने के लिए क्या करने की आवश्यकता है।

ज्ञान ही शक्ति है; अपने आप को हाथ!

विषय - सूची

§1-पीसी सुरक्षा के लिए परिचय

§2-मालवेयर गैलरी

§3-निर्दोष सभ्यताओं: ऑपरेटिंग सिस्टम की सुरक्षातार

§4-अच्छी सुरक्षा आदतें

§5-सुरक्षा के तरीके

§6-सुरक्षा सॉफ्टवेयर चुनना

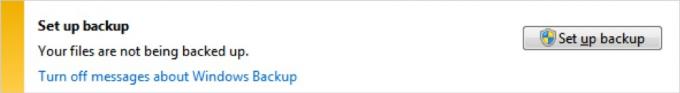

§7-सबसे बुरे के लिए तैयार - और बैकअप!

§8-मालवेयर से रिकवरिंग

§9-निष्कर्ष

1. पीसी सुरक्षा के लिए परिचय

1.1 पीसी सुरक्षा क्या है?

"पीसी सुरक्षा" या "कंप्यूटर सुरक्षा" शब्द अत्यधिक अस्पष्ट हैं। वे आपको बहुत कम बताते हैं, जैसे अधिकांश सामान्य शब्द।

ऐसा इसलिए है क्योंकि पीसी सुरक्षा एक अविश्वसनीय रूप से विविध क्षेत्र है। एक ओर आपके पास पेशेवर और अकादमिक शोधकर्ता हैं जो उपकरणों की एक विस्तृत श्रृंखला में सुरक्षा मुद्दों को खोजने और ठीक करने की कोशिश करते हैं। दूसरी तरफ, आविष्कारक कंप्यूटर नर्ड्स का एक समुदाय भी है जो तकनीकी रूप से शौकीनों हैं (शब्द के शाब्दिक अर्थ में - वे किसी भी मान्यताप्राप्त संस्थान या कंपनी द्वारा अवैतनिक और असमर्थित हैं) लेकिन अत्यधिक कुशल हैं और उपयोगी इनपुट प्रदान करने में सक्षम हैं उनका अपना।

पीसी सुरक्षा कंप्यूटर सुरक्षा से पूरी तरह जुड़ी हुई है, जिसमें नेटवर्क सुरक्षा और जैसे मुद्दे शामिल हैं इंटरनेट सुरक्षा आपके इंटरनेट कनेक्शन की सुरक्षा जांचने के 5 तरीकेक्या आपका इंटरनेट कनेक्शन सुरक्षित है? यहां आपके द्वारा कनेक्ट किए गए किसी भी नेटवर्क पर सुरक्षित और सुरक्षित रहने के लिए आपको जानना आवश्यक है। अधिक पढ़ें . अधिकांश खतरे जो आपके कंप्यूटर पर हमला कर सकते हैं, केवल इंटरनेट और इन की वजह से जीवित रह सकते हैं कुछ मामलों में, सुरक्षा के खतरे का अस्तित्व सर्वर के कुछ उच्च-अंत टुकड़े में सुरक्षा दोष से सीधे जुड़ा हुआ है हार्डवेयर। हालांकि, औसत पीसी उपयोगकर्ता का इस पर कोई नियंत्रण नहीं है।

इसका मतलब यह है कि पीसी सुरक्षा - आपके स्वयं के व्यक्तिगत कंप्यूटर की सुरक्षा के रूप में परिभाषित की गई है - एक गढ़ मानसिकता है। यह आपकी जिम्मेदारी है कि आप अपने किले को उसकी दीवारों से परे अज्ञात में मौजूद होने से बचा सकते हैं। यह मानसिकता उन कंपनियों द्वारा उपयोग किए जाने वाले शब्दों में व्यक्त की गई है जो आपको पीसी सुरक्षा सॉफ्टवेयर बेचना चाहते हैं। शब्दों के जोड़ "फ़ायरवॉल विंडोज के लिए तीन सर्वश्रेष्ठ मुफ्त फ़ायरवॉल अधिक पढ़ें पीसी सुरक्षा सॉफ्टवेयर के विज्ञापनों में "ब्लॉकर" और "शील्ड" को खोजना आसान है।

ये शब्द पीसी सुरक्षा के उद्देश्य को स्पष्ट करने वाले हैं, लेकिन यह हमेशा ऐसा नहीं होता है। सुरक्षा सॉफ़्टवेयर बेचने वाली कंपनी से प्राप्त जानकारी उनके उत्पाद के पक्ष में पक्षपाती होने की संभावना है, साथ ही, आगे भ्रमित करने वाले मुद्दे भी।

यह मार्गदर्शिका एक उद्देश्य प्रदान करती है, पीसी सुरक्षा का विस्तृत, लेकिन आसानी से समझा जाने वाला वॉकथ्रू। इस गाइड के अंत तक आपको पता चल जाएगा कि पीसी सुरक्षा का क्या मतलब है और इससे भी महत्वपूर्ण बात यह है कि आपको अपने पीसी को सुरक्षित रखने के लिए क्या करने की आवश्यकता है।

1.2 कंप्यूटर वायरस का संक्षिप्त इतिहास

कंप्यूटर वायरस हमेशा एक बड़ा खतरा नहीं रहे हैं। सबसे पहले वायरस, जो 1970 के दशक में पहले इंटरनेट नेटवर्क के माध्यम से फैलता था (जैसे ARPANET तो इंटरनेट किसने बनाया? [प्रौद्योगिकी समझाया] अधिक पढ़ें ), अपेक्षाकृत सांसारिक कार्यक्रम थे जो कभी-कभी कंप्यूटर टर्मिनल पर संदेश प्रदर्शित करने से ज्यादा कुछ नहीं करते थे।

1980 के दशक के मध्य और उत्तरार्ध तक गंभीर सुरक्षा खतरे के रूप में वायरस ने नोटिस हासिल करना शुरू नहीं किया। इस अवधि में कंप्यूटर वायरस के क्षेत्र में कई सारे बर्ड्स देखे गए, जैसे कि ब्रेन वायरस, व्यापक रूप से पहला आईबीएम पीसी संगत वायरस माना जाता है। यह वायरस MS-DOS कंप्यूटर के बूट सेक्टर को संक्रमित करने, उन्हें धीमा करने या अनुपयोगी बनाने में सक्षम था।

एक बार जल्द से जल्द मैलवेयर ज्ञात हो जाता है कि वायरस की संख्या जल्दी से बढ़ जाती है क्योंकि प्रेमी नर्ड ने देखा था अवसर ऑनलाइन बर्बरता के एक बिट में संलग्न हैं और अपने साथियों को अपने तकनीकी ज्ञान को साबित करते हैं। 90 के दशक की शुरुआत में वायरस की ओर मीडिया का ध्यान आम हो गया और माइकल एंजेलो कंप्यूटर वायरस के आसपास पहला बड़ा वायरस डर बना। इसके बाद सैकड़ों कंप्यूटर वायरस की तरह, माइकल एंजेलो ने मीडिया की दहशत को दूर कर दिया और दुनिया भर के लाखों लोगों को चिंता हुई कि उनका डेटा जल्द ही मिट जाएगा। यह घबराहट गलत साबित हुई, लेकिन मालवेयर पर एक मीडिया स्पॉटलाइट डाल दी, जो अभी तक फीका है।

का प्रसार ईमेल नि: शुल्क उपकरण के साथ ईमेल सर्वर समस्याओं का निदान करें अधिक पढ़ें 1990 के दशक के अंत में मैलवेयर में अगला अध्याय लिखा। संचार का यह मानक रूप था, और अभी भी एक लोकप्रिय तरीका है, जिसके माध्यम से मैलवेयर पुन: पेश कर सकता है। ईमेल भेजने में आसान होते हैं और अटैच किए गए वायरस भेस करना आसान होते हैं। ईमेल की लोकप्रियता भी एक प्रवृत्ति से मेल खाती है जो मैलवेयर के विकास में और भी महत्वपूर्ण साबित हुई - व्यक्तिगत कंप्यूटरों का उदय। जबकि उद्यम नेटवर्क को आमतौर पर उनकी सुरक्षा पर ध्यान देने के लिए भुगतान किए गए लोगों की एक टीम द्वारा रखा जाता है, व्यक्तिगत कंप्यूटर का उपयोग औसत लोगों द्वारा किया जाता है जिनके पास क्षेत्र में कोई प्रशिक्षण नहीं है।

व्यक्तिगत कंप्यूटरों के उदय के बिना नई सहस्राब्दी में उठने वाले कई सुरक्षा खतरे संभव नहीं होंगे। कीड़े के कम लक्ष्य होंगे, ट्रोजन जल्दी से पता लगाया जाएगा, और फ़िशिंग जैसे नए खतरे व्यर्थ होंगे। व्यक्तिगत कंप्यूटर उन लोगों को देते हैं जो दुर्भावनापूर्ण सॉफ़्टवेयर को आसान लक्ष्यों से भरा क्षेत्र लिखना चाहते हैं।

बेशक, यह सुनिश्चित करना है कि आप उनमें से एक नहीं हैं।

2. मालवेयर गैलरी

2.1 पारंपरिक वायरस या ट्रोजन

मालवेयर, अधिकांश इतिहास के माध्यम से, उपयोगकर्ता त्रुटि से फैल गया है; यह कहना है, पीसी उपयोगकर्ता वायरस को कार्रवाई में ट्रिगर करने के लिए किसी प्रकार की कार्रवाई करता है। इसका क्लासिक उदाहरण एक ईमेल अनुलग्नक खोल रहा है। वायरस, एक छवि फ़ाइल या कुछ अन्य सामान्य फ़ाइल प्रकार के रूप में प्रच्छन्न, उपयोगकर्ता फ़ाइल खोलते ही हरकत में आ जाता है। फ़ाइल को खोलने में त्रुटि हो सकती है, या फ़ाइल हमेशा की तरह खुल सकती है, उपयोगकर्ता को कुछ भी गलत नहीं सोचने पर बेवकूफ बना सकता है। किसी भी मामले में, वायरस को फैलाने के लिए उपयोगकर्ता की कार्रवाई की आवश्यकता होती है। किसी प्रोग्राम के कोड में सुरक्षा दोष के कारण नहीं बल्कि धोखे के माध्यम से प्रजनन संभव है।

1990 के दशक के उत्तरार्ध में इस प्रकार के मैलवेयर, जिसे आमतौर पर वायरस कहा जाता था, अब तक सबसे अधिक खतरा था। अधिकांश लोग ईमेल के लिए नए थे और यह नहीं जानते थे कि एक अनुलग्नक को खोलना उनके कंप्यूटर को संक्रमित कर सकता है। ईमेल सेवा बहुत कम परिष्कृत थी: वायरस युक्त रखने में सक्षम कोई प्रभावी स्पैम फिल्टर नहीं थे इनबॉक्स में से स्पैम ईमेल, न ही कोई प्रभावी एंटीवायरस सॉल्यूशन थे जो स्वचालित रूप से ईमेल को स्कैन करते थे संलग्नक। हाल के वर्षों में, इन दोनों मोर्चों पर तकनीकी प्रगति ने वायरस को भेजने के लिए इसे कम प्रभावी बना दिया है ईमेल, लेकिन अभी भी लाखों लोग हैं जिनके पास सुरक्षा सॉफ्टवेयर नहीं है और ईमेल खोलने का मन नहीं है संलग्नक।

जैसा कि ईमेल वायरस अब एक अपेक्षाकृत (अपेक्षाकृत) ज्ञात खतरा है, वायरस डिजाइन अधिक रचनात्मक हो गया है। वायरस अब फ़ाइल प्रकारों में "छिपा" सकते हैं, अधिकांश लोग सुरक्षित मानते हैं, जैसे कि एक्सेल स्प्रेडशीट कैसे अलग फ़ाइलों में एक विशाल CSV एक्सेल स्प्रेडशीट को विभाजित करने के लिएMicrosoft Excel की कमियों में से एक स्प्रेडशीट का सीमित आकार है। यदि आपको अपनी एक्सेल फाइल को छोटा करने या एक बड़ी CSV फाइल को विभाजित करने की आवश्यकता है, तो पढ़ें! अधिक पढ़ें और पीडीएफ फाइलें। यदि आप अपने पीसी को अपने वेब ब्राउजर के माध्यम से वायरस से संक्रमित करना चाहते हैं, तो आप ऐसे वायरस वाले वेबपेज पर जाएं।

कुछ पीसी उपयोगकर्ता दावा करते हैं कि वायरस से बचना सामान्य ज्ञान की बात है - यदि आप अज्ञात स्रोतों से फाइलें डाउनलोड नहीं करते हैं और आप ईमेल अटैचमेंट डाउनलोड नहीं करते हैं तो आप ठीक नहीं होंगे। मैं इस दृष्टिकोण से असहमत हूं। जबकि सावधानी के साथ कई खतरों से बचा जा सकता है, प्रजनन और संक्रमण के नए तरीकों वाले वायरस लगातार विकसित हो रहे हैं।

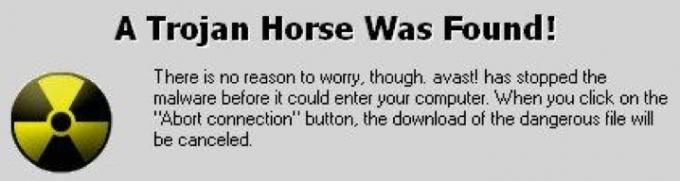

२.२ ट्रोजन

ट्रोजन, जबकि इसके पेलोड में एक वायरस से अलग है, ऊपर सूचीबद्ध समान विधियों के माध्यम से पीसी को संक्रमित कर सकता है। जबकि एक वायरस आपके पीसी पर दुर्भावनापूर्ण कोड चलाने का प्रयास करता है, एक ट्रोजन आपके या आपके सभी कंप्यूटरों के कार्यों को एक्सेस करने के लिए किसी तीसरे पक्ष के लिए संभव बनाने का प्रयास करता है। ट्रोजन कंप्यूटर को लगभग किसी भी विधि के माध्यम से संक्रमित कर सकते हैं जो एक वायरस का उपयोग कर सकता है। दरअसल, वायरस और ट्रोजन दोनों को अक्सर मैलवेयर के रूप में एक साथ लंप किया जाता है, क्योंकि कुछ सुरक्षा खतरों में वायरस और ट्रोजन दोनों से जुड़े लक्षण होते हैं।

2.3 कीड़े

शब्द "कृमि" पेलोड के बजाय वायरस के संक्रमण और प्रजनन की एक विधि का वर्णन करता है जो वितरित किया जाता है। संक्रमण का यह तरीका अद्वितीय और खतरनाक है, इसलिए यह अपनी श्रेणी का हकदार है।

एक कीड़ा मैलवेयर है जो उपयोगकर्ता को बिना किसी कार्रवाई के कंप्यूटर को संक्रमित करने में सक्षम है (इसके अलावा उनके कंप्यूटर को चालू करने और इंटरनेट से कनेक्ट करने के लिए)। अधिक पारंपरिक मैलवेयर के विपरीत, जो आमतौर पर एक संक्रमित फ़ाइल में छिपाने की कोशिश करता है, नेटवर्क कमजोरियों के माध्यम से कंप्यूटरों को संक्रमित करता है।

स्टीरियोटाइपिकल वर्म खुद को कॉपी करके यादृच्छिक रूप से फैलता है I.P. पतों कैसे एक नकली आईपी पते का उपयोग करें और खुद को ऑनलाइन मास्क करेंकभी-कभी आपको अपना आईपी पता छिपाने की आवश्यकता होती है। यहां आपके आईपी पते को मुखौटा करने और गुमनामी के लिए खुद को ऑनलाइन करने के कुछ तरीके दिए गए हैं। अधिक पढ़ें . प्रत्येक कॉपी में एक विशिष्ट नेटवर्क भेद्यता पर हमला करने के निर्देश हैं। जब भेद्यता के साथ एक बेतरतीब ढंग से लक्षित पीसी पाया जाता है, तो कृमि पीसी में पहुंच प्राप्त करने और अपने पेलोड को वितरित करने के लिए नेटवर्क भेद्यता का उपयोग करता है। एक बार ऐसा होता है, तो कृमि फिर नए यादृच्छिक पीसी का उपयोग अधिक यादृच्छिक आई.पी. पते, फिर से प्रक्रिया शुरू करना।

घातीय वृद्धि यहाँ की कुंजी है। जनवरी 2003 में रिलीज़ किए गए एसक्यूएल स्लैमर कीड़ा ने अपनी प्रारंभिक रिलीज़ के 10 मिनट के भीतर लगभग 75,000 कंप्यूटरों को संक्रमित करने के लिए इस पद्धति का उपयोग किया। (स्रोत: वायर्ड)

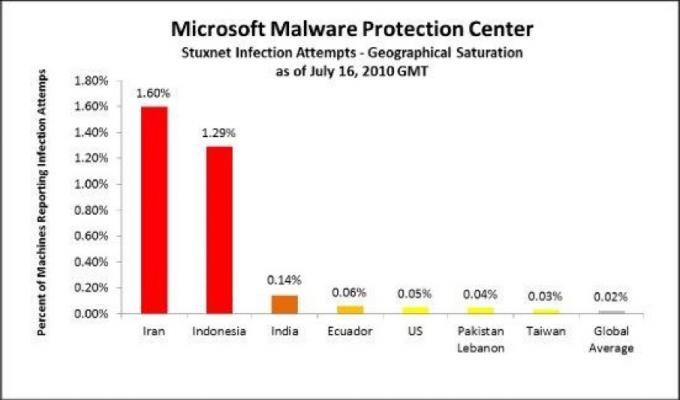

हालांकि, कई पीसी सुरक्षा खतरों के साथ, शब्द "वर्म" मैलवेयर खतरों की एक विस्तृत श्रृंखला को कवर करता है। ईमेल की सुरक्षा में खामियों का उपयोग करके कुछ कीड़े फैल गए हैं ताकि वे सिस्टम को संक्रमित करने के बाद ईमेल के माध्यम से खुद को स्वचालित रूप से स्पैम कर सकें। दूसरों के पास अत्यधिक लक्षित पेलोड है। हाल ही में आए कंप्यूटर वर्म, स्टक्सनेट में कोड पाया गया था कि कई लोगों का मानना था कि विशेष रूप से ईरान के परमाणु अनुसंधान कार्यक्रम पर हमला करने के लिए डिज़ाइन किया गया था। (स्रोत: ब्रूस श्नाइयर)

जबकि इस कीड़े के हजारों कंप्यूटर संक्रमित होने का अनुमान है, इसका वास्तविक पेलोड डिजाइन किया गया है केवल एक बार कृमि एक विशिष्ट प्रकार के नेटवर्क का सामना करते हैं, जो ईरान द्वारा यूरेनियम के लिए उपयोग किया जाता है उत्पादन। कोई फर्क नहीं पड़ता कि लक्ष्य कौन था, स्टक्सनेट का परिष्कार इस बात का एक बड़ा उदाहरण प्रदान करता है कि कैसे स्वचालित रूप से प्रजनन करने वाला कीड़ा अपने उपयोगकर्ताओं को बिना मामूली सुराग के सिस्टम को संक्रमित कर सकता है।

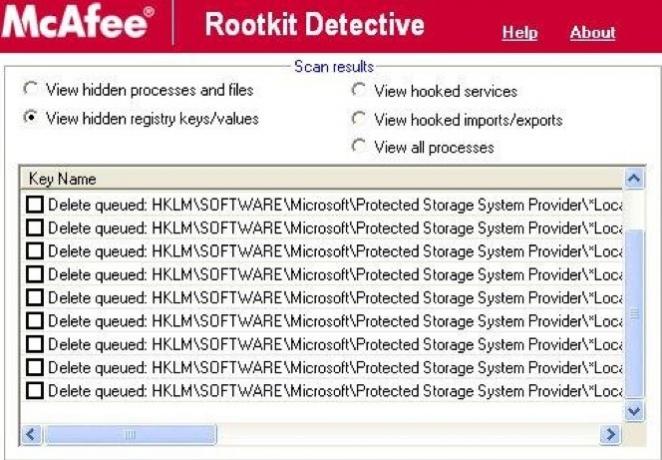

२.४ रूटकिट्स

मैलवेयर का एक विशेष रूप से बुरा सा, रूटकिट्स कंप्यूटर पर विशेषाधिकार प्राप्त करने और सामान्य एंटीवायरस स्कैन से छुपाने में सक्षम हैं। रूटकिट शब्द का प्रयोग मुख्य रूप से एक विशेष प्रकार के पेलोड के वर्णन के लिए किया जाता है। रूटकिट्स किसी भी संख्या में रणनीति का उपयोग करके सिस्टम को संक्रमित कर सकते हैं और खुद को पुन: उत्पन्न कर सकते हैं। वे कीड़े की तरह काम कर सकते हैं या वे खुद को उचित रूप से वैध फाइलों में छिपा सकते हैं।

उदाहरण के लिए, सोनी ने खुद को गर्म पानी में पाया जब सुरक्षा विशेषज्ञों ने पाया कि सोनी द्वारा वितरित कुछ संगीत सीडी शिपिंग के साथ थे रूटकिट जो स्वयं को विंडोज पीसी पर प्रशासनिक पहुंच देने में सक्षम था, अधिकांश वायरस स्कैन से खुद को छिपाता है, और डेटा को रिमोट से प्रसारित करता है स्थान। यह, जाहिर है, एक गुमराह प्रतिलिपि सुरक्षा योजना का हिस्सा था।

कई मायनों में एक रूटकिट का पेलोड एक नियमित वायरस या ट्रोजन के समान लक्ष्यों को प्राप्त करना चाहता है। पेलोड फ़ाइलों को हटाने या भ्रष्ट करने का प्रयास कर सकता है, या यह आपके कीस्ट्रोक्स को लॉग करने का प्रयास कर सकता है, या हो सकता है कि यह आपके पासवर्ड को खोजने और फिर उन्हें किसी तीसरे पक्ष को प्रेषित करने का प्रयास करे। ये सभी चीजें हैं जो एक वायरस या ट्रोजन करने का प्रयास कर सकते हैं, लेकिन रूटकिट अपने काम को करते समय स्वयं को छिपाने में अधिक प्रभावी होते हैं। रूटकिट वास्तव में ऑपरेटिंग सिस्टम को हटा देते हैं, ऑपरेटिंग सिस्टम में सुरक्षा खामियों का उपयोग करके खुद को एक महत्वपूर्ण के रूप में छिपाने के लिए सिस्टम फ़ाइल या, गंभीर मामलों में, खुद को महत्वपूर्ण सिस्टम फाइलों में लिखें, जिससे ऑपरेटिंग को नुकसान पहुँचाए बिना निष्कासन असंभव हो जाता है प्रणाली। (स्रोत: वायर्ड)

अच्छी खबर यह है कि rootkits अधिकांश अन्य प्रकार के मैलवेयर की तुलना में कोड के लिए कठिन हैं। एक रूटकिट जितनी गहरी होती है, पीसी के ऑपरेटिंग सिस्टम में उतनी ही तेजी से चलना मुश्किल होता है बनाने के लिए होगा, क्योंकि rootkit के कोड में कोई भी बग एक लक्षित पीसी को क्रैश कर सकता है या एंटीवायरस को बदल सकता है सॉफ्टवेयर। यह पीसी के लिए खराब हो सकता है, लेकिन यह पहली जगह में रूटकिट को छिपाने की कोशिश करने के बिंदु को हरा देता है।

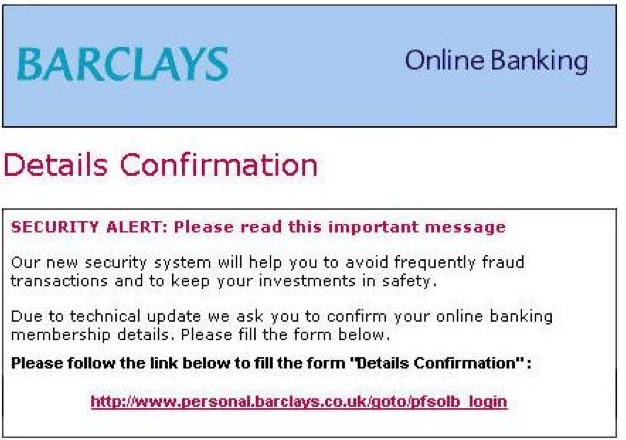

2.5 फ़िशिंग और फार्मिंग

1990 के दशक में मैलवेयर की दुनिया आज की तुलना में विचित्र दिखती है। इसके बाद, मैलवेयर अक्सर हैकर्स द्वारा लिखा जाता था जो अपनी प्रतिभा प्रदर्शित करना चाहते थे और अपने साथियों के बीच कुख्याति प्राप्त करते थे। किया गया नुकसान गंभीर था, लेकिन अक्सर संक्रमित कंप्यूटरों तक सीमित था। हालाँकि, आधुनिक मैलवेयर, अक्सर अपराधियों द्वारा इस्तेमाल किए जाने वाले उपकरण से ज्यादा कुछ नहीं होता है, जो व्यक्तिगत जानकारी चुराने के लिए किया जाता है। फिर इस जानकारी का उपयोग क्रेडिट कार्डों को अपहृत करने, झूठी पहचान बनाने और सभी प्रकार की अवैध गतिविधियों को करने के लिए किया जा सकता है जो पीड़ित के जीवन पर गंभीर प्रभाव डाल सकते हैं।

फिशिंग नए कंप्यूटर वायरस और फ़िशिंग ईमेल के त्वरित अलर्ट प्राप्त करें अधिक पढ़ें और फार्मिंग ऐसी तकनीकें हैं जो पीसी सुरक्षा खतरों के आपराधिक तत्व का सबसे अच्छा वर्णन करती हैं। ये खतरे के रूप में महत्वपूर्ण हैं, लेकिन वे आपके पीसी पर तकनीकी रूप से हमला नहीं करते हैं। इसके बजाय वे आपको धोखा देने और महत्वपूर्ण जानकारी चुराने के लिए आपके पीसी का उपयोग करते हैं।

ये दोनों शब्द निकटता से संबंधित हैं। फार्मिंग एक ऐसी तकनीक है जिसका उपयोग किसी व्यक्ति को फर्जी वेबसाइट पर रीडायरेक्ट करने के लिए किया जाता है। फ़िशिंग एक भरोसेमंद संस्था के रूप में प्रस्तुत करके निजी जानकारी की कटाई का कार्य है। तकनीकें अक्सर हाथ से जाती हैं- और हाथ: एक फ़ार्मिंग तकनीक एक व्यक्ति को एक फर्जी वेबसाइट पर भेजती है, जिसका उपयोग तब व्यक्ति से निजी जानकारी "फ़िश" के लिए किया जाता है।

इस तरह के हमले का क्लासिक उदाहरण एक ईमेल से शुरू होता है जो आपके बैंक से भेजा गया प्रतीत होता है। ईमेल में कहा गया है कि आपके बैंक के ऑनलाइन सर्वर का एक संदिग्ध सुरक्षा उल्लंघन हुआ है और आपको अपना उपयोगकर्ता नाम और पासवर्ड बदलने की आवश्यकता है। आपको एक लिंक प्रदान किया जाता है जो आपके बैंक की वेबसाइट प्रतीत होता है। पृष्ठ, एक बार आपके ब्राउज़र में खुलने पर, आपको अपने मौजूदा उपयोगकर्ता नाम और पासवर्ड की पुष्टि करने के लिए कहता है और फिर एक नए उपयोगकर्ता नाम और पासवर्ड में टाइप करता है। आप ऐसा करते हैं, और वेबसाइट आपके सहयोग के लिए धन्यवाद। जब तक आप अपने ब्राउज़र में बुकमार्क का अनुसरण करके अगले दिन अपने बैंक की वेबसाइट पर लॉग इन करने का प्रयास नहीं करते, तब तक आपको कुछ भी गलत नहीं लगता।

2.6 मालवेयर - द कैच ऑल

जबकि ऊपर के बदमाशों को निश्चित विशेषताओं के साथ गंभीर समस्याओं के रूप में पहचाना जाता है, यह अभी भी है खतरों को वर्गीकृत करना मुश्किल है क्योंकि सुरक्षा खतरों का पारिस्थितिकी तंत्र विविध और लगातार है बदल रहा है। यही कारण है कि मैलवेयर शब्द का उपयोग अक्सर किया जाता है: यह किसी भी चीज के लिए एकदम सही पकड़ है, जो आपके कंप्यूटर को नुकसान पहुंचाने की कोशिश कर रहा है या आपके कंप्यूटर का उपयोग करने की कोशिश कर रहा है।

अब जब आप कुछ सबसे आम पीसी सुरक्षा खतरों के बारे में जानते हैं, तो आप सोच रहे होंगे कि आप उनके बारे में क्या कर सकते हैं। उस चर्चा को शुरू करने के लिए सबसे अच्छी जगह ऑपरेटिंग सिस्टम के साथ है।

3. निर्दोष सभ्यताएं: ऑपरेटिंग सिस्टम की सुरक्षा

ऑपरेटिंग सिस्टम जो आप उपयोग कर रहे हैं, मालवेयर के खतरों पर एक महत्वपूर्ण प्रभाव डालते हैं, जिनके बारे में आपको जानकारी होनी चाहिए और जिन तरीकों का आप उपयोग कर सकते हैं, उनका मुकाबला करने के लिए। मैलवेयर, ज्यादातर मामलों में, एक विशेष ऑपरेटिंग सिस्टम में किसी विशेष शोषण का लाभ उठाने के लिए प्रोग्राम किया जाता है। विंडोज में नेटवर्क भेद्यता का लाभ उठाने के लिए मैलवेयर को कोड किया गया है, जो ओएस एक्स कंप्यूटरों को संक्रमित नहीं कर सकता है क्योंकि नेटवर्किंग कोड बहुत अलग है। इसी तरह, एक वायरस जो विंडोज़ एक्सपी कंप्यूटर पर पाई गई ड्राइवर फ़ाइलों को हटाने का प्रयास करता है, उसका लिनक्स मशीन पर कोई प्रभाव नहीं पड़ता, क्योंकि ड्राइवर पूरी तरह से अलग होते हैं।

मुझे लगता है कि यह कहना सही है कि आपके द्वारा चयनित ऑपरेटिंग सिस्टम आपके पीसी की समग्र सुरक्षा पर किसी अन्य एकल चर की तुलना में अधिक प्रभाव डालता है। इसे ध्यान में रखते हुए, आइए कुछ सामान्य ऑपरेटिंग सिस्टम पर एक नज़र डालें और वे सुरक्षा को कैसे संभालते हैं।

3.1 विंडोज एक्सपी

2001 में पेश किया गया, विंडोज एक्सपी जल्दी से माइक्रोसॉफ्ट का सबसे अधिक प्रशंसित ऑपरेटिंग सिस्टम बन गया। यह अपने अपेक्षाकृत सरल इंटरफ़ेस के लिए प्यार करता था, जिसने सुधार की पेशकश की लेकिन विंडोज 95, 98 और एमई के उपयोगकर्ताओं के लिए परिचित रहा। यह नए विंडोज ऑपरेटिंग सिस्टम के लिए अपेक्षाकृत पतला साबित हुआ, और यह पुरानी मशीनों पर चलने में सक्षम है जो नए विंडोज ऑपरेटिंग सिस्टम को संभाल नहीं सकते हैं।

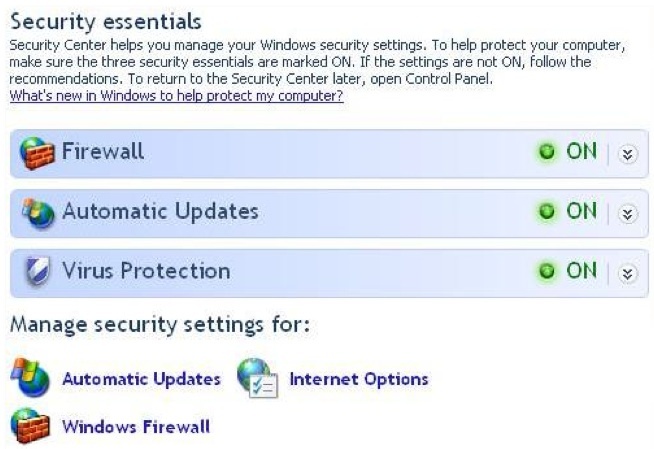

अपनी रिलीज के समय, विंडोज एक्सपी ने पिछले विंडोज ऑपरेटिंग सिस्टम पर कुछ उल्लेखनीय सुरक्षा सुधार पेश किए। इसने कुछ सुरक्षा छिद्रों को बंद कर दिया जिससे रिक्त नेटवर्क खातों या प्रमाणन त्रुटियों का उपयोग करके विंडोज सिस्टम के साथ खिलवाड़ करना आसान हो गया। विंडोज एक्सपी सर्विस पैक 2 में विंडोज सिक्योरिटी सेंटर की शुरुआत के साथ विंडोज एक्सपी की सुरक्षा को एक बड़ा बढ़ावा मिला, जिसने इसे बनाया उपयोगकर्ताओं के लिए यह पता लगाना आसान है कि क्या उनके विंडोज एक्सपी कंप्यूटर को एंटी-मैलवेयर सॉफ़्टवेयर द्वारा संरक्षित किया गया था और उनके पास उपयुक्त सुरक्षा अपडेट थे स्थापित।

हालाँकि, Windows XP लगभग दस साल पुराना ऑपरेटिंग सिस्टम है, और पिछले कुछ वर्षों में इस पर हैकर्स द्वारा लगातार हमला किया गया है। विंडोज एक्सपी की लोकप्रियता यह संभव के रूप में कई कंप्यूटरों को संक्रमित करने के लिए मैलवेयर के लिए एक स्पष्ट विकल्प बनाती है। इसके अलावा, विंडोज एक्सपी में विंडोज 7 में मानक रूप से बेहतर सुरक्षा सुविधाओं की पहुंच नहीं है।

कुल मिलाकर, Windows XP सुरक्षा के दृष्टिकोण से वर्तमान में उपलब्ध सबसे खराब सामान्य ऑपरेटिंग सिस्टम है। इसमें नई सुरक्षा सुविधाओं का अभाव है, यह उन मैलवेयर कोडिंग द्वारा अच्छी तरह से समझा जाता है, और अक्सर हमला किया जाता है।

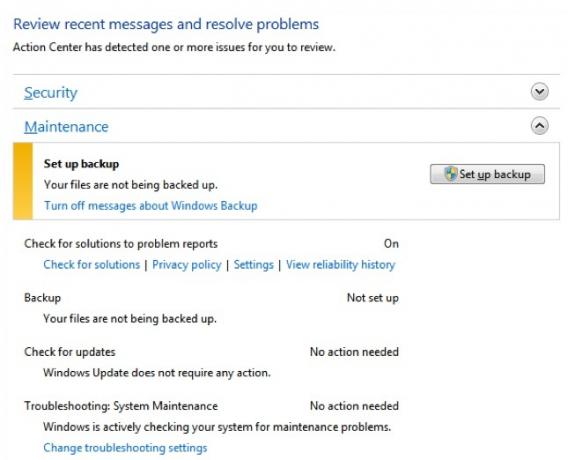

३.२ विंडोज 7

Microsoft से नवीनतम ऑपरेटिंग सिस्टम, विंडोज 7 भारी आलोचना की गई विंडोज विस्टा का परिशोधन है (इस खंड में जानकारी ज्यादातर विस्टा पर लागू होती है, साथ ही साथ)। विंडोज 7 विंडोज एक्सपी के रूप में चलाना आसान नहीं है, लेकिन यह सुरक्षा से संबंधित सुविधाओं सहित नई सुविधाओं का खजाना प्रदान करता है।

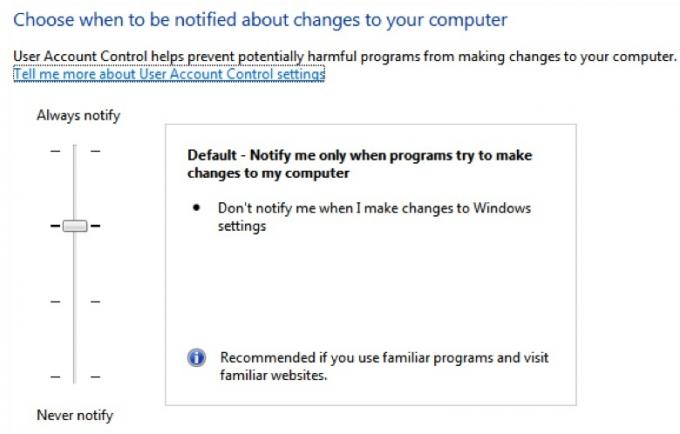

उदाहरण के लिए, उपयोगकर्ता खाता नियंत्रण एक नई सुविधा है जिसे विस्टा में पेश किया गया था और विंडोज 7 में भी शामिल किया गया था। जब यह पहली बार आया, तो UAC को आमतौर पर मीडिया में मज़ाक उड़ाया गया - Apple ने इसके बारे में एक विज्ञापन भी किया। यह एक अजीब चाल है क्योंकि OS X में समान कार्यक्षमता है, और क्योंकि सुरक्षा के लिए UAC बहुत महत्वपूर्ण है। यह आपके पीसी को यह सुनिश्चित करके सुरक्षित रखता है कि प्रोग्राम बिना अनुमति के आपके सिस्टम में एलिवेटेड एक्सेस विशेषाधिकार प्राप्त नहीं कर सकते हैं। UAC से पहले, मैलवेयर आसानी से समझदार उपयोगकर्ता के बिना ऐसा कर सकता था।

Microsoft ने भी ऐसे सुधार किए हैं जो उपयोगकर्ताओं को महत्वपूर्ण सुरक्षा जानकारी देने के लिए विंडो की क्षमता को और अधिक परिष्कृत करते हैं। सुरक्षा केंद्र को अब विंडोज एक्शन सेंटर कहा जाता है, और यह महत्वपूर्ण अपडेट प्राप्त करने और उपयोगकर्ताओं को स्वचालित रूप से पहले से बेहतर काम करता है जब कार्रवाई करने की आवश्यकता होती है। यह महत्वपूर्ण है, क्योंकि ज्ञात सुरक्षा कारनामे जो कि पैच नहीं किए जाते हैं, एक दायित्व हैं, कोई फर्क नहीं पड़ता कि आप जिस ऑपरेटिंग सिस्टम को पसंद करते हैं।

विंडोज 7 सुरक्षा के प्रति एक दृष्टिकोण से भी लाभान्वित होता है जो विंडोज एक्सपी के निर्माण के दौरान माइक्रोसॉफ्ट के दृष्टिकोण से कहीं अधिक उचित है। यह स्पष्ट रूप से स्पष्ट है जब आप Microsoft द्वारा विस्टा की रिलीज़ के पहले वर्ष के साथ XP के रिलीज़ के पहले वर्ष के दौरान किए गए सुरक्षा शोषण की संख्या की तुलना करते हैं। Windows XP में 65 भेद्यताएँ सही थीं, जबकि Windows Vista में केवल 36 भेद्यताएँ थीं।

दुर्भाग्य से, विंडोज 7 अपनी लोकप्रियता के कारण मैलवेयर द्वारा भारी लक्षित है। विंडोज अभी भी दुनिया के अधिकांश द्वारा इस्तेमाल किया जाने वाला ऑपरेटिंग सिस्टम है, इसलिए यह इसे लक्षित करने के लिए मैलवेयर की समझ में आता है। इस कारण से, विंडोज 7 उपयोगकर्ताओं को अभी भी कई सुरक्षा खतरों का सामना करना पड़ता है।

3.3 मैक ओएस एक्स

मैक ओएस एक्स अभी भी आधुनिक लगता है, लेकिन इसके मूल में एक पुराने ऑपरेटिंग सिस्टम है। पहला संस्करण 2001 में जारी किया गया था, जो इसे विंडोज़ एक्सपी जितना ही पुराना बना दिया गया था। हालाँकि, ऐप्पल Microsoft की तुलना में अपडेट के लिए बहुत अलग दृष्टिकोण अपनाता है। जबकि रेडमंड के लोग आम तौर पर बड़े रिलीज पर ध्यान केंद्रित करते हैं, हर पांच में नए ऑपरेटिंग सिस्टम लाते हैं ऑपरेटिंग सिस्टम के प्रारंभिक होने के बाद, Apple के चालक दल ने औसतन आठ बार OS X को अपडेट किया छोड़ें।

उन रिलीज़ों में आमतौर पर कुछ सुरक्षा अपडेट होते हैं, और Apple ने सुरक्षा की पेशकश के लिए एक प्रतिष्ठा अर्जित की है जो विंडोज से परे है। यह प्रतिष्ठा, हालांकि, निकट परीक्षा पर टूट पड़ती है। OS X को लक्षित करने वाले मैलवेयर मौजूद हैं, और Apple को Microsoft की समान आवृत्ति के साथ सुरक्षा खामियों को पैच करना है। सिक्युरिया नामक एक सुरक्षा कंपनी की 2004 की रिपोर्ट में पता चला कि पिछले वर्ष मैक ओएस एक्स 36 के अधीन था विंडोज एक्सपी से केवल दस कम - कमजोरियां, हालांकि, ओएस एक्स कमजोरियों का एक उच्च प्रतिशत के माध्यम से शोषण किया जा सकता है इंटरनेट। (स्रोत: Techworld)

हाल ही में, Apple को कई प्रमुख सुरक्षा पैच जारी करने के लिए मजबूर किया गया था, जिनमें से सबसे हाल ही में 134 कमजोरियों को संबोधित किया गया था। (स्रोत: फ़ेयरसीओ)

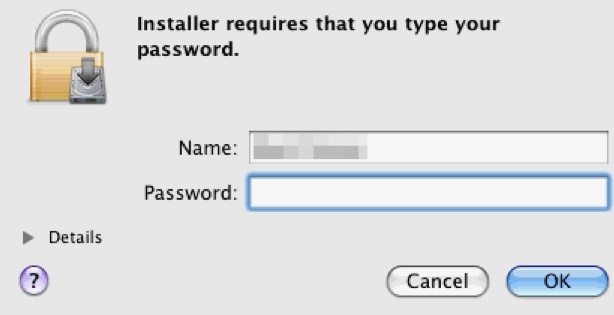

यह कहना नहीं है कि मैक ओएस एक्स सुरक्षित नहीं है। एक लाभ, जो ओएस एक्स के यूनिक्स विरासत से वहन करता है, को महत्वपूर्ण फाइलों और सेटिंग्स में परिवर्तन करने के लिए "रूट" के रूप में साइन इन करने की आवश्यकता है (विंडो का यूएसी अनिवार्य रूप से इस का अनुकरण करने का प्रयास है)। हालांकि, उपयोगकर्ताओं की एक दुर्भाग्यपूर्ण संख्या यह मानती है कि ओएस एक्स अपने सापेक्ष अस्पष्टता के कारण सुरक्षा खतरों के लिए प्रतिरक्षा है। हालांकि इस बात में सच्चाई है कि OS X कंप्यूटर के लिए सुरक्षा खतरे मौजूद हैं और यह केवल उन लोगों के लिए हानिकारक हो सकता है जो विंडोज को लक्षित करते हैं। मैक ओएस एक्स की सुरक्षा भी सुरक्षा सुइट्स के एक पतले चयन से बाधित है।

३.४ लिनक्स

अधिकांश पीसी मालिक कभी भी लिनक्स चलाने वाले कंप्यूटर का उपयोग नहीं करेंगे। उस के साथ, लिनक्स अब पहले से कहीं अधिक सुलभ है। फ्री लिनक्स वेरिएंट, जैसे उबंटू गनोम डेस्कटॉप को स्पीड करने के 6 तरीकेGNOME डेस्कटॉप इंटरफ़ेस है जो आपको अधिकांश लिनक्स वितरण पर मिलता है। चीजों को गति देना चाहते हैं? ये मोड़ आपके GNOME अनुभव को बेहतर बनाएंगे। अधिक पढ़ें तथा Jolicloud Jolicloud: नेटबुक के लिए ऑपरेटिंग सिस्टम डाउनलोड आप खोज रहे हैं अधिक पढ़ें , एक ग्राफिकल यूजर इंटरफेस की पेशकश करें जो कि मजबूत हो और आपको पीसी से अपेक्षित बुनियादी कार्यक्षमता प्रदान करे, जैसे कि आपके ईमेल को पढ़ने और वेब ब्राउज़ करने की क्षमता।

ओएस एक्स की तरह, लिनक्स के लिए आवश्यक है कि उपयोगकर्ता महत्वपूर्ण फ़ाइलों और सेटिंग्स में बदलाव करने के लिए "रूट" खाते में साइन इन करें। लिनक्स अस्पष्टता के माध्यम से सुरक्षा से बहुत लाभान्वित करता है। लिनक्स यूजर बेस छोटा है और मैलवेयर के मामले को बदतर बनाने के लिए, यूजर बेस लिनक्स के किसी विशेष संस्करण से नहीं जुड़ा होता है। यद्यपि अंतर्निहित कोड अक्सर समान होता है, लेकिन लिनक्स के विभिन्न वेरिएंट में सूक्ष्म परिवर्तन होते हैं - और कई उन्नत लिनक्स उपयोगकर्ता अपनी स्वयं की कस्टम सुविधाओं में कोड के लिए इतनी दूर जाते हैं। यह लिनक्स के उपयोगकर्ताओं पर हमले को एक कठिन और व्यर्थ प्रस्ताव भी बनाता है। यदि आप क्रेडिट कार्ड नंबरों की कटाई करना चाहते हैं, तो लिनक्स को लक्षित करना जाने का रास्ता नहीं है।

डेस्कटॉप लिनक्स की आला प्रकृति इसकी सुरक्षा के बारे में बात करना मुश्किल बनाती है। सुरक्षा कमजोरियां वास्तव में लिनक्स सिस्टम पर मौजूद हैं, और ये कमजोरियां हमेशा विंडोज पर पाए जाने वाले कमजोरियों के रूप में जल्दी से पैच नहीं होती हैं। (स्रोत: eWeek) हालांकि, लिनक्स ऑपरेटिंग सिस्टम वास्तव में सुरक्षा खतरों से कम बार प्रभावित होते हैं, और खतरे अक्सर कम गंभीर होते हैं।

3.5 एक सारांश - कौन सा सबसे अच्छा है?

कुल मिलाकर, मैक ओएस एक्स और लिनक्स स्पष्ट रूप से विंडोज से बेहतर है यदि सुरक्षा को उस आवृत्ति से मापा जाता है जिसके साथ उपयोगकर्ता सुरक्षा खतरों से प्रभावित होते हैं। इसका मतलब यह नहीं है कि Microsoft पहिया पर सो रहा है। यह बस हमारी दुनिया की वास्तविकता है। विंडोज अब तक का सबसे लोकप्रिय ऑपरेटिंग सिस्टम है और परिणामस्वरूप, मैलवेयर को आमतौर पर विंडोज पीसी को लक्षित करने के लिए कोडित किया जाता है।

दूसरी ओर, विंडोज कंप्यूटर में बेहतर एंटीवायरस सुइट्स हैं और विंडोज 7 में विंडोज एक्शन सेंटर में कोई सहकर्मी नहीं है। इसका मतलब यह है कि विंडोज उपयोगकर्ता यकीनन एक सुरक्षा मुद्दे के बारे में जानते हैं जब यह उत्पन्न होता है, लेकिन इसकी मात्रा निर्धारित करने की कोशिश करना असंभव है।

फिर भी, जो भी कारण हो, इस तथ्य से दूर होना असंभव है कि विंडोज उपयोगकर्ताओं को ओएस एक्स या लिनक्स के उपयोगकर्ताओं की तुलना में मैलवेयर से प्रभावित होने की अधिक संभावना है।

4. अच्छी सुरक्षा आदतें

4.1 कयामत के ईमेल इनबॉक्स से बचना

आह, ईमेल। एक बार यह सबसे मैलवेयर के लिए प्रजनन का प्राथमिक तरीका था। एक वायरस एक ईमेल से जुड़ा था, जिसे एक शांत कार्यक्रम या एक दस्तावेज के रूप में प्रच्छन्न किया गया था, और फिर इसे उसके मीरा मार्ग पर भेजा गया। ईमेल खोलें और - बाम! - आप संक्रमित हैं।

उस समय इस तरह का धोखा छल-छद्म की तरह लग रहा था। आज, मैलवेयर प्रजनन और संक्रमण के ऐसे सरल साधन विचित्र लगते हैं - यह जाना अच्छा होगा एक ऐसी दुनिया में वापस जाएं जहां ईमेल अटैचमेंट से बचना आपके कंप्यूटर को बहुसंख्यकों से सुरक्षित रखता है धमकी।

स्पैम फ़िल्टर और स्वचालित एंटीवायरस सुरक्षा ने मैलवेयर को ईमेल के माध्यम से और प्रभावी रूप से फैलाने के लिए बहुत कठिन बना दिया है अधिकांश उपयोगकर्ता अब किसी अज्ञात स्रोत से अनुलग्नक खोलने से बेहतर जानते हैं (और यदि आप बेहतर नहीं जानते हैं - अब आप करना!)

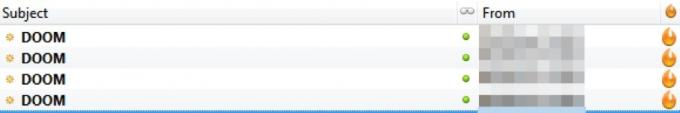

हालांकि, मैलवेयर ने प्रजनन के स्वचालित तरीकों का उपयोग करके क्षतिपूर्ति की है जो मैलवेयर ईमेल को कुछ ऐसे भरोसेमंद बनाता है जो भरोसेमंद दिखता है। उदाहरण के लिए, मैलवेयर जो आपके माता-पिता के कंप्यूटर को संक्रमित करता है, फिर उनसे हेडर के साथ आपको एक ईमेल भेज सकता है "एक हालिया छुट्टी से तस्वीरें।" यदि आपके माता-पिता छुट्टी पर नहीं होते हैं, तो आप शायद प्रवंचना को पकड़ लेंगे। हालांकि, सभी के माता-पिता कभी-कभी छुट्टी पर जाते हैं - और यदि आपका बस एक अंतरराष्ट्रीय यात्रा से वापस आ गया है तो आप अनुलग्नक खोल सकते हैं।

अंगूठे का नियम यह है - यदि अनुलग्नक कुछ ऐसा है जिसे आप पहले से नहीं जानते थे कि आपको भेजा जाना चाहिए था, तो इसे खोलने के बाद प्रेषक के साथ पुष्टि करें। वैकल्पिक रूप से, आप अपनी पसंद के एंटी-मैलवेयर एप्लिकेशन के साथ फाइल को स्कैन कर सकते हैं। हालांकि, चेतावनी दी जाती है कि कोई भी सुरक्षा सॉफ़्टवेयर हर सुरक्षा खतरे का पता नहीं लगा सकता है।

हालांकि मैलवेयर हमेशा एक मुद्दा होता है, फ़िशिंग निस्संदेह वह खतरा है जो वर्तमान में सबसे अधिक विनाशकारी और मुश्किल है। हमेशा अप्रत्याशित ईमेल के बारे में सावधान रहें जो आपके बैंक, नियोक्ता या किसी अन्य संस्थान से माना जाता है। कोई भी वैध संस्थान कभी भी आपको ईमेल के माध्यम से भेजे गए लिंक के साथ आपके उपयोगकर्ता नाम और पासवर्ड को दर्ज करने के लिए नहीं कहेगा!

वास्तव में, यह एक अच्छा विचार है कि किसी संस्था से सीधे आपके द्वारा भेजे गए किसी लिंक को कभी न खोलें। यदि आपका बैंक आपको अपना मासिक ई-स्टेटमेंट देने के लिए संपर्क कर रहा है, उदाहरण के लिए, यह जानकारी बैंक के मुख्य पृष्ठ पर जाकर और फिर आपके खाते में लॉग इन करके सुलभ होनी चाहिए।

4.2 सुरक्षित सर्फिंग के लिए सावधानी का उपयोग करना

वेब सर्फिंग ने हमेशा कुछ सुरक्षा खतरों को प्रस्तुत किया है, एक तथ्य जो कई उपयोगकर्ता भूल जाते हैं। ईमेल के साथ, यह अक्सर माना जाता है कि यदि आप अज्ञात स्रोतों से फ़ाइलों को खोलने से बचते हैं तो आप पूरी तरह से सुरक्षित रहेंगे। आपके द्वारा डाउनलोड की जाने वाली फ़ाइलों के बारे में स्पष्ट होना, निश्चित रूप से, एक बहुत अच्छा विचार है। लेकिन यह अकेला आपके पीसी की सुरक्षा के लिए पर्याप्त नहीं है।

आपके वेब ब्राउज़र या किसी महत्वपूर्ण प्लगइन, जैसे कि जावा या एडोब फ्लैश के साथ सुरक्षा समस्या के कारण आपको अधिकांश सुरक्षा का उपयोग करने की आवश्यकता होगी। फ्लैश जैसे उत्पाद वेब डेवलपर्स के लिए इंटरैक्टिव वेब अनुभव बनाने के लिए बहुत आसान बनाते हैं दूर से अन्यथा पूरा किया जा सकता है, लेकिन जोड़ा जटिलता सुरक्षा में परिणाम है छेद। जावा जावा एप्लिकेशन उदाहरणों के लिए शीर्ष 5 वेबसाइटें अधिक पढ़ें , फ्लैश, Shockwave, ActiveX और अन्य वेब विकास उपकरण सुरक्षा खामियां पाए जाने के बाद समय-समय पर पैच किए गए हैं। इन खामियों पर हँसने के लिए कुछ भी नहीं कर रहे हैं, या तो - उनमें से कुछ एक हमले के लिए एक पीसी के पूर्ण नियंत्रण लेने के लिए एक व्यक्ति को दुर्भावनापूर्ण कोड के साथ वेबसाइट पर लालच देकर संभव बनाते हैं।

(स्रोत: ESecurityPlanet)

दुर्भावनापूर्ण वेबसाइटें शायद ही कभी Google खोज परिणामों में सबसे ऊपर पाई जाती हैं। ये साइट्स आमतौर पर स्पैम ईमेल, रैंडम इंस्टेंट मैसेज और सोशल मीडिया के जरिए खुद को फैलाती हैं। इसके साथ ही, हालांकि, यहां तक कि एक भरोसेमंद वेबसाइट कभी-कभी सुरक्षा के लिए खतरा बन सकती है। मैलवेयर वेब सर्वरों को भी संक्रमित कर सकता है, और कुछ मामलों में इसका परिणाम वेबसाइट पर मालिक के ज्ञान के बिना मैलवेयर फैलाना हो सकता है।

सभी दुर्भावनापूर्ण खतरों के खिलाफ आपका सबसे अच्छा बचाव यह सुनिश्चित करना है कि आपका वेब ब्राउज़र और उससे जुड़े प्लगइन्स को अद्यतित रखा जाए - एक ऐसा मामला जिसके बारे में हम इस अध्याय में बाद में चर्चा करेंगे।

४.३ चेकिंग लिंक्स - क्या वे लीड करते हैं जहां आप सोचते हैं?

यह समझदारी है कि आप ईमेल और त्वरित संदेशों को कैसे संभालते हैं, इस बारे में सावधान रहना चाहिए, लेकिन जब लिंक की बात आती है तो एक साधारण नो-क्लिक पॉलिसी हमेशा व्यावहारिक नहीं होती है। दरअसल, कुछ सोशल नेटवर्किंग साइट हैं - जैसे ट्विटर ट्विटर अपडेट को शेड्यूल करने के लिए 6 सर्वश्रेष्ठ उपकरण अधिक पढ़ें - जो लिंक पर बहुत अधिक निर्भर हैं। लिंक के बिना, ट्विटर ज्यादातर व्यर्थ होगा।

यह उपयोगकर्ताओं को एक अनिश्चित स्थिति में रखता है। एक तरफ, ट्विटर जैसी सोशल नेटवर्किंग साइट बहुत मज़ेदार हो सकती है, और इससे दोस्तों पर नज़र रखना आसान हो सकता है कि आप अन्यथा संपर्क खो सकते हैं। दूसरी ओर, बस सोशल नेटवर्किंग साइट का उपयोग आपको जोखिम में डाल सकता है - और मामले को बदतर बनाने के लिए, छोटे URL का उपयोग करके लिंक साझा किए जाते हैं जो आपको वास्तविक वेबपेज पर रीडायरेक्ट करते हैं।

सौभाग्य से, आप वास्तव में लिंक पर क्लिक करने से पहले आपके लिए एक वेबसाइट का उपयोग करके वेब लिंक की वास्तविक स्थिति का पता लगा सकते हैं जो आपके लिए पर्दा उठाती है। मुझे इस्तेमाल करना पसंद है TrueURL लेकिन आप कुछ Google खोजों के साथ विभिन्न प्रकार की समान साइटें पा सकते हैं।

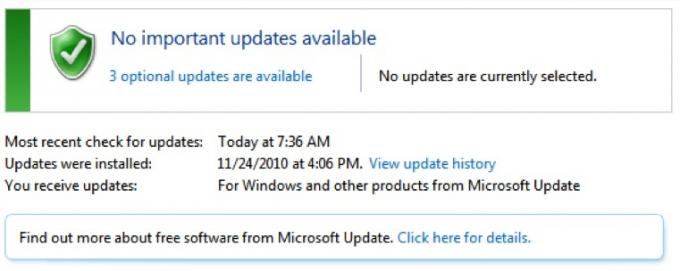

4.4 आपका सॉफ्टवेयर अपडेट करना - सबसे महत्वपूर्ण कदम

सॉफ्टवेयर में सुरक्षा खामियों के कारण ज्यादातर सुरक्षा खतरे पैदा होते हैं जिनका फायदा उठाया जा सकता है। सावधानी बरतने से आपके पीसी को संभावित खतरनाक स्थितियों से दूर रखने में मदद मिलेगी, जिसका मतलब है कि आपके पीसी को संक्रमित करने के लिए मैलवेयर की संभावना कम है। लेकिन यह केवल आधी लड़ाई है। अन्य आधे ऐसे कदम उठा रहे हैं जो यह सुनिश्चित करते हैं कि आपके पीसी से समझौता नहीं किया जाएगा भले ही आप इसे सुरक्षा खतरे में डाल दें। आप यह कैसे करते हैं? यह सुनिश्चित करके कि आपके कंप्यूटर का सॉफ़्टवेयर अद्यतित है।

कल्पना कीजिए कि आप काम पर जाने के लिए अपना घर छोड़ रहे हैं। आम तौर पर, जब आप बाहर निकलते हैं तो आप अपना दरवाजा बंद कर लेते हैं। हालाँकि, आप कभी-कभी अपने दरवाजे को बंद करना भूल सकते हैं, जिससे किसी के लिए बस अपने घर में चलना और उसकी सुरक्षा को भंग करना संभव हो जाता है। कोई भी अपने उद्देश्य के लिए दरवाजे पर ताला लगाना नहीं भूलता है, लेकिन यह वैसे भी होता है। यह एक गलती है।

सॉफ्टवेयर प्रोग्रामर भी गलतियाँ करते हैं। हालाँकि, एक बार गलती का एहसास हो जाने के बाद, इसे अक्सर पैच किया जाता है, जैसे कि आप इधर-उधर घूम सकते हैं और घर वापस जा सकते हैं यदि आपको याद है कि आपने अपना दरवाजा बंद नहीं किया है। यदि आप अपने सॉफ़्टवेयर को अद्यतित नहीं रखना चुनते हैं, हालाँकि, आप अपना दरवाज़ा बंद करने और बंद करने का विकल्प नहीं चुन रहे हैं। आप अपने पर्दे बंद रखने, और अपने सामने के लॉन पर एक बड़ा "BEWARE OF DOG" साइन लगाकर, एक सुरक्षित में क़ीमती सामान रखकर अपने जोखिम को कम करने में सक्षम हो सकते हैं। हालांकि, यह तथ्य यह है कि आपका दरवाजा खुला है - और चूंकि आपने इसे लॉक नहीं किया है, कोई भी सही तरीके से चल सकता है।

उम्मीद है कि यह दिखाता है कि सॉफ्टवेयर को अद्यतित रखना महत्वपूर्ण क्यों है। मेरी राय में, सॉफ़्टवेयर को अद्यतन रखना एक सबसे महत्वपूर्ण सुरक्षा आदत है जिसे कोई व्यक्ति खेती कर सकता है। यह हमेशा संभव है कि आप उस सुरक्षा दोष की बदकिस्मती के शिकार होने से पहले ही उस दोष के बारे में पता कर लें और उसे दबा दिया जाए। हालांकि, अधिकांश कंपनियां आज सुरक्षा मुद्दों पर प्रतिक्रिया देने के लिए त्वरित हैं, इसलिए आपके सॉफ़्टवेयर को अपडेट रखने से आपकी सुरक्षा को काफी बढ़ावा मिलता है।

4.5 एंटीवायरस सुरक्षा का उपयोग करें

एक तरह से, यह टिप बिना कहे चल सकती है। फिर भी मैंने साथी गीकों के साथ कई बार बात की है, जिन्होंने मेरे विचार में खुद को एंटी-मैलवेयर एप्लिकेशन के लिए बहुत अच्छा समझा। वे सिर्फ घोटाले कर रहे हैं, उन्होंने तर्क दिया - यदि आपने कुछ भी बेवकूफी नहीं की तो आपको मैलवेयर नहीं मिलेगा।

पूरे गाइड में अब तक मैंने चर्चा की है कि यह धारणा गलत क्यों है। सच यह है कि एंटी-मालवेयर सुरक्षा ईमेल अटैचमेंट से बचने और आपके द्वारा देखी जाने वाली वेबसाइटों के बारे में सावधान रहने के रूप में सरल नहीं है। व्यापक पीसी सुरक्षा के लिए एक व्यापक दृष्टिकोण की आवश्यकता होती है - और इसमें एंटी-मैलवेयर सूट, फायरवॉल और अन्य कार्यक्रम शामिल हैं। जो सुरक्षा सॉफ़्टवेयर उपलब्ध हैं, वे विभिन्न प्रकार के खतरों से बचाव करते हैं, इसलिए आइए देखें कि क्या उपलब्ध है।

5. संरक्षण के तरीके

5.1 एंटी-मालवेयर सॉफ्टवेयर

अध्याय 2 में हमने विभिन्न प्रकार के मैलवेयरों पर एक नज़र डाली जो आपके कंप्यूटर को संक्रमित कर सकते हैं। उन खतरों में से, पहले तीन विरोधी मैलवेयर सॉफ़्टवेयर हैं जिन्हें विशेष रूप से अवरोधन और सुरक्षा के लिए डिज़ाइन किया गया है।

बाजार में कई एंटी-मालवेयर उत्पाद हैं - बहुत से यहां सूचीबद्ध करने के लिए। हालांकि, इन कार्यक्रमों का एक सामान्य उद्देश्य है। वे पता लगाने के लिए मौजूद हैं, और फिर हटाएं, मैलवेयर जो आपके कंप्यूटर को संक्रमित कर सकते हैं।

वे उस नुकसान की सीमा को सीमित करने का भी प्रयास करते हैं, जो खोजे गए क्षणों में संक्रमित फ़ाइलों को "संगरोध" करके पैदा कर सकता है।

अधिकांश एंटी-मैलवेयर सॉफ्टवेयर कई तरीकों से इस बारे में जाते हैं। पहला और सबसे पुराना तरीका है हस्ताक्षर का पता लगाना। पता लगाने के इस रूप में एक फ़ाइल को स्कैन करना और उस कोड की तलाश करना शामिल है जिसे विशिष्ट मैलवेयर द्वारा उपयोग किए जाने के लिए जाना जाता है। यह पता लगाने का तरीका विश्वसनीय है, लेकिन यह नए खतरों से नहीं निपट सकता है। एक हस्ताक्षर का पता तब लगाया जा सकता है जब उसे मालवेयर-विरोधी सॉफ़्टवेयर के ज्ञात खतरों में जोड़ा गया हो, और आमतौर पर एक खतरा तब तक ज्ञात नहीं होता जब तक कि वह पहले ही जारी नहीं हो जाता।

तथाकथित "वास्तविक समय" संरक्षण भी अधिनियम में मैलवेयर को पकड़ने का एक लोकप्रिय तरीका है। सुरक्षा का यह रूप हस्ताक्षर पर निर्भर नहीं करता है, बल्कि आपके पीसी पर चल रहे सॉफ़्टवेयर के व्यवहार पर नज़र रखता है। यदि एक निश्चित कार्यक्रम अजीब तरह से व्यवहार करना शुरू कर देता है - यदि यह अनुमतियों के लिए पूछ रहा है तो यह नहीं होना चाहिए, या संशोधन करने की कोशिश करना चाहिए फाइलें जो असामान्य हैं - इस पर ध्यान दिया जाता है और प्रोग्राम को आपके फाइल सिस्टम में किसी भी तरह का हंगामा करने से रोकने के लिए कार्रवाई की जाती है। विभिन्न कंपनियां विभिन्न तरीकों से "वास्तविक समय" संरक्षण को लागू करती हैं, लेकिन अधिनियम में मैलवेयर को पकड़ने का लक्ष्य एक ही है।

पांडा क्लाउड एंटीवायरस और नॉर्टन इंटरनेट सिक्योरिटी 2010 जैसे कुछ उत्पादों में अपना डेब्यू करने वाले नए रूप का पता लगाना क्लाउड प्रोटेक्शन है। यह विधि मैलवेयर की उत्पत्ति पर केंद्रित है, जैसे कि विशिष्ट फाइलें और लिंक। यदि कोई एंटी-मैलवेयर सॉफ़्टवेयर का उपयोग करता है, तो वह एक फ़ाइल खोलता है और एक वायरस से संक्रमित होता है, इस फ़ाइल का नाम खतरे के रूप में दर्ज किया जाता है, और यह जानकारी उपलब्ध कराई जाती है। लक्ष्य उपयोगकर्ताओं को फ़ाइलों को खोलने से रोकने या उन लिंक का अनुसरण करना है जिनमें सुरक्षा खतरा हो सकता है।

एक बार खतरे का पता चलने के बाद, यह सुनिश्चित करने के लिए आमतौर पर "संगरोध" किया जाता है कि खतरा फैल नहीं सकता। फिर आप खतरे को दूर करने का प्रयास कर सकते हैं। एंटी-मैलवेयर सॉफ़्टवेयर अक्सर हर उस खतरे को दूर करने में असमर्थ होता है जिसका वह पता लगाता है, लेकिन आपकी सुरक्षा आमतौर पर इतनी देर तक बरकरार रहती है जब तक खतरा एक अलग स्थिति में रहता है।

अधिकांश मैलवेयर-रोधी सॉफ़्टवेयर के ख़िलाफ़ जो शिकायतें सामने आई हैं, वे नई धमकियों से संबंधित हैं। एंटी-मालवेयर सॉफ्टवेयर एक जाना माना तत्व है, और इसे नए मालवेयर द्वारा दरकिनार किया जा सकता है। यही कारण है कि एंटी-मैलवेयर सॉफ़्टवेयर को चरम आवृत्ति के साथ अपडेट किया जाता है - नए खतरों को लगातार खोजा जाता है। हालांकि इसका मतलब यह नहीं है कि एंटी-मैलवेयर सॉफ्टवेयर बेकार है। ज्ञात खतरों की संख्या उन लोगों से अधिक है जो अज्ञात हैं।

हालाँकि, आपके द्वारा खरीदे या डाउनलोड किए गए सॉफ़्टवेयर के बारे में सावधान रहने की आवश्यकता है। सबसे अधिक और कम से कम प्रभावी उत्पादों के बीच एक बड़ा अंतर प्रतीत होता है, और नवाचार की दर अधिक है। उदाहरण के लिए, नॉर्टन कुछ साल पहले ही भयानक था, लेकिन नॉर्टन 2010 के उत्पाद उत्कृष्ट थे। एंटी-मैलवेयर सॉफ़्टवेयर के बारे में वर्तमान जानकारी और समीक्षाओं के लिए, ए वी-तुलनात्मकता (av-comparative.org) की जांच करें, जो कि गैर-लाभकारी संगठन है जो उद्देश्यपूर्वक पीसी सुरक्षा उत्पादों के परीक्षण के लिए समर्पित है।

5.2 फायरवॉल

सबसे गंभीर पीसी सुरक्षा खतरों की एक महत्वपूर्ण संख्या कार्य करने के लिए सक्रिय इंटरनेट कनेक्शन पर भरोसा करती है। आपकी हार्ड ड्राइव का दूषित होना, बट में एक बहुत बड़ा दर्द है, लेकिन आप बैकअप रखकर इससे बचाव कर सकते हैं। यदि कोई व्यक्ति आपके क्रेडिट कार्ड नंबर या किसी अन्य संवेदनशील जानकारी को व्यक्तिगत रूप से प्राप्त करने का प्रबंधन करता है, तो नुकसान आपके पीसी से बहुत आगे तक बढ़ सकता है। यह केवल तभी हो सकता है जब आपके पीसी पर इंस्टॉल किया गया मैलवेयर आपकी जानकारी को थर्ड पार्टी को उपलब्ध कराए। यह डेटा आमतौर पर सबसे आसान तरीका संभव है - इंटरनेट।

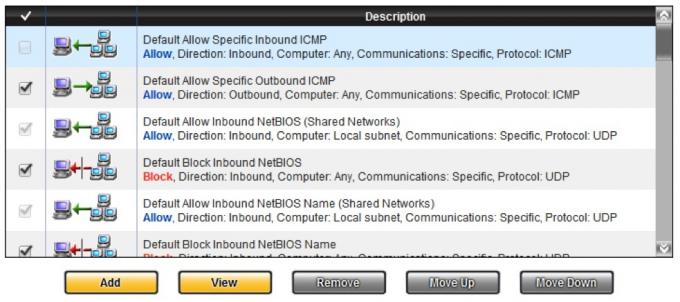

इसे रोकने के लिए यह एक फ़ायरवॉल का काम है। फ़ायरवॉल आपके पीसी पर सॉफ्टवेयर है जो आपके कंप्यूटर से भेजे जाने वाले डेटा पर नज़र रखता है। यह चुनिंदा सूचनाओं को ब्लॉक कर सकता है, या यह (आमतौर पर) आपके इंटरनेट कनेक्शन को पूरी तरह से बंद कर सकता है, जिससे सूचनाओं का प्रवाह पूरी तरह से समाप्त हो जाएगा।

फायरवॉल इंटरनेट सुरक्षा का एक महत्वपूर्ण हिस्सा हैं। इतना महत्वपूर्ण है, वास्तव में, कि डिफ़ॉल्ट रूप से फ़ायरवॉल के साथ विंडोज जहाज। फ़ायरवॉल के बिना, मैलवेयर स्वतंत्र रूप से तीसरे पक्ष को डेटा संचारित करने में सक्षम होगा, और मैलवेयर यादृच्छिक I.P को प्रतियां भेजकर खुद को पुन: पेश करता है। आपके पते तक पहुँच प्राप्त करने की संभावना अधिक होगी पीसी।

चूंकि विंडोज़ मशीनें अब फ़ायरवॉल के साथ जहाज करती हैं, इसलिए आपको तीसरे पक्ष के फ़ायरवॉल को खरीदने की आवश्यकता नहीं है। न केवल विंडोज के लिए, बल्कि ओएस एक्स और लिनक्स ऑपरेटिंग सिस्टम के लिए भी बहुत सारे मुफ्त विकल्प हैं। इस के साथ, इंटरनेट सुरक्षा सूट के रूप में जाने जाने वाले उत्पादों में आमतौर पर पैकेज के हिस्से के रूप में एक फ़ायरवॉल शामिल होता है।

अपने पीसी पर स्थापित फ़ायरवॉल रखने की अत्यधिक अनुशंसा की जाती है। एक फ़ायरवॉल अक्सर मैलवेयर के कारण होने वाले नुकसान को सीमित करने में सक्षम होता है, जब एंटी-मैलवेयर सॉफ़्टवेयर किसी खतरे का पता लगाने या उसे रोकने में विफल रहता है।

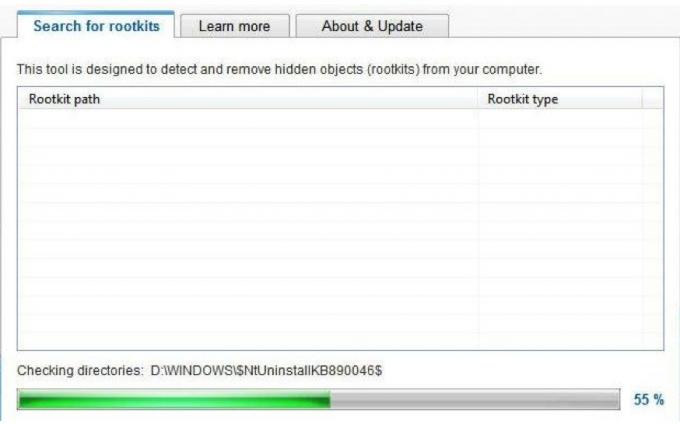

5.3 रूटकिट किलर

एंटी-मालवेयर सॉफ्टवेयर को रूट रूटिन का पता लगाने और छोड़ने के लिए माना जाता है, क्योंकि यह किसी अन्य मैलवेयर के खतरे के रूप में होता है। हालांकि, रूटकिट्स की प्रकृति अक्सर एक रूटकिट का पता लगाने के लिए सामान्य एंटी-मैलवेयर प्रोग्राम के लिए बहुत मुश्किल होती है। यदि खतरे का पता चला है, तो भी एंटी-मैलवेयर प्रोग्राम रूटकिट के कारण इसे हटाने में सक्षम नहीं हो सकता है बचने और पता लगाने से बचने के साधन के रूप में महत्वपूर्ण प्रणाली फ़ाइलों में खुद को एम्बेडेड है निष्कासन।

यह वह जगह है जहाँ समर्पित रूटकिट हत्यारे आते हैं। ये प्रोग्राम विशेष रूप से एक रूटकिट को खोजने और फिर निकालने के लिए डिज़ाइन किए गए हैं, भले ही रूटकिट गंभीर सिस्टम फ़ाइलों में घाव हो। शायद इस प्रकार का सबसे प्रसिद्ध कार्यक्रम मालवेयरबाइट्स एंटी-मैलवेयर है, जो लोकप्रिय हो गया कई साल पहले हमले के इस तरीके से उत्पन्न खतरे के बीच तकनीकी खबरों को संक्षेप में दर्ज किया गया था मकड़जाल। उस समय से, मैलवेयरवेयर एक अधिक सामान्य एंटी-मैलवेयर प्रोग्राम बन गया है।

कई रूटकिट हत्यारे भी हैं जो एक विशिष्ट रूटकिट को हटाने के लिए बनाए गए हैं। कुछ रूटकिट्स की जटिलता के कारण कभी-कभी इसकी आवश्यकता होती है, जो सिस्टम फ़ाइलों में छिप जाती हैं जिन्हें ऑपरेटिंग सिस्टम को नुकसान पहुंचाए बिना संशोधित नहीं किया जा सकता है। एक विशेष रूटकिट का मुकाबला करने के लिए डिज़ाइन किए गए प्रोग्राम आमतौर पर एक डिफ़ॉल्ट स्थिति में फ़ाइलों को पुनर्स्थापित करने या रूटकिट से संबंधित कोड को सावधानीपूर्वक हटाने के लिए करते हैं।

हालांकि, ये समाधान हमेशा सफल नहीं होते हैं। कुछ आईटी पेशेवर एक झुलसी हुई पृथ्वी नीति के साथ संपर्क करते हैं। एक बार एक प्रणाली संक्रमित होने के बाद, वे बस ड्राइव को पुन: स्वरूपित करना और ऑपरेटिंग सिस्टम को पुनर्स्थापित करना पसंद करते हैं। यह एक बुरा विचार नहीं है, और एक और कारण है कि आपको हमेशा अपनी फ़ाइलों का बैकअप रखना चाहिए। अपनी हार्ड ड्राइव को रिफॉर्मेट करना और अपने ऑपरेटिंग सिस्टम को फिर से इंस्टॉल करना कभी-कभी एक रूटकिट को हटाने के प्रयास की तुलना में तेज और आसान प्रक्रिया है।

5.4 नेटवर्क निगरानी

एक होने घर का नेटवर्क DynDNS के साथ कहीं से भी अपने घर पीसी से कनेक्ट करें अधिक पढ़ें अविश्वसनीय रूप से उपयोगी हो सकता है। इसका उपयोग कंप्यूटर के बीच फ़ाइलों को एक फ्लैश में स्थानांतरित करने और गैर-पीसी उपकरणों की एक सरणी तक इंटरनेट पहुंच प्रदान करने के लिए किया जा सकता है, जैसे कि गेम कंसोल और ब्लू-रे खिलाड़ी।

नेटवर्क घुसपैठ के लिए भी संवेदनशील हो सकते हैं, हालांकि, एक पीसी सुरक्षा खतरा जो मैलवेयर और हैकिंग दोनों से संबंधित है। वायरलेस नेटवर्क विशेष रूप से असुरक्षित हैं, क्योंकि परिभाषा द्वारा एक वायरलेस नेटवर्क सभी दिशाओं में एयरवेव पर डेटा प्रसारित करता है। यदि यह डेटा एन्क्रिप्ट किया गया है, तो लोगों के लिए पढ़ना कठिन होगा - लेकिन एन्क्रिप्शन को क्रैक करना असंभव नहीं है।

अपने नेटवर्क पर नज़र रखने से आपको यह सुनिश्चित करने में मदद मिलेगी कि कोई भी अजीब उपकरण इससे जुड़ा हुआ नहीं दिखता है। आप सामान्य रूप से इसे देखकर कर सकते हैं मैक पते जांचें कि क्या आपका वायरलेस नेटवर्क एयरसारे के साथ सुरक्षित है अधिक पढ़ें जो आपके राउटर से जुड़े होते हैं और उन मैक डिवाइस के पते की तुलना करते हैं जिनके आप स्वामी हैं (मैक एड्रेस आमतौर पर डिवाइस के शरीर पर मुद्रित होता है)। हालाँकि, मैक पते को बिगाड़ना संभव है, और अधिकांश राउटर उन उपकरणों की एक विस्तृत लॉग प्रदान नहीं करते हैं, जो आपके नेटवर्क से अतीत में जुड़े हुए हैं।

कुछ इंटरनेट सुरक्षा सूट नेटवर्किंग मॉनिटरिंग सॉफ़्टवेयर के साथ इसे ठीक करते हैं जो आपके नेटवर्क को मैप कर सकते हैं, प्रत्येक डिवाइस के बारे में जानकारी प्रदान कर सकते हैं, और इस डेटा को एक नेटवर्क मैप पर रखें, जो आपको ठीक-ठीक दिखाता हो कि आपके नेटवर्क से कौन-कौन से डिवाइस जुड़े हुए हैं और जिन साधनों से वे जुड़े हुए हैं। नेटवर्किंग मॉनिटरिंग सॉफ्टवेयर आमतौर पर किसी भी नए डिवाइस की पहुंच को प्रतिबंधित करने में सक्षम है, क्या उन्हें पता लगाया जाना चाहिए, या आमतौर पर आपके नेटवर्क से जुड़े उपकरणों की पहुंच को सीमित करना चाहिए।

सभी को इस तरह की सुरक्षा की आवश्यकता नहीं है। वायर्ड होम नेटवर्क को शायद ही कभी इसका उपयोग करने की आवश्यकता होती है, और जिन उपयोगकर्ताओं के पास केवल एक कंप्यूटर है, उन्हें इसकी आवश्यकता नहीं है (एक कंप्यूटर नेटवर्क नहीं बनाता है)। दूसरी ओर वायरलेस नेटवर्क या बड़े वायर्ड नेटवर्क वाले उपयोगकर्ता, संभवतः इस सॉफ़्टवेयर को उपयोगी पाएंगे।

5.5 फ़िशिंग सुरक्षा

जैसा कि अध्याय 2 में उल्लेख किया गया है, फ़िशिंग आज पीसी उपयोगकर्ताओं के सामने सबसे नए और सबसे गंभीर सुरक्षा खतरों में से एक है। पिछले सभी खतरों के विपरीत, फ़िशिंग आपके पीसी को लक्षित नहीं करता है। यह आपको लक्षित करता है - आपका कंप्यूटर केवल आपके खिलाफ अपराध करने के लिए इस्तेमाल किया जाने वाला उपकरण है।

फ़िशिंग इतनी अच्छी तरह से काम करता है क्योंकि फ़िशर्स द्वारा उपयोग किए जाने वाले धोखे की गुणवत्ता अक्सर उत्कृष्ट होती है। अच्छे फ़िशिंग स्कैमर्स एक फर्जी ऑनलाइन बैंकिंग पोर्टल बना सकते हैं, जो आपके बैंक की वेबसाइट पर जाने के दौरान आपके द्वारा उपयोग किए जाने वाले समान है। यदि आप पूरा ध्यान नहीं दे रहे हैं, तो आप बिना सोचे-समझे अपनी व्यक्तिगत जानकारी दर्ज कर सकते हैं। इसका सामना करते हैं - हम सभी के पास दिन हैं। काम पर एक लंबे दिन से घर आने के बाद एक पर्ची से सभी प्रकार के कहर हो सकते हैं।

छल कभी भी पूर्ण नहीं होता है। फिशर्स प्रामाणिक दिखने वाले ईमेल और वेबसाइट बनाने में सक्षम हो सकते हैं, लेकिन वे वास्तव में आपके बैंक से एक ईमेल नहीं भेज सकते हैं या उसी साइट का उपयोग नहीं कर सकते हैं जिस साइट पर वे नकल कर रहे हैं। मानव आंख के लिए, एक असली से एक नकली ईमेल पते या URL को भेद करना मुश्किल हो सकता है - लेकिन सॉफ्टवेयर इस अंतर को जितनी जल्दी कर सकता है उतनी जल्दी आप झपकी ले सकते हैं।

फ़िशिंग सुरक्षा एक अपेक्षाकृत नया क्षेत्र है, लेकिन अधिकांश इंटरनेट सुरक्षा सुइट्स में अब एंटी फ़िशिंग सॉफ़्टवेयर शामिल हैं। इस सुविधा की उपयोगिता आमतौर पर उपयोगकर्ता के तकनीक-प्रेमी पर निर्भर है। ईमानदार रहें - यदि किसी ने सिर्फ एक चरित्र को बदलकर आपको अपने बैंक की वेबसाइट का नकली URL भेजा है, तो क्या आप इसे पकड़ेंगे? क्या आप जानते हैं कि कुछ वेबसाइटें .php जैसी चीजों के साथ क्यों समाप्त होती हैं, और यह महत्वपूर्ण क्यों है? क्या आप http और https के बीच अंतर जानते हैं?

अगर इन सवालों का जवाब "नहीं" है, तो आपको मुफ्त एंटी-फ़िशिंग सॉफ़्टवेयर डाउनलोड करना चाहिए या एंटी-फिनिशिंग फ़ीचर के साथ इंटरनेट सुरक्षा सूट खरीदने पर विचार करना चाहिए। बस पहले सॉफ्टवेयर की समीक्षा पढ़ना सुनिश्चित करें। चूंकि इस प्रकार की सुरक्षा नई है, इसलिए नवाचार के लिए बहुत जगह है - और त्रुटि के लिए कमरा भी।

6. सुरक्षा सॉफ्टवेयर चुनना

6.1 क्या उत्पादों की पेशकश क्या संरक्षण?

पिछले अध्याय में हमने सुरक्षा के सबसे महत्वपूर्ण रूपों पर चर्चा की। यह जानना कि आपको क्या चाहिए एक चीज है - हालांकि, इसे खोजना एक और है। पीसी सुरक्षा के आसपास की मार्केटिंग इस कारण का हिस्सा है कि आम आदमी के लिए इस क्षेत्र को समझना कितना मुश्किल हो सकता है। कंपनियां अक्सर एक ही फीचर को अलग-अलग नामों से बुलाती हैं।

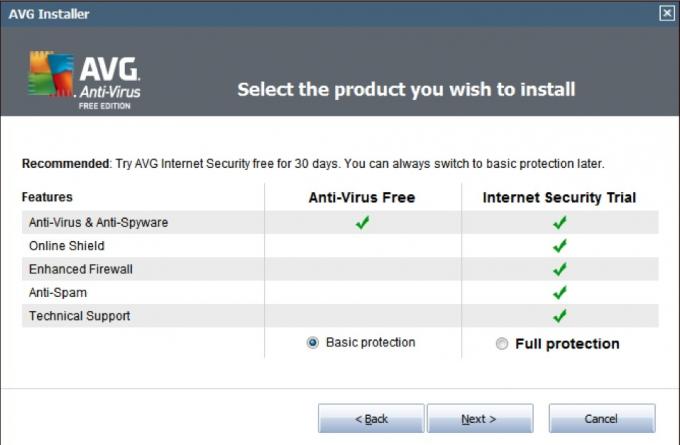

आमतौर पर बेचे जाने वाले पीसी सुरक्षा सॉफ्टवेयर का सबसे बुनियादी रूप एंटीवायरस के रूप में जाना जाता है। एंटीवायरस उत्पादों को आमतौर पर एंटीवायरस और कंपनी के ब्रांड नाम के संयोजन के साथ विपणन किया जाता है। नॉर्टन एंटीवायरस, मैकेफी एंटीवायरस, एवीजी एंटीवायरस, और इसी तरह। एंटीवायरस प्रोग्राम आमतौर पर इस गाइड में रखी गई एंटी-मालवेयर की परिभाषा को फिट करते हैं। वायरस, ट्रोजन, रूटकिट और अन्य खतरे सभी लक्षित हैं। अधिकांश एंटीवायरस उत्पादों में फ़ायरवॉल शामिल नहीं है, और नेटवर्क निगरानी और फ़िशिंग सुरक्षा जैसी सुविधाएँ आमतौर पर शामिल नहीं होती हैं।

अगला कदम इंटरनेट सुरक्षा सूट है। एंटीवायरस सॉफ़्टवेयर के साथ, इंटरनेट सुरक्षा सूट आमतौर पर कंपनी के ब्रांड नाम के साथ इंटरनेट सुरक्षा शब्द के साथ बेचे जाते हैं। इंटरनेट सुरक्षा सूट में आमतौर पर एक फ़ायरवॉल और एंटी फ़िशिंग सुरक्षा शामिल होती है (जिसे कभी-कभी पहचान सुरक्षा या पहचान सुरक्षा कहा जाता है)। कुछ में एक भी शामिल है नेटवर्क की निगरानी शीर्ष 3 पोर्टेबल नेटवर्क विश्लेषण और निदान उपकरण अधिक पढ़ें . इंटरनेट सुरक्षा सुइट्स में एंटी-मेलवेयर विशेषताएं हो सकती हैं, जो कि मूल एंटीवायरस उत्पाद नहीं है, जैसे कि ईमेल या त्वरित संदेशवाहक के माध्यम से आपके द्वारा भेजी गई किसी भी फ़ाइल पर एक स्वचालित वायरस स्कैन।

संरक्षण का अंतिम स्तर कई नामों से जाना जाता है। ट्रेंड माइक्रो अधिकतम सुरक्षा शब्द का उपयोग करता है, जबकि सिमेंटेक अपने उत्पाद नॉर्टन 360 को कॉल करता है। यदि किसी कंपनी द्वारा इंटरनेट सुरक्षा उत्पाद में एंटी-फ़िशिंग सुविधाओं या नेटवर्क मॉनीटर की कमी है, तो तीसरा टीयर उत्पाद आमतौर पर इसे जोड़ता है। ये उत्पाद आमतौर पर उन्नत बैकअप सुविधाओं को भी डिज़ाइन करते हैं जो आपके ऑपरेटिंग सिस्टम पर हमला करने वाले वायरस द्वारा किए गए नुकसान को कम करने के लिए डिज़ाइन किया गया है।

तो आपको कौन सा खरीदना चाहिए? एक निश्चित फैसले के साथ नीचे आना मुश्किल है, क्योंकि इन उत्पादों की विशेषताएं कंपनी से अलग-अलग हैं। उस के साथ, हालांकि, औसत उपयोगकर्ता शायद सबसे अच्छा इंटरनेट सुरक्षा सूट द्वारा परोसा जाता है। यदि आप निश्चित नहीं हैं कि किसी विशेष कंपनी के उत्पाद क्या हैं, तो उनकी वेबसाइट की जाँच करना सुनिश्चित करें। आप आमतौर पर एक चार्ट पाते हैं जो उन विशेषताओं को सूचीबद्ध करता है जो प्रत्येक उत्पाद करता है और जिनके पास नहीं है।

6.2 नि: शुल्क बनाम। अदा की गई सुरक्षा

बेशक, पहली जगह में एक एंटीवायरस समाधान खरीदने की आवश्यकता के बारे में कुछ बहस है। एंटीवायरस सॉफ़्टवेयर काफी सस्ता है, खासकर यदि आप किसी बिक्री की प्रतीक्षा करते हैं। कार्यालय के स्टोरों को एंटीवायरस सॉफ़्टवेयर की प्रतियों की शाब्दिक रूप से प्रतिलिपि देना - कभी-कभी मेल-इन-छूट के साथ, और कभी-कभी बिना देखे असामान्य नहीं होता है। यहां तक कि अगर आप मुफ्त में पीसी सुरक्षा कार्यक्रम की एक प्रति लेते हैं, तो भी, आपको वार्षिक सदस्यता शुल्क देना होगा। यह शुल्क आमतौर पर उत्पाद के खुदरा MSRP के बराबर होता है।

एक वर्ष में $ 40 का भुगतान करना बहुत अधिक नहीं है, लेकिन दूसरी ओर, यह $ 40 है जो आपको भुगतान नहीं करना पड़ सकता है। नि: शुल्क एंटीवायरस समाधान और फायरवॉल मौजूद हैं, और वे काफी अच्छी तरह से काम करते हैं। उदाहरण के लिए, अवास्ट! एवी- तुलनात्मक राउंडअप में नि: शुल्क एंटीवायरस का परीक्षण किया गया है। जबकि मुफ्त एंटीवायरस पहले कभी नहीं आया था, यह भुगतान किए गए एंटीवायरस समाधानों के साथ प्रतिस्पर्धी था। ऑन-डिमांड एंटीवायरस परीक्षण में यह सिमेंटेक, ट्रेंड माइक्रो, कैस्परस्की और अन्य प्रसिद्ध पीसी सुरक्षा कंपनियों के एंटीवायरस सॉफ़्टवेयर की तुलना में कम मैलवेयर नमूनों से चूक गया। (स्रोत: एवी तुलना)

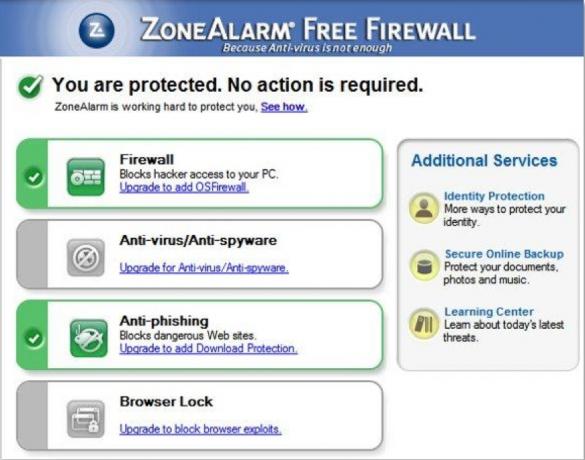

नि: शुल्क फ़ायरवॉल विंडोज के लिए तीन सर्वश्रेष्ठ मुफ्त फ़ायरवॉल अधिक पढ़ें भी उपलब्ध हैं। ज़ोन अलार्म फ़ायरवॉल लंबे समय से लोकप्रिय है, और जबकि यह समय के साथ अपनी बढ़त खो चुका है, यह अभी भी एक अच्छा विकल्प है। अन्य विकल्प पीसी टूल्स, कोमोडो और अधिक जैसी कंपनियों से उपलब्ध हैं। फ़िशिंग सुरक्षा और नेटवर्किंग निगरानी विकल्प मुफ्त में उपलब्ध हैं, साथ ही साथ।

मुफ्त में अपने पीसी के लिए पर्याप्त सुरक्षा प्रदान करना संभव है, और इसका लाभ स्पष्ट है - आपके पास अन्य चीजों पर खर्च करने के लिए अधिक पैसा है। हालांकि, मुफ्त एंटीवायरस, फ़ायरवॉल और नेटवर्किंग मॉनिटरिंग समाधानों को एक साथ रखने से सभी को मज़ा नहीं आता है। नि: शुल्क सुरक्षा सॉफ्टवेयर भी भुगतान विकल्पों की तुलना में अक्सर थोड़ा कम व्यापक है - वास्तव में, यह है कभी-कभी एक जानबूझकर डिजाइन निर्णय, कुछ कंपनियों के रूप में जो नि: शुल्क विकल्प प्रदान करते हैं, वे भी भुगतान की पेशकश करते हैं उन्नयन। अवास्ट! उदाहरण के लिए, फ्री एंटीवायरस, वायरस का पता लगा सकता है और हटा सकता है, लेकिन प्रो संस्करण में वेब खतरों से बेहतर सुरक्षा शामिल है।

6.3 आदर्श मुक्त इंटरनेट सुरक्षा सूट

सशुल्क पीसी सुरक्षा विकल्पों की व्यापक रेंज की समीक्षा करना इस गाइड के दायरे से परे है। जैसा कि पहले कहा गया है, यह अत्यधिक अनुशंसित है कि पाठक एंटी-मैलवेयर प्रभावशीलता के बारे में नवीनतम जानकारी के लिए एवी-तुलनात्मक जांच करें। PCMag.com और CNET दो अन्य साइटें हैं जो लगातार सुरक्षा सॉफ़्टवेयर की उपयोगी समीक्षा प्रदान करती हैं।

फ्री सिक्योरिटी सॉफ्टवेयर के बारे में जानकारी आने में थोड़ी मुश्किल हो सकती है, लेकिन फ्री के लो प्राइस पॉइंट पर उपलब्ध विकल्पों की सामान्य गुणवत्ता पर असर पड़ता है। कुछ मुफ्त विकल्प हैं जो मैं कभी किसी को नहीं सुझाऊँगा। आपको Google और अन्य खोज इंजनों के माध्यम से मिलने वाले विकल्पों के बारे में भी सावधान रहना चाहिए, क्योंकि ये हमेशा वैध कार्यक्रम नहीं होते हैं। हम सभी ने "बंद करो" की घोषणा करते हुए पॉप-अप विज्ञापनों का सामना किया है! हमने आपके कंप्यूटर पर 5 वायरस का पता लगाया है!!! ” इन विज्ञापनों को बढ़ावा देने वाला सॉफ्टवेयर आमतौर पर सुरक्षा सॉफ्टवेयर के रूप में प्रच्छन्न होता है।

चीजों को सरल बनाने में मदद करने के लिए, मैं तीन नि: शुल्क कार्यक्रमों के साथ आया हूं जो आपके पीसी को कई तरह के खतरों से बचाने में आपकी मदद करेंगे।

अवास्ट! मुफ्त एंटीवायरस या Microsoft सुरक्षा अनिवार्य है

कई सक्षम मुफ्त एंटीवायरस प्रोग्राम उपलब्ध हैं, लेकिन अवास्ट! फ्री एंटीवायरस सबसे ऊपर आता है। इस कार्यक्रम को एवी-तुलनात्मकता द्वारा परीक्षण किया गया है। इसे नवीनतम ऑन-डिमांड परीक्षण में उन्नत + रेटिंग और नवीनतम प्रोएक्टिव परीक्षण में उन्नत रेटिंग प्राप्त हुई। ये रेटिंग किसी भुगतान किए गए कार्यक्रम के लिए बुरा नहीं होगा, और वे सॉफ्टवेयर के लिए उत्कृष्ट हैं जो मुफ्त में उपलब्ध हैं। अवास्ट! फ्री एंटीवायरस भी अपेक्षाकृत सहज है, इसलिए आपको कार्यक्रम से परिचित होने में ज्यादा समय नहीं लगाना चाहिए।

अवास्ट सुरक्षा सॉफ्टवेयर परीक्षणों में बहुत अच्छा प्रदर्शन करता है, लेकिन इंटरफ़ेस में कुछ सुधार हो सकता है। यदि आप ऐसा कुछ चाहते हैं जो अधिक सहज महसूस हो तो Microsoft सुरक्षा अनिवार्य है। एवी-तुलनात्मक परीक्षण में यह अवास्ट के रूप में उच्च रैंक नहीं करता है, लेकिन इसे एक उन्नत रेटिंग प्राप्त हुई है, जो इसे कई भुगतान किए गए एंटीवायरस समाधानों के बराबर रखती है।

ज़ोन अलार्म फ्री फ़ायरवॉल

एक दशक पहले या जब कार्यक्रम पहली बार शुरू हुआ था, तब जोनआर्म एक बड़ी बात थी। उस समय, अधिकांश उपयोगकर्ता इस बात से परिचित नहीं थे कि फ़ायरवॉल क्या था या इसकी आवश्यकता क्यों हो सकती है। तब से, कई प्रतिस्पर्धा मुक्त फ़ायरवॉल आ गए और चले गए, लेकिन ज़ोन अलार्म सबसे लोकप्रिय में से एक बना हुआ है। यह एक मजबूत, फ़ायरवॉल को समझने में आसान है। आउटबाउंड सुरक्षा की पेशकश विशेष रूप से महत्वपूर्ण है - यह मैलवेयर को तृतीय पक्ष को जानकारी भेजने से रोक देगा यदि यह आपके कंप्यूटर को संक्रमित करता है। ज़ोन अलार्म में एक एंटी-फ़िशिंग टूलबार भी शामिल है।

बिटडिफेंडर एंटी-फ़िशिंग

यदि आप ZoneAlarm के साथ शामिल एंटी-फ़िशिंग टूलबार की तरह नहीं हैं, तो आप BitDefender का विकल्प आज़मा सकते हैं। इंटरनेट एक्सप्लोरर और फ़ायरफ़ॉक्स के लिए यह टूलबार, उन वेबसाइटों के खिलाफ वास्तविक समय की सुरक्षा प्रदान करता है, जो आपकी व्यक्तिगत जानकारी को फ़िश करने की कोशिश कर सकते हैं। यह एमएसएन या याहू तत्काल दूतों के माध्यम से भेजे गए लिंक के खिलाफ सुरक्षा भी प्रदान करता है।

7. सबसे बुरे के लिए तैयार - और बैकअप!

7.1 बैकअप का महत्व

व्यापक पीसी सुरक्षा को लागू करने से आपको अधिकांश खतरों से सुरक्षा मिलेगी। अधिकांश मैलवेयर और अन्य सुरक्षा खतरे हमले के एक विशिष्ट एवेन्यू का फायदा उठाते हैं, और एक बार जब आप यह जानते हैं, तो आप जवाबी उपाय कर सकते हैं। फिर भी सबसे अच्छा बचाव अभेद्य नहीं है। यह संभव है कि आप किसी भी कारण से, अपने आप को विशेष रूप से चतुर हैकरों द्वारा हमला कर सकते हैं जो आपकी सुरक्षा को बायपास कर सकते हैं और आपके पीसी को नुकसान पहुंचा सकते हैं। या आप एक शून्य-दिन के हमले की चपेट में आ सकते हैं, एक सुरक्षा खतरा जो तेजी से एक पूर्व अज्ञात शोषण का उपयोग करके फैलता है जिसे पैच नहीं किया गया है।

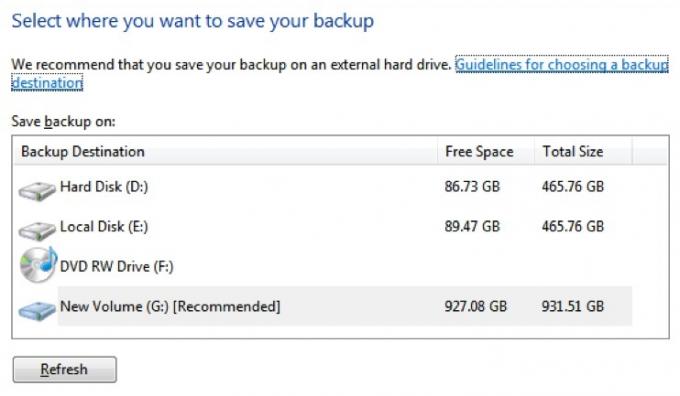

जो भी हो, आपकी महत्वपूर्ण जानकारी का बैकअप रखना महत्वपूर्ण है। बैकअप महत्वपूर्ण डेटा की एक प्रति है जिसे एक अलग डिजिटल या भौतिक स्थान पर रखा गया है। अपने कंप्यूटर के सेकेंडरी हार्ड ड्राइव में पारिवारिक फ़ोटो कॉपी करना डेटा का बैकअप लेने का एक तरीका है। उन तस्वीरों को एक पर रखकर सीडी रॉम माउंट सीडी या डीवीडी छवि फ़ाइलें वस्तुतः एक पोर्टेबल ऐप का उपयोग करना अधिक पढ़ें और फिर उस सीडी को बैंक लॉकबॉक्स में स्टोर करना भी डेटा का बैकअप लेने का एक उदाहरण है।

ये दो उदाहरण ध्रुवीय विरोधी हैं। एक बेहद आसान है, लेकिन बहुत सुरक्षित भी नहीं है, जबकि दूसरा बहुत ही सुरक्षित है लेकिन असुविधाजनक है। इन दो चरम सीमाओं के बीच विचार करने के लिए कई विकल्प हैं।

7.2 बैकअप विकल्प

इसके मूल में, डेटा का बैकअप डेटा की प्रतिलिपि बनाने और मूल स्थान के अलावा कहीं और रखने के अलावा और कुछ नहीं है। बस फाइलों को एक माध्यमिक आंतरिक हार्ड ड्राइव पर एक फ़ोल्डर में रखना बैकअप डेटा का सबसे आसान तरीका है। हालाँकि, यह बहुत सुरक्षित नहीं है। मैलवेयर आसानी से माध्यमिक ड्राइव और भ्रष्ट फ़ाइलों को संक्रमित कर सकता है, क्या इसे ऐसा करने के लिए प्रोग्राम किया जाना चाहिए। यह विधि आपकी फ़ाइलों को ट्रोजन के माध्यम से एक्सेस होने से बचाने के लिए कुछ भी नहीं करती है।

जब वायरस के खिलाफ सुरक्षा की बात आती है, तो आपके पीसी से अलगाव महत्वपूर्ण है। आपका बैकअप आपके पीसी से जितना अलग होगा, मालवेयर की संभावना उतनी ही कम होगी कि वह बैकअप को एक्सेस कर सकेगा और उसे नुकसान पहुंचाएगा। इसे ध्यान में रखते हुए, कुछ बैकअप विकल्प हैं जो बाकी हिस्सों से बाहर खड़े हैं।

बाहरी हार्ड ड्राइव

एक बाह्य हार्ड ड्राइव 4 चीजें जो आपको एक नई हार्ड ड्राइव खरीदते समय जानना आवश्यक हैं अधिक पढ़ें , या एक अंगूठे ड्राइव (यदि आपके पास बैकअप के लिए आवश्यक फ़ाइलों का आकार छोटा है) तो बैकअप बनाने का एक सरल तरीका है जब तक कि बाहरी हार्ड ड्राइव एक पीसी से सक्रिय रूप से जुड़ा नहीं है। बाहरी हार्ड ड्राइव डेटा ट्रांसफर करने के लिए आवश्यक समय को कम करते हुए तेजी से ट्रांसफर गति प्रदान करते हैं, और सूचनाओं के विशाल संस्करणों को संग्रहीत कर सकते हैं। कई बाहरी हार्ड ड्राइव अब आंतरिक हार्ड ड्राइव के सभी डेटा को दोहराने के लिए पर्याप्त हैं, जो वसूली को यथासंभव दर्दनाक बनाता है।

बाहरी हार्ड ड्राइव के साथ मुख्य समस्या इसकी प्लग-एंड-प्ले प्रकृति है। कंप्यूटर में बाहरी ड्राइव को तुरंत प्लग करना एक कनेक्शन बनाता है, जिसे बाद में ड्राइव में मैलवेयर ट्रांसफर करने के लिए इस्तेमाल किया जा सकता है। यदि आप अपने बैकअप के लिए एक बाहरी ड्राइव का उपयोग करते हैं, तो आपको इसे कनेक्ट करने से पहले अपने पीसी पर मैलवेयर स्कैन चलाना चाहिए।

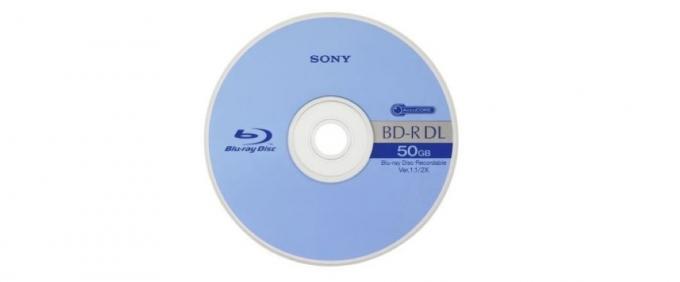

ऑप्टिकल प्रारूप

हालाँकि आज डेटा बैकअप का एक पुराना तरीका माना जाता है, लेकिन CD और DVD-ROM डिस्क सबसे सुरक्षित बैकअप विकल्पों में से एक हैं। यदि आप रीड-ओनली डिस्क बनाते हैं, तो भविष्य में डिस्क पर अतिरिक्त डेटा लिखना किसी के लिए भी संभव नहीं होगा, जो मैलवेयर को आपकी जानकारी के बिना डिस्क में प्रवेश करने से रोकता है। बेशक, आपको बैकअप बनाते समय हर बार एक नई डिस्क बनानी होगी, लेकिन अधिकांश इलेक्ट्रॉनिक्स स्टोर पर CD / DVD-ROM 100 डॉलर के पैक में 20 डॉलर में खरीदा जा सकता है।

भंडारण क्षमता इस पसंद की सीमा है। एक मानक सीडी लगभग 650 मेगाबाइट डेटा संग्रहीत कर सकती है, जबकि एक डीवीडी लगभग 5 गीगाबाइट पर सबसे ऊपर है। ब्लू-रे, नवीनतम सामान्य प्रारूप, दोहरे परत डिस्क पर 50 गीगाबाइट तक स्टोर कर सकता है, लेकिन व्यक्तिगत बीडी-आर डीएल डिस्क $ 10 और $ 20 के बीच है।

ऑनलाइन बैकअप

पिछले कुछ वर्षों में कार्बोनाइट और मोज़ी जैसी कई ऑनलाइन बैकअप सेवाएँ प्रदर्शित हुई हैं। यहां तक कि ऑनलाइन सिंक सेवाओं, जैसे ड्रॉपबॉक्स का उपयोग ऑनलाइन बैकअप के लिए किया जा सकता है। ये सेवाएं डेटा संग्रहण के लिए एक सुरक्षित ऑफ़-साइट स्थान प्रदान करती हैं। यह डेटा सुरक्षा का एक उच्च स्तर प्रदान करता है, क्योंकि इस जानकारी के एक मैलवेयर संक्रमण द्वारा स्वचालित रूप से हमला होने की बहुत कम संभावना है।

दूसरी ओर, ऑनलाइन बैकअप सेवाओं के माध्यम से हमला करने के लिए असुरक्षित हैं keylogger कैसे धोखा देती है Keylogger स्पायवेयर के लिए अधिक पढ़ें या ट्रोजन। जो कोई भी आपका उपयोगकर्ता नाम और पासवर्ड पता करता है, वह आपके डेटा तक पहुंच सकेगा। वस्तुतः सभी ऑनलाइन बैकअप सेवाएं सीमित समय के लिए हटाए गए डेटा को पुनर्स्थापित कर सकती हैं, इसलिए यह संभावना नहीं है कि कोई आपकी फ़ाइलों को स्थायी रूप से नष्ट करने में सक्षम होगा। हालाँकि, वे आपकी फ़ाइलों को पुनः प्राप्त करने और उन्हें पढ़ने में सक्षम हो सकते हैं।

ऑनलाइन बैकअप की लागत समय के साथ बढ़ सकती है। कार्बोनाइट की () बैकअप योजना $ 54.95 प्रति वर्ष की है, जबकि ड्रॉपबॉक्स प्रति माह 50 गीगाबाइट भंडारण के लिए $ 10 का शुल्क लेता है।

व्यक्तिगत रूप से, मैं एक दो-भाग की रणनीति की सिफारिश करता हूं जो बाहरी हार्ड ड्राइव या डीवीडी-रॉम डिस्क के साथ एक ऑनलाइन बैकअप सेवा को जोड़ती है। डीवीडी-रॉम डिस्क्स को आपकी सारी जानकारी नहीं लेनी है - बस वह सामान जिसे आप वास्तव में नहीं खो सकते, जैसे कि व्यावसायिक रिकॉर्ड। यदि आप हार्ड ड्राइव पर विचार कर रहे हैं, तो हमारे Makeuseof.com लेख को देखें 4 चीजें जो आपको नई हार्ड ड्राइव खरीदते समय जानना आवश्यक हैं 4 चीजें जो आपको एक नई हार्ड ड्राइव खरीदते समय जानना आवश्यक हैं अधिक पढ़ें .

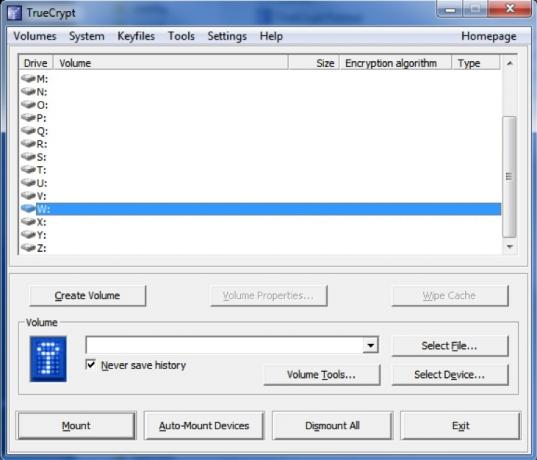

7.3 एन्क्रिप्शन के साथ सुरक्षित फ़ाइलें

डेटा की सुरक्षा और बैकअप के लिए इस्तेमाल किया जा सकता है एक और सुरक्षा एन्क्रिप्शन है। एन्क्रिप्शन एक विशिष्ट एल्गोरिथ्म के उपयोग से किसी फ़ाइल को स्क्रैच करने की प्रक्रिया है। एक बार हाथापाई करने के बाद, फ़ाइल तब तक बिना पढ़े रहती है जब तक कि वह उचित पासवर्ड दर्ज करके डिक्रिप्ट न हो जाए। एन्क्रिप्ट की गई फ़ाइलों को हटाया जा सकता है, लेकिन उन्हें पढ़ा नहीं जा सकता है। ज्यादातर मामलों में वे सुरक्षित हैं भले ही वे आपके पीसी से तीसरे पक्ष के पीसी में स्थानांतरित हो जाएं।

एन्क्रिप्शन पांच ऑनलाइन एन्क्रिप्शन उपकरण आपकी गोपनीयता की रक्षा के लिए अधिक पढ़ें मैलवेयर हमले से आपकी जानकारी की रक्षा कर सकता है या नहीं। कई मैलवेयर हमले जो कुछ प्रारूपों के पीसी अटैक फाइलों पर फाइलों को नुकसान पहुंचाते हैं। मैलवेयर वाक्य के साथ सभी शब्द दस्तावेजों की सामग्री को बदल सकता है "आपको हैक नहीं किया गया है !!!" उदाहरण के लिए। यदि फ़ाइलों को एन्क्रिप्ट किया गया है, तो इस प्रकार का संशोधन संभव नहीं है। दूसरी ओर, एन्क्रिप्शन पूरी तरह से फ़ाइलों को हटाए जाने से नहीं रोकता है।

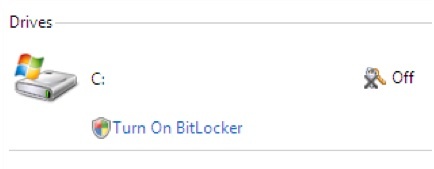

यदि बाहरी हार्ड ड्राइव डेटा हानि के खिलाफ बैकअप है, तो एन्क्रिप्शन डेटा चोरी के खिलाफ एक बैकअप है। इसे लागू करना विशेष रूप से कठिन नहीं है, विंडोज 7 अल्टीमेट इनक्रिप्शन फीचर के साथ आता है जिसे BitLocker कहा जाता है, और कोई भी ट्रू क्रिप्टोकरेंसी को डाउनलोड और इंस्टॉल कर सकता है (//www.makeuseof.com/tag/encrypted-folders-truecrypt-7/ कैसे एन्क्रिप्टेड फ़ोल्डर बनाने के लिए अन्य Truecrypt 7 के साथ नहीं देख सकते हैं अधिक पढ़ें ), एक अत्यंत मजबूत फ्रीवेयर एन्क्रिप्शन प्रोग्राम।

हर किसी को अपनी फ़ाइलों को एन्क्रिप्ट करने की आवश्यकता नहीं है। उदाहरण के लिए, मेरी दादी अपने पीसी पर कुछ भी नहीं करती हैं, लेकिन त्यागी खेलती हैं और ईमेल भेजती हैं, इसलिए उन्हें एन्क्रिप्शन की आवश्यकता नहीं है। एन्क्रिप्शन उन उपयोगकर्ताओं के लिए अनुशंसित है जो अपने पीसी पर संवेदनशील डेटा को लंबे समय तक संग्रहीत करते हैं। उदाहरण के लिए, पिछले कर रिकॉर्ड को एन्क्रिप्ट करना एक अच्छा विचार होगा यदि आप अपने पीसी पर उनकी प्रतियां रखते हैं। इन फ़ाइलों की जानकारी एक पहचान चोर के लिए बहुत उपयोगी होगी।

7.4 मुझे कितनी बार बैकअप लेना चाहिए?

एक बैकअप के लिए इस्तेमाल किया जा सकता है कि कुछ खरीदना पहला कदम है। दूसरा चरण वास्तव में डेटा का बैकअप लेना है। उपयोगकर्ताओं के लिए एक बार ऐसा करना सामान्य है और फिर इसे कभी भी करना न भूलें। परिणामस्वरूप, मैलवेयर के हमले के बाद वे जो डेटा पुनर्प्राप्त करते हैं वह अब प्रासंगिक नहीं है, और बहुत कुछ खो गया है।

जिस आवृत्ति के साथ आपको बैकअप करना चाहिए वह इस बात पर बहुत निर्भर करता है कि आप अपने पीसी का उपयोग कैसे करते हैं। एक परिवार पीसी, जिसका उपयोग महत्वपूर्ण फ़ाइलों को संग्रहीत करने के लिए नहीं किया जाता है और शायद ही कभी संवेदनशील जानकारी होती है, मासिक शेड्यूल के साथ कर सकते हैं। एक घर कार्यालय पीसी नियमित रूप से ग्राहक जानकारी को संभालने के लिए इस्तेमाल किया जाता था, दूसरी ओर, साप्ताहिक या दैनिक बैकअप से भी लाभ होता था।

यदि आप पहले बताए गए दो-चरण के दृष्टिकोण का पालन कर रहे हैं, तो आसान बैकअप मुश्किल नहीं होना चाहिए। अधिकांश बाहरी हार्ड ड्राइव और ऑनलाइन बैकअप सेवाएं बैकअप प्रक्रिया को त्वरित और पीड़ारहित बनाने वाली जानकारी का बैकअप लेने के लिए आसान निर्देशों के साथ आती हैं। यदि आपने इनमें से किसी भी बैकअप समाधान को खरीदा है, तो मैं साप्ताहिक से मासिक आधार पर बैकअप चलाने की सलाह देता हूं।

हालांकि, अपने सबसे महत्वपूर्ण डेटा के लिए एक ऑप्टिकल बैकअप का उपयोग करना न भूलें। यह कम बार हो सकता है - कहते हैं, महीने में एक बार या उससे कम। वास्तव में, एक पारिवारिक कंप्यूटर को केवल वार्षिक आधार पर इस प्रकार के बैकअप की आवश्यकता हो सकती है। मुझे लगता है कि कर के मौसम के बाद आमतौर पर सबसे अच्छा होता है, क्योंकि कर समाप्त होने के बाद परिवार अक्सर पिछले वर्ष के लेखांकन को लपेटते हैं।

याद रखें - पुराना बैकअप एक बेकार बैकअप है। यहाँ अनुसूचियां सामान्य हैं। अपने सर्वोत्तम निर्णय का उपयोग करें, और सोचें कि यदि आपने अपनी फ़ाइलों तक पहुंच खो दी तो क्या होगा। यदि आपने एक नई फ़ाइल सहेज ली है, जिसे आप खो नहीं सकते हैं, तो बैकअप बनाने का समय आ गया है। विश्वविद्यालय के कई छात्र इस पर अपने विचार साझा करेंगे। मैलवेयर के हमले के कारण खोए हुए काम को फिर से करने के अलावा कुछ भी बुरा नहीं है।

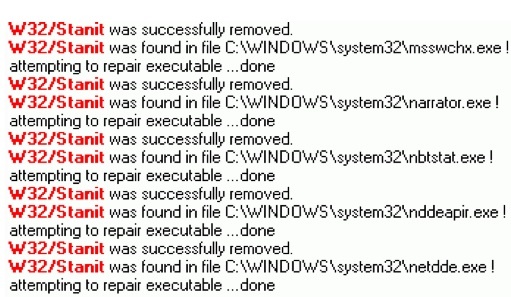

8. मैलवेयर से पुनर्प्राप्त

मालवेयर होता है। यदि आप अपने पीसी की सुरक्षा के बारे में स्मार्ट हैं, और थोड़ा भाग्यशाली है, तो आपको कभी भी अपने पीसी पर मैलवेयर लेने या आपकी फ़ाइलों को नुकसान पहुंचाने से नहीं निपटना होगा। यदि आपको मैलवेयर से नुकसान हुआ है, हालांकि, दुनिया में सभी रोकथाम बहुत कम है। इसके बजाय पुनर्प्राप्ति मोड में जाने का समय है - मैलवेयर की गड़बड़ी के बाद सफाई।

8.1 अपने पीसी को पुनः प्राप्त करना

मालवेयर अटैक से पेलोड काफी हद तक अलग-अलग हो सकता है। कुछ मैलवेयर बस एक स्थापित करने का प्रयास करेंगे bloatware रेवो अनइंस्टालर आपका ब्लोटवेयर नीचे शिकार करेंगे अधिक पढ़ें प्रोग्राम या कुछ सिस्टम सेटिंग्स में बदलाव, जबकि मैलवेयर के अन्य रूप एक पीसी को पूरी तरह से बेकार कर देंगे। क्षति की डिग्री, जाहिर है, प्रतिक्रिया को निर्देशित करेगी।

यदि आपको संदेह है या पता है कि आप मैलवेयर से प्रभावित हैं, लेकिन आपका पीसी अभी भी काम कर रहा है, तो आप एंटी-मैलवेयर सॉफ़्टवेयर का उपयोग करके मैलवेयर को हटाने का प्रयास कर सकते हैं। मैलवेयर अक्सर उन कार्यक्रमों की स्थापना को अवरुद्ध करने का प्रयास करेगा जो इसे हटा सकते हैं, लेकिन यह एक शॉट के लायक है। पीसी सुरक्षा की तरह मैलवेयर, एकदम सही नहीं है। यहां तक कि अगर इसे हटाने के प्रयासों का जवाब देना चाहिए, तो यह उचित रूप से जवाब नहीं दे सकता है या हाल ही में अपडेट किए गए एंटी-मैलवेयर सॉफ़्टवेयर से निपटने में सक्षम नहीं हो सकता है।

आप मैन्युअल रूप से मैलवेयर हटाने का भी प्रयास कर सकते हैं। यह बहुत प्रभावी हुआ करता था, लेकिन यह अधिक कठिन होता जा रहा है क्योंकि मैलवेयर अधिक परिष्कृत हो जाता है। ऐसा करने के लिए, आपको पहले यह पता लगाना होगा कि मैलवेयर वास्तव में कहां स्थित है। एंटी-मैलवेयर सॉफ़्टवेयर आपको इसे इंगित करने में सक्षम हो सकता है, या आप अपने पीसी पर कार्य प्रबंधक उपयोगिता के साथ चलने वाले कार्यक्रमों की जांच करके स्थान खोजने में सक्षम हो सकते हैं। एक बार जब आपको अपराधी मिल गया, तो उसे हटा दें। कुछ मामलों में आप इसे आसानी से कर सकते हैं, लेकिन ज्यादातर स्थितियों में आपको अपने सिस्टम को डायग्नोस्टिक मोड में बूट करना होगा, जैसे कि विंडोज सुरक्षित मोड विंडोज सेफ मोड और इसके उपयोग कैसे शुरू करेंविंडोज ऑपरेटिंग सिस्टम एक जटिल संरचना है जो बहुत सारी प्रक्रियाओं को होस्ट करती है। जैसा कि आप हार्डवेयर और सॉफ्टवेयर को जोड़ते हैं और हटाते हैं, समस्याएँ या टकराव हो सकते हैं, और कुछ मामलों में यह बहुत ... अधिक पढ़ें . फिर भी, मैनुअल विलोपन अक्सर मुश्किल या असंभव होता है।

यदि मैलवेयर के हमले से नुकसान अधिक गंभीर है, तो एक झुलसा हुआ पृथ्वी दृष्टिकोण अक्सर सबसे अच्छी प्रतिक्रिया है। हार्ड ड्राइव को रिफ़ॉर्म करें, अपने ऑपरेटिंग सिस्टम को फिर से स्थापित करें, और अपनी फ़ाइलों को अपने बैकअप से बदलें। इससे आपका एक या दो घंटे का समय लग सकता है, और जाहिर तौर पर बट में दर्द होता है। उस के साथ, वसूली की यह विधि अक्सर शिकार करने और संक्रमित होने वाली हर चीज को हटाने की कोशिश करने की तुलना में तेज होती है। यह निर्विवाद रूप से अधिक सुरक्षित भी है। यहां तक कि अगर आप मानते हैं कि आप एक मैलवेयर संक्रमण को दूर करने में कामयाब रहे हैं, तो आप निश्चित नहीं हो सकते कि आपने ऐसा किया है। मैलवेयर के लिए यह बहुत आसान है कि वह महत्वपूर्ण सिस्टम फ़ाइलों में छिप जाए या खुद को निर्दोष निष्पादन योग्य बना ले।

8.2 आपकी पहचान की रक्षा करना

बेशक, इस गाइड में उल्लिखित कुछ सुरक्षा खतरे आपके पीसी पर बिल्कुल भी हमला नहीं करते हैं। फ़िशिंग हमले आपके इलेक्ट्रॉनिक्स और किसी भी मैलवेयर के हमले से हर नुकसान के बिना काफी नुकसान कर सकते हैं सफलतापूर्वक अपने पंजे को अपने पीसी में हुक करने से आपके व्यक्तिगत प्राप्त करने वाली अज्ञात पार्टी की संभावना बहुत बढ़ जाती है जानकारी।

यदि आपको कभी पता चलता है कि आपका कंप्यूटर मैलवेयर से सफलतापूर्वक संक्रमित हो गया है, तो आपको दूसरे कंप्यूटर से अपने सभी पासवर्ड जल्दी से रीसेट करने चाहिए। इसमें बैंकिंग पोर्टल, ईमेल अकाउंट, सोशल नेटवर्किंग साइट आदि शामिल हैं। जब आप इसे टाइप कर रहे हों, तो इस तरह के डेटा को लॉग करना मैलवेयर के लिए मुश्किल नहीं है, और आपको यह नहीं समझना चाहिए कि कोई व्यक्ति इन खातों के साथ क्या कर सकता है। उदाहरण के लिए, सोशल मीडिया अकाउंट का नियंत्रण खोना, आपके व्यक्तिगत संबंधों को नुकसान पहुंचा सकता है या दोस्तों और परिवार को जोखिम में डाल सकता है, क्योंकि आपके खाते का उपयोग मैलवेयर फैलाने के लिए किया जा सकता है।

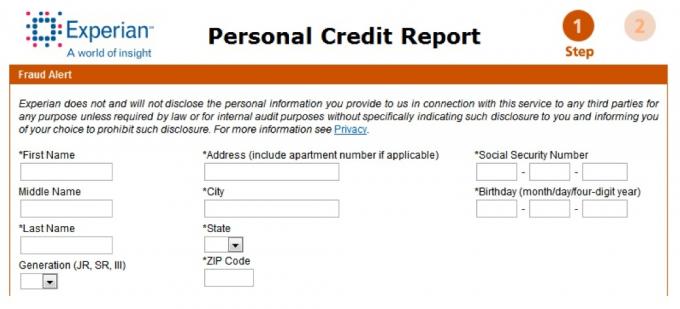

इसे पूरा करने के बाद, अगला कदम क्रेडिट फ्रॉड अलर्ट को बाहर करना है। तीन प्रमुख क्रेडिट एजेंसियां, इक्विफैक्स, एक्सपेरियन और ट्रांसयूनियन, आपकी क्रेडिट रिपोर्ट पर सुरक्षा चेतावनी या फ्रीज लगा सकते हैं। यह कदम दूसरों को आपकी क्रेडिट रिपोर्ट प्राप्त करने से रोकेगा, जो आपके नाम के माध्यम से क्रेडिट प्राप्त करने के अधिकांश प्रयासों को रोक देगा। आपके द्वारा ऑनलाइन उपयोग किए जाने वाले किसी भी क्रेडिट कार्ड की धोखाधड़ी की रोकथाम विभाग के साथ बोलना भी बुद्धिमानी है। कई क्रेडिट कार्ड कंपनियां एक समान सेवा प्रदान करती हैं जो सीमित अवधि के लिए आपके कार्ड के उपयोग को रोकेंगी। यदि आपका डेबिट कार्ड शामिल है तो अपने बैंक से संपर्क करें।

अंत में, सामाजिक सुरक्षा प्रशासन से संपर्क करें यदि आपको लगता है कि आपके एसएसएन से समझौता किया गया है। कृपया ध्यान दें कि ये उदाहरण मेरे निवास स्थान, संयुक्त राज्य अमेरिका के लिए हैं। अन्य देशों के पाठकों को अपने देश के संगठनों से संपर्क करना होगा।

यदि पहचान की चोरी होती है, तो आपको जल्द से जल्द कार्रवाई करने की आवश्यकता है। उपयुक्त कंपनी या बैंक से संपर्क करें और धोखाधड़ी की रोकथाम के लिए बोलने के लिए कहें। उन्हें बताएं कि अनधिकृत गतिविधि हुई है, और पत्राचार की लिखित प्रतिलिपि के लिए पूछना सुनिश्चित करें। आप धोखे की सुरक्षा से वंचित नहीं रहना चाहते क्योंकि पहले व्यक्ति ने आपसे बातचीत करना भूल गया था।

पहचान की चोरी होने पर पुलिस रिपोर्ट दर्ज करना भी महत्वपूर्ण है। यह संभावना नहीं है कि पुलिस अपराधी को पकड़ने में सक्षम होगी, या कोशिश भी कर सकती है, लेकिन पुलिस रिपोर्ट दर्ज करने से आपकी क्रेडिट रिपोर्ट या कार्ड से धोखाधड़ी के आरोपों को पकड़ना आसान हो जाएगा। हालांकि अधिकांश पुलिस विभाग पुलिस रिपोर्ट दर्ज करने के लिए ग्रहणशील हैं, लेकिन आप कभी-कभी ऐसा पाते हैं जो ऐसा लगता है कि यह महत्वपूर्ण नहीं है। यदि ऐसा होता है, तो अपने क्षेत्र में एक अलग कानून प्रवर्तन एजेंसी से संपर्क करें। यदि आपने शहर की पुलिस से संपर्क करके शुरुआत की है, उदाहरण के लिए, इसके बजाय काउंटी पुलिस से संपर्क करने का प्रयास करें।

8.3 भविष्य की समस्याओं को रोकना

एक बार जब आप मैलवेयर हटा देते हैं या अपने ऑपरेटिंग सिस्टम को फिर से इंस्टॉल करते हैं, और आपने अपना उचित परिश्रम पूरा नहीं किया है आपकी व्यक्तिगत जानकारी हासिल करने के संबंध में, अगला चरण यह सुनिश्चित कर रहा है कि आपको समस्या का सामना नहीं करना पड़ेगा फिर।

आमतौर पर, यह उन क्षेत्रों की पहचान करने का एक सरल मामला है जहां आपके पीसी सुरक्षा कुछ बीफ़ का उपयोग कर सकते हैं और उन्हें ठीक कर सकते हैं। उम्मीद है, इस गाइड ने आपको अपने पीसी की सुरक्षा के लिए एक अच्छा विचार दिया होगा। यहाँ आपको याद दिलाने के लिए एक त्वरित चेकलिस्ट है।

1. एंटी-मैलवेयर सॉफ़्टवेयर स्थापित करें

2. एक फ़ायरवॉल स्थापित करें

3. एंटी-फ़िशिंग सॉफ़्टवेयर स्थापित करें

4. एक नेटवर्क मॉनिटर स्थापित करें

5. अपने ऑपरेटिंग सिस्टम सहित सभी सॉफ़्टवेयर को उसके नवीनतम संस्करण में अपडेट करें

6. अपने महत्वपूर्ण डेटा का बैकअप बनाएं

बेशक, आप मैलवेयर से संक्रमित नहीं हुए होंगे क्योंकि आपने गलती की है। आप गलत समय पर सही मैलवेयर द्वारा लक्षित हो सकते हैं, या होशियार हैकर से सीधे टकरा सकते हैं। इसका मतलब यह नहीं है कि रोकथाम बेकार है, हालांकि - इसका मतलब यह है कि आप पहले अशुभ थे।

9. निष्कर्ष

9.1 मुद्दों का सारांश

हमने इस गाइड में बहुत सारी जानकारी को छुआ है। हमने मैलवेयर के खतरों, घोटालों, आपके द्वारा आवश्यक एंटी-मैलवेयर सॉफ़्टवेयर, फ़्रीवेयर विकल्प और बहुत कुछ के बारे में बात की है। यह एक ही बार में पचाने के लिए बहुत सारी जानकारी है, लेकिन तीन बिंदु हैं जिन्हें मैं सुदृढ़ करना चाहता हूं।

1. अपने पीसी की सुरक्षा को सुरक्षित रखना महत्वपूर्ण है। जैसा कि मैंने पहले कहा था, ऐसे उपयोगकर्ताओं की एक टुकड़ी बनी हुई है जो आश्वस्त हैं कि "सामान्य ज्ञान" का उपयोग करके पर्याप्त रूप से एक पीसी की सुरक्षा होगी। यह बस मामला नहीं है। उपयोगकर्ता की कार्रवाई के बिना एक पीसी पर हमला करने के लिए मैलवेयर के खतरे के लिए संभव है, और फ़िशिंग घोटाले में उपयोग किए गए कुछ धोखे का पता लगाना बेहद मुश्किल है।

2. किसी भी समय सभी सुरक्षा खतरों के खिलाफ पीसी की सुरक्षा करना असंभव है। एंटी-मैलवेयर सॉफ़्टवेयर, फ़ायरवॉल और अन्य सुरक्षा का उपयोग करने से केवल समस्या की संभावना कम हो जाती है। पूर्ण प्रतिरक्षा संभव नहीं है। यही कारण है कि महत्वपूर्ण डेटा का वर्तमान बैकअप रखना महत्वपूर्ण है।

3. आपको पीसी सुरक्षा सॉफ़्टवेयर पर कुछ भी खर्च नहीं करना है, लेकिन उच्च गुणवत्ता वाले भुगतान वाले उत्पाद के साथ आमतौर पर अपने पीसी को सुरक्षित रखना आसान है। (नोट: सभी भुगतान किए गए पीसी सुरक्षा सॉफ़्टवेयर पैसे के लायक नहीं हैं। खरीदने से पहले समीक्षाओं को पढ़ना सुनिश्चित करें।) यदि आप एक औसत उपयोगकर्ता हैं, तो उपलब्ध सुरक्षा सॉफ़्टवेयर की सरणी आपको परेशान कर सकती है। सुनिश्चित करें कि आप जो भी समाधान डाउनलोड करने या खरीदने के लिए समझ रहे हैं।

यह एक ऐसी दुनिया में रहने के लिए बहुत अच्छा होगा जहां पीसी सुरक्षा सरल थी। हालाँकि, वास्तविकता नहीं है, और पीसी सुरक्षा के आसपास के मुद्दे अधिक जटिल बढ़ने की संभावना है। जैसे-जैसे समय आगे बढ़ेगा, आपके पीसी पर मैलवेयर डालने के लिए इस्तेमाल की जाने वाली तकनीक अधिक जटिल हो जाएगी। इसका मतलब यह नहीं है कि आपको डरना चाहिए, लेकिन इसका मतलब यह है कि आपको वर्तमान पीसी सुरक्षा रुझानों के साथ अद्यतित रहना चाहिए और (एक बार फिर) महत्वपूर्ण डेटा का वर्तमान बैकअप रखें।

9.2 मोबाइल के खतरों के बारे में एक नोट

यह गाइड पीसी सुरक्षा की चिंता करता है। अभी के लिए, पीसी को मोटे तौर पर डेस्कटॉप, लैपटॉप और नेटबुक के रूप में पहचाना जाता है। हालाँकि, iPhone और Android स्मार्टफ़ोन जैसे नए डिवाइस बदल रहे हैं जिससे हम पीसी सुरक्षा को देखते हैं। अब तक, इन उपकरणों पर लक्षित सुरक्षा खतरों का केवल एक मुट्ठी भर किया गया है, लेकिन ऐसा लगता है जैसे इन के लिए जगह है उपकरणों का दोहन किया जाना, और उनकी लोकप्रियता को देखते हुए, यह सामान्य मालवेयर बनने से कुछ समय पहले होने की संभावना है लक्ष्य।

इन उपकरणों पर खतरे आपके पीसी के लिए भी खतरा हो सकते हैं, यह मानते हुए कि आप, अधिकांश लोगों की तरह, कुछ बिंदु पर अपने डिवाइस को अपने पीसी से कनेक्ट करते हैं। मोबाइल उपकरणों के संरक्षण में अनुसंधान अभी भी अपनी प्रारंभिक अवस्था में है, और जब तक कुछ एंटी-मैलवेयर प्रोग्राम उपलब्ध हैं, उनकी उपयोगिता पूरी तरह से ज्ञात नहीं है। किसी भी स्थिति में, इन उपकरणों के साथ इस बात का ध्यान रखना कि आप एक पीसी का इलाज करेंगे। क्या आपको अपने बैंक से एक अप्रत्याशित ईमेल मिला है? जब तक आप इसे अपने एंटी-फ़िशिंग सुसज्जित पीसी के साथ नहीं देख सकते, तब तक इसे अकेला छोड़ दें। अज्ञात फ़ाइलों को डाउनलोड करने और उन वेबसाइटों पर जाने से बचें जिनसे आप अपरिचित हैं, साथ ही साथ।

9.3 अतिरिक्त पढ़ना

- Ubuntu के लिए आसानी से नेटवर्क फ़ायरवॉल नियम बनाने के लिए 2 ऐप्स Ubuntu के लिए आसानी से नेटवर्क फ़ायरवॉल नियम बनाने के लिए दो ऐप्स अधिक पढ़ें

- मैक ओएस एक्स के लिए 2 मुफ्त एंटीवायरस प्रोग्राम 10 सर्वश्रेष्ठ मुफ्त एंटीवायरस सॉफ़्टवेयरकोई फर्क नहीं पड़ता कि आप किस कंप्यूटर का उपयोग कर रहे हैं, आपको एंटीवायरस सुरक्षा की आवश्यकता है। यहाँ सबसे अच्छा मुफ्त एंटीवायरस उपकरण हैं जिनका आप उपयोग कर सकते हैं। अधिक पढ़ें

- विंडोज के लिए 3 मुफ्त फ़ायरवॉल विंडोज के लिए तीन सर्वश्रेष्ठ मुफ्त फ़ायरवॉल अधिक पढ़ें

- ऑनलाइन फाइल डाउनलोड करते समय अपने पीसी को सुरक्षित रखने के लिए 3 स्मार्ट टिप्स ऑनलाइन फाइल डाउनलोड करते समय अपने पीसी को सुरक्षित रखने के लिए 3 स्मार्ट टिप्स अधिक पढ़ें

- टेस्ट करने के लिए 3 टूल अपने एंटीवायरस / स्पाइवेयर प्रोग्राम को चलाएं टेस्ट करने के लिए 3 टूल अपने एंटीवायरस / स्पायवेयर प्रोग्राम को चलाएं अधिक पढ़ें

- कंप्यूटर सुरक्षा के 4 तत्व जो एंटीवायरस ऐप्स की रक्षा नहीं करते हैं कंप्यूटर सुरक्षा के 4 तत्व जो एंटीवायरस ऐप्स की रक्षा नहीं करते हैं अधिक पढ़ें

- 7 आवश्यक सुरक्षा डाउनलोड जो आपने स्थापित किए हैं 7 आवश्यक सुरक्षा डाउनलोड जो आपने स्थापित किए हैं अधिक पढ़ें

- 7 शीर्ष फ़ायरवॉल कार्यक्रम आपके कंप्यूटर की सुरक्षा के लिए विचार करने के लिए 7 शीर्ष फ़ायरवॉल कार्यक्रम आपके कंप्यूटर की सुरक्षा के लिए विचार करने के लिएआधुनिक कंप्यूटर सुरक्षा के लिए फायरवॉल महत्वपूर्ण हैं। यहां आपके सबसे अच्छे विकल्प हैं और कौन सा आपके लिए सही है। अधिक पढ़ें

- 10 नि: शुल्क सुरक्षा और पीसी देखभाल कार्यक्रम डाउनलोड करना चाहिए 10 सर्वाधिक डाउनलोड किए गए नि: शुल्क सुरक्षा और पीसी देखभाल कार्यक्रम अधिक पढ़ें

- बिटडिफेंडर रेस्क्यू सीडी से वायरस निकलते हैं जब सभी फेल हो जाते हैं बिटडिफेंडर रेस्क्यू सीडी से वायरस निकलते हैं जब सभी फेल हो जाते हैं अधिक पढ़ें

- विंडोज 7 फ़ायरवॉल नियंत्रण के साथ बेहतर विंडोज फ़ायरवॉल प्रबंधित करें विंडोज 7 फ़ायरवॉल नियंत्रण के साथ बेहतर विंडोज फ़ायरवॉल प्रबंधित करें अधिक पढ़ें

- सार्वजनिक कंप्यूटर सुरक्षित बनाया - सुरक्षा उपकरण और युक्तियाँ सार्वजनिक कंप्यूटर सुरक्षित बनाया - सुरक्षा उपकरण और युक्तियाँ अधिक पढ़ें

गाइड प्रकाशित: अप्रैल 2011

मैथ्यू स्मिथ पोर्टलैंड ओरेगन में रहने वाले एक स्वतंत्र लेखक हैं। वह डिजिटल ट्रेंड्स के लिए लिखते और संपादन भी करते हैं।