विज्ञापन

क्या आप अभी तक Android 4.4 किटकैट में अपग्रेड नहीं कर रहे हैं? यहाँ कुछ है जो आपको स्विच बनाने के लिए थोड़ा प्रोत्साहन दे सकता है: स्टॉक के साथ एक गंभीर मुद्दा प्री-किटकैट फोन पर ब्राउज़र की खोज की गई है, और यह दुर्भावनापूर्ण वेबसाइटों को दूसरे के डेटा तक पहुंचने की अनुमति दे सकता है वेबसाइटों। डर लगता है? यहां आपको जानना आवश्यक है

मुद्दा - जो था सबसे पहले शोधकर्ता राफे बलूच द्वारा खोजा गया था - दुर्भावनापूर्ण वेबसाइटों को अन्य फ़्रेमों में मनमाने ढंग से जावास्क्रिप्ट को इंजेक्ट करने में सक्षम होने के कारण, जो कुकीज़ को चुराते हुए देख सकते हैं, या वेबसाइटों की संरचना और मार्कअप को सीधे हस्तक्षेप किया जा सकता है।

सुरक्षा अनुसंधानकर्ता इससे काफी चिंतित हैं, रैपिड 7 के साथ - लोकप्रिय सुरक्षा परीक्षण ढांचे के निर्माता, मेटस्प्लोइट - इसे 'गोपनीयता दुःस्वप्न' के रूप में वर्णित करना. यह कैसे काम करता है इसके बारे में उत्सुक, आपको चिंतित क्यों होना चाहिए, और आप इसके बारे में क्या कर सकते हैं? अधिक के लिए आगे पढ़ें।

एक बुनियादी सुरक्षा सिद्धांत: बाईपास

मूल सिद्धांत जो इस हमले को पहले स्थान पर होने से रोकना चाहिए, उसे समान उत्पत्ति नीति कहा जाता है। संक्षेप में, इसका मतलब है कि एक वेबसाइट में चलने वाले क्लाइंट-साइड जावास्क्रिप्ट को किसी अन्य वेबसाइट के साथ हस्तक्षेप करने में सक्षम नहीं होना चाहिए।

यह नीति वेब एप्लिकेशन सुरक्षा की एक नींव रही है, जब से इसे पहली बार 1995 में नेटस्केप नेविगेटर 2 के साथ पेश किया गया था। प्रत्येक एकल वेब ब्राउज़र ने इस नीति को एक मूलभूत सुरक्षा सुविधा के रूप में लागू किया है, और परिणामस्वरूप जंगली में इस तरह की भेद्यता को देखना अविश्वसनीय रूप से दुर्लभ है।

एसओपी कैसे काम करता है, इसके बारे में अधिक जानकारी के लिए, आप उपरोक्त वीडियो देखने की इच्छा कर सकते हैं। यह जर्मनी में एक OWASP (ओपन वेब ऐप सिक्योरिटी प्रोजेक्ट) इवेंट में लिया गया था, और मैंने अब तक देखे गए प्रोटोकॉल के सर्वश्रेष्ठ स्पष्टीकरणों में से एक है।

जब कोई ब्राउज़र एसओपी बायपास हमले के लिए असुरक्षित होता है, तो क्षति के लिए बहुत जगह होती है। एक हमलावर संभवत: कुछ भी कर सकता है, एचटीएमएल 5 युक्ति के साथ पेश किए गए स्थान एपीआई का उपयोग करके यह पता लगाने के लिए कि पीड़ित कहाँ है, कुकीज़ चुराने के सभी तरीके।

सौभाग्य से, अधिकांश ब्राउज़र डेवलपर्स इस तरह के हमले को गंभीरता से लेते हैं। जो इस तरह के हमले को 'जंगली' में देखने के लिए और अधिक उल्लेखनीय बनाता है।

हमला कैसे काम करता है

तो, हम जानते हैं एक ही मूल राजनीति महत्वपूर्ण है. और हमें पता है कि स्टॉक एंड्रॉइड ब्राउज़र की एक बड़ी असफलता संभावित रूप से हमलावरों को इस महत्वपूर्ण सुरक्षा उपाय को दरकिनार कर सकती है? लेकिन ये कैसे काम करता है?

खैर, रफ़े बलोच द्वारा दी गई अवधारणा का प्रमाण कुछ इस तरह है:

[अब उपलब्ध नहीं है]

तो हमें यहां क्या करना है? खैर, वहाँ एक iFrame है यह एक HTML तत्व है जो वेबसाइटों को किसी अन्य वेब पेज के भीतर किसी अन्य वेब पेज को एम्बेड करने की अनुमति देने के लिए उपयोग किया जाता है। वे उतना उपयोग नहीं करते थे जितना वे करते थे, बड़े पैमाने पर क्योंकि वे करते थे एक एसईओ दुःस्वप्न 10 सामान्य एसईओ गलतियाँ जो आपकी वेबसाइट को नष्ट कर सकती हैं [भाग I] अधिक पढ़ें . हालाँकि, आप अभी भी उन्हें समय-समय पर ढूंढते हैं, और वे अभी भी HTML विनिर्देशन का एक हिस्सा हैं, और अभी तक उनका अवमूल्यन नहीं हुआ है।

इसके बाद ए HTML टैग का प्रतिनिधित्व एक इनपुट बटन इसमें कुछ विशेष रूप से तैयार किए गए जावास्क्रिप्ट शामिल हैं (ध्यान दें कि 0000 \ u0000 'को पीछे छोड़ते हुए?) जो, क्लिक किए जाने पर, वर्तमान वेबसाइट के डोमेन नाम को आउटपुट करता है। हालाँकि, एंड्रॉइड ब्राउज़र में एक त्रुटि के कारण, यह iFrame की विशेषताओं को एक्सेस करने के लिए समाप्त होता है, और जावास्क्रिप्ट अलर्ट बॉक्स के रूप में 'rhaininfosec.com' को प्रिंट करता है।

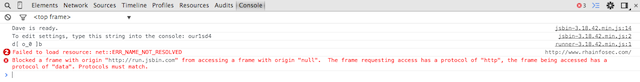

Google Chrome, इंटरनेट एक्सप्लोरर और फ़ायरफ़ॉक्स पर, इस प्रकार का हमला बस त्रुटि करेगा। यह (ब्राउज़र पर निर्भर करता है) जावास्क्रिप्ट कंसोल में लॉग इन करके यह सूचित करता है कि ब्राउज़र ने हमले को अवरुद्ध कर दिया है। कुछ कारणों से, पूर्व-एंड्रॉइड 4.4 उपकरणों पर स्टॉक ब्राउज़र ऐसा नहीं करता है।

एक डोमेन नाम प्रिंट करना बहुत ही शानदार नहीं है। हालांकि, कुकीज़ तक पहुंच प्राप्त करना और किसी अन्य वेबसाइट में मनमाना जावास्क्रिप्ट निष्पादित करना चिंताजनक है। शुक्र है, ऐसा कुछ किया जा सकता है।

क्या किया जा सकता है?

उपयोगकर्ताओं के पास यहां कुछ विकल्प हैं। सबसे पहले, स्टॉक एंड्रॉइड ब्राउज़र का उपयोग करना बंद करें। यह पुराना है, यह असुरक्षित है और बाजार में अभी और अधिक आकर्षक विकल्प हैं। गूगल के पास है Android के लिए Chrome रिलीज़ किया गया Google Chrome अंत में Android के लिए लॉन्च (केवल ICS) [समाचार] अधिक पढ़ें (हालाँकि, केवल आइस क्रीम सैंडविच और ऊपर चलने वाले उपकरणों के लिए), और फ़ायरफ़ॉक्स और ओपेरा के मोबाइल संस्करण भी उपलब्ध हैं।

फ़ायरफ़ॉक्स मोबाइल विशेष रूप से ध्यान देने योग्य है। एक अद्भुत ब्राउज़िंग अनुभव प्रदान करने के अलावा, यह आपको चलाने की अनुमति भी देता है मोज़िला के स्वयं के मोबाइल ऑपरेटिंग सिस्टम, फ़ायरफ़ॉक्स ओएस के लिए आवेदन शीर्ष 15 फ़ायरफ़ॉक्स ओएस ऐप: नए फ़ायरफ़ॉक्स ओएस उपयोगकर्ताओं के लिए अंतिम सूचीबेशक इसके लिए एक ऐप है: यह सब के बाद वेब तकनीक है। मोज़िला का मोबाइल ऑपरेटिंग सिस्टम फ़ायरफ़ॉक्स ओएस, जो देशी कोड के बजाय, अपने ऐप के लिए HTML5, CSS3 और जावास्क्रिप्ट का उपयोग करता है। अधिक पढ़ें , साथ ही एक स्थापित करें भयानक ऐड-ऑन की संपत्ति Android के लिए 10 सर्वश्रेष्ठ फ़ायरफ़ॉक्स ऐड-ऑनAndroid पर फ़ायरफ़ॉक्स के सबसे अच्छे पहलुओं में से एक इसका ऐड-ऑन सपोर्ट है। Android के लिए ये आवश्यक फ़ायरफ़ॉक्स ऐड-ऑन देखें। अधिक पढ़ें .

यदि आप विशेष रूप से पागल होना चाहते हैं, तो फ़ायरफ़ॉक्स मोबाइल के लिए नोस्क्रिप्ट का पोर्टिंग भी है। हालाँकि, यह ध्यान दिया जाना चाहिए कि अधिकांश वेबसाइट बहुत अधिक निर्भर हैं क्लाइंट-साइड निकेट्स रेंडर करने के लिए जावास्क्रिप्ट जावास्क्रिप्ट क्या है और यह कैसे काम करता है? [प्रौद्योगिकी समझाया] अधिक पढ़ें , और NoScript का उपयोग करना लगभग निश्चित रूप से अधिकांश वेबसाइटों को तोड़ देगा। शायद, यह बताता है कि जेम्स ब्रूस ने इसे explains का हिस्सा क्यों बतायाबुराई की trifecta AdBlock, NoScript & Ghostery - The Trifecta of Evilपिछले कुछ महीनों में, मुझे उन पाठकों की एक अच्छी संख्या से संपर्क किया गया है, जिन्हें हमारे गाइड डाउनलोड करने में समस्याएँ आई हैं, या वे लॉग इन बटन नहीं देख सकते या टिप्पणी लोड नहीं कर रहे हैं; और में... अधिक पढ़ें ‘.

अंत में, यदि संभव हो, तो आपको Android ऑपरेटिंग सिस्टम के नवीनतम संस्करण को स्थापित करने के अलावा, अपने Android ब्राउज़र को नवीनतम संस्करण में अपडेट करने के लिए प्रोत्साहित किया जाएगा। यह सुनिश्चित करता है कि Google को इस बग के लिए एक लाइन जारी करनी चाहिए, जिससे आप सुरक्षित रहें।

हालाँकि, यह ध्यान देने योग्य है वहाँ rumblings हैं कि यह समस्या संभावित रूप से एंड्रॉइड 4.4 किटकैट के उपयोगकर्ताओं को हिट कर सकती है. हालाँकि, ऐसा कुछ भी नहीं निकला है जो मुझे ब्राउज़रों को स्विच करने की सलाह देने के लिए पर्याप्त रूप से पर्याप्त हो।

एक प्रमुख गोपनीयता बग

कोई गलती मत करो, यह एक है प्रमुख स्मार्टफोन सुरक्षा मुद्दा क्या आप वास्तव में स्मार्टफोन सुरक्षा के बारे में पता करने की आवश्यकता है अधिक पढ़ें . हालाँकि, किसी भिन्न ब्राउज़र में जाने से, आप वस्तुतः अजेय बन जाते हैं। हालाँकि, एंड्रॉइड ऑपरेटिंग सिस्टम की समग्र सुरक्षा के बारे में कई सवाल हैं।

क्या आप कुछ अधिक सुरक्षित करने के लिए स्विच कर रहे हैं, जैसे सुपर-सुरक्षित आईओएस स्मार्टफ़ोन सुरक्षा: क्या iPhones मालवेयर प्राप्त कर सकते हैं?आईफ़ोन के "हजारों" को प्रभावित करने वाले मैलवेयर ऐप स्टोर के क्रेडेंशियल्स को चुरा सकते हैं, लेकिन अधिकांश आईओएस उपयोगकर्ता पूरी तरह से सुरक्षित हैं - तो आईओएस और दुष्ट सॉफ़्टवेयर के साथ क्या सौदा है? अधिक पढ़ें या (मेरा पसंदीदा) ब्लैकबेरी 10 10 कारण ब्लैकबेरी देने के लिए 10 आज एक कोशिश करोब्लैकबेरी 10 में कुछ बेहद अट्रैक्टिव फीचर्स हैं। यहां दस कारण बताए गए हैं कि आप इसे क्यों देना चाहते हैं। अधिक पढ़ें ? या शायद आप एंड्रॉइड के प्रति वफादार रहेंगे, और पैरानॉयड एंड्रॉइड की तरह एक सुरक्षित रोम स्थापित कर रहे हैं या Omirom 5 कारण क्यों आप अपने Android डिवाइस के लिए फ़्लैश चाहिएकस्टम रॉम विकल्पों के एक समूह के साथ, यह सिर्फ एक पर बसने के लिए कठिन हो सकता है - लेकिन आपको वास्तव में ओमनीरो पर विचार करना चाहिए। अधिक पढ़ें ? या शायद आप भी चिंतित नहीं हैं।

इसके बारे में बातचीत करते हैं। टिप्पणी बॉक्स नीचे है। मैं आपके विचारों को सुनने के लिए इंतजार नहीं कर सकता।

मैथ्यू ह्यूजेस लिवरपूल, इंग्लैंड के एक सॉफ्टवेयर डेवलपर और लेखक हैं। वह शायद ही कभी अपने हाथ में मजबूत काली कॉफी के कप के बिना पाया जाता है और अपने मैकबुक प्रो और अपने कैमरे को पूरी तरह से निहारता है। आप उनके ब्लॉग को पढ़ सकते हैं http://www.matthewhughes.co.uk और @matthewhughes पर ट्विटर पर उसका अनुसरण करें