विज्ञापन

रैंसमवेयर बढ़ रहा है। साइबर अपराधियों ने दांव लगाया है अपने कंप्यूटर से परे: 5 तरीके रैंसमवेयर आपको भविष्य में बंदी बना लेंगेरैनसमवेयर शायद वहां का सबसे खतरनाक मैलवेयर है, और इसका इस्तेमाल करने वाले अपराधी अधिक होते जा रहे हैं उन्नत, यहाँ पाँच चिंताजनक चीजें हैं जिन्हें जल्द ही बंधक बनाया जा सकता है, जिसमें स्मार्ट घर और स्मार्ट शामिल हैं कारों। अधिक पढ़ें अपने डेटा की लड़ाई में, अपने व्यक्तिगत डेटा को एन्क्रिप्ट करने के लिए डिज़ाइन किए गए उन्नत मैलवेयर के स्वैट्स को पेश करना। उनका अंतिम लक्ष्य आप से पैसे निकालना है। जब तक उनकी मांग पूरी नहीं होगी, आपकी एन्क्रिप्टेड फाइलें पहुंच से बाहर रहेंगी।

अनुपलब्ध। खो गया।

व्यक्तियों पर हमले जमीनी स्तर पर नहीं होते हैं। न ही वे सुर्खियां बटोर रहे हैं। लेकिन 2015 में एफबीआई को प्राप्त हुआ सिर्फ 2,500 शिकायतों के तहत पीड़ितों के लिए घाटे में कुछ $ 24 मिलियन की राशि से संबंधित रैनसमवेयर संबंधित हमलों से सीधे संबंधित।

अभी दो हफ्ते पहले, एक नया रैंसमवेयर संस्करण, पेट्या, उभरा। हालाँकि, जैसे ही सुरक्षा शोधकर्ताओं ने इसके बारे में चेतावनी देना शुरू किया था रैंसमवेयर की क्षमताओं और हमले के विशिष्ट तरीकों, एक चिढ़ व्यक्ति ने पेट्या को क्रैक किया एन्क्रिप्शन। इसका मतलब यह है कि हजारों संभावित पीड़ित अपनी फाइलों को सुरक्षित रूप से डिक्रिप्ट कर सकते हैं, जिससे समय, पैसा और निराशा के पहाड़ बचते हैं।

क्यों पेट्या अलग है

रैंसमवेयर संक्रमण आमतौर पर एक रेखीय पथ का अनुसरण करते हैं बूटकिट क्या है, और क्या नेमसिस एक वास्तविक खतरा है?हैकर आपके सिस्टम को बाधित करने के तरीके ढूंढना जारी रखते हैं, जैसे कि बूटकिट। आइए देखें कि बूटकिट क्या है, नेमेसिस वेरिएंट कैसे काम करता है, और विचार करें कि आप स्पष्ट रहने के लिए क्या कर सकते हैं। अधिक पढ़ें . एक बार एक प्रणाली समझौता किया है, रैंसमवेयर पूरे कंप्यूटर को स्कैन करता है स्कैमर्स का दोष नहीं है: रैंसमवेयर और अन्य खतरों के लिए एक गाइड अधिक पढ़ें और एन्क्रिप्शन प्रक्रिया शुरू करता है। रैनसमवेयर वेरिएंट पर निर्भर करता है इन तीन रैनसमवेयर स्कैम के शिकार होने से बचेंकई प्रमुख रैंसमवेयर घोटाले इस समय चलन में हैं; चलो तीन सबसे विनाशकारी पर चलते हैं, ताकि आप उन्हें पहचान सकें। अधिक पढ़ें , नेटवर्क स्थानों को भी एन्क्रिप्ट किया जा सकता है। एन्क्रिप्शन प्रक्रिया पूरी होने के बाद, रैंसमवेयर उपयोगकर्ता को उनके विकल्प के रूप में सूचित करते हुए एक संदेश भेजता है: भुगतान करना, या हारना भुगतान मत करो - कैसे Ransomware को हरा करने के लिए!जरा सोचिए कि अगर कोई आपके दरवाजे पर दिखाई दे और कहा, "अरे, आपके घर में चूहे हैं जिनके बारे में आपको पता नहीं था। हमें $ 100 दो और हम उनसे छुटकारा पा लेंगे। "यह रैंसमवेयर है ... अधिक पढ़ें .

रैंसमवेयर में हाल की विविधताओं ने व्यक्तिगत उपयोगकर्ता फ़ाइलों को नजरअंदाज कर दिया है, सी: ड्राइव के मास्टर फाइल टेबल (एमएफटी) को एन्क्रिप्ट करने के बजाय चुनना, एक कंप्यूटर को प्रभावी ढंग से बेकार करना।

मास्टर फ़ाइल टेबल

पेटीएम का बड़े पैमाने पर वितरण किया गया है एक दुर्भावनापूर्ण ईमेल अभियान.

"पीड़ितों को एक कंपनी में एक स्थिति की तलाश में" आवेदक "से एक व्यापार से संबंधित मिसाइल की तरह देखने और पढ़ने के लिए एक ईमेल प्राप्त होगा। यह उपयोगकर्ताओं को एक हाइपरलिंक के साथ एक ड्रॉपबॉक्स स्टोरेज स्थान पर पेश करेगा, जो माना जाता है कि उपयोगकर्ता को आवेदक के पाठ्यक्रम विट (सीवी) को डाउनलोड करने देगा। "

एक बार स्थापित होने के बाद, पेट्या ने मास्टर बूट रिकॉर्ड (एमबीआर) को बदलना शुरू कर दिया। एमबीआर हार्ड डिस्क के पहले सेक्टर में संग्रहीत सूचना है, जिसमें कोड होता है जो सक्रिय प्राथमिक विभाजन का पता लगाता है। अधिलेखित प्रक्रिया विंडोज को सामान्य रूप से लोड करने से रोकती है, साथ ही सुरक्षित मोड तक पहुंच को रोकती है।

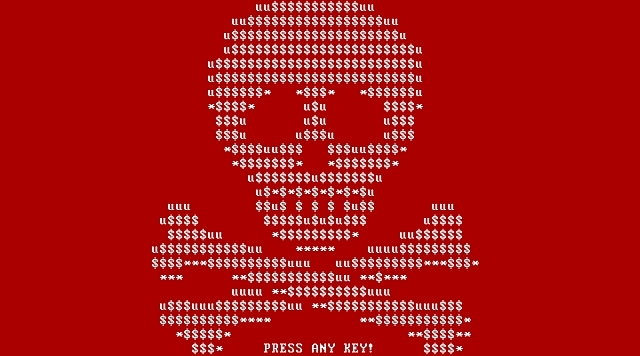

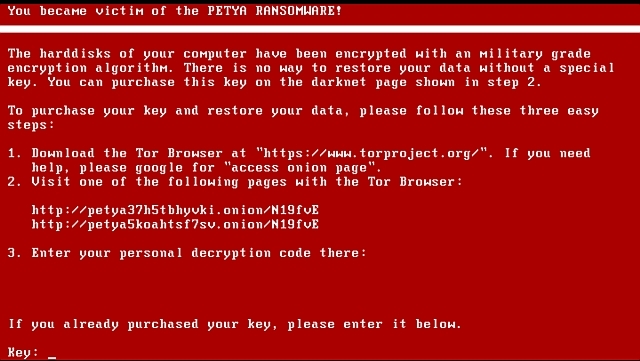

एक बार पेट्या ने एमबीआर को अधिलेखित कर दिया, यह एमएफटी को एन्क्रिप्ट करता है, एनटीएफएस विभाजन पर मिली एक फाइल जिसमें ड्राइव पर हर दूसरी फाइल के बारे में महत्वपूर्ण जानकारी है। पेट्या फिर सिस्टम रीस्टार्ट को मजबूर करता है। रिबूट पर, उपयोगकर्ता एक नकली CHKDSK स्कैन का सामना करता है। जबकि स्कैन वॉल्यूम अखंडता सुनिश्चित करने के लिए प्रतीत होता है, इसके विपरीत सच है। जब CHKDSK पूरा हो जाता है और विंडोज लोड करने का प्रयास करता है, तो संशोधित MBR एक ASCII खोपड़ी को एक फिरौती के रूप में प्रदर्शित करेगा, जो आम तौर पर बिटकॉइन में फिरौती के लिए भुगतान करता है।

पुनर्प्राप्ति मूल्य लगभग $ 385 है, हालांकि यह बिटकॉइन विनिमय दर के आधार पर बदल सकता है। यदि उपयोगकर्ता चेतावनी को अनदेखा करने का निर्णय लेता है, तो बिटकॉइन फिरौती दोगुनी हो जाती है। यदि उपयोगकर्ता जबरन वसूली का प्रयास जारी रखता है, तो पेट्या रैंसमवेयर लेखक एन्क्रिप्शन कुंजी को हटा देगा।

हैक-पेट्या मिशन

जहाँ रैनसमवेयर डिज़ाइनर आमतौर पर एन्क्रिप्शन की अपनी पसंद में बेहद सावधान होते हैं, वहीं पेटीया के लेखक "फिसल गए।" एक अज्ञात प्रोग्रामर लगा कि पेटिया के एन्क्रिप्शन को कैसे क्रैक किया जाए एक के बाद "मेरे ससुर की ईस्टर यात्रा मुझे इस झंझट में पड़ गई।

दरार एन्क्रिप्टेड मास्टर बूट रिकॉर्ड को अनलॉक करने के लिए आवश्यक एन्क्रिप्शन कुंजी को प्रकट करने में सक्षम है, कैप्टिव सिस्टम फ़ाइलों को जारी कर रहा है। फ़ाइलों के नियंत्रण को पुनः प्राप्त करने के लिए, उपयोगकर्ताओं को पहले कंप्यूटर से संक्रमित हार्ड ड्राइव को निकालना होगा और इसे दूसरे कार्यशील कंप्यूटर में संलग्न करना होगा। फिर वे टूल में प्रवेश करने के लिए कई डेटा स्ट्रिंग्स निकाल सकते हैं।

डेटा निकालना मुश्किल है, विशेषज्ञ उपकरण और ज्ञान की आवश्यकता है। सौभाग्य से, एम्सिसॉफ्ट कर्मचारी फेबियन वोसार इस समस्या को कम करने के लिए एक विशेष उपकरण बनाया, जिससे "वास्तविक डिक्रिप्शन अधिक उपयोगकर्ता के अनुकूल हो।" आप पा सकते हैं पेट्या सेक्टर एक्सट्रैक्टर यहाँ. डाउनलोड करें और इसे ठीक करने के लिए उपयोग किए जा रहे कंप्यूटर के डेस्कटॉप पर सहेजें।

क्या "पत्रकार" कृपया अपना होमवर्क करना शुरू कर सकते हैं? पेटीएम डिक्रिप्टेबल होने के लिए मैं जिम्मेदार नहीं हूं। श्रेय @leo_and_stone.

- फेबियन वोसार (@fwosar) 15 अप्रैल 2016

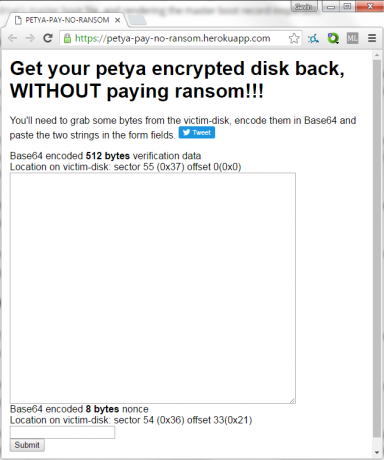

Wosar का टूल पेटी के लिए आवश्यक 512-बाइट्स निकालता है दरार, "सेक्टर 55 (0x37h) पर 0 की ऑफसेट के साथ शुरू और सेक्टर 54 (0x36) से 8 बाइट नॉनसे ऑफसेट: 33 (0x21)। ” डेटा निकाले जाने के बाद, टूल इसे आवश्यक Base64 में बदल देगा एन्कोडिंग। इसके बाद इसमें प्रवेश किया जा सकता है पेट्या-नो-पे-रैंसम वेबसाइट.

मैंने केवल एक छोटा ~ 50 लाइन उपकरण प्रदान किया है जो वास्तविक डिक्रिप्शन को अधिक उपयोगकर्ता के अनुकूल बनाता है।

- फेबियन वोसार (@fwosar) 15 अप्रैल 2016

एक बार जब आप डिक्रिप्शन पासवर्ड जेनरेट कर लेते हैं, तो इसे लिख लें। अब आपको हार्ड ड्राइव को बदलना होगा, फिर संक्रमित सिस्टम को बूट करना होगा। जब पेटिया लॉक स्क्रीन दिखाई देती है तो आप अपनी डिक्रिप्शन कुंजी दर्ज कर सकते हैं।

डेटा स्ट्रिंग निष्कर्षण पर एक विस्तृत ट्यूटोरियल, वेबसाइट में परिवर्तित डेटा दर्ज करना और डिक्रिप्शन पासवर्ड उत्पन्न करना यहां पाया जा सकता है.

हर किसी के लिए डिक्रिप्शन?

लेओ-स्टोन के एन्क्रिप्शन दरार और फैबियन वोसार के पेट्या सेक्टर एक्सट्रैक्टर का संयोजन खुश पढ़ने के लिए बनाते हैं। किसी को भी अपने एन्क्रिप्टेड फ़ाइलों के लिए एक समाधान की तलाश करने के लिए तकनीकी ज्ञान के साथ हो सकता है कि वे अपने डेटा पर नियंत्रण पाने की लड़ाई का मौका दें।

अब समाधान को सरल बना दिया गया है, बिना तकनीकी ज्ञान के उन उपयोगकर्ताओं को संभवत: उनके द्वारा लिया जा सकता है एक स्थानीय मरम्मत की दुकान में संक्रमित प्रणाली और क्या कर रहे हैं, या कम से कम वे क्या मानते हैं की तकनीशियनों को सूचित करें करने की जरूरत है।

हालांकि, फिक्सिंग के मार्ग के रूप में भी इस विशेष रैंसमवेयर संस्करण बहुत आसान हो गया है, रैंसमवेयर अभी भी एक बड़े पैमाने पर है, हम में से प्रत्येक के सामने समस्या का विकास रैंसमवेयर बढ़ता रहता है - आप अपनी सुरक्षा कैसे कर सकते हैं? अधिक पढ़ें . और, उस मार्ग को खोजने में आसान होने और अनुसरण करने में आसान होने के बावजूद, रैंसमवेयर लेखकों को पता है कि इसका बहुत बड़ा हिस्सा है जिन उपयोगकर्ताओं को बस फाइलों को डिक्रिप्ट करने की कोई उम्मीद नहीं होगी, उनके ठंड, कठोर, अप्राप्य के माध्यम से पुनर्प्राप्ति का एकमात्र मौका Bitcoin।

अपनी प्रारंभिक कोडिंग के बावजूद गलत क़दम, मुझे यकीन है कि पेट्या रैंसमवेयर लेखक खुद के लिए खेद महसूस करते हुए, आसपास नहीं बैठे हैं। अब जब यह दरार और डिक्रिप्शन विधि कर्षण प्राप्त कर रही है, तो वे समाधान को निष्क्रिय करने के लिए अपने कोड को अपडेट करने पर काम कर रहे हैं, एक बार फिर डेटा रिकवरी पर दरवाजा बंद कर रहे हैं।

क्या आप रैंसमवेयर के शिकार हुए हैं? क्या आपने अपनी फ़ाइलों को पुनर्प्राप्त करने का प्रबंधन किया था, या आपने फिरौती का भुगतान किया था? हमें नीचे बताएं!

गैविन MUO के लिए एक वरिष्ठ लेखक हैं। वह MakeUseOf की क्रिप्टो-केंद्रित बहन साइट, ब्लॉक डिकोड्ड के संपादक और एसईओ प्रबंधक भी हैं। उनके पास डेवन की पहाड़ियों से ली गई डिजिटल आर्ट प्रैक्टिसेज के साथ-साथ एक बीए (ऑनर्स) समकालीन लेखन है, साथ ही साथ पेशेवर लेखन का एक दशक से अधिक का अनुभव है। वह चाय का प्रचुर मात्रा में आनंद लेते हैं।