विज्ञापन

उपभोक्ताओं के रूप में, हम उन सभी प्रौद्योगिकी कंपनियों पर भरोसा करने के लिए बाध्य हैं, जिनका हम उपयोग करते हैं। आखिरकार, हम में से अधिकांश अपने दम पर सुरक्षा खामियों और कमजोरियों की खोज करने के लिए पर्याप्त कुशल नहीं हैं।

गोपनीयता और हाल ही में चारों ओर बहस विंडोज 10 की वजह से उपद्रव क्या विंडोज 10 का वाईफाई सेंस फीचर एक सुरक्षा जोखिम का प्रतिनिधित्व करता है? अधिक पढ़ें आरा का केवल एक हिस्सा है। एक और - पूरी तरह से अधिक भयावह हिस्सा - वह है जब हार्डवेयर में दोष होते हैं।

एक समझदार कंप्यूटर उपयोगकर्ता अपनी ऑनलाइन उपस्थिति का प्रबंधन कर सकता है और पर्याप्त सेटिंग्स को बदल सकता है उनकी गोपनीयता की चिंताओं को सीमित करें विंडोज 10 के प्राइवेसी इश्यूज के बारे में आपको जो कुछ भी जानना हैजबकि विंडोज 10 में कुछ ऐसे मुद्दे हैं जिनके बारे में उपयोगकर्ताओं को जागरूक होने की आवश्यकता है, कई दावों को अनुपात से बाहर कर दिया गया है। विंडोज 10 की गोपनीयता संबंधी समस्याओं के बारे में जानने के लिए आपको हमारी हर एक गाइड की जरूरत है। अधिक पढ़ें , लेकिन एक उत्पाद के अंतर्निहित कोड के साथ एक समस्या अधिक गंभीर है; यह पता लगाने के लिए और अधिक कठिन और अंत उपयोगकर्ता के लिए कठिन है।

क्या हुआ है?

नवीनतम कंपनी को सुरक्षा दुःस्वप्न में अपने तरीके से विस्फोट करने के लिए लोकप्रिय ताइवान के नेटवर्किंग उपकरण निर्माता, डी-लिंक है। हमारे कई पाठक अपने उत्पादों का उपयोग घर या कार्यालय में करेंगे; मार्च 2008 में, वे दुनिया में वाई-फाई उत्पादों के नंबर एक विक्रेता बन गए, और वर्तमान में वे लगभग 35 प्रतिशत बाजार को नियंत्रित करते हैं।

समाचार ने पहले गैफ के आज को तोड़ दिया जिसने फर्म को हाल ही में फर्मवेयर अपडेट के स्रोत कोड के अंदर अपने निजी कोड साइनिंग कुंजी को जारी किया। निजी कुंजियों का उपयोग कंप्यूटर के लिए यह सत्यापित करने के लिए किया जाता है कि उत्पाद वास्तविक है और मूल रूप से निर्मित होने के बाद से उत्पाद के कोड को परिवर्तित या दूषित नहीं किया गया है।

आम आदमी की शर्तों में, इसलिए, इस खामी का मतलब है कि एक हैकर अपने दम पर प्रकाशित कुंजियों का उपयोग कर सकता है कंप्यूटर को यह सोचने के लिए प्रोग्राम करना कि उसका दुर्भावनापूर्ण कोड वास्तव में डी-लिंक वैध था उत्पाद।

यह कैसे हुआ?

डी-लिंक ने लंबे समय तक अपने खुलेपन पर गर्व किया है। उस खुलेपन का एक हिस्सा एक जनरल पब्लिक लाइसेंस (जीपीएल) लाइसेंस के तहत अपने सभी फर्मवेयर को ओपन-सोर्स करने के लिए एक प्रतिबद्धता है। व्यवहार में, इसका मतलब है कि कोई भी किसी भी डी-लिंक उत्पाद के कोड तक पहुंच सकता है - उन्हें अपनी खुद की सटीक आवश्यकताओं के अनुरूप ट्विक और संशोधन करने की अनुमति देता है।

सिद्धांत रूप में यह एक सराहनीय स्थिति है। आप में से जो लोग Apple iOS बनाम Android डिबेट के बीच में रहते हैं, उन्हें कोई संदेह नहीं होगा कि सबसे बड़ी आलोचनाओं में से एक है क्यूपर्टिनो स्थित कंपनी में उन लोगों के प्रति अटूट प्रतिबद्धता है जो स्रोत को बंद करना चाहते हैं कोड। यही कारण है कि किसी भी तरह के कस्टम रोम नहीं हैं Android का सियानोजेन मॉड कैसे अपने Android डिवाइस पर CyanogenMod स्थापित करने के लिएबहुत से लोग सहमत हो सकते हैं कि एंड्रॉइड ऑपरेटिंग सिस्टम बहुत बढ़िया है। यह न केवल उपयोग करने के लिए बहुत अच्छा है, बल्कि खुले स्रोत के रूप में भी मुफ़्त है, ताकि इसे संशोधित किया जा सके ... अधिक पढ़ें Apple के मोबाइल उपकरणों के लिए।

सिक्के के विपरीत पक्ष यह है कि जब बड़े पैमाने पर खुले स्रोत ब्लंडर्स बनाए जाते हैं, तो उनका बहुत बड़ा असर हो सकता है। यदि उनका फर्मवेयर बंद-स्रोत था, तो एक ही गलती एक मुद्दे की बहुत कम होती है और अब तक खोजे जाने की संभावना कम है।

यह कैसे पता चला था?

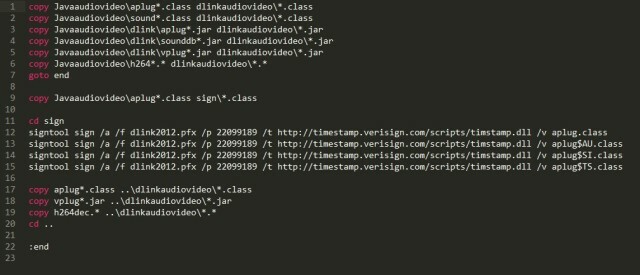

इस दोष की खोज एक नॉर्वेजियन डेवलपर ने की, जिसे "बार्टवब्ल" के रूप में जाना जाता है, जिसने हाल ही में डी-लिंक का डीसीएस -5020 एल निगरानी कैमरा खरीदा था।

एक सक्षम और जिज्ञासु डेवलपर होने के नाते, उन्होंने डिवाइस के फर्मवेयर स्रोत कोड में "बोनट के नीचे" चारों ओर प्रहार करने का फैसला किया। इसके भीतर, उन्होंने सॉफ्टवेयर को साइन करने के लिए आवश्यक दोनों निजी कुंजी और पासफ़्रेज़ पाए।

उन्होंने अपने स्वयं के प्रयोगों का संचालन करना शुरू कर दिया, जल्दी से पाया कि वे एक विंडोज बनाने में सक्षम थे चार कुंजी में से एक द्वारा हस्ताक्षर किए गए आवेदन - इस प्रकार यह दिखावा है कि यह आ रहा था डी-लिंक से। अन्य तीन कुंजी काम नहीं किया।

उन्होंने डच टेक समाचार साइट ट्वीकर्स के साथ अपने निष्कर्षों को साझा किया, जिन्होंने इसे डच सुरक्षा फर्म फॉक्स आईटी की खोज में बदल दिया।

उन्होंने भेद्यता की पुष्टि की, निम्नलिखित कथन जारी करते हुए:

“कोड हस्ताक्षर प्रमाणपत्र वास्तव में फर्मवेयर पैकेज, फर्मवेयर संस्करण 1.00b03 के लिए है। इस वर्ष 27 फरवरी को इसकी स्रोत तिथि, अर्थात् इस प्रमाणपत्र की चाबियाँ प्रमाणपत्र समाप्त होने से पहले अच्छी तरह से जारी की गई थीं। यह एक बड़ी गलती है ”।

यह इतना गंभीर क्यों है?

यह कई स्तरों पर गंभीर है।

सबसे पहले, फॉक्स आईटी ने बताया कि एक ही फ़ोल्डर में चार प्रमाण पत्र थे। वे प्रमाण पत्र Starfield Technologies, KEEBOX Inc., और Alpha Networks से आए हैं। इन सभी का उपयोग दुर्भावनापूर्ण कोड बनाने के लिए किया जा सकता था जिसमें बायपास करने की क्षमता होती है एंटीवायरस सॉफ्टवेयर इन 5 शीर्ष साइटों के साथ अपने एंटी-वायरस के प्रदर्शन की तुलना करेंकिस एंटी-वायरस सॉफ़्टवेयर का उपयोग करना चाहिए? जो सबसे अच्छा है"? यहाँ हम एंटी-वायरस प्रदर्शन की जाँच के लिए सर्वोत्तम ऑनलाइन संसाधनों में से पाँच पर एक नज़र डालते हैं, ताकि आपको सूचित निर्णय लेने में मदद मिल सके। अधिक पढ़ें और अन्य पारंपरिक सुरक्षा जांच - वास्तव में, अधिकांश सुरक्षा प्रौद्योगिकियां उन फाइलों पर भरोसा करेंगी जो हस्ताक्षरित हैं और उन्हें बिना प्रश्न के पास होने देती हैं।

दूसरे, उन्नत लगातार खतरा (APT) हमले हैकर्स के लिए एक तेजी से पसंदीदा मोडस ऑपरेंडी बन रहे हैं। वे लगभग हमेशा अपने पीड़ितों को वश में करने के लिए खोए हुए या चोरी किए गए प्रमाणपत्रों और चाबियों का उपयोग करते हैं। हाल के उदाहरणों में शामिल हैं डेप्पर वाइपर मालवेयर 2014 का अंतिम विवाद: सोनी हैक, साक्षात्कार और उत्तर कोरियाक्या उत्तर कोरिया ने वास्तव में सोनी पिक्चर्स को हैक किया? सबूत कहां है? क्या किसी और ने हमले से हासिल किया, और कैसे एक फिल्म के लिए घटना को बढ़ावा मिला? अधिक पढ़ें 2014 में सोनी के खिलाफ इस्तेमाल किया गया और एप्पल के चीनी निर्माताओं पर ड्यूक 2.0 का हमला हुआ।

अपराधी के शस्त्रागार में अधिक शक्ति जोड़ना समझदारी नहीं है, और शुरू में उल्लिखित विश्वास के तत्व पर वापस आता है। उपभोक्ताओं के रूप में, हमें इन कंपनियों को साइबर-अपराधियों के खतरे से निपटने में मदद करने के लिए अपनी सुरक्षा-आधारित संपत्तियों की रक्षा करने में सतर्क रहने की आवश्यकता है।

कौन प्रभावित हुआ है?

यहाँ ईमानदार जवाब यह है कि हम नहीं जानते।

हालाँकि डी-लिंक ने फर्मवेयर के नए संस्करण पहले ही जारी कर दिए हैं, लेकिन यह बताने का कोई तरीका नहीं है कि क्या हैकर्स बार्टवब्ल की सार्वजनिक खोज से पहले कीज़ को निकालने और उपयोग करने में कामयाब रहे।

यह आशा की जाती है कि VirusTotal जैसी सेवाओं पर मैलवेयर के नमूनों का विश्लेषण करने पर अंततः प्रश्न का उत्तर मिल सकता है, हमें सबसे पहले एक संभावित वायरस की खोज की प्रतीक्षा करनी होगी।

क्या यह घटना टेक में आपके विश्वास को हिला देती है?

इस स्थिति के बारे में आपकी क्या राय है? क्या इस तरह की खामियां प्रौद्योगिकी की दुनिया में एक अनिवार्यता है, या सुरक्षा के प्रति उनके खराब रवैये के लिए कंपनियां जिम्मेदार हैं?

क्या इस तरह की एक घटना आपको भविष्य में डी-लिंक उत्पादों का उपयोग करने से रोक देगी, या क्या आप इस समस्या को स्वीकार करेंगे और इस पर ध्यान नहीं देंगे?

हमेशा की तरह, हम आपसे सुनना पसंद करेंगे। आप अपने विचार हमें नीचे टिप्पणी अनुभाग में बता सकते हैं।

छवि क्रेडिट: फ्लिकर डॉट कॉम के जरिए मथियास रिप

दान मेक्सिको में रहने वाला एक ब्रिटिश प्रवासी है। वह MUO की बहन-साइट, ब्लॉक डिकोड्ड के लिए प्रबंध संपादक हैं। विभिन्न समय में, वह MUO के लिए सामाजिक संपादक, रचनात्मक संपादक और वित्त संपादक रहे हैं। आप उसे लास वेगास में हर साल सीईएस में शो फ्लोर पर घूमते हुए पा सकते हैं (पीआर लोग, पहुंचते हैं!), और वह बहुत सारे पीछे-पीछे साइट करता है...