विज्ञापन

चोरी की व्यक्तिगत जानकारी की कभी भीषण नदी के बीच, एक डेटा प्रकार ने इसकी स्थिति को ठोस कर दिया है व्यक्तिगत क्रेडेंशियल्स का कैवियार, और अब एक व्यापक किस्म के नापाक व्यक्तियों द्वारा मांगा जाता है और संगठनों। चिकित्सा डेटा शीर्ष पर पहुंच गया है 5 कारण क्यों चिकित्सा पहचान की चोरी बढ़ रही हैस्कैमर्स आपके व्यक्तिगत विवरण और बैंक खाते की जानकारी चाहते हैं - लेकिन क्या आप जानते हैं कि आपके मेडिकल रिकॉर्ड भी उनके लिए रुचि रखते हैं? पता करें कि आप इसके बारे में क्या कर सकते हैं। अधिक पढ़ें पहचान की चोरी के ढेर, और जैसे कि चिकित्सा सुविधाएं उन निजी क्रेडेंशियल्स को चोरी करने के लिए डिज़ाइन किए गए मैलवेयर में चल रहे उछाल का सामना कर रही हैं।

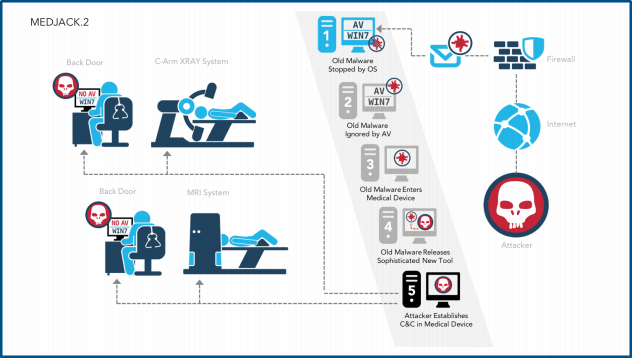

MEDJACK 2

इस साल की शुरुआत में, हमने मेडजैक रिपोर्ट का पता लगाया हेल्थकेयर: स्कैमर और आईडी चोरों के लिए नया हमला वेक्टरहेल्थकेयर रिकॉर्ड तेजी से स्कैमर्स द्वारा लाभ कमाने के लिए उपयोग किया जाता है। जबकि डिजीटल मेडिकल रिकॉर्ड होने के बड़े पैमाने पर फायदे हैं, क्या आप अपने व्यक्तिगत डेटा को फायरिंग लाइन में डाल सकते हैं? अधिक पढ़ें धोखे से केंद्रित सुरक्षा फर्म द्वारा संकलित,

TrapX. उनकी प्रारंभिक मेडजैक रिपोर्ट में अस्पताल चिकित्सा उपकरणों पर ध्यान देने के साथ देश भर में चिकित्सा सुविधाओं पर केंद्रित हमलों की एक विस्तृत श्रृंखला का वर्णन किया गया है। ट्रैपएक्स में पाया गया कि “विभिन्न प्रकार के चिकित्सा उपकरणों का व्यापक समझौता जिसमें एक्स-रे उपकरण, चित्र संग्रह और संचार प्रणाली (पीएसीएस) शामिल हैं। और रक्त गैस एनालाइज़र (बीजीए), “साथ ही अतिरिक्त संभावित संवेदनशील उपकरणों की एक प्रभावशाली श्रेणी के अस्पताल अधिकारियों को सूचित करता है,” समेत:"नैदानिक उपकरण (पीईटी स्कैनर, सीटी स्कैनर, एमआरआई मशीन, आदि), चिकित्सीय उपकरण (जलसेक पंप, चिकित्सा पराबैंगनीकिरण और LASIK सर्जिकल) मशीनें), और जीवन समर्थन उपकरण (हृदय-फेफड़े की मशीन, चिकित्सा वेंटिलेटर, एक्सट्रॉस्पोरियल झिल्ली ऑक्सीकरण मशीन और डायलिसिस मशीन) और बहुत अधिक।"

नई रिपोर्ट, MEDJACK.2: घेराबंदी के तहत अस्पताल (मैं इस शीर्षक से प्यार करता हूँ, वैसे), चिकित्सा के लिए लगातार बने खतरे के इस शुरुआती विवरण पर बनाया गया है सुविधाएं, और सुरक्षा कंपनी "चल रहे, उन्नत" हमलों का एक विस्तृत विश्लेषण प्रदान करती हैं।

नई संस्थाएं, नए हमले

रिपोर्ट में विस्तृत सबसे दिलचस्प चीजों में से एक परिष्कृत मालवेयर वेरिएंट था हमलावरों द्वारा तैनात, विशेष रूप से आधुनिक विंडोज के लिए कोई चिंता के रूप में प्रकट होने के लिए डिज़ाइन किया गया सिस्टम। MS08-067 कीड़ा, अधिक आम तौर पर कन्फर्म के रूप में जाना जाता है, सुरक्षा पेशेवरों के बीच अच्छी तरह से जाना जाता है, और वास्तव में, इसके हस्ताक्षर समान रूप से हैं एंटीवायरस और एंडपॉइंट सुरक्षा सॉफ्टवेयर द्वारा अच्छी तरह से जाना जाता है इन 5 शीर्ष साइटों के साथ अपने एंटी-वायरस के प्रदर्शन की तुलना करेंकिस एंटी-वायरस सॉफ़्टवेयर का उपयोग करना चाहिए? जो सबसे अच्छा है"? यहाँ हम एंटी-वायरस प्रदर्शन की जाँच के लिए सर्वोत्तम ऑनलाइन संसाधनों में से पाँच पर एक नज़र डालते हैं, ताकि आपको सूचित निर्णय लेने में मदद मिल सके। अधिक पढ़ें .

हाल के अधिकांश विंडोज संस्करणों ने अधिकांश विशिष्ट कमजोरियों को मिटा दिया है, जिसने कीड़ा को इस तरह की सफलता की अनुमति दी इसकी "हेयडे", इसलिए जब चिकित्सा सुविधा के नेटवर्क सुरक्षा प्रणाली के लिए प्रस्तुत किया गया था, तो ऐसा प्रतीत हुआ जैसे कोई तत्काल नहीं था खतरा।

हालांकि, मैलवेयर को विशेष रूप से विंडोज के पुराने, अप्रकाशित संस्करणों के दोहन की क्षमता के लिए चुना गया था जो कई चिकित्सा उपकरणों पर पाए जाते हैं। यह दो कारणों से महत्वपूर्ण है:

- जब तक विंडोज के नए संस्करण असुरक्षित नहीं होते, तब तक वे खतरे का पता नहीं लगाते हैं, जिससे किसी भी एंडपॉइंट सुरक्षा प्रोटोकॉल को समाप्त कर देना चाहिए। यह किसी भी पुराने विंडो वर्कस्टेशन के लिए वर्म के सफल नेविगेशन को सुनिश्चित करता है।

- विशेष रूप से विंडोज के पुराने संस्करणों पर हमले को ध्यान में रखते हुए सफलता की एक उच्च संभावना प्रदान की। इसके साथ ही, अधिकांश चिकित्सा उपकरणों में विशेष समापन बिंदु सुरक्षा नहीं होती है, फिर से उनके पता लगाने की संभावनाओं को सीमित करते हैं।

ट्रैपएक्स के सह-संस्थापक, मोशे बेन साइमन ने समझाया:

“MEDJACK.2 हमलावर की रणनीति में छलावरण की एक नई परत जोड़ता है। नए और अत्यधिक सक्षम हमलावर उपकरण बहुत पुराने और अप्रचलित मैलवेयर के भीतर चतुराई से छिपे हुए हैं। यह बहुत पुराने भेड़ के कपड़ों में सबसे चतुर भेड़िया है। उन्होंने इस हमले की योजना बनाई है और जानते हैं कि स्वास्थ्य देखभाल संस्थानों के भीतर वे इन हमलों को शुरू कर सकते हैं, बिना किसी अशुद्धता या पहचान के, और अस्पताल या चिकित्सक नेटवर्क के भीतर आसानी से बैकस्ट की स्थापना करें जिसमें वे अनिर्धारित रह सकते हैं, और लंबे समय तक डेटा को एक्सफ़िलिएट करते हैं समय।"

विशिष्ट कमजोरियाँ

एक आवरण के रूप में आउट-ऑफ-डेट कन्फर्म कृमि का उपयोग करते हुए, हमलावर आंतरिक अस्पताल नेटवर्क के बीच तेजी से आगे बढ़ने में सक्षम थे। हालांकि ट्रैपएक्स ने आधिकारिक तौर पर चिकित्सा सुविधा विक्रेताओं का नाम नहीं दिया है जो उनकी सुरक्षा प्रणाली थी मूल्यांकन, उनके पास विशिष्ट विभाग, सिस्टम और उपकरण विक्रेता हैं जो विस्तृत थे लग जाना:

-

होस्पतिक # 1: शीर्ष 1,000 वैश्विक अस्पताल।

- वेंडर ए - विकिरण ऑन्कोलॉजी प्रणाली

- वेंडर A - त्रयी LINAC गेटिंग सिस्टम

- वेंडर बी - फ्लूरोस्कोपी रेडियोलॉजी सिस्टम

-

अस्पताल # 2: शीर्ष 2,000 वैश्विक अस्पताल।

- वेंडर सी - पैक्स सिस्टम

- एकाधिक विक्रेता कंप्यूटर सर्वर और भंडारण इकाइयाँ

-

अस्पताल # 3: शीर्ष 200 वैश्विक अस्पताल।

- वेंडर डी - एक्स-रे मशीन

पहले अस्पताल में, हमलावरों ने एक केंद्रीकृत घुसपैठ का पता लगाने वाली प्रणाली, पूरे नेटवर्क में एंडपॉइंट सुरक्षा और अगली पीढ़ी के फायरवॉल को चलाने वाली प्रणाली से समझौता किया। इन सुरक्षा के बावजूद, सुरक्षा शोधकर्ताओं ने कई प्रणालियों में बैकडोर पाया, जैसा कि ऊपर विस्तृत है।

दूसरे अस्पताल में उनके चित्र संग्रह और संचार प्रणाली (PACS) की खोज के क्रम में समझौता किया गया था कमजोर चिकित्सा उपकरण और रोगी डेटा कैसे अपने क्षुधा से स्वास्थ्य डेटा खरीदा है और बेचा जा रहा हैस्वास्थ्य और फिटनेस ऐप्स की संख्या में हाल ही में हुए विस्फोट का मतलब है कि हमारे उपकरणों द्वारा एकत्रित किए जा रहे स्वास्थ्य डेटा - बेचा जा रहा डेटा। अधिक पढ़ें सहित, "एक्स-रे फिल्म चित्र, कम्प्यूटरीकृत टोमोग्राफी (सीटी) स्कैन छवियां, और आवश्यक कार्यस्थानों, सर्वरों और भंडारण के साथ चुंबकीय अनुनाद (एमआरआई) इमेजिंग।" ए विशेष रूप से चौकसी यह है कि देश के प्रत्येक अस्पताल में कम से कम एक केंद्रीकृत PACS सेवा है, और हजारों में हजारों की संख्या में हैं विश्व।

तीसरे अस्पताल में, ट्रैपएक्स को एक्स-रे उपकरण में एक पिछले दरवाजे मिला, ए Windows NT 4.0 पर आधारित अनुप्रयोग ये याद है? 7 प्राचीन विंडोज प्रोग्राम आज भी उपयोग किए जाते हैंवे कहते हैं कि प्रौद्योगिकी विकास दर में तेजी है। लेकिन क्या आपको पता है कि कुछ कार्यक्रम कई दशकों से आसपास हैं। नोस्टैल्जिया लेन नीचे टहलने के लिए हमसे जुड़ें और सबसे पुराने जीवित विंडोज कार्यक्रमों की खोज करें। अधिक पढ़ें . हालांकि अस्पताल की सुरक्षा टीम को "साइबर-सुरक्षा में काफी अनुभव था," वे पूरी तरह से थे अनजान उनके सिस्टम से समझौता किया गया था, फिर से मैलवेयर के कारण एक समझ के रूप में लिपटे हुए खतरा।

सेवाओं के लिए एक खतरा?

पूरे मेडिकल नेटवर्क में हैकर्स की मौजूदगी बेशक बेहद चिंताजनक है। लेकिन ऐसा लगता है कि चिकित्सा सुविधा नेटवर्क में उनकी घुसपैठ है मुख्य रूप से व्यक्तिगत मेडिकल रिकॉर्ड की चोरी से प्रेरित है दिस इज़ हाउ हाउ हैक: यू मुर्की वर्ल्ड ऑफ एक्सप्लॉइट किटस्कैमर्स कमजोरियों का फायदा उठाने और मैलवेयर बनाने के लिए सॉफ्टवेयर सूट का उपयोग कर सकते हैं। लेकिन ये शोषण किट क्या हैं? वे कहां से आते हैं? और उन्हें कैसे रोका जा सकता है? अधिक पढ़ें बल्कि वास्तव में अस्पताल के हार्डवेयर के लिए एक सीधा खतरा है। उस लिहाज से हम शुक्रगुजार हो सकते हैं।

कई सुरक्षा शोधकर्ता करेंगे परिष्कृत मालवेयर छलावरण पर ध्यान दें 2016 के लिए आपका नया सुरक्षा खतरा: जावास्क्रिप्ट रैनसमवेयरलॉकी रैंसमवेयर सुरक्षा शोधकर्ताओं की चिंता करता रहा है, लेकिन जब से इसके संक्षिप्त लापता होने और क्रॉस-प्लेटफॉर्म जावास्क्रिप्ट रैनसमवेयर के खतरे के रूप में वापसी हुई है, चीजें बदल गई हैं। लेकिन आप लॉकी रैंसमवेयर को हराने के लिए क्या कर सकते हैं? अधिक पढ़ें अधिक बुनियादी संस्करणों के रूप में, वर्तमान एंडपॉइंट सुरक्षा समाधानों को समाप्त करने के लिए डिज़ाइन किया गया है। ट्रैपएक्स ने अपनी प्रारंभिक MEDJACK रिपोर्ट में उल्लेख किया है कि जबकि पुराने मैलवेयर का उपयोग उपकरणों तक पहुंचने के लिए किया जा रहा था, यह एक निश्चित वृद्धि है; हमलावरों की किसी भी आधुनिक सुरक्षा चौकियों को बायपास करने की इच्छा का उल्लेख किया गया था।

"ये पुराने मैलवेयर रैपर आधुनिक एंडपॉइंट समाधानों को दरकिनार कर रहे हैं क्योंकि लक्षित कमजोरियां लंबे समय से ऑपरेटिंग सिस्टम स्तर पर बंद हो गई हैं। इसलिए अब हमलावर, बिना किसी चेतावनी के, अपने सबसे परिष्कृत टूलकिट को वितरित कर सकते हैं और प्रमुख स्वास्थ्य देखभाल संस्थानों के भीतर बैकडोर स्थापित कर सकते हैं, पूरी तरह से चेतावनी या चेतावनी के बिना। ”

यहां तक कि अगर प्राथमिक उद्देश्य रोगी क्रेडेंशियल चोरी है, तो इन महत्वपूर्ण कमजोरियों का जोखिम केवल एक ही चीज का अर्थ है: एक अधिक संवेदनशील स्वास्थ्य प्रणाली, अधिक संभावित कमजोरियों के साथ अभी तक होना अवगत कराया। या, नेटवर्क जो पहले से ही बिना किसी अलार्म को बढ़ाए समझौता कर चुके हैं। जैसा कि हमने देखा है, यह परिदृश्य पूरी तरह से संभव है।

मेडिकल रिकॉर्ड व्यक्तिगत रूप से पहचाने जाने योग्य जानकारी के सबसे आकर्षक रूपों में से एक बन गए हैं, जो कई प्रकार की दुर्भावनापूर्ण संस्थाओं द्वारा मांगे गए हैं। व्यक्तिगत रिकॉर्ड में $ 10-20 तक की कीमतों के साथ, एक प्रभावोत्पादक काला बाजार व्यापार है, जो आगे के रिकॉर्ड तक पहुंच की सहजता से लगता है।

चिकित्सा सुविधाओं के लिए संदेश स्पष्ट होना चाहिए। आसानी से हस्तांतरणीय डिजीटल संस्करण में रोगी के रिकॉर्ड का विकास निस्संदेह शानदार है। आप लगभग किसी भी चिकित्सा सुविधा में चल सकते हैं, और वे आसानी से आपके रिकॉर्ड की एक प्रति का उपयोग करने में सक्षम होंगे।

लेकिन इस ज्ञान के साथ कि उत्तरोत्तर प्राचीन हार्डवेयर का उपयोग करने वाले चिकित्सा उपकरणों में बैकस्ट तेजी से सामान्य है, वहाँ होना चाहिए रोगी रिकॉर्ड को बनाए रखने के लिए उपकरण निर्माताओं और चिकित्सा संस्थानों के बीच एक साथ काम करने के लिए एक ठोस प्रयास हो सुरक्षा।

क्या आप मेडिकल रिकॉर्ड चोरी से प्रभावित हुए हैं? क्या हुआ? उन्होंने आपके रिकॉर्ड को कैसे एक्सेस किया? हमें नीचे बताएं!

छवि क्रेडिट:चिकित्सा की निगरानी शटरफ़ॉक के माध्यम से sfam_photo द्वारा

गैविन MUO के लिए एक वरिष्ठ लेखक हैं। वह MakeUseOf की क्रिप्टो-केंद्रित बहन साइट, ब्लॉक डिकोड्ड के संपादक और एसईओ प्रबंधक भी हैं। उनके पास डेवन की पहाड़ियों से ली गई डिजिटल आर्ट प्रैक्टिसेज के साथ-साथ एक बीए (ऑनर्स) समकालीन लेखन है, साथ ही साथ पेशेवर लेखन का एक दशक से अधिक का अनुभव है। वह चाय का प्रचुर मात्रा में आनंद लेते हैं।