विज्ञापन

जब आप अपने आसपास नहीं थे तब भी किसी को अपने मैक का उपयोग करने पर संदेह है, भले ही आपने उन्हें नहीं बताया हो? विशेष सॉफ़्टवेयर की आवश्यकता के बिना, पता करें।

आप अपने मैक को उंगलियों के निशान के लिए शारीरिक रूप से धूल सकते हैं, लेकिन अगर आपके पास उस चिंता के लिए गियर की कमी नहीं है: ऐसे डिजिटल उपकरण हैं जिनका उपयोग आप इस जासूसी कार्य के लिए कर सकते हैं। आप लॉग को चेक करके और हाल ही में खुले दस्तावेजों और अनुप्रयोगों को देखकर जो कुछ भी पता लगा सकते हैं उससे आप चकित होंगे।

रयान ने हाल ही में आपको दिखाया कैसे जांचा जाए कि कोई आपके पीसी का उपयोग कर रहा है या नहीं 4 तरीके बताने के लिए अगर कोई आपके पीसी पर सूंघ रहा थाआपका कंप्यूटर नहीं है कि आपने उसे कैसे छोड़ा। आपको अपने संदेह हैं, लेकिन आप कैसे बता सकते हैं कि कोई आपके पीसी पर स्नूपिंग कर रहा था? अधिक पढ़ें , लेकिन आप सभी को मैक पर एक ही काम करने के बारे में पूछने में देर नहीं लगी। यहां बताया गया है कि आप कैसे बता सकते हैं कि कोई आपके ओएस एक्स कंप्यूटर का उपयोग कर रहा है।

चरण 1: लॉग की जाँच करें

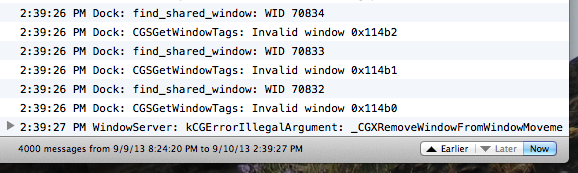

आपका मैक बहुत सी चीजों को लॉग करता है। Obsessively। यदि आप मुझ पर विश्वास नहीं करते हैं तो कंसोल खोलें - यह ऐप आपको विभिन्न प्रकार के लॉग का पता लगाने का एक सरल तरीका देता है। आप इसे खोज लेंगे

उपयोगिताएँ, जो आपके Mac में है अनुप्रयोग फ़ोल्डर। इसे पहली बार खोलें और आप अधिकतर बार देखेंगे

यह लगभग सभी चीज़ों का रिकॉर्ड है जो कभी आपके कंप्यूटर पर हुआ था, और यह पूरी तरह से भारी हो सकता है।

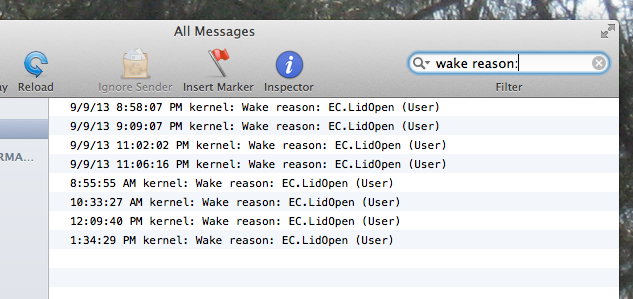

तो, यह आपकी मदद कैसे करता है? यदि आप इसे केवल जानकारी के प्रासंगिक बिंदुओं तक सीमित कर सकते हैं, तो बहुत कुछ। शायद सबसे ज्यादा मददगार बात यह है कि हर बार आपके कंप्यूटर के जागने की एक सूची देखें, और ऐसा करना सरल है। खोज बार में "वेक कारण:" टाइप करें और ऐसा होने पर आप देखेंगे:

समय पर और आगे जाने के लिए नीचे दिए गए "पहले" बटन पर क्लिक करें। आप जानते हैं कि अगर आप घर से बाहर थे तो आपका कंप्यूटर कुछ समय के लिए जाग जाएगा।

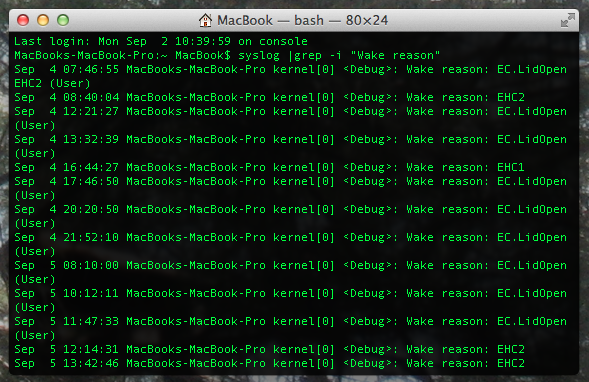

ऐसा करने का एक तेज़ तरीका है, यदि आप टर्मिनल के साथ सहज हैं: बस टाइप करें syslog | grep -i "जागो कारण" और आप एक लंबी सूची देखेंगे:

यह जानते हुए कि जब आपका कंप्यूटर उठता है तो पर्याप्त नहीं हो सकता है - कीबोर्ड कीज दबाने वाली बिल्लियां इसे संकेत देने के लिए पर्याप्त हो सकती हैं। लेकिन अगर आप एक मैकबुक का उपयोग कर रहे हैं, तो आपको यह ठीक से पता होगा कि किसी ने आपके कंप्यूटर का उपयोग करने के लिए इसे खोला है, और यह मददगार है।

यह आपको नहीं बताएगा कि आपके कंप्यूटर का उपयोग कौन कर रहा है, निश्चित रूप से, या उन्होंने क्या किया। लेकिन यह एक अच्छी जगह है।

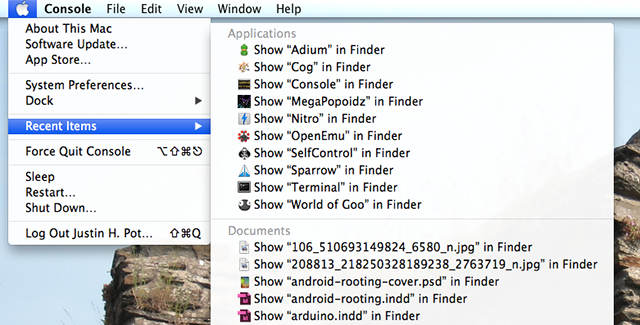

चरण 2: हाल की वस्तुओं की जाँच करें

आपका मैक हाल ही में खोले गए एप्लिकेशन और दस्तावेजों का ट्रैक रखता है। यह मुख्य रूप से आपको जल्दी से उन्हें फिर से एक्सेस करने में मदद करने के लिए करता है, लेकिन यह वास्तव में उपयोगी है यदि आपको संदेह है कि कोई और आपके कंप्यूटर का उपयोग कर रहा है। आखिरकार, वे शायद आपकी तुलना में विभिन्न अनुप्रयोगों और दस्तावेजों में रुचि लेंगे।

शीर्ष-दाईं ओर Apple लोगो पर क्लिक करके हाल के सभी एप्लिकेशन और दस्तावेज़ों की एक सूची देखें, फिर "हाल के आइटम" पर मँडराते हुए। आपको एक सूची दिखाई देगी:

होल्ड कमांड और आप फाइंडर में इन फाइलों को देखने के लिए क्लिक कर सकते हैं, जो आपको जानकारी के लिए पहुँच प्रदान करती है जैसे कि वे आखिरी बार खोले गए थे।

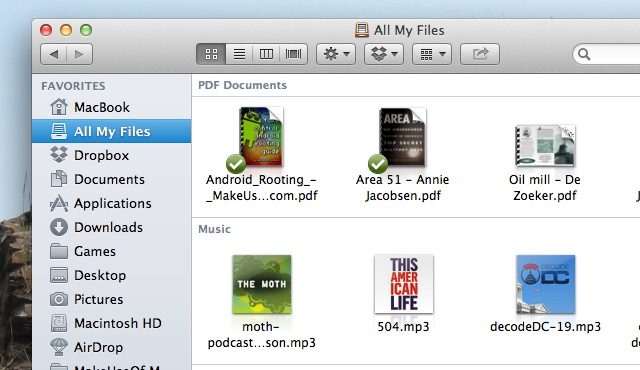

की बात: OS X का नया संस्करण फाइंडर में ही इस तरह की कार्यक्षमता प्रदान करता है। आप हाल ही में खोले गए दस्तावेज़, चित्र, फ़िल्में और अधिक श्रेणियों में टूट गए हैं ऑल माय फाइल्स छोटा रास्ता:

यदि आपको कुछ ऐसा लगता है जो आप जानते हैं कि आपने हाल ही में नहीं देखा, तो बधाई: आपको एक और सबूत मिला है कि आपके मैक का उपयोग कोई और कर रहा है जबकि आप आसपास नहीं हैं।

वहाँ निश्चित रूप से जाँच करने के लिए अन्य "हाल ही में" चीजें हैं, अपने मैक पर अपने रिकॉर्ड से परे क्या है। उदाहरण के लिए, आपके वेब ब्राउज़र में एक विस्तृत वेब इतिहास शामिल है। Microsoft Word और InDesign जैसे अनुप्रयोगों के पास हाल ही में खोले गए दस्तावेज़ों की अपनी सूची है। यदि आप आगे के साक्ष्य जुटाना चाहते हैं तो इन और अन्य चीजों की जाँच करें।

बोनस चरण 1: स्नूपिंग सॉफ़्टवेयर स्थापित करें

यदि यह आपको पर्याप्त नहीं बता रहा है, और आपको संदेह है कि अनधिकृत उपयोग जारी है, तो आप यह जानने के लिए कुछ स्नूपिंग सॉफ़्टवेयर स्थापित कर सकते हैं कि क्या हो रहा है। Prey आपको कंप्यूटर के उपयोग की निगरानी करने देता है Prey & Never Lose Your Laptop or Phone Again [क्रास-प्लेटफ़ॉर्म] का उपयोग करेंयहां मोबाइल और पोर्टेबल उपकरणों के बारे में बात की गई है: चूंकि वे किसी भी चीज़ के लिए सीमित नहीं हैं, इसलिए उन्हें खोना लगभग आसान है या बुरा, उन्हें आपकी नाक के नीचे से चुराया गया है। मेरा मतलब है, अगर तुम ... अधिक पढ़ें वेब से जुड़े किसी अन्य उपकरण से। जब आप इससे दूर होते हैं तो आप वास्तव में अपने मैक के साथ क्या हो रहा है यह देखने के लिए स्क्रीनशॉट ले सकते हैं। हेक, आप इसका उपयोग अपने म्यूचर की तस्वीर लेने के लिए भी कर सकते हैं, बिल्ट-इन वेबकैम का उपयोग कर।

वैकल्पिक रूप से आप सिर्फ इस्तेमाल कर सकते हैं VNC का चिकन रिमोट एक्सेस [मैक] के लिए VNC के चिकन को कैसे सेट और उपयोग करेंयदि आपको कभी भी कंप्यूटर के लिए दूरस्थ पहुँच प्राप्त करने की आवश्यकता होती है, तो आपको शायद एहसास हो गया है कि कुछ समाधान दूसरों की तुलना में कहीं बेहतर हैं। यहां तक कि जहां तक वीएनसी (वर्चुअल नेटवर्क कम्प्यूटिंग) क्लाइंट्स हैं, वहां एक ... अधिक पढ़ें या आपके दूर होने पर आपके कंप्यूटर पर क्या हो रहा है, यह देखने के लिए कोई दूरस्थ सॉफ़्टवेयर।

बोनस चरण 2: इसे पासवर्ड से मारें

लेकिन इसका और भी सरल उपाय है: अपने मैक को पासवर्ड से लॉक करें। यदि आप अपने कंप्यूटर का उपयोग करने वाले लोगों को अपनी पीठ के पीछे नहीं रखना चाहते हैं, तो यह ऐसा करने का सबसे प्रभावी साधन है।

यदि आप ऐसा नहीं करते हैं, हालांकि, आपको अपने मैक का उपयोग करने वाले पहले व्यक्ति के साथ एक अच्छा विचार प्राप्त करना चाहिए दो चरणों - लॉग और हाल के ऐप्स के बीच एक सभ्य जासूस को सबसे प्रमुख शासन करने में सक्षम होना चाहिए संदिग्धों। बाकी, ज़ाहिर है, आप पर निर्भर है - जब तक आप अपराधी की तस्वीर खींचने के लिए प्री का उपयोग नहीं करते हैं।

यदि आपको अपने फोन के बारे में समान चिंताएं हैं, तो इन्हें देखें ऐसे ऐप्स जो आपके फोन में आने की कोशिश कर रहे स्नूप्स को पकड़ सकते हैं.

मैं जानना चाहता हूं कि आपको कौन से उपकरण इस काम के लिए सबसे उपयोगी लगते हैं, और जो आपके लिए काम कर चुके हैं। नीचे दिए गए टिप्पणियों में अपनी लड़ाई की कहानियां साझा करें।

छवि क्रेडिट: विलो और मैक फ़्लिकर

जस्टिन पॉट पोर्टलैंड, ओरेगन में स्थित एक प्रौद्योगिकी पत्रकार है। वह प्रौद्योगिकी, लोगों और प्रकृति से प्यार करता है - और जब भी संभव हो तीनों का आनंद लेने की कोशिश करता है। आप अभी ट्विटर पर जस्टिन के साथ चैट कर सकते हैं।