विज्ञापन

दुनिया भर के बॉटनेट्स ने वर्डप्रेस इंस्टाल में व्यवस्थित हैकिंग के लिए स्पैम ईमेल भेजने से अपना ध्यान हटा दिया है; यह एक आकर्षक व्यवसाय है जो वर्डप्रेस को सभी ब्लॉगों का 40% हिस्सा देता है। विशेष रूप से यह देखते हुए कि हम भी इसके शिकार हो गए हैं, लगभग उसी समय जब हमने आपके स्व-होस्ट किए गए वर्डप्रेस इंस्टॉल की सुरक्षा के बारे में एक व्यापक पोस्ट किया था।

दुनिया भर के बॉटनेट्स ने वर्डप्रेस इंस्टाल में व्यवस्थित हैकिंग के लिए स्पैम ईमेल भेजने से अपना ध्यान हटा दिया है; यह एक आकर्षक व्यवसाय है जो वर्डप्रेस को सभी ब्लॉगों का 40% हिस्सा देता है। विशेष रूप से यह देखते हुए कि हम भी इसके शिकार हो गए हैं, लगभग उसी समय जब हमने आपके स्व-होस्ट किए गए वर्डप्रेस इंस्टॉल की सुरक्षा के बारे में एक व्यापक पोस्ट किया था।

नोट: यह सलाह केवल पर लागू होती है स्वयं होस्ट किए गए वर्डप्रेस इंस्टॉल. यदि आप WordPress.com का उपयोग करते हैं, तो आपको आमतौर पर सुरक्षा की परवाह करने की आवश्यकता नहीं है, क्योंकि वे आपके लिए यह सब संभालते हैं।WordPress.com और WordPress.org के बीच क्या अंतर है? Wordpress.com और Wordpress.org पर आपके ब्लॉग को चलाने के बीच अंतर क्या है?वर्डप्रेस के साथ अब हर 6 वेबसाइटों में 1 को पॉवरिंग करना, उन्हें कुछ सही करना चाहिए। दोनों अनुभवी डेवलपर्स और पूर्ण नौसिखिए के लिए, Wordpress के पास आपको देने के लिए कुछ है। लेकिन जैसे ही आप शुरू करते हैं ... अधिक पढ़ें

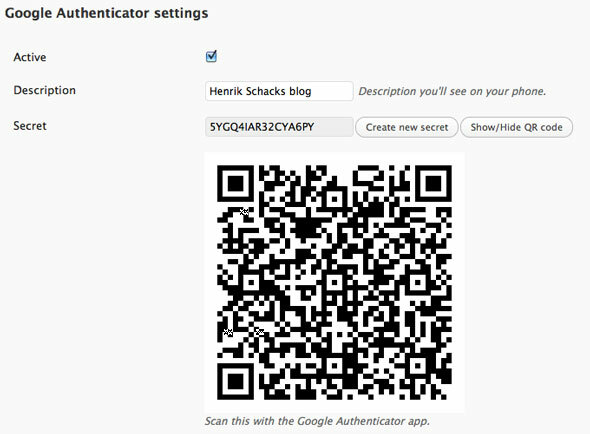

Google को दो-चरणीय प्रमाणक स्थापित करें

यदि आपके पास पहले से ही अपने जीमेल खाते या अन्य सेवाओं के लिए दो-चरणीय प्रमाणीकरण सक्षम है, तो आप उसी प्रमाणक ऐप का उपयोग कर सकते हैं

इस प्लगइन वर्डप्रेस के लिए।शुक्र है, आप दो-चरणीय प्रमाणीकरण को केवल ऊपरी स्तर के खातों पर उपयोग करने के लिए प्रतिबंधित कर सकते हैं ताकि आपको अपने सभी उपयोगकर्ताओं को नाराज न होना पड़े।

लॉकडाउन लॉगिन करें

एक पुराना प्लगइन, लेकिन अभी भी इरादा के अनुसार काम कर रहा है; लॉकडाउन लॉगिन करें लॉगिन प्रयासों के आईपी की जांच करता है और 5 मिनट के भीतर 3 बार विफल होने पर एक घंटे के लिए एक आईपी सीमा को रोकता है। सरल, प्रभावी।

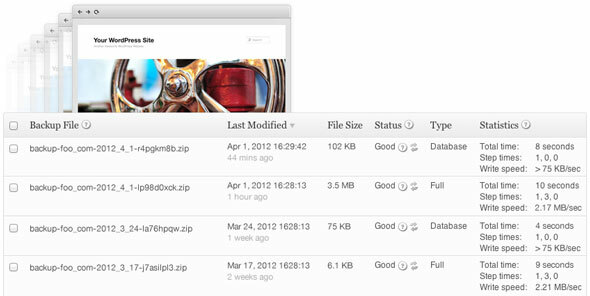

रेगुलर बैकअप लें

हैकर्स ने केवल एक फ़ाइल नहीं बदली, लेकिन अपने नियंत्रण कक्ष को कहीं और छिपा दिया हिडन बैकसाइड - ताकि आप भले ही ओरिजिनल हैक को ठीक कर लें, वे सही में वापस आते हैं और यह सब करते हैं फिर। दैनिक या साप्ताहिक बैकअप लें, ताकि आप आसानी से उस बिंदु पर वापस आ सकें, जहां हैकर का कोई निशान नहीं था - और जो कुछ भी वे करने के लिए किया था, उसे पैच करना सुनिश्चित करें। व्यक्तिगत रूप से, मैंने अभी $ 150 में निवेश किया है बैकअप बडी डेवलपर लाइसेंस - यह अब तक का सबसे आसान और सबसे व्यापक बैकअप समाधान है।

फ़ोल्डरों की अनुक्रमण को रोकें

.Htaccess फ़ाइल के लिए अपने वर्डप्रेस इंस्टॉलेशन की जड़ की जाँच करें (शुरुआत में अवधि पर ध्यान दें - आपको इसे देखने के लिए अदृश्य फ़ाइलों को दिखाने की आवश्यकता हो सकती है), और यह सुनिश्चित करें कि इसमें निम्नलिखित लाइन है। यदि नहीं, तो इसे जोड़ें - लेकिन पहले बैकअप लें क्योंकि यह फ़ाइल बहुत महत्वपूर्ण है।

विकल्प ऑल-इंडेक्स

आधुनिक जानकारी से परिपूर्ण रहो

जैसा कि हमने किया था वैसी ही गलती न करें: अपडेट मिलते ही वर्डप्रेस को हमेशा अपग्रेड करें। कभी-कभी अपडेट में मामूली बग फिक्स होते हैं और सुरक्षा सुधार नहीं होते हैं, लेकिन आदत में पड़ जाएं और आपको कोई समस्या नहीं है। यदि आपके पास एक से अधिक वर्डप्रेस इंस्टॉल हैं और उन सभी पर नज़र नहीं रख सकते हैं, तो देखें ManageWp.com, आपके सभी ब्लॉगों के लिए एक प्रीमियम डैशबोर्ड जिसमें सुरक्षा स्कैनिंग शामिल है।

न केवल कोर वर्डप्रेस फाइलें, बल्कि प्लगइन्स भी: अतीत के सबसे बड़े वर्डप्रेस हैक्स में से एक में शामिल सामान्य भेद्यता स्क्रिप्ट में भेद्यता शामिल है timthumb.php, और वहाँ अभी भी विषय हैं जो पुराने संस्करण का उपयोग करते हैं। हालाँकि, प्लगइन्स जल्दी से अपडेट हो गए थे, लेकिन आज तक थीम रखना कठिन है, निश्चित रूप से - वर्डप्रेस ने नहीं बताया यदि आपकी विषयवस्तु कमजोर है, और उसके लिए आप किसी प्रकार का सुरक्षा स्कैनिंग प्लगइन - नीचे स्क्रॉल करते हैं सुरक्षा प्लगइन्स कुछ सुझावों के लिए नीचे अनुभाग।

रैंडम थीम्स कभी डाउनलोड न करें

जब तक आप नहीं जानते कि आप PHP कोड के साथ क्या कर रहे हैं, एक सुंदर यादृच्छिक विषय से डाउनलोड करने के जाल में गिरना बहुत आसान है कहीं न कहीं, केवल इसे खोजने के लिए कुछ गंदा कोड मिला है - सबसे आम तौर पर ऐसे बैकलिंक्स जिन्हें आप हटा नहीं सकते हैं, लेकिन इससे भी बदतर हो सकते हैं मिल गया। प्रीमियम और प्रसिद्ध थीम डिजाइनरों से चिपके रहें (जैसे कि महक पत्रिका या WPShower), या मुफ्त थीम के लिए केवल वर्डप्रेस थीम डायरेक्टरी का उपयोग करें।

अप्रयुक्त प्लगइन्स और थीम्स को हटा दें

आपके सर्वर पर जितना कम निष्पादन योग्य कोड होगा, बेहतर होगा - उन विषयों और प्लगइन्स को हटाकर पुराने, असुरक्षित कोड होने की संभावना को दूर करें, जिनका आप अब उपयोग नहीं कर रहे हैं। उन्हें अक्षम करने से वर्डप्रेस के साथ उनकी कार्यक्षमता लोडिंग बंद हो जाएगी, लेकिन कोड स्वयं अभी भी एक हैकर द्वारा निष्पादित हो सकता है।

अपने हेडर में बताओ-कहानी मेटा निकालें

डिफ़ॉल्ट रूप से, वर्डप्रेस ने अपने हेडर फ़ाइल के कोड में दुनिया के लिए अपने संस्करण को प्रसारित किया - पुराने इंस्टॉलरों की पहचान करने के लिए हैकर्स के लिए एक आसान तरीका। निम्नलिखित पंक्तियों को अपने विषय में जोड़ें functions.php वर्डप्रेस संस्करण, विंडोज लाइव राइटर की जानकारी और दूरस्थ क्लाइंट को एक्सएमएल-आरपीसी फाइल खोजने में मदद करने वाली एक लाइन को हटाने के लिए फ़ाइल।

remove_action ('wp_head', 'wp_generator'); remove_action ('wp_head', 'wlwmanifest_link'); remove_action ('wp_head', 'rsd_link');

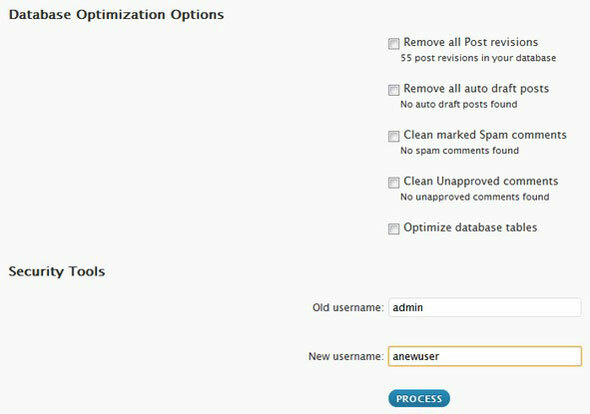

"व्यवस्थापक" खाता निकालें

वर्डप्रेस पर अधिकांश क्रूर बल के हमलों में बार-बार प्रयास करना शामिल है व्यवस्थापक खाता - सभी वर्डप्रेस इंस्टॉल के लिए डिफ़ॉल्ट - और सामान्य पासवर्ड का शब्दकोश। यदि आप या तो व्यवस्थापक के साथ लॉगिन करते हैं या आपके उपयोगकर्ता तालिका में सूचीबद्ध व्यवस्थापक खाता है, तो आप इसके लिए असुरक्षित हैं।

इसे ठीक करने के दो तरीके: या तो उपयोग करें wp-ऑप्टिमाइज़ेशन प्लगइन - एक महान प्लगइन जो अन्य चीजों के बीच, आपको पोस्ट संशोधन को अक्षम करने और डेटाबेस अनुकूलन करने की अनुमति देता है - व्यवस्थापक खाते का नाम बदलने के लिए। या बस व्यवस्थापक विशेषाधिकारों के साथ एक और खाता बनाएं, नए उपयोगकर्ता के रूप में लॉग इन करें, फिर "व्यवस्थापक" खाते को हटाएं अपने नए उपयोगकर्ता को सभी पोस्ट असाइन करें।

सुरक्षित पासवर्ड

यहां तक कि अगर आपने व्यवस्थापक खाते को अक्षम कर दिया है, तब भी आपके व्यवस्थापक खाते के उपयोगकर्ता नाम की पहचान करना संभव हो सकता है - जिस बिंदु पर आप फिर से एक क्रूर बल हमले के लिए असुरक्षित हैं। ऊपरी या निचले मामले, विराम चिह्न और संख्याओं से मिलकर 16 या अधिक यादृच्छिक वर्णों की एक मजबूत पासवर्ड नीति लागू करें।

या सिर्फ उपयोग करें reallyLongSentenceThatsEasyToRememberMethod.

वर्डप्रेस के भीतर फाइल एडिटिंग को डिसेबल करें

उन लोगों के लिए जो एफ़टीपी के माध्यम से लॉगिन नहीं करना चाहते हैं, वर्डप्रेस में थीम और प्लगइन PHP फ़ाइलों के लिए व्यवस्थापक डैशबोर्ड में एक आसान संपादक शामिल है - लेकिन अगर कोई पहुंच प्राप्त करता है तो यह आपके इंस्टॉल को असुरक्षित बनाता है। वास्तव में, यह है कि कैसे कोई हमारे हेडर में मैलवेयर रीडायरेक्शन को इंजेक्ट करने में कामयाब होता है। निम्न पंक्ति को अपने नीचे जोड़ें WP-config.php (रूट फ़ोल्डर में) सभी फ़ाइल संपादन सुविधाओं को अक्षम करने के लिए - और उपयोग करें SFTP SSH क्या है और कैसे यह FTP से अलग है [प्रौद्योगिकी समझाया] अधिक पढ़ें इसके बजाय अपने सर्वर में प्रवेश करने के लिए।

परिभाषित ('DISALLOW_FILE_EDIT', सत्य);

लॉगिन त्रुटियां छिपाएं

लॉगिन करते समय दी गई त्रुटियों से एक गलत पासवर्ड या गलत उपयोगकर्ता नाम की पहचान की जा सकती है, जिसका उपयोग ब्रूट-फोर्सिंग के लिए खातों की पहचान करने के लिए किया जा सकता है। यह स्पष्ट रूप से अच्छा नहीं है, इसलिए अपने विषय के साथ इस तरह की त्रुटियों को मार दें functions.php फ़ाइल

समारोह no_errors_please () {वापसी 'नहीं'; } add_filter ('login_errors', 'no_errors_please');

Cloudflare को सक्रिय करें

अपनी साइट को गति देने के साथ-साथ, CloudFlare कई ज्ञात बोटनेट और स्कैनर को पहले स्थान पर आपके ब्लॉग पर लाने से भी कम करता है। पढ़ें CloudFlare के बारे में सब CloudFlare के साथ मुफ्त में अपनी वेबसाइट को सुरक्षित रखेंCloudFlare प्रोजेक्ट हनी पॉट के रचनाकारों का एक पेचीदा स्टार्ट-अप है जो सुरक्षा का दावा करता है स्पैमर्स, बॉट्स और अन्य दुष्ट वेब राक्षसों से आपकी वेबसाइट - साथ ही आपकी साइट को गति प्रदान करती है कुछ हद तक ... अधिक पढ़ें यहाँ। यदि आपने होस्ट किया है, तो स्थापना एक क्लिक है MediaTemple, अन्यथा आपको नाम बदलने वालों को बदलने के लिए डोमेन नियंत्रण कक्ष तक पहुंच की आवश्यकता होगी।

सुरक्षा प्लगइन्स

-

बेहतर WP सुरक्षा आपके लिए इनमें से कई सुधारों को लागू करता है और सबसे व्यापक मुफ्त समाधान है।

- WordFence एक प्रीमियम पैकेज है जो मैलवेयर लिंक, रीडायरेक्ट, ज्ञात कमजोरियों आदि के लिए आपकी फ़ाइलों को सक्रिय रूप से स्कैन करता है - और उन्हें ठीक करता है। कीमत 1 साइट के लिए $ 18 / वर्ष से शुरू होती है।

- सुरक्षा समाधान लॉगिन करें दोनों लॉगिन प्रयासों को सीमित करते हैं और सुरक्षित पासवर्ड लागू करते हैं।

- बुलेटप्रूफ सुरक्षा एक व्यापक लेकिन जटिल प्लगइन है जो XSS इंजेक्शन और .htaccess समस्याओं जैसे कुछ और तकनीकी पहलुओं से संबंधित है। प्लगइन का एक प्रो वर्जन भी उपलब्ध है जो प्रक्रिया के बहुत सारे को स्वचालित करता है।

मुझे लगता है कि आप सहमत होंगे कि वर्डप्रेस को कठोर बनाने के लिए यह काफी व्यापक सूची है, लेकिन मैं आपको लागू करने का सुझाव नहीं दे रहा हूं सब उनमें से। अगर मुझे ये सब हर उस साइट पर करना है जो मैंने कभी सेट की थी, तो मैं अभी भी उन्हें सेट कर रहा हूँ। किसी भी तरह का सिस्टम चलाना जोखिम का परिचय देता है, और अंततः आपके बीच संतुलन बनाना है सुरक्षा का स्तर जो आप चाहते हैं और आप इसे हासिल करने में जो प्रयास करना चाहते हैं - कुछ भी कभी भी 100% तक नहीं होता है सुरक्षित। यहाँ कम लटकने वाले फल हैं:

- वर्डप्रेस को अपडेट रखना

- व्यवस्थापक खाते को अक्षम करना

- दो-चरणीय प्रमाणीकरण जोड़ना

- एक सुरक्षा प्लगइन स्थापित करना

अकेले ऐसा करने से आपको बाकी सभी ब्लॉगों को 99% से ऊपर रखना चाहिए, जो संभावित हैकरों को आसान लक्ष्य बनाने के लिए पर्याप्त है।

क्या आपको लगता है कि मैंने कुछ भी याद किया? मुझे टिप्पणियों में बताएं।

जेम्स के पास आर्टिफिशियल इंटेलिजेंस में बीएससी है, और कॉम्पिटिया ए + और नेटवर्क + प्रमाणित है। वह MakeUseOf के प्रमुख डेवलपर हैं, और अपना खाली समय वीआर पेंटबॉल और बोर्डगेम खेलने में बिताते हैं। वह पीसी का निर्माण कर रहा है क्योंकि वह एक बच्चा था।